Aksi Cambridge Analytica

Aksi Penyesatan terhadap pengguna Facebook

Pacific Rim adalah kisah pertarungan antara robot raksasa ciptaan manusia dengan monster dari dimensi lain bernama Kaiju. Namun, dalam Pacific Rim Upraising, Gipsy Avenger harus menghadapi sesama robot Obsidian Fury yang tentunya menimbulkan pertanyaan besar. Kok robot yang harusnya jadi jagoan malah jadi penjahat ? Hal ini menunjukkan bahwa ibarat pistol, robot hanyalah alat dan ia akan menjalankan aksinya menurut perintah dari pilot pengendalinya. Kalau pengendalinya manusia, ia tentunya akan beraksi melindungi manusia dan jika robot tersebut berhasil disusupi oleh lawannya: Kaiju, maka ia akan menjalankan aksinya menyerang manusia.

Begitupula dengan data komputer, di tangan toko online seperti Amazon, data aktivitas pengguna belanja online dalam jumlah masif diolah sedemikian rupa guna memberikan layanan dan pengalaman berbelanja online yang lebih baik bagi penggunanya. Sebaliknya, di tangan Cambridge Analytica, data komputer para pengguna Facebook diolah sedemikian rupa dan disinyalir digunakan untuk mengubah pandangan para pemilih dalam pilpres Amerika Serikat dan Brexit dengan mengirimkan berita-berita bohong atau yang telah di plintir sedemikian rupa. Sebenarnya penggunaan data untuk kepentingan politik sah-sah saja, namun yang menjadi masalah adalah data yang digunakan didapatkan dengan cara curang dimana pengguna Facebook yang menjadi target tidak menyadari dan tidak memberikan izin dirinya menjadi target analisa dan sasaran kampanye. Selain itu, teknik penyesatan informasi menggunakan berita bohong / Hoax atau berita yang di plintir melanggar etika dan cenderung membohongi korbannya guna kepentingan salah satu pihak. Hal ini perlu diwaspadai karena disinyalir Cambridge Analytica sudah menjalankan aksinya di banyak negara, termasuk Indonesia. Apalagi Indonesia di tahun 2019 menjelang Pilpres dan Pemilu tentunya mengundang banyak pihak untuk mengulangi hal yang sama guna mencapai tujuannya tanpa peduli cara yang digunakan berpotensi memecah belah kesatuan bangsa seperti menggunakan issue SARA, Hoax dan berita yang di plintir guna mendapatkan kekuasaan.

Anda tidak bisa menolak iklan Facebook

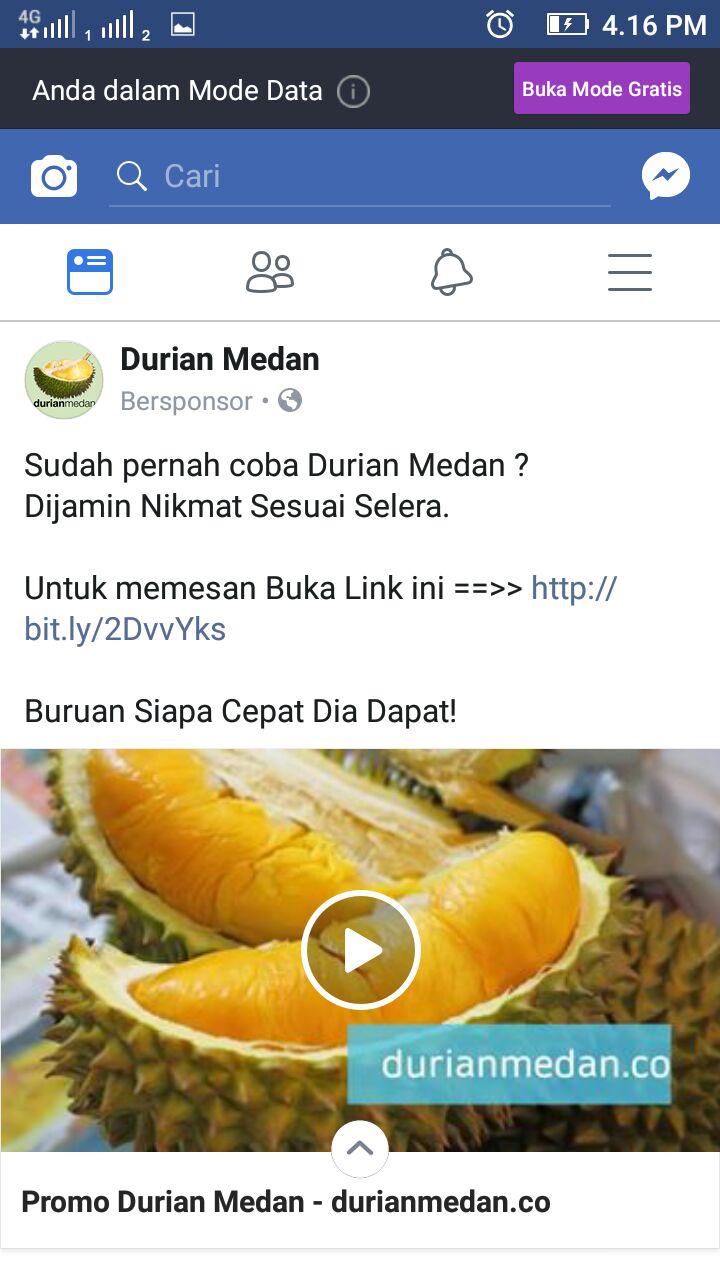

Salah satu contoh adalah pengguna Facebook ** yang tanpa diduga mendapatkan penawaran Durian Medan di laman Facebooknya. Padahal ia tidak pernah menyatakan tertarik dengan durian atau bergabung dengan group penggemar durian. (lihat gambar 1)

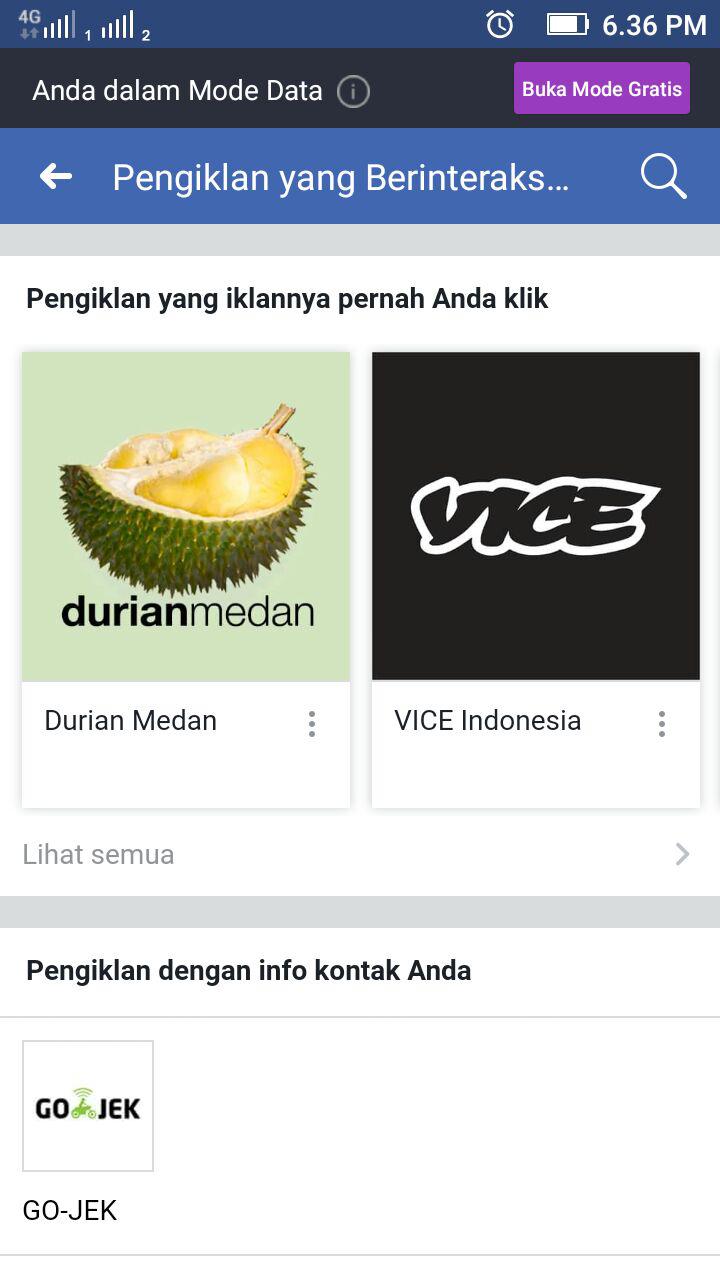

Usut punya usut, ternyata pengguna Facebook tersebut pernah melakukan klik atas iklan durian dan sudah ditandai oleh Facebook sebagai salah satu penggemar Durian. (lihat gambar 2)

Dari pengalaman di atas, dapat diambil kesimpulan bahwa Facebook memantau aktivitas seluruh penggunanya dan memberikan data tersebut untuk digunakan oleh pemasang iklan. Dari sisi bisnis sebenarnya hal merupakan praktek bisnis yang harus dijalankan karena Facebook tidak mengenakan bayaran sama sekali bagi siapapun untuk menggunakan layanan Facebook sehingga Facebook harus mencari cara untuk membiayai operasionalnya dan dalam hal ini adalah mendapatkan penghasilan dari pemasangan iklan.

Karena itu, seluruh pengguna Facebook pada prinsipnya akan menjadi target iklan karena iklan adalah model bisnis Facebook untuk bertahan hidup. Dengan kata lain pengguna Facebook akan dipaksa untuk menerima iklan sebagai kompensasi menggunakan platform media sosial ini secara gratis.

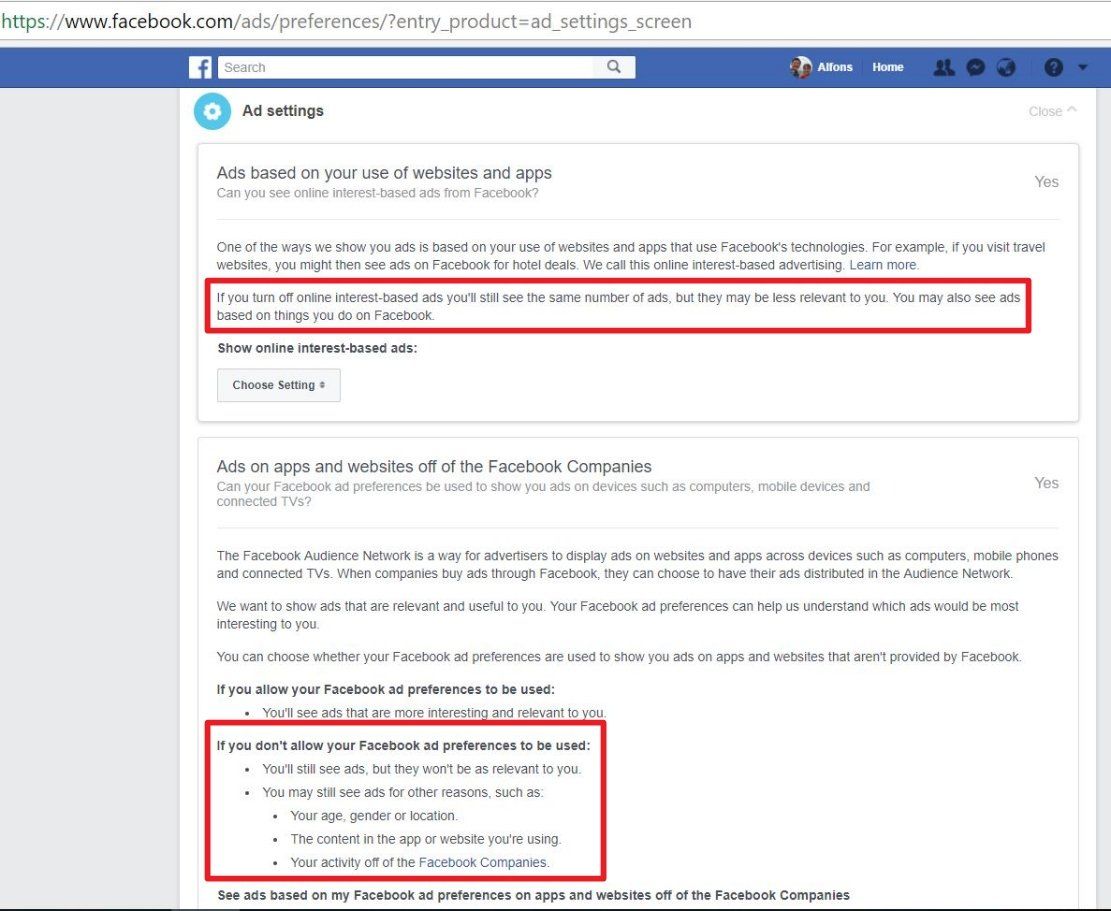

Mungkin anda bisa memilih untuk menonaktifkan beberapa setelan pada Ad Settings seperti (lihat gambar 3):

- Ads based on your use of websites and apps (iklan berdasarkan website dan aplikasi yang anda gunakan di dalam Facebook) menjadi [Off], namun anda tetap akan mendapatkan iklan dari Facebook dalam jumlah yang sama. Bedanya adalah relevansi iklan tersebut akan berkurang.

- Ads on apps and websites off of the Facebook Companies (profil Facebook anda akan digunakan untuk menampilkan iklan pada perangkat lain seperti ponsel, komputer lain atau smart TV) menjadi [No]. Namun anda tetap akan mendapatkan iklan dari Facebook, hanya saja iklan tersebut akan kurang relevan karena data profiling yang digunakan menjadi terbatas.

Sebenarnya iklan bukan sesuatu yang negatif dan banyak manfaat dari iklan selain mendorong berjalannya ekonomi makro, kelangsungan hidup perusahaan dan komunikasi antara perusahaan dengan konsumen. Pengguna Facebook juga bisa mendapatkan penawaran menarik atau diskon khusus atas barang yang dinikmatinya. Yang menjadi masalah adalah implementasi iklan negatif yang dilakukan oleh pemasang iklan.

Dalam kasus Cambridge Analytica, teknik yang dilakukan adalah penyesatan informasi dengan mengirimkan informasi atau berita yang tidak benar / Hoax, pemlintiran berita guna mendiskreditkan satu pihak. Jika hal ini dilakukan terus menerus dan dibiarkan, terbukti bahwa informasi yang diulang-ulang, sekalipun informasi bohong atau Hoax lama-lama dipercaya dan dianggap sebagai kebenaran.

Pada kondisi tertentu dimana penerima berita tidak kritis mengecek kebenaran berita akan mudah mempercayai kebenaran berita bohong. Dalam kondisi Brexit dan Pilpres Amerika yang notabene penduduknya lebih terdidik dibandingkan Indonesia ternyata juga mudah termakan berita bohong, plintiran dan Hoax. Karena perbedaan suara yang sangat tipis, maka suara swing voters yang berhasil dipengaruhi berubah dan menentukan hasil akhir dari pemungutan suara.

Jadi sebenarnya kunci masalah dalam kasus Cambridge Analytica ini bukan karena Facebook membocorkan / memberikan data penggunanya kepada CA. Namun karena model bisnis Facebook yang mengandalkan pendapatannya dari iklan untuk dan hal ini dimanfaatkan oleh Cambridge Analytica untuk menyebarkan iklan / informasi bohong atau tidak benar guna merubah pandangan pengguna Facebook yang disasarnya. Secara tidak langsung seharusnya pengampu kepentingan melakukan pengawasan yang ketat atas usaha untuk melakukan hal yang sama di negara-negara lain seperti di Indonesia yang akan menjelang Pemilu dan Pilpres. Penangkapan penyebar Hoax seperti Saracen dan MCA seharusnya menjadi peringatan bagi para penyebar Hoax dan berita bohong untuk tidak melakukan aksi yang tidak terpuji ini.

Pihak penegak hukum harus didukung untuk melakukan pengawasan yang berkesinambungan guna mencegah penyebaran Hoax atau berita bohong yang bernuansa SARA dan sangat berpotensi memecah belah kesatuan bangsa Indonesia.

** Terimakasih atas sharing gambar bung Yayat dari Group telegram Vaksincom

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog