Eksploitasi Accessibility M Banking Android

Security is a process, itu adalah mantra yang menjadi pegangan para praktisi sekuriti. Dan proses sekuriti adalah proses tidak berkesudahan. Ibaratnya anda bermain sepakbola, maka administrator sekuriti adalah penjaga gawang yang harus menjaga data yang dikelolanya setiap saat tanpa istirahat, 1 x 24 jam dari serangan striker peretas dari seluruh dunia.

Apalagi jika anda mengelola data yang kritikal dan berharga seperti mobile banking yang di incar oleh banyak peretas didunia yang tidak kalah pintar dengan anda. Masalahnya adalah mereka bisa menyerang setiap saat dan anda harus siap berjibaku menjaga data berharga yang anda kelola. Kalau yang diserang adalah server aplikasi yang anda kelola, itu saja sudah membuat pusing kepala dan kita melihat pengelolaan server data yang amburadul mengakibatkan banyaknya kebocoran data di Indonesia beberapa tahun belakangan ini.

Dalam kasus pengelola mobile banking, skala serangannya justru lebih luas dimana ketika server dan database aplikasi sudah diamankan dengan baik dan sulit diserang, maka penyerang akan mengincar titik terlemah dalam pengamanan aplikasi .... end user alias pengguna aplikasi.

Serangan terhadap end user mobile banking yang sangat efektif memanfaatkan rekayasa sosial untuk mendapatkan kepercayaan korbannya seperti mengirimkan APK pencuri SMS yang memalsukan diri sebagai APK kurir online, APK pajak, APK Undangan Pernikahan dan APK Surat Tilang yang intinya adalah mengelabui korbannya menjalankan aplikasi tersebut dan bertujuan mencuri SMS OTP yang akan digunakan oleh peretas untuk mengambil alih dan mengeksploitasi aset digital, baik akun mobile banking, Whatsapp, email atau akun lain sekalipun diproteksi dengan OTP SMS.

Pada akhir tahun 2024 ini, aksi yang menggunakan APK pencuri SMS sudah menurun karena efektivitasnya menurun seiring meningkatnya kesadaran pengguna ponsel dan usaha pengamanan yang dilakukan oleh banyak pihak baik pihak bank, dari Google, pengamat sekuriti dan pemerintah yang tidak henti melakukan edukasi terhadap masyarakat atas ancaman ini.

Namun sesuai mantra di atas, security is a process. Kini berkembang satu ancaman baru yang perlu diwaspadai dan sangat berpotensi mengancam pengguna aplikasi mobile banking. Dan celakanya, metode yang dipakai adalah mengeksploitasi fitur tambahan yang disediakan oleh Android untuk memudahkan pengguna dengan keterbatasan tertentu. Fitur Aksesibilitas atau Accessibility.

Accessibility / Aksesibilitas

Aksesibilitas adalah fitur Android untuk membantu pengguna disabilitas. Fitur seperti pembaca teks, subtitel atau tampilan kustom. Untuk mengaktifkan layanan ini di aplikasi membutuhkan akses "accessibility permission" atau "izin aksesibilitas" pada ponsel Android. Dan masalahnya izin ini memberikan hak akses penuh pada perangkat aplikasi.

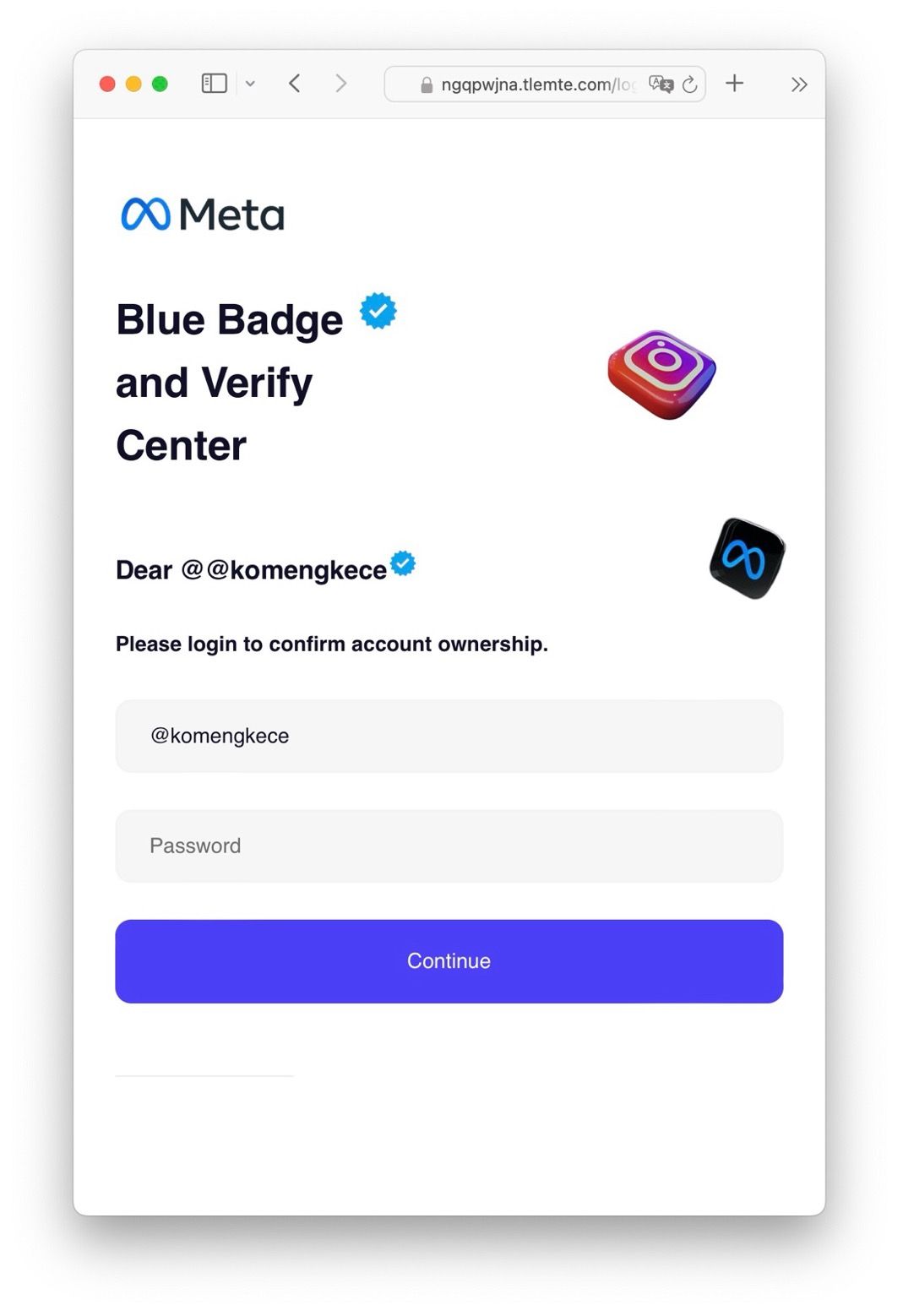

Hak akses penuh ini yang menjadi incaran kriminal siber yang memang selalu berusaha mencari cara untuk mengendalikan ponsel atau tablet. Ketika hak ini didapatkan, maka pengguna ponsel akan terperangkap dan perangkat ponselnya bisa diambilalih. (lihat gambar 1)

Pembuat aplikasi hanya perlu menggunakan BIND_ACCESSIBILITY_SERVICES guna mendapatkan akses penuh pada perangkat Android yang tujuan diciptakannya adalah baik untuk membantu pengguna disabilitas. Dengan hak ini aplikasi dapat mengontrol semua aktivitas di layar, klik perpindahan layar sampai memasukkan password, membaca apa yang tampil di layar sampai membuka dan menutup aplikasi. Namun jika disalahgunakan fitur ini sangat berbahaya karena mengontrol hampir semua tingkatan OS di perangkat. Ketika aplikasi jahat mendapatkan hak ini, ia akan dapat mengakses semua informasi yang ditampilkan di layar, diketik di keyboard dan mengirimkan ke server remote yang telah dipersiapkan. Ia dapat mencegah pengguna menghapus aplikasinya atau melakukan reset dan bahkan dapat mengaktifkan dirinya secara otomatis setiap kali ponsel dinyalakan.

Ada beberapa kasus yang mulai muncul dimana akses ini disalahgunakan untuk mengambilalih akun mobile banking sehingga sudah tepat jika penyedia mobile banking segera melakukan mitigasi untuk mencegah eksploitasi ini yang akan sangat merugikan pengguna mobile banking.

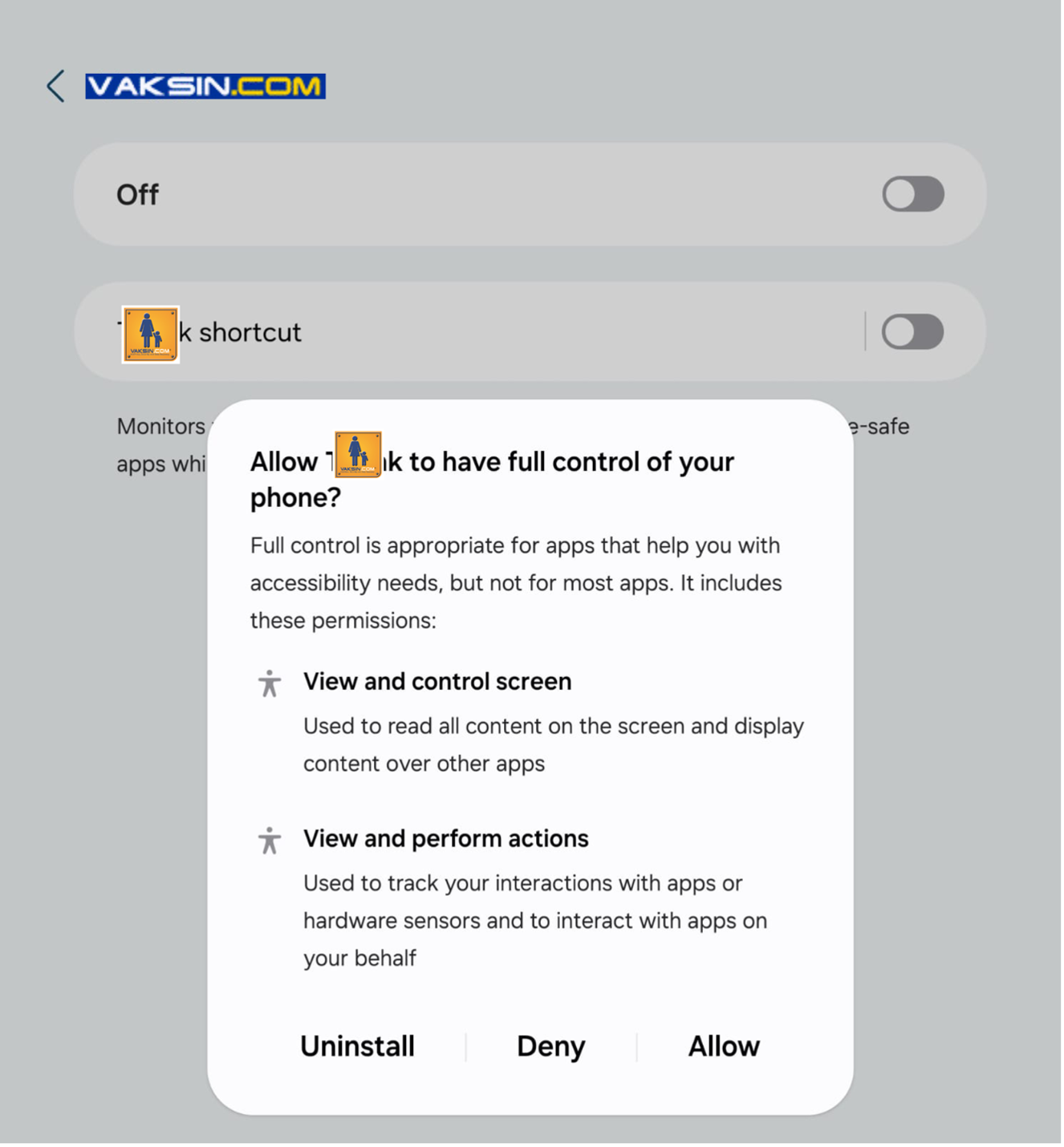

Lihat gambar 2 dibawah salah satu APK pencuri SMS yang meminta hak akses aksesibilitas pada ponsel yang menginstalnya.

Apa yang harus dilakukan bank

Jadi kalau anda mengalami kesulitan dalam mengakses mobile banking anda, dimana setiap kali dibuka akan langsung menutup atau ada keganjilan yang tidak biasa pada aplikasi anda sebaiknya anda ekstra hati-hati dan mengerti apa yang sebenarnya terjadi. Langkah terbaik adalah menghubungi Call Center penyedia aplikasi Mobile Banking anda untuk mendapatkan bantuan.

Aplikasi yang lancar dan tidak banyak gangguan memang nyaman, tetapi kalau nyaman namun tidak aman tentunya tidak kita inginkan. Sebaiknya anda memilih mobile banking yang aman dan sedikit ketat dalam masalah sekuriti.

Secara umum dapat dikatakan sekuriti berbanding terbalik dengan kenyamanan, jadi kalau mau aman yang akan agak sedikit kurang nyaman melakukan prosedur sekuriti. Terkadang, ada solusi out of the box yang diterapkan sehingga aplikasi tetap aman tetapi nyaman digunakan, tetapi guna mendapatkan solusi tersebut membutuhkan waktu dan kreativitas.

Salah satu pengamanan yang dapat dijadikan patokan dasar oleh bank penyedia layanan mobile banking adalah menyadari bahwa OTP melalui SMS adalah tidak aman dan sisdur yang dibuat harus dapat mengakomodasi andaikan OTP SMS nasabah berhasil diakses oleh kriminal namun akun mobile banking tersebut tetap aman. Solusinya adalah setiap kali terjadi pergantian ponsel atau nomor ponsel, nasabah harus melakukan verifikasi ekstra ketat seperti melakukan tatap muka, mengambil kode aktivasi mobile banking di ATM bank atau melakukan verifikasi melalui video call atau panggilan telepon.

Apa yang harus dilakukan nasabah

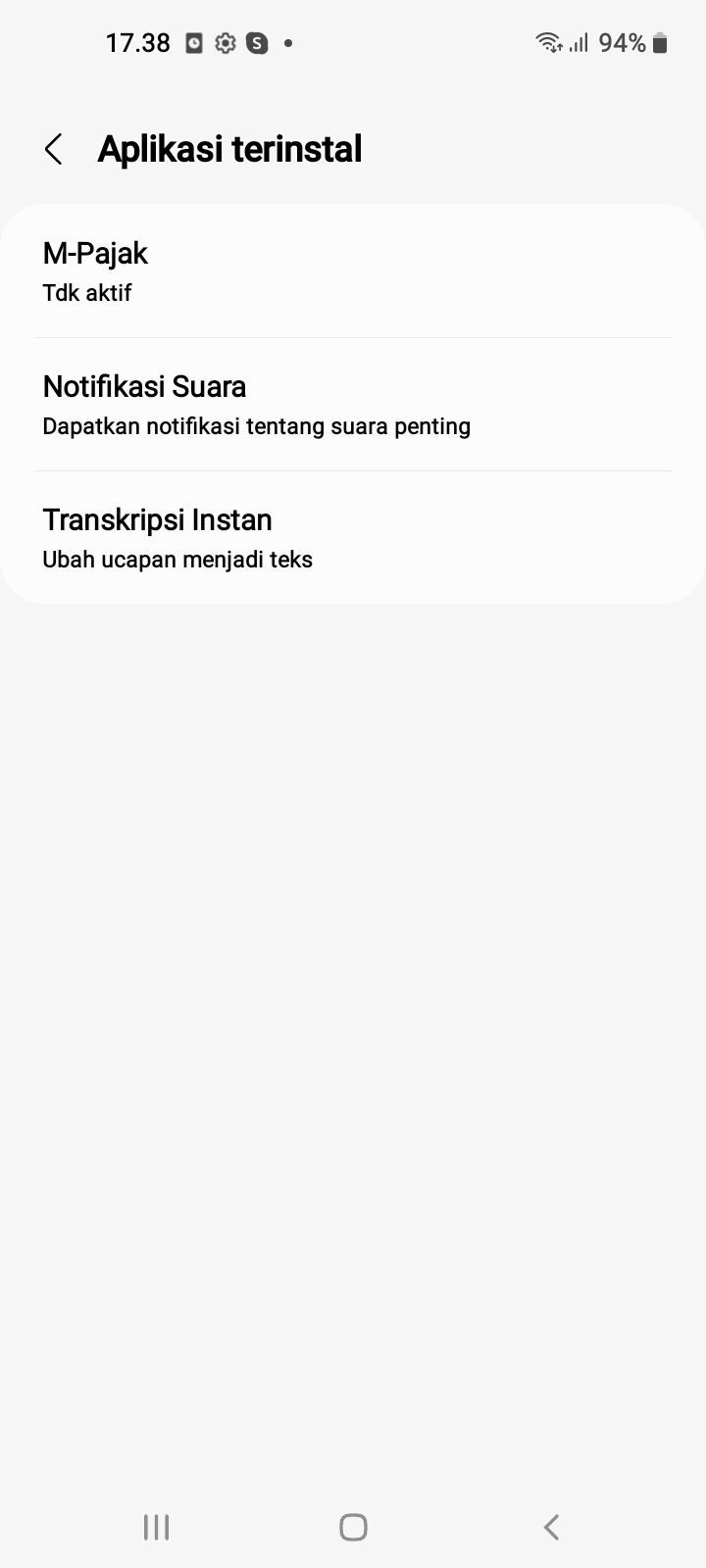

Untuk menghindari eksploitasi aksesibilitas, anda dapat menonaktifkan semua aplikasi yang memiliki akses pada aksesibilitas dengan cara mengakses :

[Settings] [Accessibility] [Installed apps] dan pilih OFF untuk semua setting sehingga tidak ada aplikasi yang boleh menggunakan fitur aksesibilitas. (lihat gambar 3)

Terkadang ada program antivirus yang meminta akses aksesibilitas, jika program tersebut anda dapatkan dari luar Play Store Vaksincom menyarankan anda menghindari menggunakan aplikasi tersebut kecuali anda yakin sekali atas keamanan aplikasi tersebut.

Namun jika anda sudah menggunakan aplikasi dari Play Store dan masih menyebabkan aplikasi mobile banking anda di blokir dan aplikasi antivirus memang meminta akses aksesibilitas, anda dapat menghubungi Call Center mobile banking anda dan menginformasikan aplikasi Play Store yang anda gunakan untuk tidak diblokir oleh penyedia layanan mobile banking.

Harap jangan salah kaprah dengan menguninstal antivirus dari ponsel anda demi menjalankan mobile banking, aplikasi antivirus tetap diperlukan akan tetap melindungi ponsel anda, anda hanya perlu menonaktifkan akses antivirus tersebut tidak mengakses aksesibilitas / accessibility.

Tanya Jawab :

- Apakah mobile banking yang otomatis menutup setiap kali anda membuka dan ketika anda menghubungi call center resmi anda diminta menonaktifkan accessibility menunjukkan adanya kelemahan dalam mobile banking tersebut ?

Tidak, justru sebaliknya. Ini menunjukkan bahwa pengelola mobile banking tersebut selalu mengikuti perkembangan ancaman sekuriti, jadi mereka yang tidak tidur menjaga aplikasinya supaya anda penggunanya dapat tidur. Tetapi yang terpenting adalah adanya komunikasi yang jelas dan dapat dipertanggungjawabkan setiap kali aplikasi mobile banking mengalami masalah.

- Mengapa aplikasi dari Play Store juga ikut di blokir ?

Kalau anda yakin aplikasi yang anda gunakan diunduh dari Play Store dan ketika mengakses accessibility mobile banking anda menolak membuka, ada baiknya anda menghubungi penyedia aplikasi mobile banking tersebut untuk melakukan whitelist pada aplikasi yang anda gunakan.

- Mengapa aplikasi dari luar Play Store kalau mengakses accessibility harus diblokir ?

Karena hak accessibility membuka celah keamanan sekuriti yang tinggi dan sangat jarang dibutuhkan oleh pengguna awam. Untuk pengguna disabilitas sekalipun harus ekstra hati-hati menjalankan aplikasi apapun yang meminta hak accessibility. Pastikan aplikasi yang anda unduh didapatkan dari Play Store dan kalau ragu-ragu sebaiknya tidak memberikan hak accessibility kepada aplikasi yang tidak anda kenal atau anda ragukan.

- Apa yang dapat dilakukan untuk mencegah eksploitasi Accessibility ?

Jangan berikan hak akses accessibility pada aplikasi. Kebanyakan hanya memberikan kenyamanan, kemudahan untuk tujuan membantu disbilitas dan bukan hal kritikal yang dibutuhkan orang awam.

- Apakah pengguna iPhone terancam oleh serangan eksploitasi Accessibility ini ?

Eksploitasi accessibility ini hanya terjadi pada perangkat Android. Pengguna iPhone tidak terancam oleh serangan ini.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog

![Gambar 3, Nonaktifkan semua settingan aksesibilitas pada [Settings] [Accessibility] [Installed apps] Gambar 3, Nonaktifkan semua settingan aksesibilitas pada [Settings] [Accessibility] [Installed apps]](https://lirp.cdn-website.com/6c0921fd/dms3rep/multi/opt/241029+nonaktifkan+installed+apps-1920w.png)