KTP Digital yang Vintage

KTP digital tapi masih manual

Kabar gembira diberikan oleh Kementerian Dalam Negeri (Dukcapil) yang mengajak masyarakat untuk melakukan digitalisasi KTP elektronik menjadi KTP digital. Kementerian Dalam Negeri membuat aplikasi KTP Digital yang diberi nama IKD Identitas Kependudukan Digital. Implementasi yang digunakan sudah cukup baik, dimana e-KTP masih tetap berlaku sambil pelan-pelan masyarakat diberikan kesempatan berlaih ke KTP Digital. Ibaratnya peralihan mobil BBM ke mobil listrik dimana diperantarai oleh mobil hibrid. Target yang ingin dicapai cukup ambisius dimana pada tahun 2023 target 50 juta penduduk Indonesia memiliki IKD.

Namun dalam proses implementasi KTP Digital ini, terjadi hal yang kontradiktif dimana Dukcapil ingin mendigitalkan identitas kependudukan, seharusnya memanfaatkan keunggulan, efisiensi dan kemudahan yang disediakan oleh kanal digital, tetapi malah menggunakan cara kuno dan manual yang tidak efisien, menghabiskan waktu dan biaya masyarakat yang ingin mendapatkan IKD. Hal ini menimbulkan pertanyaan, seberapa besar kesiapan sistem, sumber daya manusia dan keseriusan Dukcapil dalam melakukan digitalisasi KTP ini.

Catatan implementasi IKD

Ada beberapa catatan yang perlu menjadi evaluasi Dukcapil dalam menerapkan IKD ini jika memang ingin target 50 juta pengguna IKD di akhir tahun 2023 tercapai sebagai berikut :

- Aplikasinya masih tidak stabil dan bermasalah.

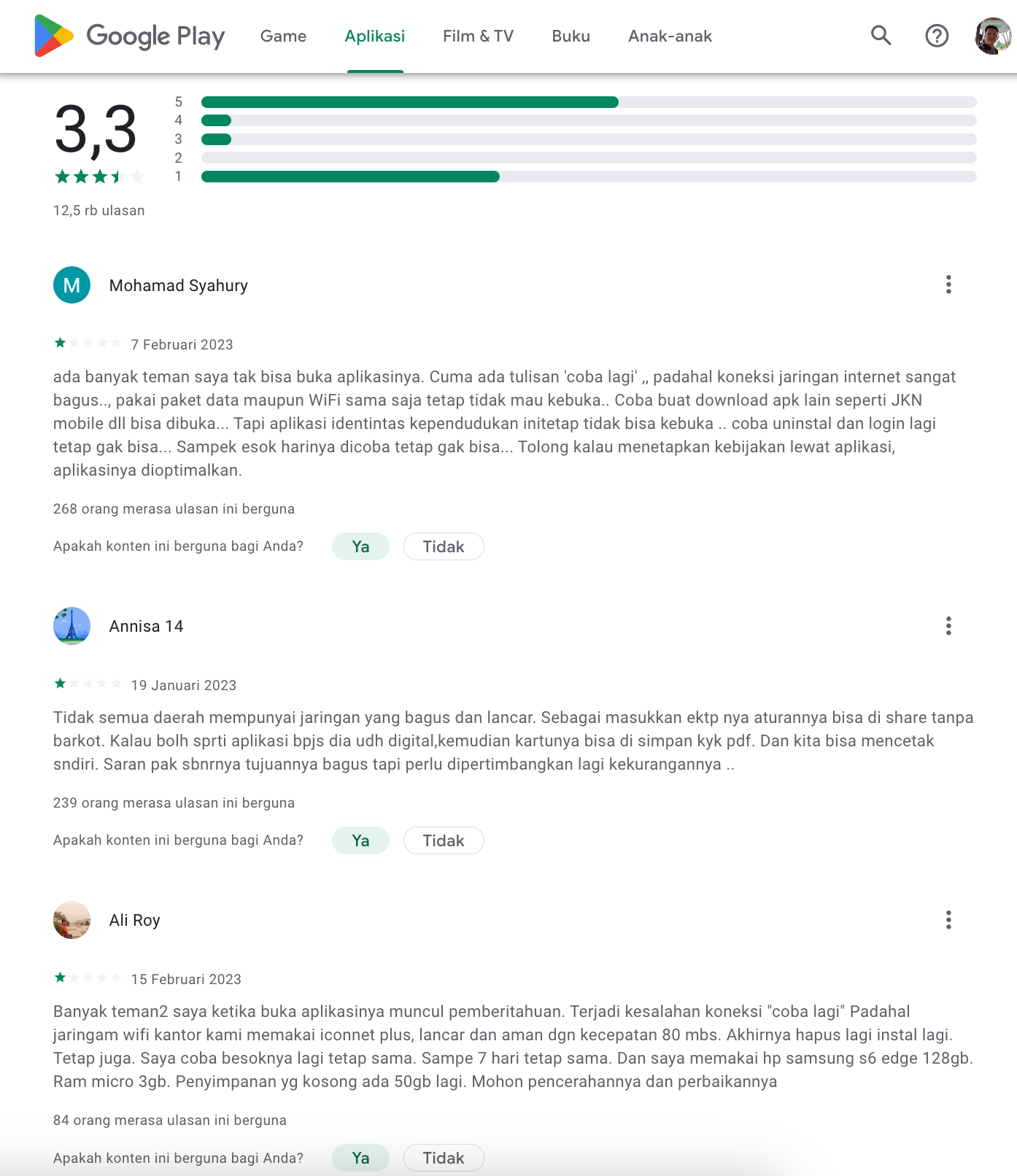

Sebagai lembaga pemerintah yang sudah memiliki alokasi dana yang cukup dari APBN, harusnya tidak sulit untuk membuat aplikasi yang bagus, handal dan tidak bermasalah. Namun melihat review di Play Store, nilai yang diberikan 12.500 ulasan oleh pengguna aplikasi ini hanya 3.3 dari 5 (lihat gambar 1).

Nilai ini cukup dapat dipercaya dan secara teknis sulit memalsukan 12.500 ulasan sehingga harusnya pihak Dukcapil bisa selalu memantau evaluasi yang diberikan oleh pengguna aplikasi ini. Mendapatkan review tinggi bukannya tidak mungkin jika pengembangan aplikasi dilakukan dengan serius dan melalui tahap yang benar seperti seperti meluncurkan dalam versi beta dahulu, setelah stabil dan menerima banyak inputan dari berbagai pengguna dengan berbagai perangkat keras dan disempurnakan baru diluncurkan secara resmi. Salah satu aplikasi yang mendapatkan review tinggi adalah PLN Mobile yang mendapatkan nilai 4,9 yang sudah di unduh lebih dari 10 juta pengguna.

2. Aplikasi hanya bisa diakses melalui ponsel dan hanya tersedia untuk pengguna Android.

Kesan yang diberikan oleh Dukcapil adalah seakan-akan cara mengakses data itu hanya bisa melalui apps dari ponsel saja. Aplikasi ponsel hanya sarana tatap muka dan bukan satu-satunya cara untuk mengakses database. Database itu sendiri bisa diakses dengan berbagai macam cara, apakah mau langsung diakses server databasenya oleh administrator (atau peretas) dan lebih fleksibel, mudah dan murah jika menggunakan sarana peramban / web based sehingga tidak tergantung pada perangkat. Jadi mau diakses dari Android, iPhone atau komputer sekalipun akan tetap bisa dilakukan.

Namun alih-alih mengutamakan akses melalui peramban yang bisa diakses dari berbagai platform, yang dilakukan malah membuat apps eksklusif di Android dahulu dan pengakses layanan diluar Android seperti iPhone dan komputer justru tidak mendapatkan akses.

Akses data kependudukan berbasis web seharusnya yang menjadi tulang punggung sistem IKD karena jika terjadi kedaruratan, misalnya aplikasi ponsel IKD bermasalah, ponsel rusak, hilang atau dicuri data kependudukan masih tetap bisa diakses menggunakan peramban dari komputer atau perangkat lainnya. Asalkan diberikan pengamanan enkripsi yang baik, pengamanan kredensial yang mumpuni seperti TFA Two Factor Authentication / OTP One Time Password dan bisa mengidentifikasi pengakses dengan baik.

3. Scan QR Code harus ke kantor kelurahan domisili KTP.

Verifikasi fisik sangat penting karena akan menjadi dasar keabsahan data kependudukan yang nantinya akan digunakan sebagai dasar untuk mengakses layanan penting lainnya yang membutuhkan verifikasi keabsahan penduduk. Namun di jaman digital ini, sistem dan perangkat keras pendukung yang ada sudah sangat memungkinkan untuk melakukan verifikasi secara terdistribusi dan tidak harus terpusat atau mendatangi satu lokasi tertentu. Sebagai contoh jika nasabah bank mengalami masalah dengan kartu ATM bank dan ingin mengganti kartu ATM tersebut, nasabah tersebut tidak harus mendatangi kantor asal pembukaan rekening melainkan salah satu cabang dari bank tersebut dan nasabah bisa mengganti kartu ATM tersebut. Hal ini dimungkinkan karena semua kartu ATM bank itu sama dan hanya dibedakan oleh data nasabah yang bersangkutan. Bahkan pada sistem penarikan tunai tanpa kartu, hanya berbekal nomor ponsel dan kode PIN yang sah, siapapun dapat melakukan penarikan tunai pada ATM bank jika mengetahui nomor ponsel dan PIN penarikan dana.

Vaksincom setuju jika Dukcapil bersifat prudent dalam memberikan IKD ini dan ingin melakukan verifikasi fisik seperti face recognition atau biometrik lainnya, namun tetap juga harus mempertimbangkan kenyamanan pengguna layanan kependudukan. Dukcapil bisa memanfaatkan keunggulan kanal digital dimana tetap prudent dalam melakukan verifikasi namun tetap nyaman bagi masyarakat dimana harusnya proses verifikasi harusnya bisa dilakukan dikantor kelurahan atau kantor Dukcapil di seluruh Indonesia, harusnya kan database kependudukan disimpan terpusat dan bisa diakses dari mana saja oleh instansi yang mendapatkan hak akses memanfaatkan koneksi internet yang diamankan dengan baik.

Semoga tulisan ini bisa memberikan input dan penyempurnaan implementasi data kependudukan yang baik.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog