Akun Twitter Blue lebih mudah dicuri

TFA SMS Twitter Blue lebih mudah dihack

Semua akan bayar pada waktunya, hal ini yang sedang terjadi pada layanan media sosial seperti Twitter yang mengeluarkan Twitter Blue dengan biaya langganan Rp. 120.000,- per bulan atau Rp. 1,25 juta per tahun yang kemudian diikuti oleh Meta group. Tentunya layanan berbayar ini dibedakan dengan layanan biasa dimana Twitter Blue mendapatkan centang biru yang keren, bookmark folder, opsi membatalkan Tweetnya dan segudang fasilitas lainnya. Namun yang menggelitik dari layanan berbayar ini adalah layanan TFA / 2FA yang juga hanya diberikan kepada pelanggan berbayar dan kebijakan ini akan berlaku tanggal 20 Maret 2023 dimana jika anda hanya mengandalkan perlindungan 2FA SMS untuk melindungi akun anda, maka perlindungan tersebut akan dinonaktifkan dan akun anda Twitter hanya dilindungi dengan password saja.

Namun ironisnya, jika anda pengguna Twitter Blue dan menggunakan 2FA SMS, secara teknis anda malah lebih rentan terhadap aksi peretasan dibandingkan pengguna lain yang menggunakan 2FA gratisan.

Twitter Blue lebih mudah di retas ?

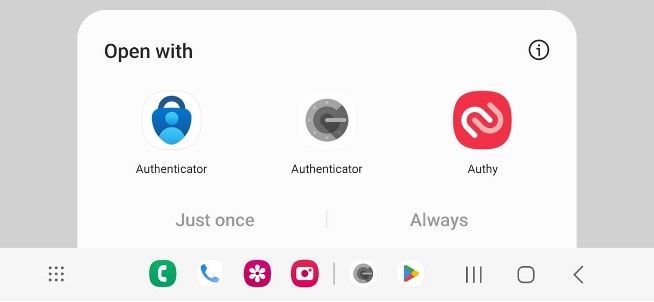

Sebenarnya agak kurang tepat jika ada yang mengatakan kalau TFA/2FA Twitter tidak gratis lagi, karena yang tidak gratis dan hanya bisa digunakan oleh akun Twitter Blue adalah 2FA menggunakan SMS. Sedangkan 2FA menggunakan aplikasi otentikasi (Google Authenticator, Authy atau Microsoft Authenticator) masih gratis.

Malah secara teknis Twitter Blue dengan TFA SMS lebih mudah di retas dibandingkan Twitter biasa yang dilindungi TFA Authenticator atau dengan kata lain Twitter Blue lebih mudah diretas.

Mengapa ?

Hal ini disebabkan cara kerja 2FA SMS yang melibatkan pihak ketiga dan aplikasi SMS itu sendiri adalah aplikasi jadul yang tidak terenkripsi dan isinya mudah disadap. SMS adalah aplikasi perpesanan yang diciptakan oleh Friedhelm Hillebrand dan Bernard Ghillabaert di tahun 1984 dan digunakan pertama kali di tahun 1992. SMS menjadi fenomena dan populer di tahun 2002. Namun, tidak dapat dipungkiri kalau teknologi SMS ini sudah berumur 21 tahun dan kurang ideal jika digunakan sebagai sarana otentikasi karena tidak terenkripsi dan melibatkan pihak ketiga dalam pengirimannya sehingga dapat disadap dan dibaca isinya. Kelemahan 2FA SMS ini pula yang dieksploitasi dalam pembobolan akun m-banking yang memalsukan aplikasi pencuri SMS sebagai aplikasi APK kurir online, tagihan BPJS atau undangan pernikahan yang jika dijalankan oleh korbannya akan mencuri SMS otorisasi m-banking. Alasan utama SMS masih digunakan sampai hari ini sebagai sarana TFA adalah karena unsur kemudahan dimana tanpa perlu menginstal aplikasi tambahan pengguna ponsel dapat menerima SMS dan popularitas SMS yang sangat tinggi.

Aplikasi otentikasi tidak melibatkan pihak ketiga dalam pengiriman kode OTP dan lebih sulit dibaca karena terenkripsi dan memang diciptakan untuk mengamankan kode OTP sehingga sulit dicuri. Aplikasi otentikasi bisa diunduh dan di instal secara gratis dari Play Store atau Apps Store. Ada beberapa proteksi tambahan seperti membuka aplikasi otentikasi bisa dilindungi dengan PIN tambahan dan perlindungan terhadap screenshot sehingga jelas pengamanan TFA dengan aplikasi otentikasi lebih aman daripada TFA menggunakan SMS. (lihat gambar 1)

Ancaman Kredensial dan Perlindungannya

Per tanggal 20 Maret 2023 perlindungan TFA menggunakan SMS pada pengguna Twitter biasa akan dinonaktifkan. Jika anda mengaktifkan TFA SMS pada akun Twitter anda dan selama ini terlindung oleh proteksi TFA SMS, maka secara otomatis akun Twitter anda menjadi rentan diambilalih karena hanya mengandalkan kredensial Username dan Password saja. Apalagi kalau anda menggunakan password yang sama untuk berbagai akun anda, kebocoran password pada salah satu layanan yang anda gunakan seperti yang pernah terjadi pada Yahoo dan Linked In secara otomatis akan membocorkan password akun anda yang lainnya karena Username umumnya menggunakan alamat email atau nomor telepon. Ancaman lain yang berbahaya adalah jika anda terperdaya situs phishing dan memasukkan kredensial anda ke situs tersebut. Apalagi kalau perangkat anda mengandung keylogger yang akan mencuri ketukan keyboard dan perangkat anda tidak memiliki perlindungan Identity Protection yang akan melindungi secara otomatis dari aksi phishing dan keylogger. (lihat gambar 2)

Jika anda pengguna Twitter biasa, penulis menyarankan anda untuk segera mengaktifkan perlindungan 2FA berbasis aplikasi guna mengamankan akun Twitter anda. Bagi pengguna Twitter Blue, sekalipun pengamanan 2FA berbasis SMS ini tersedia untuk anda, namun penulis menyarankan anda untuk lebih memilih pengamanan 2FA berbasis aplikasi karena secara teknis dapat mengamankan akun anda lebih baik daripada 2FA berbasis SMS.

Vaksincom juga melakukan verifikasi ke salah satu nomor WA yang tercantum di situs pajak.go.id dan mendapatkan informasi kalau broadcast memang benar dilakukan oleh kantor pajak yang bersangkutan. (lihat gambar 5)

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog