Album Porno FBgroup

Alfons Tanujaya • September 25, 2017

Mencuri Password dan Posting Porno dari akun FB korban

Minggu ketiga September 2017, posting porno kembali marak di group FB dengan member jumbo. Sekalipun administrator Facebook sudah melakukan pengamatan super ketat terhadap posting baik di wall maupun group Facebook, namun namanya permainan kucing-kucingan ini akan terus berlangsung dan kali ini teknik yang digunakan adalah melakukan posting foto seronok pada album group yang rupanya luput dari patroli administrator Facebook. Menggunakan teknik tanpa teks dimana teks dimasukkan ke gambar seronok yang dipublikasikan sehingga mempersulit penyaringan oleh administrator Facebook. Kemudian foto-foto seronok cenderung porno dengan tema lokal ini dimasukkan ke album Group dan dipost oleh pengguna Facebook di wall Group. Akun pengguna facebook yang melakukan posting disinyalir kredensialnya berhasil dicuri menggunakan teknik phishing.

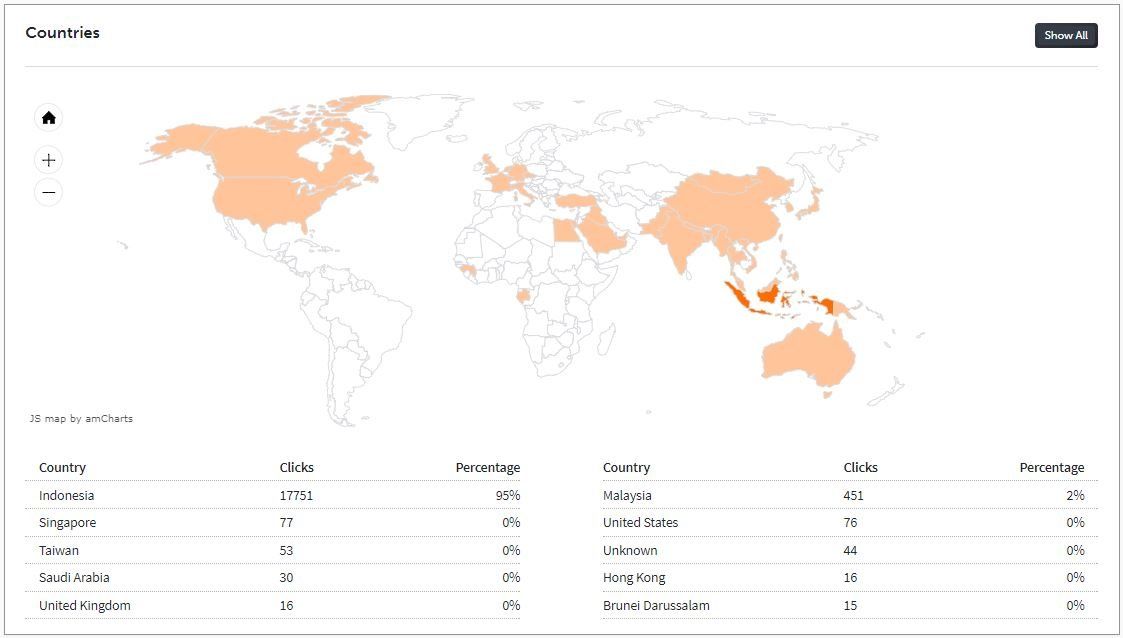

Tidak tahu apakah karena orang Indonesia yang mudah tertipu atau banyak yang suka posting yang bersifat pornografi atau ada sebab lain, namun yang jelas korban dari posting seperti ini cukup banyak. Menurut pengamatan Vaksincom, pengakses salah satu varian postingan porno ini saja mencapai jumlah belasan ribu akun dengan kredensial Facebook yang didapatkan mencapai 800-an akun dan mayoritas korbannya (95 %) adalah dari Indonesia. (lihat gambar 1)

Album Porno di Group FB

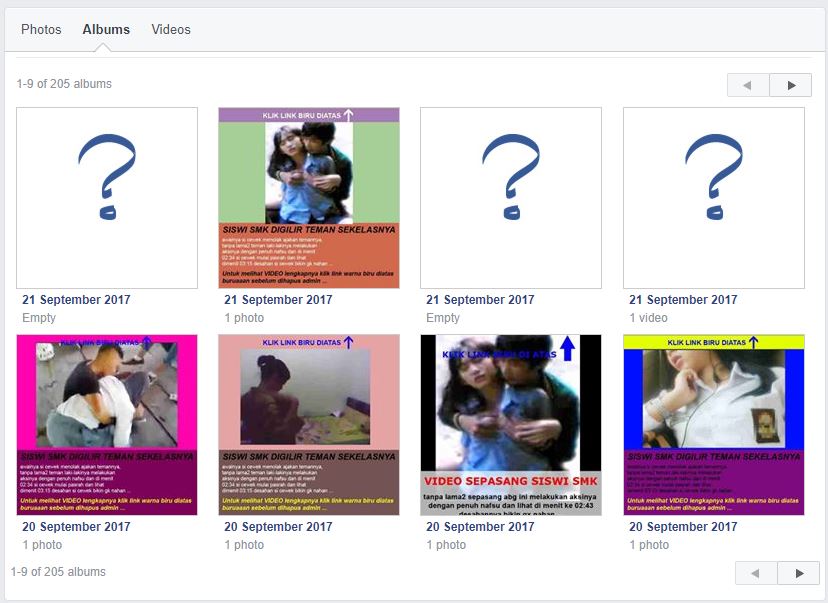

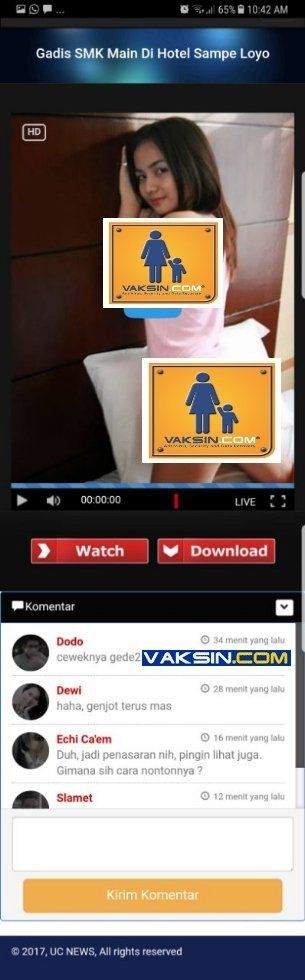

Pada awalnya, para anggota group akan disuguhi posting oleh salah satu member dengan foto yang membuat deg2an (ingin mengklik) seperti pada gambar 2 di bawah ini.

Jika diamati lebih seksama, foto yang ditampilkan mengandung rangkaian kalimat yang cukup mengundang rasa ingin tahu orang yang melihat. Sebagai catatan, rangkaian kalimat tersebut sengaja dimasukkan ke dalam badan foto dan tidak diketikkan sebagai keterangan foto dengan tujuan mempersulit pemantauan / pemindaian oleh administrator Facebook.

Rangkaian foto-foto seronok tersebut akan masuk ke dalam “Albums†pada group Facebook yang menjadi sasaran posting (lihat gambar 3)

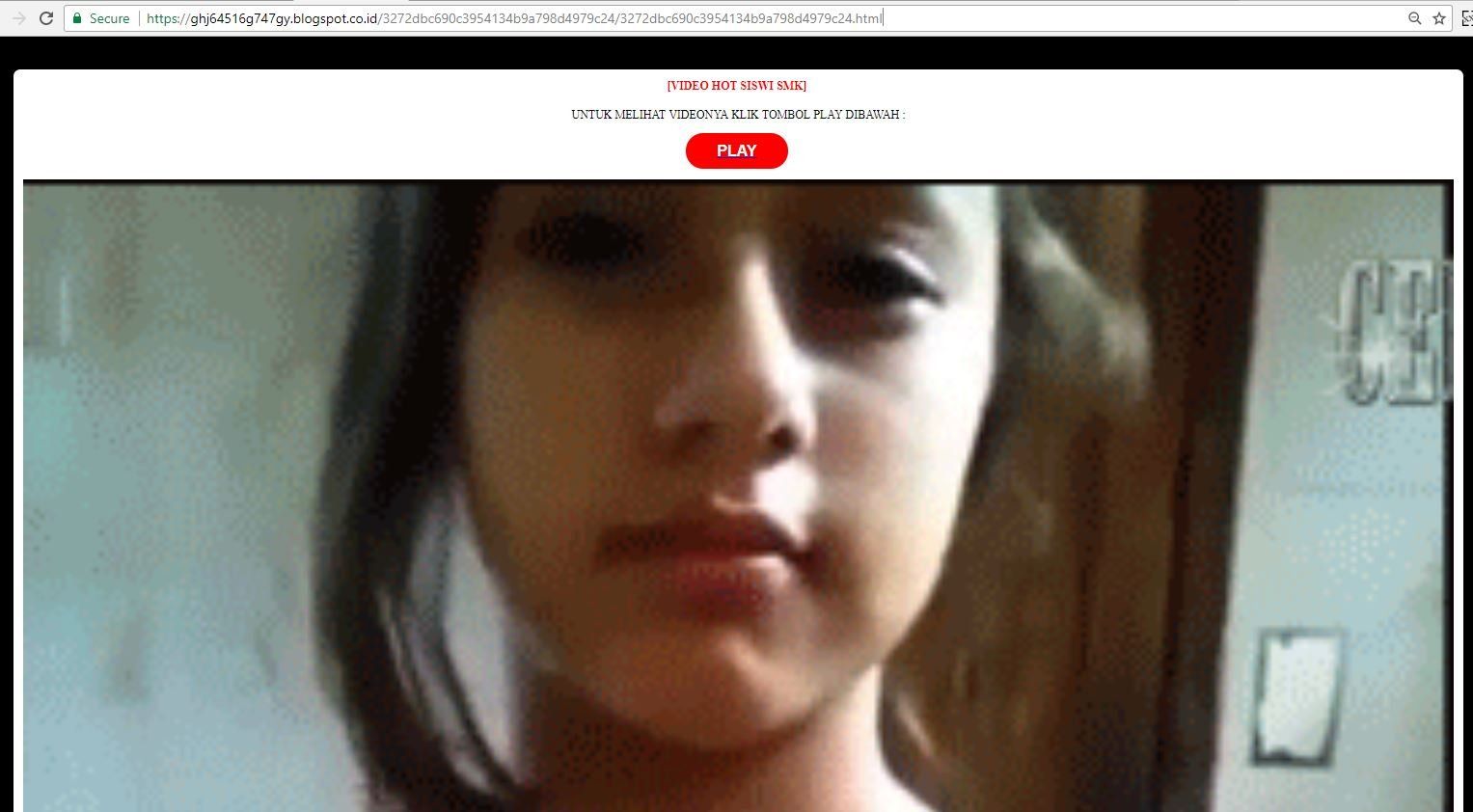

Jika tautan yang diberikan diklik, maka ia akan mengarahkan korbannya ke beberapa situs. Tergantung versi posting yang muncul, tautan yang diberikan pada posting seronok yang ditest Vaksincom tersebut mengarah ke :

https://www.facebook.com/media/set/?set=oa.2071651173096288&type*

* jika di klik akan membawa menuju ke situs yang telah dipersiapkan di blogspot (lihat gambar 4) :

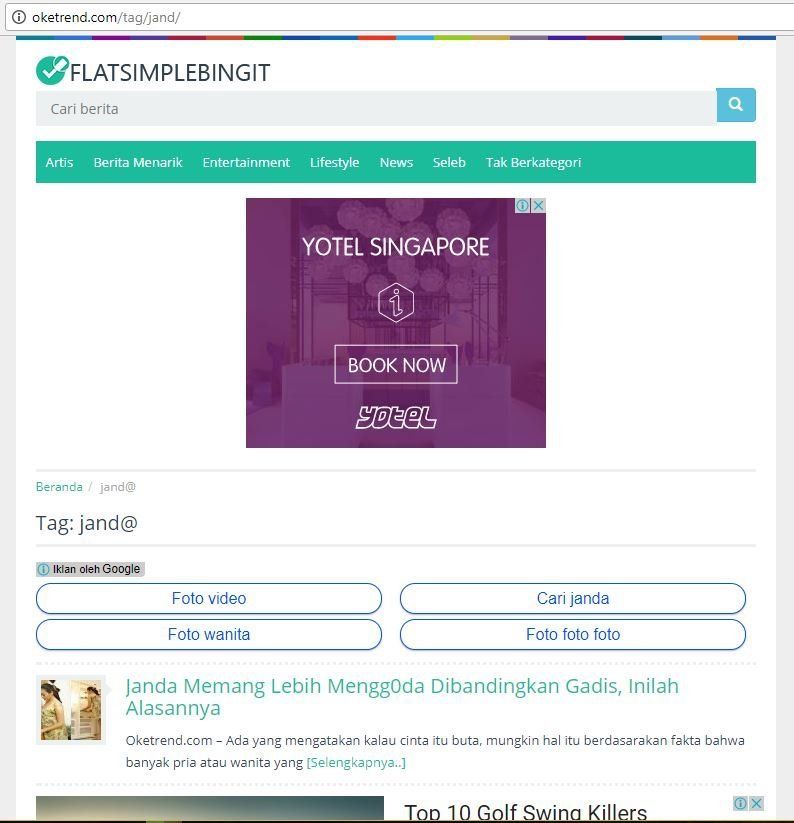

Jika pengaksesnya mengharapkan file video dan mengklik tombol [PLAY], bukannya mendapatkan gambar video, tetapi ia mendapatkan janda (dalam bentuk artikel) karena akan dihantarkan ke situs http://oketrend.com/tag/jand/

seperti pada gambar 5 di bawah ini :

Situs yang menjadi tujuan dari tautan di atas mayoritas berisi artikel-artikel yang bersifat sensual dengan judul-judul yang bombastis.

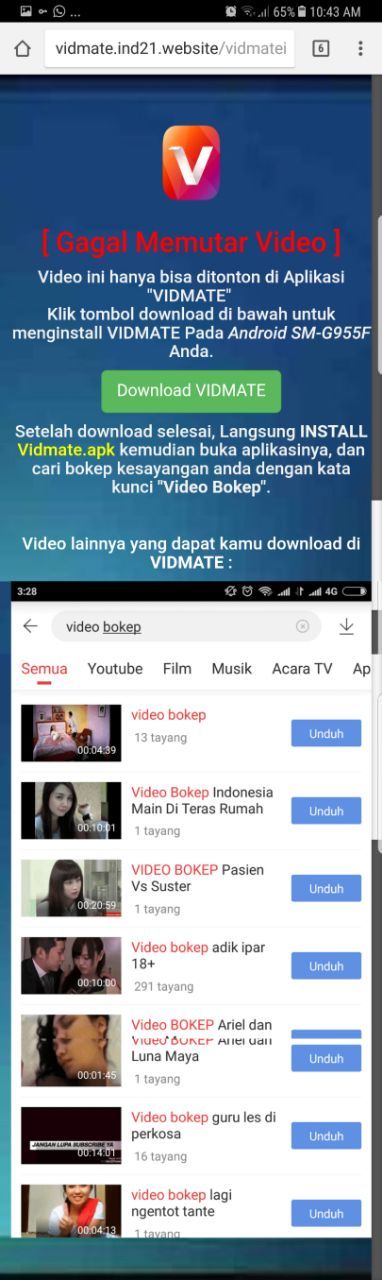

Apakah tujuan pembuat posting ini hanya sampai mendapatkan keuntungan dari menampilkan situs artikel "Janda lebih menggoda dibandingkan gadis" saja ? Ternyata tidak, menurut pengetesan Vaksincom pada perangkat Android, klik pada tombol [Play] akan memberikan efek yang berbeda dimana ia akan menampilkan tautan untuk mengunduh aplikasi yang mengandung adware dengan nama Vidmate (lihat gambar 6 dan 7)

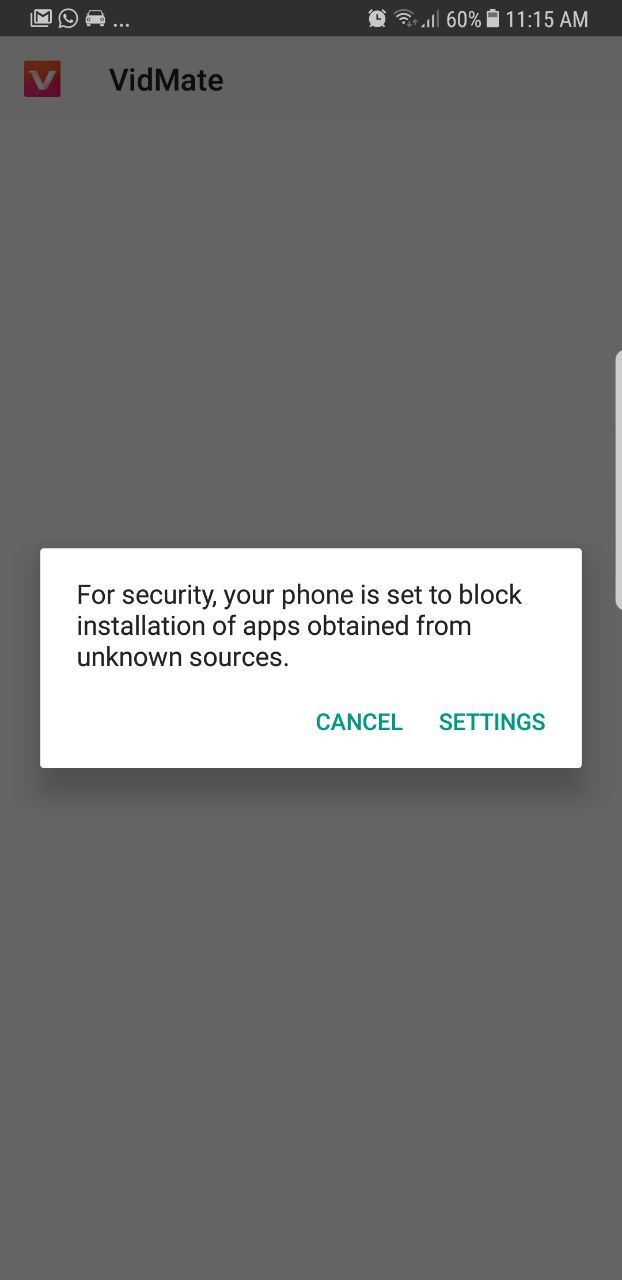

Sebagai catatan, aplikasi ini akan ditolak oleh App Store karena sumber APK (file instalasi) yang tidak terpercaya (lihat gambar 8) dan menurut hasil scan dari Dr. Web Security Space for Android memang mengandung Adware.Avazu.8.origin.

Bahaya terpendam

Apakah tujuan pembuat posting ini “hanya†mendapatkan keuntungan finansial dari penampilan iklan dan instalasi Adware pada perangkat Android korbannya ?

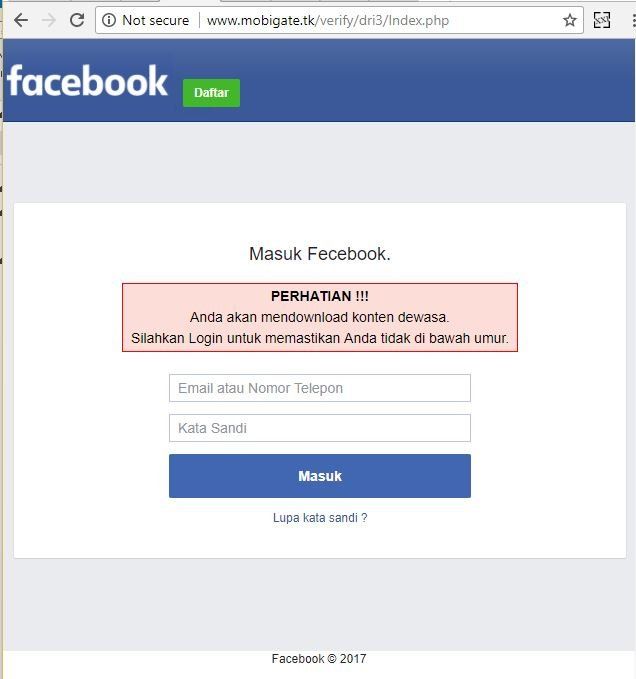

Ternyata tidak juga, menurut pengetesan Vaksincom pada varian posting Album Porno yang berbeda ternyata mengarahkan ke situs jebakan phishing pencuri kredensial Facebook. Salah satu situs blogspot yang telah dipersiapkan seperti pada gambar 9 di bawah ini.

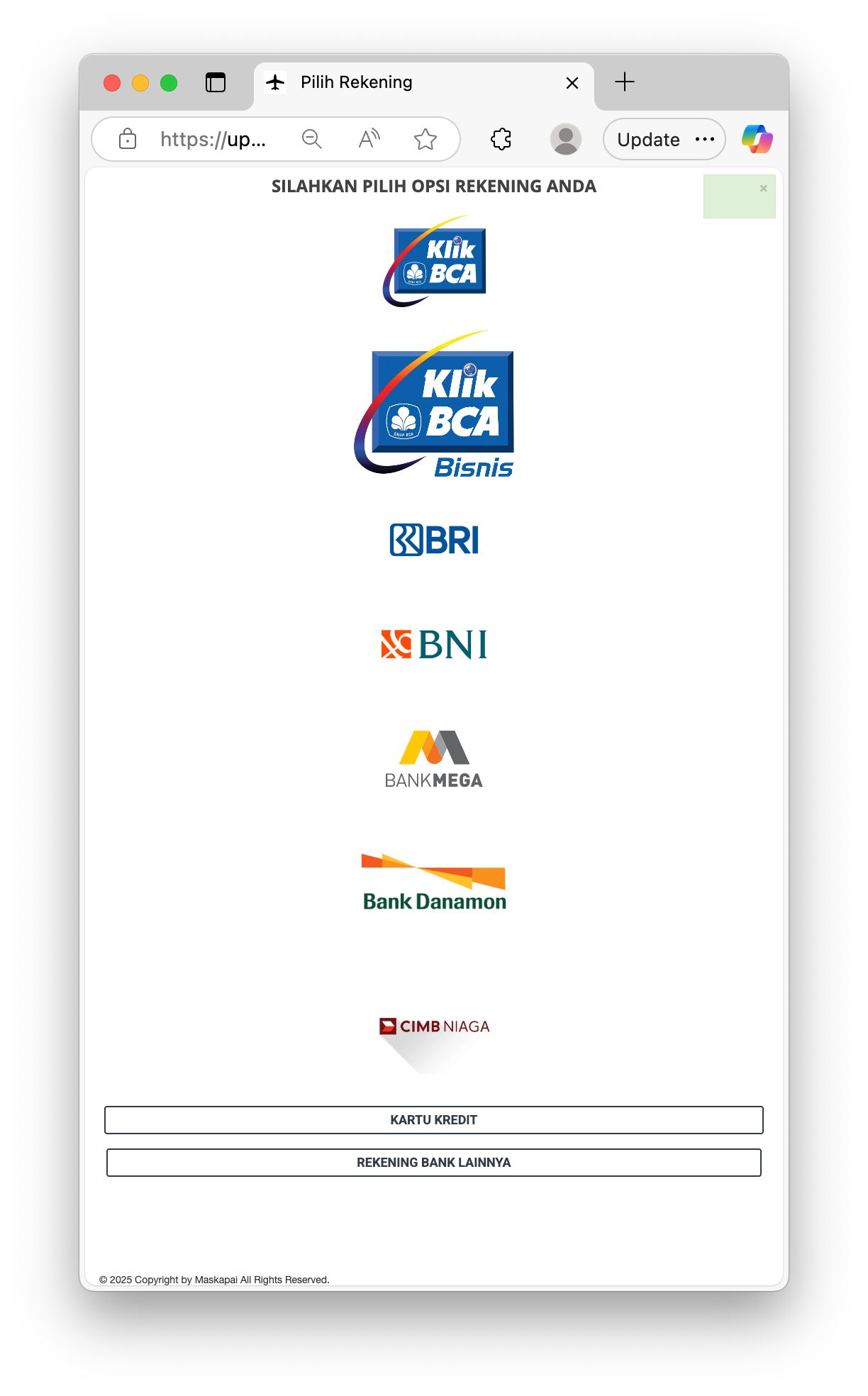

Jika tautan diklik dari komputer, ia akan menampilkan situs phishing pencuri password seperti pada gambar 10 di bawah ini.

Menurut pantauan Vaksincom, korban yang mengakses tautan ini menggunakan komputer mencapai lebih dari 800 pengakses sehingga korban potensial pencurian kredensial untuk satu varian yang diteliti Vaksincom adalah 800 kredensial untuk salah satu varian Album Porno FBGroup 2017 saja.

Saran Pencegahan dan Antisipasi

Jika akun anda sudah menjadi korban dan digunakan untuk melakukan posting porno, Vaksincom menyarankan anda segera mengubah password akun Facebook anda dan menambah proteksi akun Facebook anda dengan proteksi TFA Two Factor Authentication.

Bagi anda yang memilik akun penting lain seperti Twitter, Gmail, Instagram dan lainnya, Vaksincom menyarankan anda untuk SEGERA mengaktifkan perlindungan TFA Two Factor Authentication dan OTP One Time Password agar tidak terjadi hal memalukan seperti posting porno menggunakan akun anda. Dengan perlindungan TFA, sekalipun kredensial anda berhasil dicuri oleh kriminal, ia tidak akan bisa melakukan login atau posting menggunakan akun anda karena mereka membutuhkan konfirmasi tambahan dari TFA yang hanya anda miliki. Hubungi konsultan sekuriti anda untuk mengaktifkan TFA

PS : Terimakasih kepada saudara Yayat yang aktif berkontribusi dan membantu melindungi seluruh pengguna internet Indonesia.

Salam,

Alfons Tanujaya

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Ph : 021 3190 3800

Website : http://www.vaksin.com

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog

Banyak analis global menyebut data sebagai “the new oil”. Bukan tanpa alasan. Di era digital, data telah menjadi komoditas ekonomi paling strategis di muka bumi. Namun sering muncul pertanyaan sederhana: jika data begitu berharga, mengapa kita yang memiliki banyak data di komputer atau ponsel tidak otomatis menjadi kaya? Jawabannya sederhana. Memiliki data tidak sama dengan mampu mengolahnya. Ini ibarat seseorang memiliki tanah yang mengandung minyak bumi. Ia tidak serta-merta menjadi kaya raya. Minyak itu harus dieksplorasi, dibor, dimurnikan, lalu didistribusikan sebelum memiliki nilai ekonomi. Data pun demikian. Di tangan pihak yang mampu mengolahnya dengan teknologi dan analitik yang tepat, data berubah menjadi nilai ekonomi luar biasa. Perusahaan teknologi global seperti Meta, Microsoft, Alphabet Inc., Amazon, TikTok, hingga platform digital nasional seperti Tokopedia dan Gojek memanfaatkan data untuk menciptakan layanan yang semakin presisi dan bernilai tinggi. Dalam bentuk yang lebih kompleks, kumpulan data dalam skala besar (big data) yang diolah dengan kecerdasan buatan telah menjadi fondasi perkembangan Artificial Intelligence (AI). Data kini bukan hanya mendukung layanan digital, tetapi menjadi “tambang emas” bagi inovasi generasi berikutnya. Namun, di tangan yang tidak memahami cara mengelola dan melindunginya, data justru bisa menjadi beban — bahkan menjadi sumber bencana. Pengelolaan Data: Antara Berkah dan Amanah Karena data sangat bernilai, ia juga sangat rentan disalahgunakan. Data kependudukan, data pelanggan, rekam medis, data transaksi keuangan — semuanya memiliki konsekuensi serius jika bocor. Pengelolaan data bukan lagi sekadar praktik teknis, tetapi kewajiban hukum. Sejak disahkannya Undang-Undang Perlindungan Data Pribadi, setiap pengendali dan pemroses data di Indonesia memiliki tanggung jawab yang jelas, termasuk kewajiban menjaga keamanan dan kerahasiaan data. Kunci pengelolaan data sebenarnya sederhana: disiplin menjalankan standar . Standar internasional seperti ISO/IEC 27001 memberikan kerangka kerja sistem manajemen keamanan informasi. Di sektor kesehatan terdapat HIPAA, dan di sektor pembayaran ada PCI DSS. Namun penting dipahami: standar bukanlah jaminan kebal bocor. Sertifikasi bukan tameng sakti. Yang melindungi data bukanlah kertas sertifikat, melainkan praktik pengendalian risiko yang dijalankan secara konsisten dan berkelanjutan. Mengelola data ibarat pernikahan. Sekali Anda berkomitmen mengelola data, Anda terikat untuk menjaganya selama data itu masih ada dan digunakan. Ini bukan komitmen sesaat. Ia juga seperti diet. Semua orang tahu teorinya, tetapi konsistensi jangka panjanglah yang menentukan hasil. Banyak organisasi awalnya disiplin, namun seiring waktu standar dilonggarkan, pengawasan melemah, dan kebiasaan lama kembali muncul. Di titik inilah risiko kebocoran meningkat. Perbedaan besar terletak pada cara memandang data: apakah sebagai “berkah” untuk dimonetisasi sebesar-besarnya, atau sebagai “amanah” yang harus dijaga sebaik mungkin? Data Bocor dan Ban Bocor Jika ban kendaraan bocor, kita bisa menambalnya dan masalah selesai. Tetapi data tidak demikian. Ada prinsip yang sering disebut dalam dunia siber: Once on the internet, always on the internet. Data mungkin bisa dihapus dari sumber aslinya, tetapi jika sudah disalin dan didistribusikan pihak lain, kita tidak lagi memiliki kendali penuh atasnya. Sekali data pribadi bocor dan beredar, dampaknya bisa bertahun-tahun. Data kependudukan yang tersebar dapat digunakan untuk: registrasi kartu prabayar secara ilegal pembukaan rekening penampung dana kejahatan rekayasa sosial untuk mengambil alih akun digital penipuan berbasis identitas Inilah sebabnya model autentikasi global mulai bergeser. Sistem yang dulu hanya mengandalkan “apa yang Anda tahu” (misalnya NIK, tanggal lahir) kini beralih ke kombinasi “apa yang Anda miliki” (device, OTP) dan “siapa Anda” (biometrik). Kebocoran data mengubah paradigma keamanan secara fundamental. Tanggung Jawab Hukum dan Etika Di era regulasi modern, kegagalan melindungi data bukan sekadar persoalan reputasi. Di bawah UU Perlindungan Data Pribadi, pengendali data dapat dikenakan sanksi administratif, denda, hingga pidana jika terbukti lalai. Namun konsekuensi terberat justru ditanggung oleh pemilik data. Pengelola data mungkin hanya mengalami reputasi yang tercoreng. Pemilik data bisa kehilangan tabungan, identitas, bahkan masa depan finansialnya. Karena itu, pengelolaan data bukan hanya kewajiban teknis, tetapi juga tanggung jawab moral. Melindungi Aset Digital Masyarakat perlu memahami bahwa data digital — kredensial akun, email, akses mobile banking — adalah aset ekonomi. Beberapa langkah dasar yang perlu dilakukan: Gunakan autentikasi dua faktor. Jangan membagikan OTP kepada siapa pun. Waspadai rekayasa sosial yang mengatasnamakan aparat, petugas pajak, atau bank. Gunakan kata sandi unik untuk setiap layanan. Segera ganti kredensial jika ada indikasi kebocoran. Bagi pengelola data, komitmen harus lebih tinggi: Terapkan kontrol akses berbasis kebutuhan. Enkripsi data sensitif. Audit keamanan secara berkala. Lakukan pelatihan kesadaran keamanan bagi karyawan. Siapkan rencana respons insiden. Dan yang paling penting: pahami bahwa keamanan bukan kondisi statis. Ancaman terus berkembang. Hari ini aman bukan berarti besok tetap aman. Penutup Di era digital, data bukan sekadar aset ekonomi. Ia adalah amanah. Nilainya bisa menjadi emas digital yang menciptakan inovasi dan kemakmuran. Tetapi jika lalai dikelola, ia berubah menjadi sumber kerugian yang luas dan berkepanjangan. Pertanyaannya bukan lagi apakah data itu berharga. Pertanyaannya adalah: apakah kita cukup disiplin dan bertanggung jawab untuk menjaganya? Karena dalam dunia digital, kepercayaan dibangun dari keamanan. Dan keamanan lahir dari komitmen yang tidak pernah berhenti.

Bulan Desember tahun 2024 ditutup dengan pengumuman Ransomware Bashe yang pada pertengahan Desember mengklaim salah satu bank BUMN yang masuk dalam jajaran 5 besar mengalami kebocoran data dan memberikan waktu sampai 23 Desember 2024 untuk membayar uang tebusan 5 bitcoin atau sekitar Rp. 7,6 milyar rupiah atau data tersebut dijual ke pihak ketiga. (lihat gambar 1)

Menyambut penutupan tahun 2024, Vaksincom kembali mengadakan event akhir tahun Evaluasi Malware 2024 dan Trend 2025. Namun berbeda dengan tahun sebelumnya, event ini diadakan dalam bentuk Seminar Outing seperti yang pernah diadakan Vaksincom di tahun 2008. Seminar Outing ini akan diadakan dua hari pada awal Desember 2024 di Pengalengan Bandung dan peserta seminar yang umumnya pegiat IT dan admin yang sehari-hari melakukan aktivitasnya dari belakang meja kini akan mendapatkan lingkungan yang berbeda dalam bentuk Outing mengarungi Jeram di Pengalengan Bandung. Selain evaluasi Malware 2024, peserta seminar juga akan mendapatkan informasi tambahan bagaimana mengamankan jaringan dan data yang dikelolanya dari ancaman Ransomware dimana Vaksincom akan meluncurkan VaksinSIEM (Security Information and Event Management) dimana termasuk ke dalamnya Vaksin Protect yang akan dapat mengembalikan data sekalipun berhasil dienkripsi oleh ransomware hanya dengan 1 kali klik tanpa tergantung pada Backup. Peserta baru yang belum menggunakan layanan Vaksincom akan mendapatkan produk andalan Vaksincom Webroot Endpoint Protection untuk melindungi 50 nodes komputer (Windows Workstation / Server dan Mac OS) yang akan dapat digunakan secara full untuk 90 hari. Bonus tambahan akan diberikan kepada seluruh peserta seminar berupa training pengamanan akun digital Call Paman Onetime (True Caller, Password Manager dan aktivasi One Time Password) dimana seluruh peserta seminar akan dibantu langsung oleh teknisi Vaksincom menginstal dan mengimplementasikan aplikasi True Caller, Password Manager dan Aktivasi Two Factor Authentication untuk semua akun penting anda seperti email (Gmail, Yahoo etc) tanpa tambahan biaya apapun alias Gratis. Adapun Seminar Outing tersebut akan diadakan dengan informasi detail sebagai berikut : Seminar Outing Vaksincom 2024 Tema : Evaluasi Malware Indonesia 2024 dan Trend Malware 2025 Waktu : 6 - 7 Desember 2024 Lokasi : Bandung (Rafting Pengalengan dan penginapan hotel Meize City Center Jl. Sumbawa - Bandung) Fasilitas yang disediakan : - Transportasi PP Jakarta - Bandung - Jakarta berangkat dari dari PT. Vaksincom Jl. R. P. Soeroso 7AA, Jakarta 10330 - Penginapan di Hotel Meize City Center sharing 1 kamar 2 orang. - Konsumsi selama event. - Rafting dan peralatan pengaman rafting serta instruktur yang berpengalaman. - Dokumentasi. - Wisata di Bandung. Biaya Seminar sudah termasuk GRATIS : - Sertifikat Seminar - Lisensi Webroot Endpoint Protection Business untuk 50 Nodes selama 90 hari untuk Windows workstation / server dan Mac OS. - VaksinSIEM untuk 1 (satu) nodes beserta Security Hardening dari Vaksincom selama 90 hari. - Aplikasi Password Manager Full Version automatic sync antara Android, iOS, Windows OS, Browser dan Mac OS. Biaya : - Customer Vaksincom Rp. 1.250.000,- (tidak termasuk lisensi Webroot Endpoint Protection Business 50 nodes) - Umum Rp. 1.950.000,- (termasuk lisensi Webroot Endpoint Protection Busienss 50 nodes) Pendaftaran : Hubungi email [email protected] atau Whatsapp 0897-8696-122 dgn ibu Ami I

Security is a process, itu adalah mantra yang menjadi pegangan para praktisi sekuriti. Dan proses sekuriti adalah proses tidak berkesudahan. Ibaratnya anda bermain sepakbola, maka administrator sekuriti adalah penjaga gawang yang harus menjaga data yang dikelolanya setiap saat tanpa istirahat, 1 x 24 jam dari serangan striker peretas dari seluruh dunia. Apalagi jika anda mengelola data yang kritikal dan berharga seperti mobile banking yang di incar oleh banyak peretas didunia yang tidak kalah pintar dengan anda. Masalahnya adalah mereka bisa menyerang setiap saat dan anda harus siap berjibaku menjaga data berharga yang anda kelola. Kalau yang diserang adalah server aplikasi yang anda kelola, itu saja sudah membuat pusing kepala dan kita melihat pengelolaan server data yang amburadul mengakibatkan banyaknya kebocoran data di Indonesia beberapa tahun belakangan ini. Dalam kasus pengelola mobile banking, skala serangannya justru lebih luas dimana ketika server dan database aplikasi sudah diamankan dengan baik dan sulit diserang, maka penyerang akan mengincar titik terlemah dalam pengamanan aplikasi .... end user alias pengguna aplikasi. Serangan terhadap end user mobile banking yang sangat efektif memanfaatkan rekayasa sosial untuk mendapatkan kepercayaan korbannya seperti mengirimkan APK pencuri SMS yang memalsukan diri sebagai APK kurir online, APK pajak, APK Undangan Pernikahan dan APK Surat Tilang yang intinya adalah mengelabui korbannya menjalankan aplikasi tersebut dan bertujuan mencuri SMS OTP yang akan digunakan oleh peretas untuk mengambil alih dan mengeksploitasi aset digital, baik akun mobile banking, Whatsapp, email atau akun lain sekalipun diproteksi dengan OTP SMS. Pada akhir tahun 2024 ini, aksi yang menggunakan APK pencuri SMS sudah menurun karena efektivitasnya menurun seiring meningkatnya kesadaran pengguna ponsel dan usaha pengamanan yang dilakukan oleh banyak pihak baik pihak bank, dari Google, pengamat sekuriti dan pemerintah yang tidak henti melakukan edukasi terhadap masyarakat atas ancaman ini. Namun sesuai mantra di atas, security is a process. Kini berkembang satu ancaman baru yang perlu diwaspadai dan sangat berpotensi mengancam pengguna aplikasi mobile banking. Dan celakanya, metode yang dipakai adalah mengeksploitasi fitur tambahan yang disediakan oleh Android untuk memudahkan pengguna dengan keterbatasan tertentu. Fitur Aksesibilitas atau Accessibility. Accessibility / Aksesibilitas Aksesibilitas adalah fitur Android untuk membantu pengguna disabilitas. Fitur seperti pembaca teks, subtitel atau tampilan kustom. Untuk mengaktifkan layanan ini di aplikasi membutuhkan akses "accessibility permission" atau "izin aksesibilitas" pada ponsel Android. Dan masalahnya izin ini memberikan hak akses penuh pada perangkat aplikasi. Hak akses penuh ini yang menjadi incaran kriminal siber yang memang selalu berusaha mencari cara untuk mengendalikan ponsel atau tablet. Ketika hak ini didapatkan, maka pengguna ponsel akan terperangkap dan perangkat ponselnya bisa diambilalih. (lihat gambar 1)

Ransomware secara de facto menjadi malware yang paling ditakuti oleh pengguna komputer dan pengelola data saat ini. Dalam menjalankan aksinya, ransomware dapat menambahkan aksinya menjadi extortionware. Jika ransomware beraksi dengan mengenkripsi data dan sistem yang diserangnya, maka extortionware adalah ancaman menyebarkan data yang berhasil dicuri jika korbannya menolak membayar uang tebusan yang diminta. Serangan ransomware Brainchiper yang merupakan turunan Lockbit pada Pusat Data Nasional / PDN dibulan Juni 2024 melumpuhkan layanan pemerintah yang memanfaatkan sistem dan data yang dikelola di PDN. Salah satu layanan kritis yang terganggu adalah layanan imigrasi yang menjadi pintu gerbang Indonesia dan mencoreng muka Indonesia karena layanan keimigrasian yang mengakibatkan antrian panjang karena sistem imigrasi yang tadinya dilakukan secara elektronik harus dilakukan secara manual. Lalu institusi apa saja yang menjadi korban serangan ransomware di tahun 2024 ini ? Vaksincom akan mengadakan seminar 2 jam singkat tanggal 2 Juli 2024 mengangkat tema 10 ransomware ganas dan korbannya di Indonesia : Akibat dan mitigasinya. Korban Ransomware Sampai pertengahan tahun 2024, sudah ada 10 institusi besar yang menjadi korban ransomware, baik dari institusi swasta maupun pemerintahan dari berbagai industri seperti logistik, logistik makanan, shopping center, consumer finance, bank, finance services, IT Services, transportasi dan pialang saham. Parahnya lagi ada salah satu institusi keuangan Tbk yang sampai dua kali menjadi korban ransomware yang berbeda pada saat yang berbeda dimana pada Juli 2023 bank tersebut menjadi korban ransomware dengan total data yang berhasil dicuri dan dienkripsi sebanyak 450 GB oleh Ransomhouse (lihat gambar 1).