By Alfons Tanujaya

•

March 5, 2026

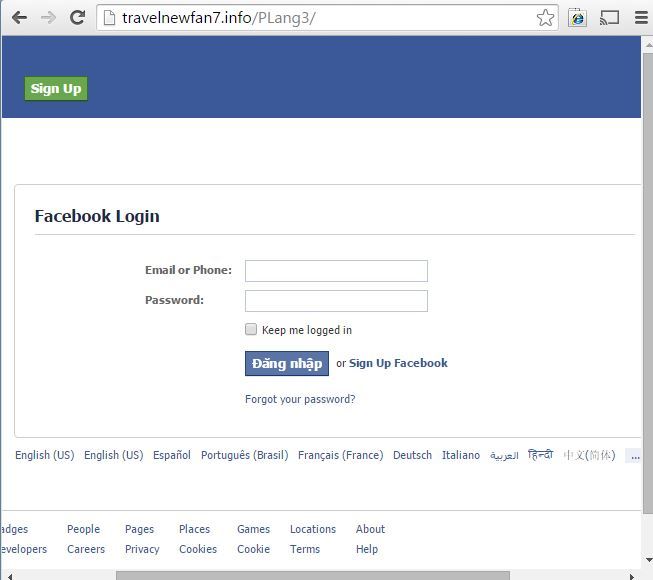

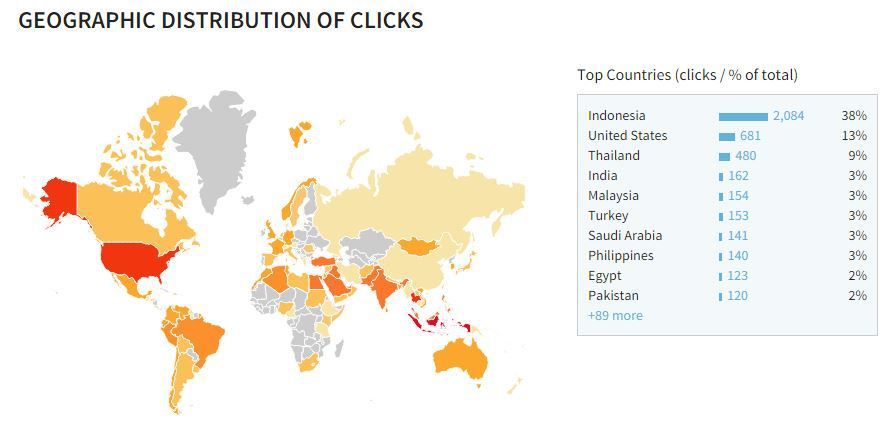

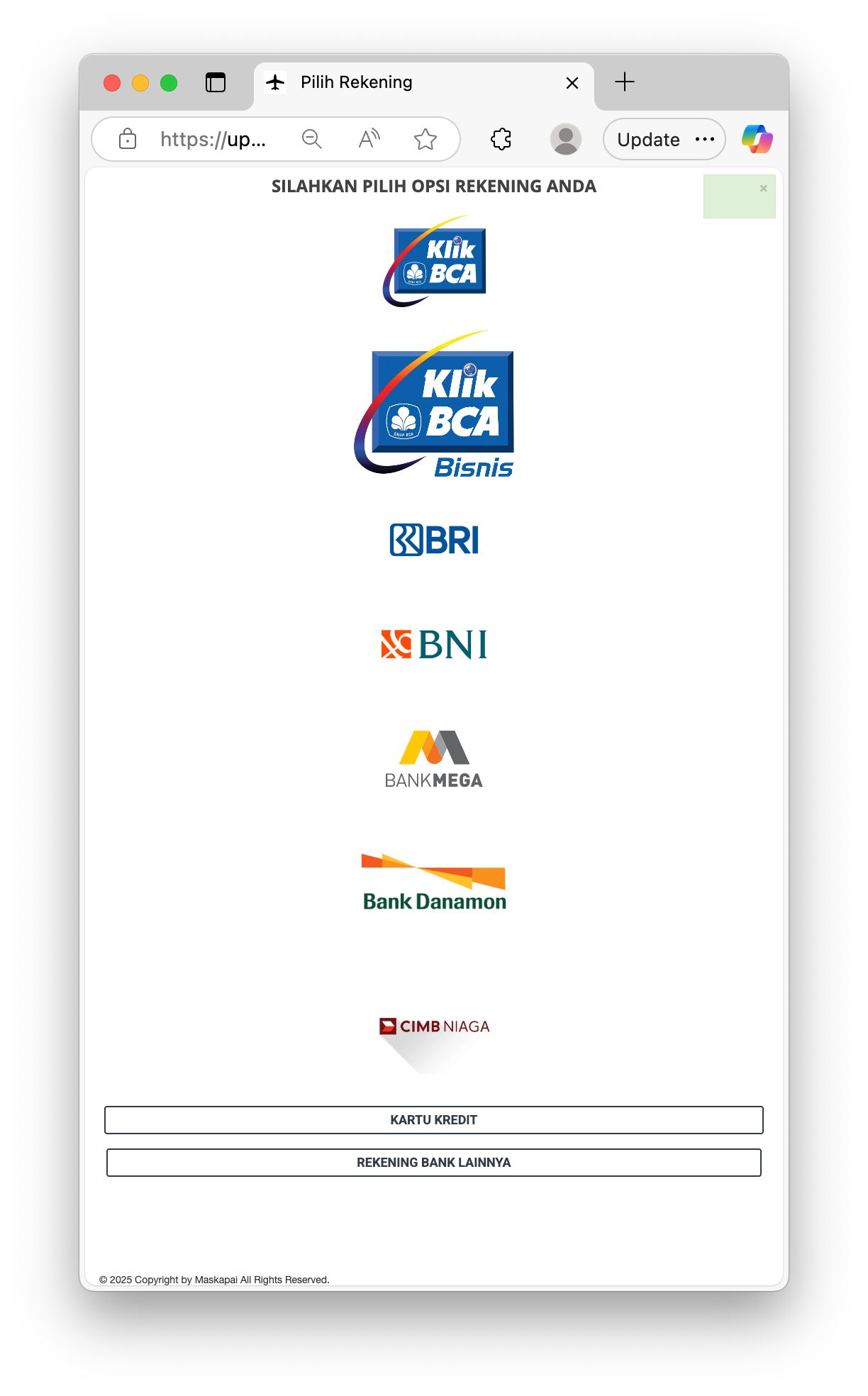

Banyak analis global menyebut data sebagai “the new oil”. Bukan tanpa alasan. Di era digital, data telah menjadi komoditas ekonomi paling strategis di muka bumi. Namun sering muncul pertanyaan sederhana: jika data begitu berharga, mengapa kita yang memiliki banyak data di komputer atau ponsel tidak otomatis menjadi kaya? Jawabannya sederhana. Memiliki data tidak sama dengan mampu mengolahnya. Ini ibarat seseorang memiliki tanah yang mengandung minyak bumi. Ia tidak serta-merta menjadi kaya raya. Minyak itu harus dieksplorasi, dibor, dimurnikan, lalu didistribusikan sebelum memiliki nilai ekonomi. Data pun demikian. Di tangan pihak yang mampu mengolahnya dengan teknologi dan analitik yang tepat, data berubah menjadi nilai ekonomi luar biasa. Perusahaan teknologi global seperti Meta, Microsoft, Alphabet Inc., Amazon, TikTok, hingga platform digital nasional seperti Tokopedia dan Gojek memanfaatkan data untuk menciptakan layanan yang semakin presisi dan bernilai tinggi. Dalam bentuk yang lebih kompleks, kumpulan data dalam skala besar (big data) yang diolah dengan kecerdasan buatan telah menjadi fondasi perkembangan Artificial Intelligence (AI). Data kini bukan hanya mendukung layanan digital, tetapi menjadi “tambang emas” bagi inovasi generasi berikutnya. Namun, di tangan yang tidak memahami cara mengelola dan melindunginya, data justru bisa menjadi beban — bahkan menjadi sumber bencana. Pengelolaan Data: Antara Berkah dan Amanah Karena data sangat bernilai, ia juga sangat rentan disalahgunakan. Data kependudukan, data pelanggan, rekam medis, data transaksi keuangan — semuanya memiliki konsekuensi serius jika bocor. Pengelolaan data bukan lagi sekadar praktik teknis, tetapi kewajiban hukum. Sejak disahkannya Undang-Undang Perlindungan Data Pribadi, setiap pengendali dan pemroses data di Indonesia memiliki tanggung jawab yang jelas, termasuk kewajiban menjaga keamanan dan kerahasiaan data. Kunci pengelolaan data sebenarnya sederhana: disiplin menjalankan standar . Standar internasional seperti ISO/IEC 27001 memberikan kerangka kerja sistem manajemen keamanan informasi. Di sektor kesehatan terdapat HIPAA, dan di sektor pembayaran ada PCI DSS. Namun penting dipahami: standar bukanlah jaminan kebal bocor. Sertifikasi bukan tameng sakti. Yang melindungi data bukanlah kertas sertifikat, melainkan praktik pengendalian risiko yang dijalankan secara konsisten dan berkelanjutan. Mengelola data ibarat pernikahan. Sekali Anda berkomitmen mengelola data, Anda terikat untuk menjaganya selama data itu masih ada dan digunakan. Ini bukan komitmen sesaat. Ia juga seperti diet. Semua orang tahu teorinya, tetapi konsistensi jangka panjanglah yang menentukan hasil. Banyak organisasi awalnya disiplin, namun seiring waktu standar dilonggarkan, pengawasan melemah, dan kebiasaan lama kembali muncul. Di titik inilah risiko kebocoran meningkat. Perbedaan besar terletak pada cara memandang data: apakah sebagai “berkah” untuk dimonetisasi sebesar-besarnya, atau sebagai “amanah” yang harus dijaga sebaik mungkin? Data Bocor dan Ban Bocor Jika ban kendaraan bocor, kita bisa menambalnya dan masalah selesai. Tetapi data tidak demikian. Ada prinsip yang sering disebut dalam dunia siber: Once on the internet, always on the internet. Data mungkin bisa dihapus dari sumber aslinya, tetapi jika sudah disalin dan didistribusikan pihak lain, kita tidak lagi memiliki kendali penuh atasnya. Sekali data pribadi bocor dan beredar, dampaknya bisa bertahun-tahun. Data kependudukan yang tersebar dapat digunakan untuk: registrasi kartu prabayar secara ilegal pembukaan rekening penampung dana kejahatan rekayasa sosial untuk mengambil alih akun digital penipuan berbasis identitas Inilah sebabnya model autentikasi global mulai bergeser. Sistem yang dulu hanya mengandalkan “apa yang Anda tahu” (misalnya NIK, tanggal lahir) kini beralih ke kombinasi “apa yang Anda miliki” (device, OTP) dan “siapa Anda” (biometrik). Kebocoran data mengubah paradigma keamanan secara fundamental. Tanggung Jawab Hukum dan Etika Di era regulasi modern, kegagalan melindungi data bukan sekadar persoalan reputasi. Di bawah UU Perlindungan Data Pribadi, pengendali data dapat dikenakan sanksi administratif, denda, hingga pidana jika terbukti lalai. Namun konsekuensi terberat justru ditanggung oleh pemilik data. Pengelola data mungkin hanya mengalami reputasi yang tercoreng. Pemilik data bisa kehilangan tabungan, identitas, bahkan masa depan finansialnya. Karena itu, pengelolaan data bukan hanya kewajiban teknis, tetapi juga tanggung jawab moral. Melindungi Aset Digital Masyarakat perlu memahami bahwa data digital — kredensial akun, email, akses mobile banking — adalah aset ekonomi. Beberapa langkah dasar yang perlu dilakukan: Gunakan autentikasi dua faktor. Jangan membagikan OTP kepada siapa pun. Waspadai rekayasa sosial yang mengatasnamakan aparat, petugas pajak, atau bank. Gunakan kata sandi unik untuk setiap layanan. Segera ganti kredensial jika ada indikasi kebocoran. Bagi pengelola data, komitmen harus lebih tinggi: Terapkan kontrol akses berbasis kebutuhan. Enkripsi data sensitif. Audit keamanan secara berkala. Lakukan pelatihan kesadaran keamanan bagi karyawan. Siapkan rencana respons insiden. Dan yang paling penting: pahami bahwa keamanan bukan kondisi statis. Ancaman terus berkembang. Hari ini aman bukan berarti besok tetap aman. Penutup Di era digital, data bukan sekadar aset ekonomi. Ia adalah amanah. Nilainya bisa menjadi emas digital yang menciptakan inovasi dan kemakmuran. Tetapi jika lalai dikelola, ia berubah menjadi sumber kerugian yang luas dan berkepanjangan. Pertanyaannya bukan lagi apakah data itu berharga. Pertanyaannya adalah: apakah kita cukup disiplin dan bertanggung jawab untuk menjaganya? Karena dalam dunia digital, kepercayaan dibangun dari keamanan. Dan keamanan lahir dari komitmen yang tidak pernah berhenti.