Dekripsi GandCrab

Capit GandCrab berhasil di patahkan

Baru saja dinobatkan sebagai ransomware yang paling ganas dan banyak memakan korban di tahun 2018, GandCrab ransomware yang dianalogikan sebagai kepiting besar kali ini mendapatkan pukulan telak dan capitnya berhasil dipatahkan. Sepanjang tahun 2018 GandCrab memakan korban sekitar 500.000 perangkat dan ia akan meminta uang tebusan antara Rp. 4,5 juta s/d Rp. 93 juta tergantung korban dan data yang berhasil dienkripsinya. Sejak menjalankan aksinya di bulan Januari 2018 GandCrab telah mengeluarkan 5 varian sampai dengan September 2018. Adapun varian tersebut adalah sebagai berikut (lihat tabel 1) :

| Versi GandCrab |

Ekstensi File Terenkripsi |

| V1 |

GDCB |

| V2 |

GDCB |

| V3 |

CRAB |

| V4 |

KRAB |

| V5 |

UKCZA (V 5.0) / YIAQDG (V 5.0.2)/ CQXPMNKR (V 5.0.22) HHFEHIOL (V 5.0.2) |

Tabel 1, Versi GandCrab dan ekstensi file terenkripsi

Pada awalnya GandCrab yang berhasil di dekripsi adalah V1 pada kuartal 1 2018, namun pembuat GandCrab kembali berulah dan mengeluarkan varian terbarunya dan sampai bulan September 2018 mencapai varian 5 dengan salah satu pembeda ekstensi file yang berhasil di enkripsi seperti terlihat pada tabel 1 di atas.

Namun di kuartal 4 tahun 2018 kabar gembira datang bagi korban GandCrab dimana capit GandCrab V4 dan V5 berhasil di patahkan melengkapi dekripsi GandCrab V1 yang tersedia secara gratis dan bisa diunduh dari www.nomoreransom.org. Menurut Europol, program dekripsi ini bisa terwujud berkat kerjasama kepolisian Romania dengan dukungan dari penegak hukum di seluruh Eropa dan Amerika dengan bantuan teknis dari Bitdefender.

Hal ini menjadi kabar gembira bagi korban GandCrab V1, V4 dan V5 diharapkan dekripsi untuk V2 dan V3 akan berhasil di dapatkan dalam waktu yang tidak terlalu lama. Namun hal ini hanya menjadi kemenangan kecil karena dengan mudah pembuat GandCrab dan ransomware lain akan mengeluarkan versi baru yang akan lebih sulit di dekripsi di masa depan. Karena itu menerapkan kebiasaan sekuriti yang baik seperti membatasi jalannya skrip dan Macro pada komputer serta melakukan backup secara disiplin merupakan keharusan. Apalagi bagi pengguna komputer bisnis yang sekarang mulai di incar oleh pembuat ransomware.

Adapun cara untuk melakukan dekripsi adalah sebagai berikut :

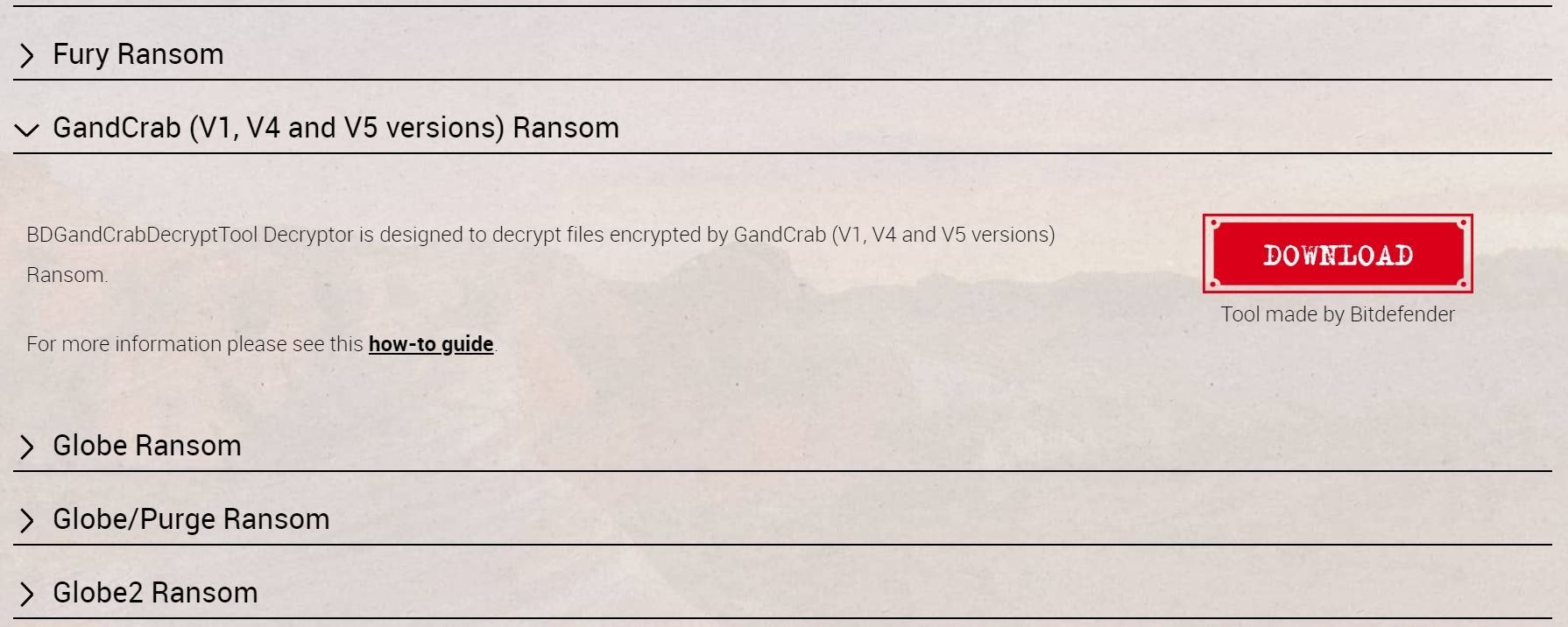

- Kunjungi

https://www.nomoreransom.org/en/decryption-tools.html#GandCrabV1V4andV5versions (lihat gambar 1)

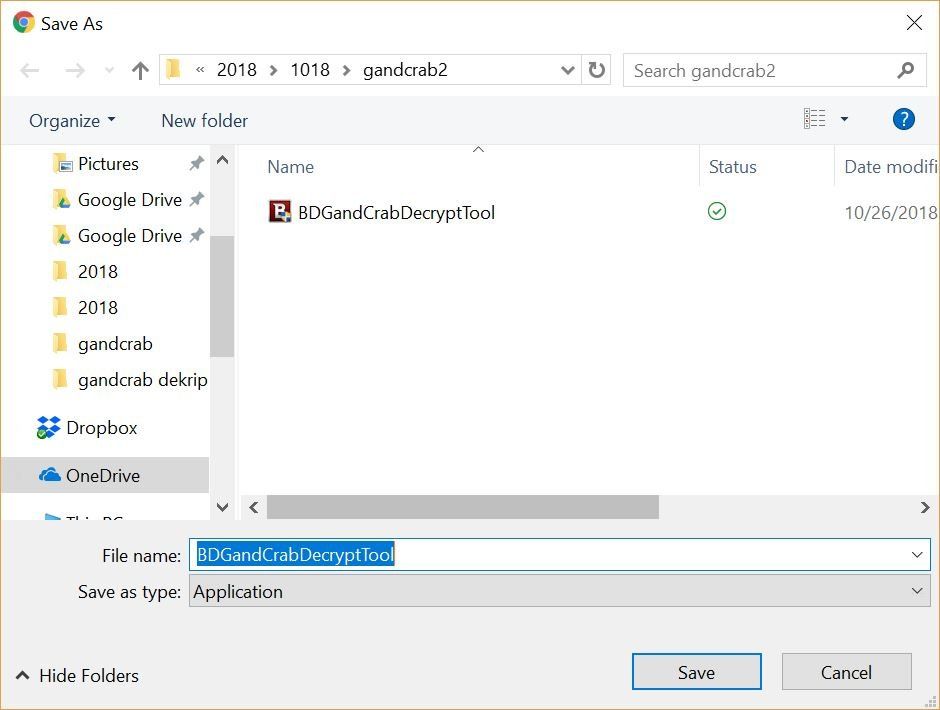

- Klik

tombol [Download] untuk mengunduh file dekripsi dan simpan pada direktori yang

sudah anda siapkan. (lihat gambar 2)

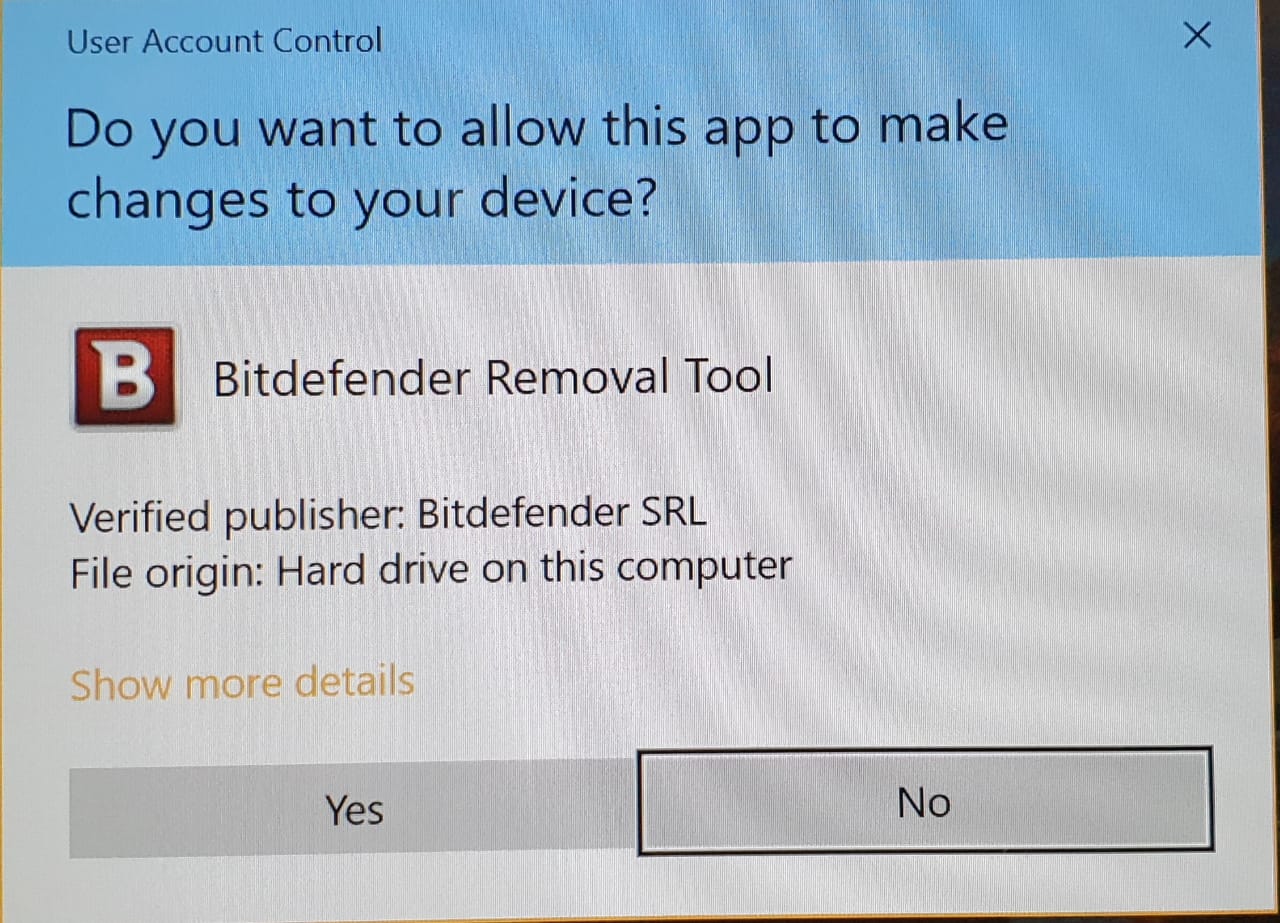

- Jalankan

file tersebut dan jika ada permintaan persetujuan UAC User Account Control klik

[Yes] untuk menyetujui (lihat gambar 3). PENTING

!! Harap perhatikan untuk tidak sembarangan menyetujui UAC program lain,

setujui hanya jika anda sudah mengetahui pasti keabsahan dan keamanan suatu

aplikasi.

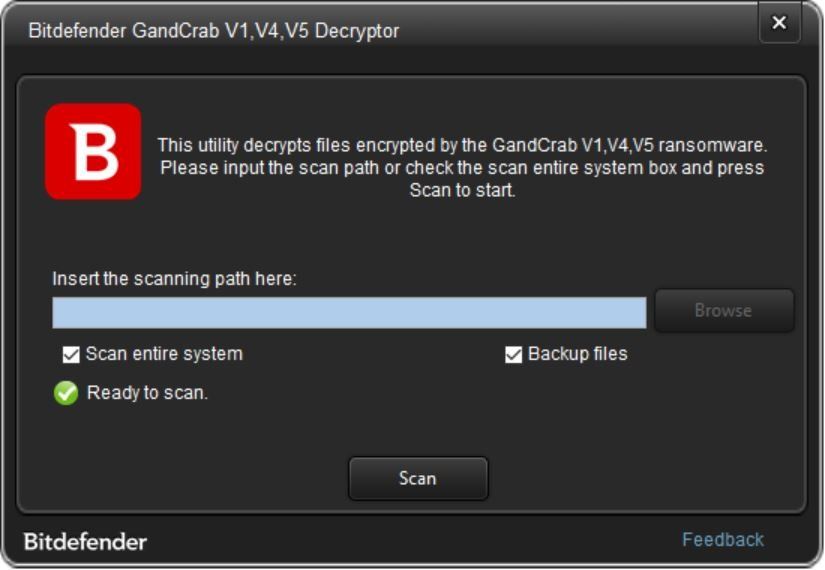

- Anda

akan mendapatkan layar instalasi seperti pada gambar 4 di bawah ini. Klik [I

agree] untuk menjalankan aplikasi. PENTING

!!! Anda menjalankan aplikasi ini dengan resiko anda sendiri dan ada

kemungkinan kerusakan data dalam proses dekripsi. Karena itu harap BACKUP data

yang ingin di dekripsi terlebih dahulu ke lokasi yang aman guna menjaga

kemungkinan terjadinya kegagalan.

- Aplikasi

dekripsi GandCrab sudah siap anda jalankan (gambar 5). Jika anda memiliki data

yang ingin di dekripsi silahkan pilih lokasinya dari tombol [Browse]. Jika anda

menjalankan dari komputer yang menjadi korban GandCrab silahkan klik kotak

[Scan entire system] dan untuk meningkatkan keamanan anda bisa mengaktifkan

kotak [Backup Files]

Catatan penting !!

Syarat menjalankan program ini adalah harus ada Ransomnote pada komputer yang terenkripsi. Ransomnote diperlukan untuk mengidentifikasi kunci dekripsi yang diperlukan.

Harap menjadi perhatian bahwa program dekripsi ini “hanya” bisa melakukan dekripsi pada file yang dienkripsi oleh GandCrab versi 1, 4 dan 5 seperti yang terlihat pada tabel 1 di atas. Program dekripsi tidak akan bisa mendekrip file yang dienkripsi oleh ransomware lain atau GandCrab versi lain. Percobaan untuk dekripsi ransomware yang berbeda tidak akan berhasil karena kunci enkripsi sangat unik dan malah berpotensi mengacaukan data anda yang dienkripsi sehingga menjadi rusak dan tidak mungkin di dekripsi lagi. Jika anda ragu dan memerlukan bantuan, harap hubungi vendor sekuriti anda atau hubungi Vaksincom untuk mendapatkan bantuan.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog