Kebocoran Data Institusi Pemerintah Indonesia (Laporan Dark Tracer 1 dari 4)

Indonesia Jawara Kebocoran Kredensial Dunia

Laporan DarkTracer Q1 2022 (artikel 1 dari 4)a

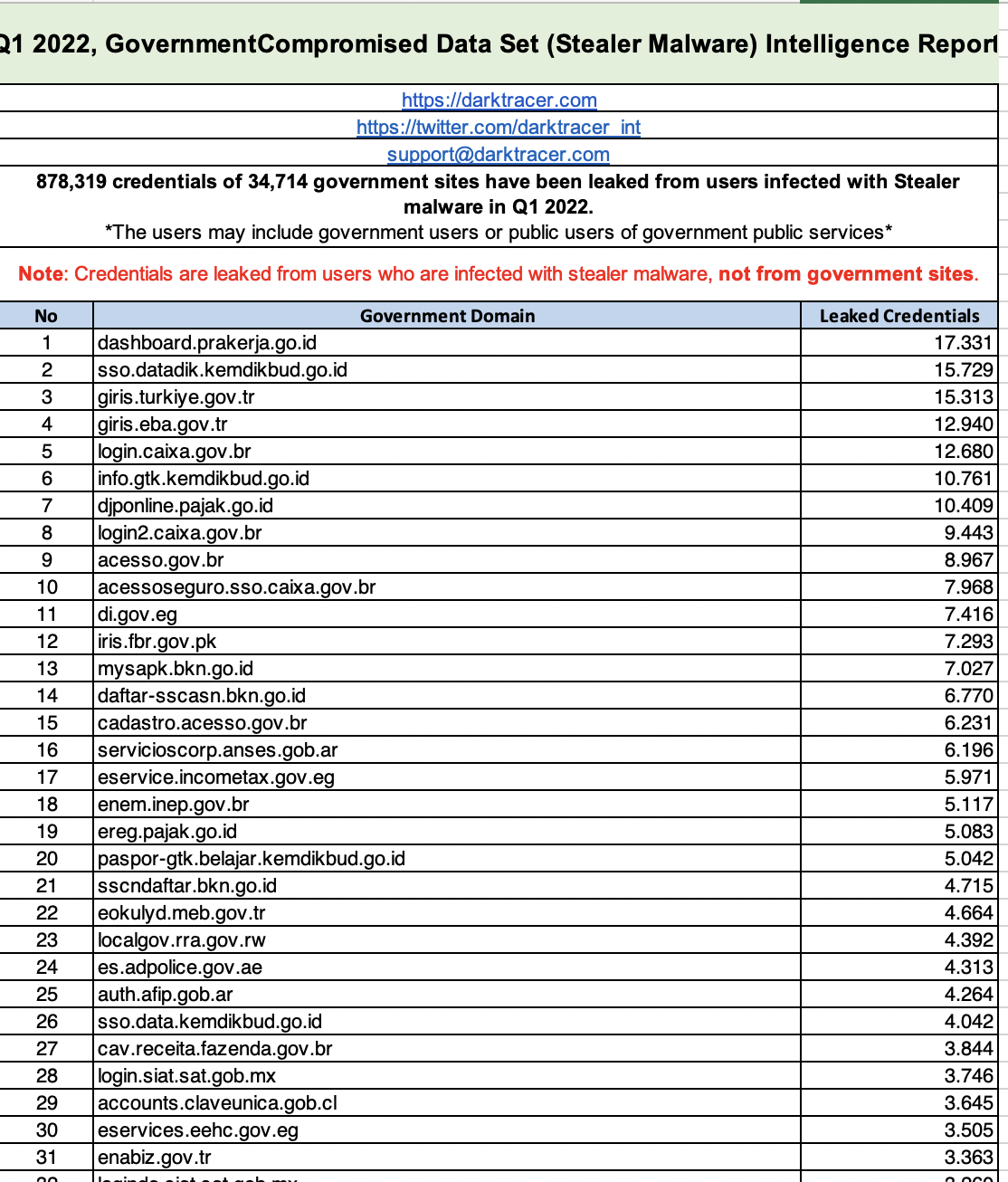

Sektor pemerintah Indonesia menjadi jawara kebocoran data versi laporan Dark Tracer kuartal 1 2022. Dengan total kebocoran 240.000 kredensial dari 849.859 kredensial yang bocor, maka persentase kredensial yang didapatkan dari malware yang menginfeksi komputer korbannya di Indonesia adalah 28 % dari total kredensial yang bocor. Sedangkan jika di lihat dari sisi domain dan subdomain yang bocor, dari 15.000 domain yang dilaporkan mengalami kebocoran data, domain pemerintah Indonesia tercatat sebanyak 3.714 atau 25 % dari total domain yang dilaporkan mengalami kebocoran data. (lihat gambar 1)

Walaupun terlihat sangat banyak dan mengkhawatirkan, tidak semua kebocoran data ini bersifat kritikal karena menurut pengamatan Vaksincom kebocoran kredensial yang terjadi cukup banyak berasal dari akun layanan pemerintahan seperti akun layanan komplain, layanan perizinan atau layanan yang bersifat informatif dan tidak kritikal. Namun banyak juga layanan kritikal, rahasia atau internal pemerintahan yang mengalami kebocoran seperti absensi pegawai, akun email, data laporan wajib pajak atau lembaga yang tugasnya mengurus keamanan data digital justru mengalami kebocoran data sehingga perlu menjadi evaluasi dan pembelajaran untuk mengamankan aset digital dengan baik.

Jika ada yang bertanya, mengapa data kredensial absensi pegawai pemerintah yang bocor dikategorikan penting ? Bukankah ini hanya data absensi saja ?

Ada dua pertimbangan yang perlu menjadi perhatian, pertama jika data absensi ini dikumpulkan dan diolah sebagai big data, akan ada banyak informasi yang bisa didapatkan pihak luar yang memiliki kepentingan terhadap Indonesia seperti kebiasaan ASN, kedisiplinan ASN, motivasi ASN atau pemetaan aktivitas ASN di seluruh Indonesia yang secara tidak langsung akan memberikan informasi yang cukup akurat atas kondisi pemerintahan. Apakah ASNnya solid, memiliki sense of belonging yang tinggi, efisien dan tinggi motivasi kerjanya atau sebaliknya.

Hal kedua yang tidak kalah penting adalah karena kebocoran kredensial absensi secara tidak langsung mencerminkan kemampuan pengelolaan aset digital (kredensial) yang kurang baik. Kemampuan pengelolaan aset digital yang baik ini sangat penting dan tentunya akan berbahaya jika pegawai pemerintah yang tidak memiliki kemampuan mengelola aset digital yang baik justru mendapatkan tanggung jawab mengelola data digital masyarakat karena jika tidak dikelola dengan baik, data tersebut akan mudah bocor dan masyarakat pemilik data yang akan menerima akibat dari kebocoran data tersebut seperti data e-ktp yang bocor dan banyak dieksploitasi sampai hari ini.

Hal lain yang perlu menjadi perhatian adalah kebocoran kredensial pengguna mailserver dimana menurut pantauan Vaksincom, kebocoran yang terjadi menimpa lebih dari 28 mailserver pada ribuan akun email di berbagai institusi pemerintahan yang berbeda. Kebocoran kredensial di mailserver akan menjadi pintu masuk yang sangat efektif bagi kebocoran data lainnya karena dengan berbekal kredensial mailserver yang bocor, peretas dapat mengirimkan email palsu yang akan dipercaya penerimanya dan memalsukan diri sebagai administrator dari mailserver tersebut guna mendapatkan akses lebih jauh ke dalam sistem jaringan.

Namun, kebocoran data tidak melulu negatif, selalu ada dua sisi yang bisa diambil dari setiap kejadian termasuk kebocoran data ini. Sisi positifnya adalah kita melihat ada trend positif dalam usaha digitalisasi atau implementasi teknologi informasi (IT) pada layanan pemerintahan di Indonesia yang mengalami perkembangan yang signifikan. Meskipun tetap harus di kawal dengan cermat karena dalam banyak sektor digitalisasi ini masih dilakukan setengah hati dan yang terjadi bukan digitalisasi untuk memangkas birokrasi melainkan usaha yang terkesan menghabiskan dana saja. Sedangkan hasilnya hanya memindahkan birokrasi tersebut ke dalam bentuk digital sehingga esensi dari digitalisasi yang tujuan utamanya adalah efisiensi, memangkas birokrasi dan memberantas korupsi tidak tercapai karena banyak pihak yang selama ini diuntungkan dengan adanya birokrasi tersebut tentunya akan berusaha menghambat jalannya digitalisasi (pemangkasan birokrasi) karena mengganggu periuk nasinya. Salah satu contohnya adalah layanan keimigrasian yang sudah bertahun-tahun di implementasikan namun sampai hari ini masih jalan di tempat karena dijalankan setengah hati karena meskipun sudah menerapkan digitalisasi namun sampai hari ini pengurusan paspor dan urusan keimigrasian lainnya masih sangat banyak dikeluhkan oleh masyarakat. Mendapatkan layanan dasar seperti nomor antrian mengurus paspor secara online saja sangat sulit dan harus berebut. Sering sekali kembali ke sistem lama karena implementasi sistem digital yang sering bermasalah. Padahal informasi kependudukan dasar seperti KTP elektronik, KK dan informasi kependudukan pendukung lainnya sudah tersedia secara digital dan dapat diakses dengan mudah karena sudah disediakan oleh Dukcapil.

Dalam hal ini, meskipun terjadi kebocoran data yang masif dalam data kependudukan, namun keseriusan pihak Dukcapil dalam melakukan digitalisasi data kependudukan memangkas birokrasi patut dipuji karena basis data kependudukan digital yang tersedia cukup handal dan banyak digunakan sebagai data dasar yang sangat penting oleh layanan yang lainnya seperti pendaftaran kartu SIM, pembukaan rekening perbankan, data wajib pajak sampai aplikasi Peduli Lindungi yang mengalami perkembangan signifikan dan berperan besar dalam mengendalikan pandemi Covid 19 di Indonesia.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog