Like or Unlike, Balada Facebook Page Like

Investigasi Like Facebook Page

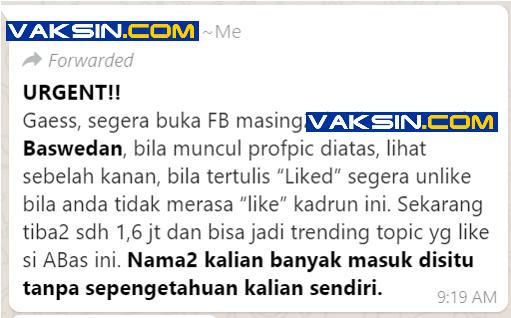

Banjir yang terjadi di Jakarta saat perayaan Tahun Baru 2020 menyisakan banyak cerita suka dan duka, terutama dengan bencana banjir parah yang menimpa sebagian besar Jakarta. Banyak netizen yang menghujat dan tidak kalah banyak yang membela pejabat yang seharusnya bertanggung jawab atas kejadian tersebut. Sempat beredar broadcast Whatsapp mengenai Facebook Page pejabat yang dianggap paling bertanggungjawab atas kejadian ini serta ajakan untuk unlike FB Page pejabat tersebut (lihat gambar 1)

Kalau kebanjiran kita boleh jengkel, tetapi kepala tetap dingin dan jangan mudah terpengaruh oleh broadcast yang mudah diarahkan untuk kepentingan pihak tertentu.

Ada beberapa cara meningkatkan like atas FB Page secara cepat, antara lain :

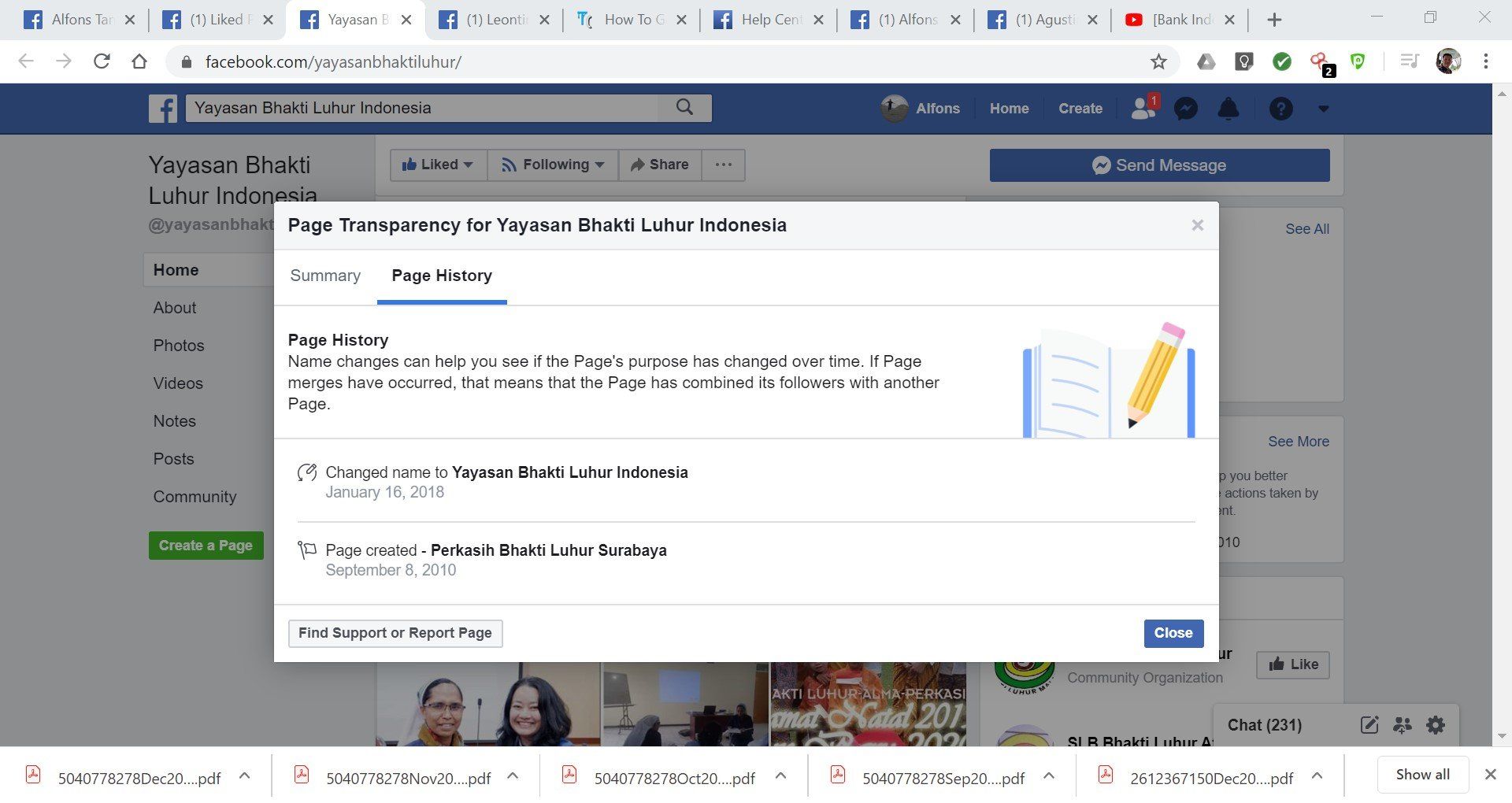

Mengganti nama Page

Page yang ingin meningkatkan namanya secara instan bisa saja mengambilalih page lain yang sudah banyak likenya dan mengganti namanya dengan nama FB Page / Fan Page yang diinginkan.

Merger antar Page

Page dengan like yang sedikit digabungkan dengan page lain sehingga otomatis like beberapa page bergabung sehingga menjadi besar.

Malware (Malicious Software).

Malware adalah aplikasi jahat yang diciptakan guna menyalahgunakan hak akses yang dimiliki oleh perangkat komputer atau akun online anda, misalnya akun Facebook. Malware yang menginfeksi akun anda melakukan banyak hal seperti mengumpulkan informasi / aktivitas anda, melakukan hal lain seperti like page atau melakukan posting menggunakan akun anda.

Lalu bagaimana mengetahui anda menjadi korban Malware ?

- Malware bisa menginfeksi banyak tempat, kalau dulu malware bisa menginfeksi perangkat keras komputer atau smartphone, sekarang piranti lunak yang anda gunakan seperti peramban (Chrome atau Firefox) juga bisa terinfeksi malware. Hal ini biasanya teridentifikasi dengan cara aplikasi mendadak menjadi lambat, ada aplikasi yang tidak anda kenal tahu-tahu terinstal, anda sering mendapatkan pop up atau iklan sekalipun anda tidak membuka peramban. Bisa juga search engine yang biasanya anda gunakan tahu-tahu berubah menjadi search engine lain, jangan anggap sepele karena ini pertanda anda terinfeksi malware.

- Akun Facebook anda juga bisa menginstal aplikasi malware, biasanya hal ini teridentifikasi jika akun anda sering melakukan posting spam atau mengirimkan pesan yang tidak anda ketahui / inginkan.

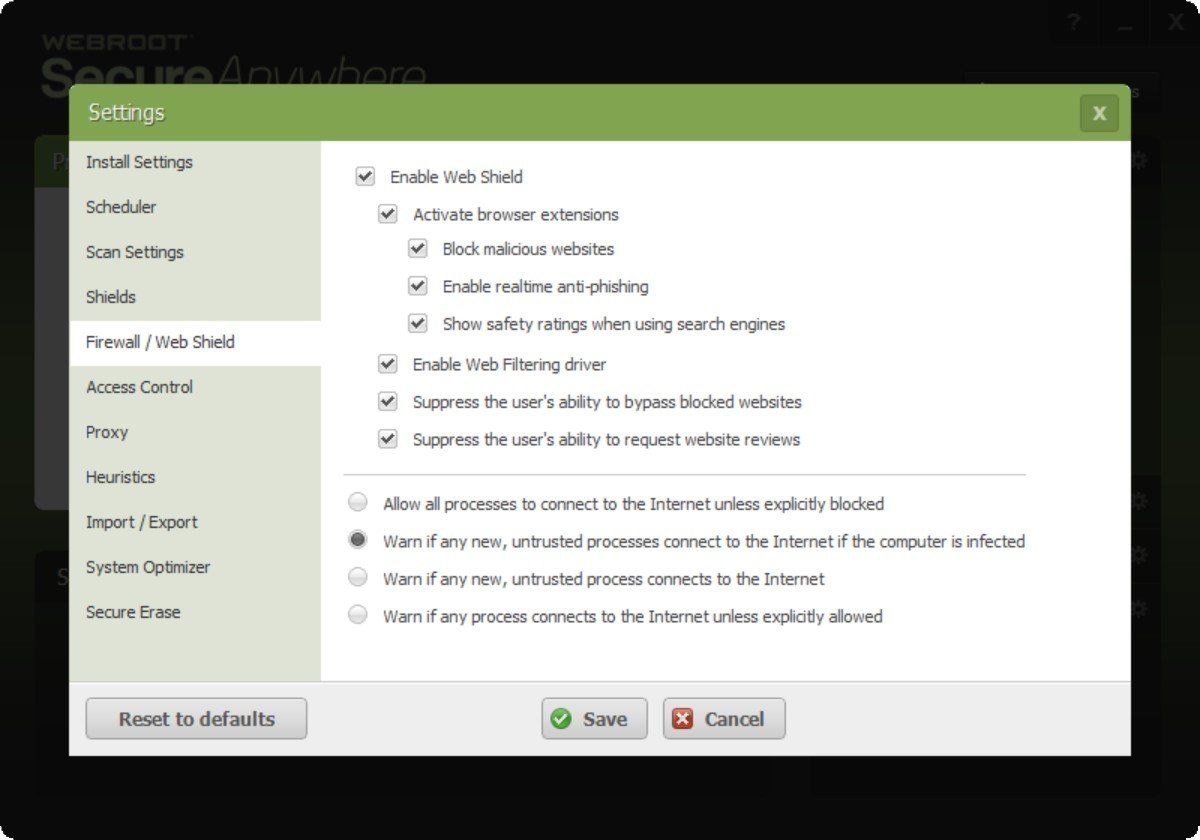

Jika anda ingin mengamankan perangkat keras anda dan peramban anda dari malware, gunakan program antivirus yang memiliki perlindungan Web Shield (lihat gambar 2).

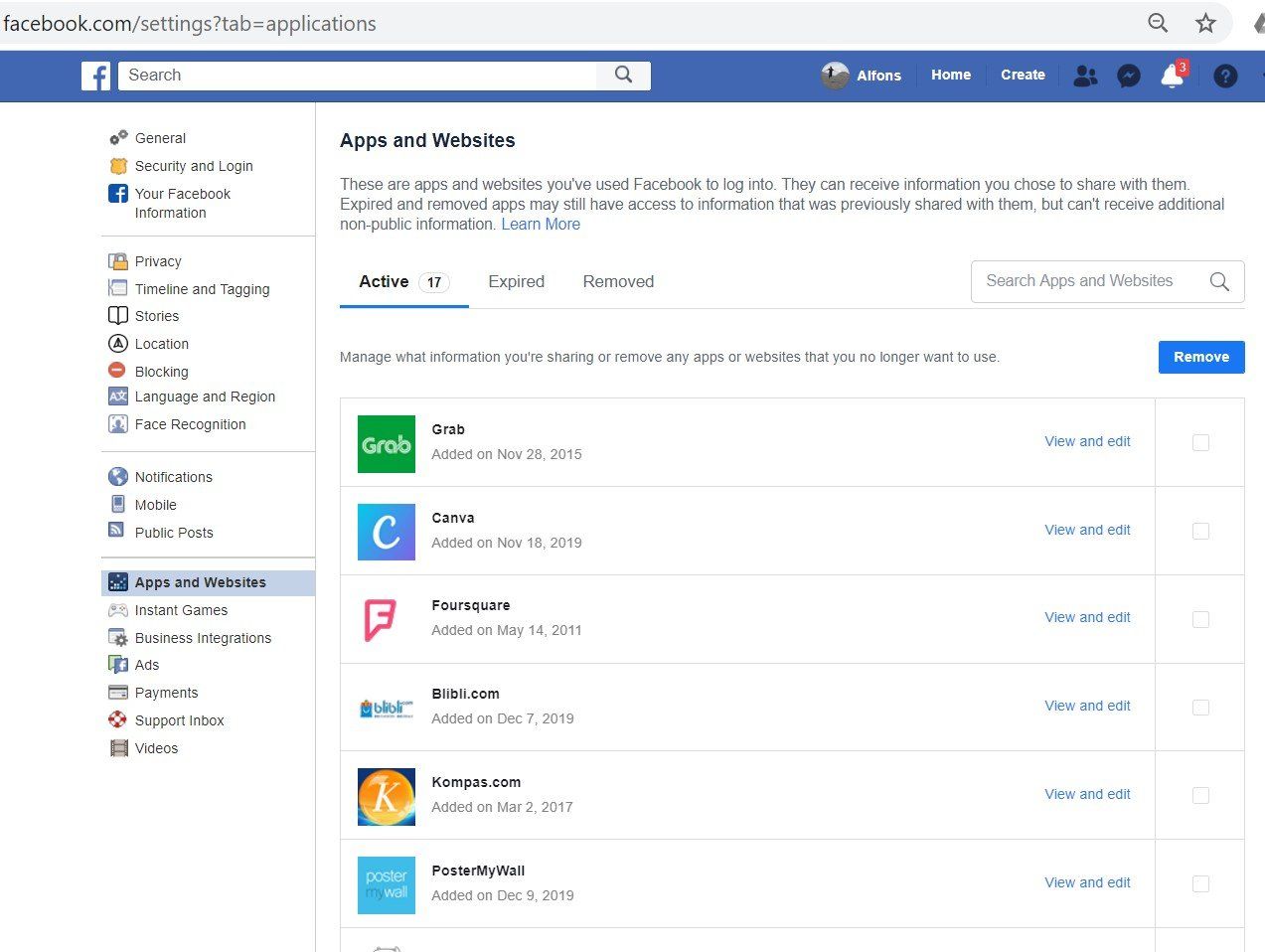

- Login ke akun Facebook anda.

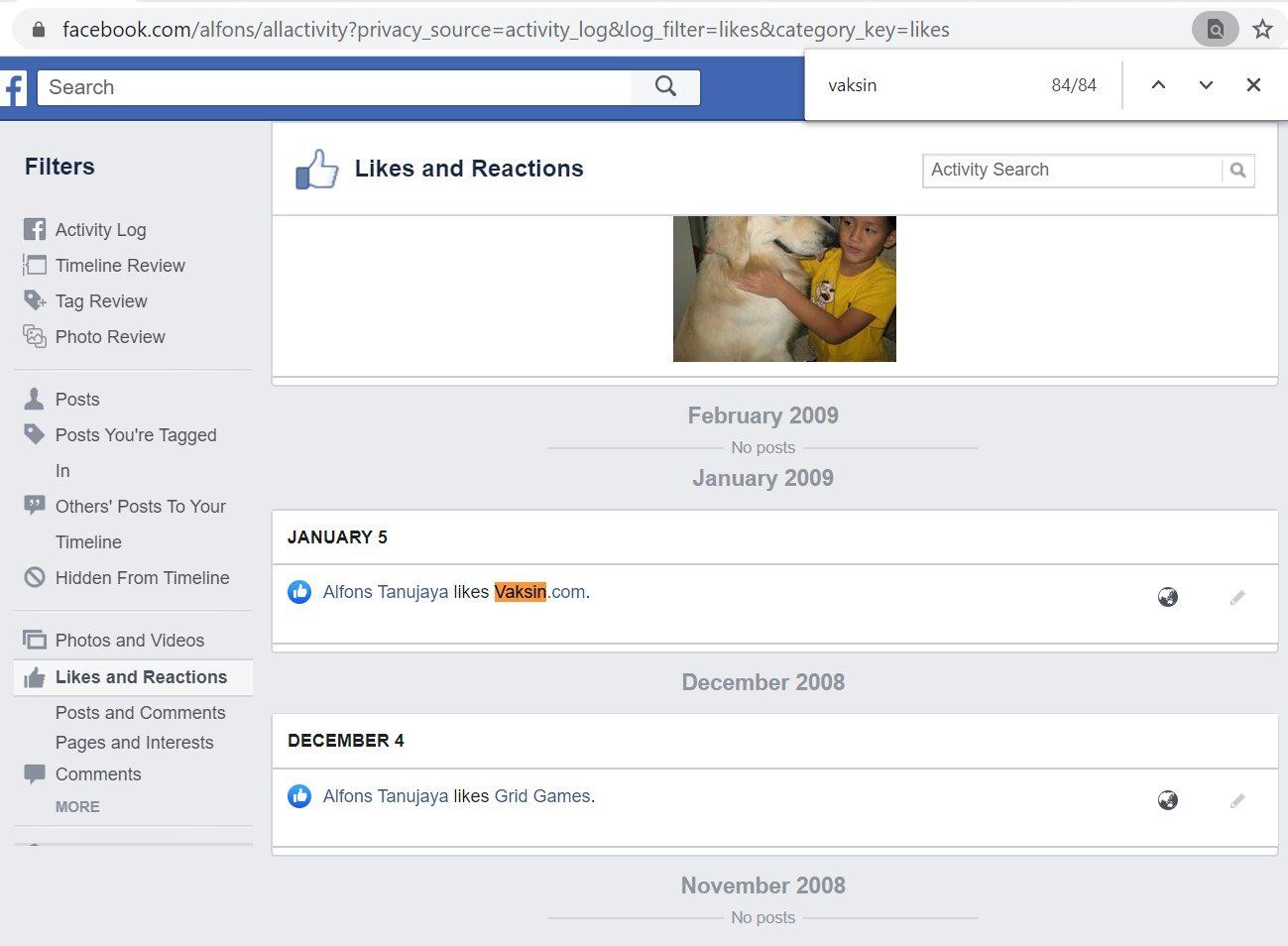

- Ketik https://www.facebook.com/settings?tab=applications (lihat gambar 4)

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog