Modus Gojek Fraud

Favorit baru penipuan menang undian

Siapa yang tidak senang memenangkan undian atau bonus hadiah ? Rasanya hati berbunga-bunga dan melayang-layang, apalagi jika hadiah tersebut jumlahnya cukup besar seperti memenangkan hadiah mobil atau motor. Psikologi ini dimengerti sekali oleh kelompok penipu dan dimanfaatkan dengan cerdik untuk menjerat korbannya. Seperti yang terjadi pada penipuan hadiah Gojek. https://inet.detik.com/cyberlife/d-3868865/penipuan-hadiah-go-jek-masih-makan-korban?_ga=2.30471610.447642319.1518617282-1015594986.1515214853

Modusnya sebenarnya tidak jauh-jauh dari penipuan Telkomsel Poin yang marak di tahun 2013 https://www.vaksin.com/0413-penipuan-undian dimana korban diiming-imingi dengan informasi palsu bahwa ia telah memenangkan hadiah undian besar dan dikelabui untuk mengirimkan sejumlah uang untuk menebus pajak atas undian yang dimenangkan. Menurut perkiraan Vaksincom, kemungkinan pelaku penipuan masih memiliki keterkaitan dengan pelaku penipuan Telkomsel Poin yang beralih sasaran karena tingginya popularitas pengguna Gojek.

Walaupun rekayasa sosial modus menang undian atau hadiah yang digunakan mirip, namun teknis penipuan kali ini sedikit berbeda dimana tekniknya tidak menggunakan situs palsu yang direkayasa dengan rapih untuk mengelabui korbannya, tetapi memanfaatkan sistem login otomatis yang digunakan oleh Gojek yang kurang menerapkan prinsip sekuriti yang baik dimana hanya berbekal nomor ponsel korbannya sistem Gojek akan secara otomatis mengirimkan password login ke SMS nomor ponsel login yang bersangkutan dan membolehkan login dari ponsel baru. Jika penipu berhasil mendapatkan SMS tersebut, maka dengan leluasa ia akan menguasai akun tersebut sekalipun ia menggunakan ponsel yang berbeda dari ponsel pemilik akun.

Dari sisi pengguna memang harus berhati-hati dan tidak mudah percaya pada telepon yang tidak dikenal dan kalau tidak mengerti apa maksud SMS yang diterima sebaiknya ditanyakan kepada rekan yang lebih mengerti dan pada prinsipnya tidak boleh memberikan kode akses atau apapun yang diterima dari SMS, email atau aplikasi lainnya karena sifatnya memang rahasia dan dapat digunakan untuk menguasai akun. Namun hal ini juga perlu menjadi perhatian penyedia layanan seperti Gojek dan aplikasi lainnya dimana harus disadari bahwa tidak semua pengguna layanan Gojek mengecap pendidikan tinggi, melek sekuriti dan mengerti bahasa Inggris. Gojek sejatinya adalah produk lokal Indonesia, ada baiknya menggunakan Bahasa Indonesia sebagai bahasa utama dalam komunikasi dengan pelanggan, khususnya dalam mengirimkan pesan sekuriti penting.

Teknik Fraud

Menurut pengetesan yang dilakukan oleh Lab Vaksincom, teknik penipuan yang dilakukan oleh pencuri akun Gojek ini tidak terlalu rumit dan ada faktor kelemahan dari sistem login Gojek yang memungkinkan ponsel penipu memicu server Gojek secara otomatis mengirimkan password login ke nomor ponsel pemilik akun.

Bagaimana caranya ?

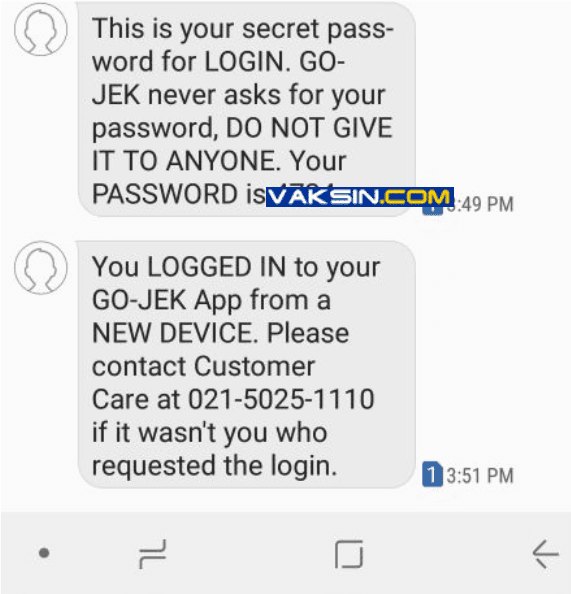

Caranya sangat simpel, penipu hanya perlu mengetahui nomor ponsel calon korbannya dan login dengan nomor telepon ponsel tersebut. Jadi nomor ponsel secara utuh dijadikan sebagai "username". Tanpa ba bi bu atau melakukan pengecekan data apapun pada ponsel penipu yang memasukkan nomor telepon tersebut, (sekalipun ponsel korban masih aktif dan terhubung ke sistem Gojek) secara otomatis server Gojek akan langsung mengirimkan SMS yang berisi password untuk login ke ponsel korban. (lihat gambar 1)

Jika pada saat itu penipu menelepon korbannya dan dengan berbagai macam rekayasa seperti menang undian, salah kirim kode dan minta dikasihani untuk dibantu kalau tidak order Gojeknya bisa batal dan seterusnya. Namanya orang kalau ada yang telepon kesusahan minta tolong dengan nada memelas kalau baik hati dan tidak terlalu banyak makan micin tentunya akan tidak tega dan akan rela membantu orang kesusahan. Namun alih-alih membantu orang kesusahan, malahan tertipu karena akun Gojeknya diambil alih dan saldonya dikuras dan menjadi korban penipuan.

Telepon ke kantor Gojek bukannya mendapatkan bantuan malah diceramahi soal sekuriti, mengapa kok kode rahasia diberikan. Padahal sudah dituliskan dalam SMS tersebut :

This is your secret password for LOGIN. GO-JEK never asks for your password, DO NOT GIVE IT TO ANYONE. Your PASSWORD is ####

Namun apakah sudah dipastikan semua pelanggan Gojek mengerti akan hal tersebut ?

Kalau pelanggan Gojeknya kritis lalu tanya balik :

I did not ask for my PASSWORD, why did your server keep sending PASSWORD to my Phone ?

Dengan asumsi operator Gojek mengerti Bahasa Inggris, mana pertanggungjawabkan Gojek soal pengiriman Password yang tidak di inisiasi oleh pemilik akun Gojek tersebut dan diinisiasi oleh penipu. Mana usaha Gojek untuk mencegah hal ini terjadi ?

Masalah yang harus diperbaiki disini adalah :

- Pelanggan perlu diberi pendidikan untuk tidak memberikan kode password yang dikirimkan melalui SMS.

- Pihak penyedia aplikasi juga perlu membuat pengamanan login yang baik. Sekuriti berbanding

terbalik dengan kenyamanan. Memang nyaman kalau setiap kali login tinggal

memasukkan nomor telepon lalu password otomatis dikirimkan ke SMS dan akan

langsung disambut oleh aplikasi dan dimasukkan sebagai password. Namun yang

menjadi masalah adalah kenyamanan tersebut berakibat orang lain yang tidak

berhak hanya bermodalkan nomor telepon pengguna akun Gojek bisa memicu

pengiriman SMS.

Dalam kasus ini cara yang digunakan untuk mendapatkan SMS tersebut masih primitif, menipu korbannya bahwa dia menang undian, minta bantuan nomor SMSnya salah kirim.

Tetapi kalau penipunya sudah belajar ilmu jaman now dan berhasil menanamkan malware di ponsel korbannya yang mampu menyadap SMS yang masuk ke ponsel korbannya, kali ini tanpa perlu menelepon korbannya password login akun akan dikirimkan secara otomatis kepada pembuat malware.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog