Ancaman Online Shop Abal Abal di e-dagang

Jangan transfer, berat. Kamu ngga akan kuat, kalau ragu, biar COD saja

Belanja online itu aman, jika bagimu tidak, mungkin kamu salah pilih penjual.

Kiprah OSAL (Online Shop AbaL AbaL) yang mengusung tema Batam dan marak

menjalankan aksinya di tahun 2012 – 2014 pelan tapi pasti tergerus oleh E-dagang

seperti Tokopedia, Lazada, Bukalapak, JD.id dan Shopee yang memberikan jaminan

keamanan kepada para pembelinya dan adanya jaminan uang penjual yang diterima akan

di tahan oleh perusahaan E-dagang dan dikembalikan jika barang tidak dikirimkan

oleh penjual. E-dagang ini sendiri juga umumnya merupakan perusahaan dengan

modal besar yang memiliki izin usaha dan domisili yang jelas dan dapat

dipertanggungjawabkan. Bahkan banyak E-dagang asal Indonesia yang berhasil

menarik investasi trilyunan rupiah dari investor asing sehingga kredibilitasnya

tidak diragukan.

Namun karena persaingan antar perusahaan E-dagang yang begitu ketat, dimana pada akhirnya hanya ada satu atau dua E-dagang yang akan bertahan hidup, maka perusahaan-perusahaan E-dagang ini berlomba-lomba melebarkan cakupan usahanya, meningkatkan portfolio usahanya dengan membuka pintu lebar-lebar bagi siapapun pelaku usaha yang ingin berjualan memanfaatkan sistim dan jaringan yang dimiliki oleh perusahaan E-dagang ini.

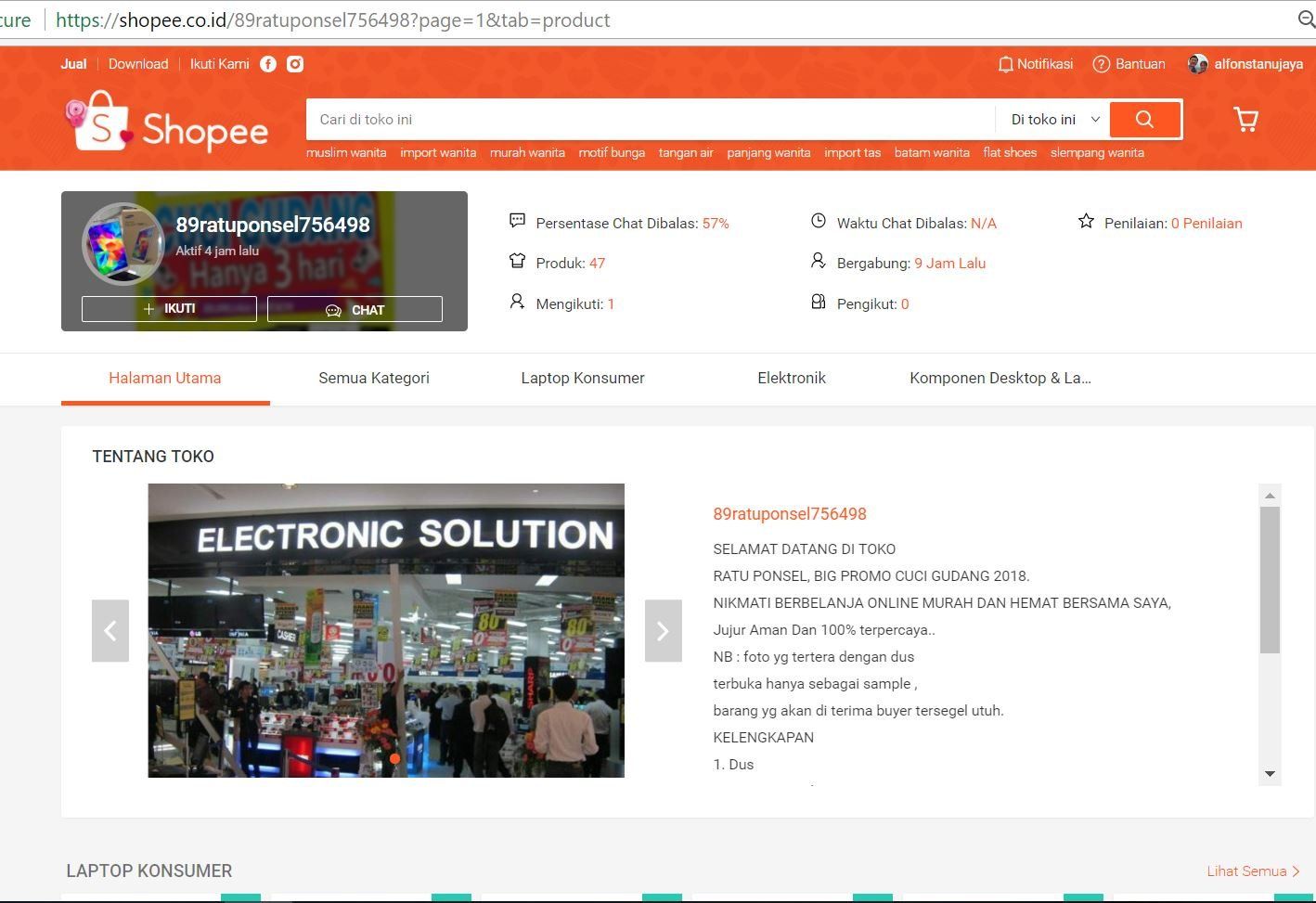

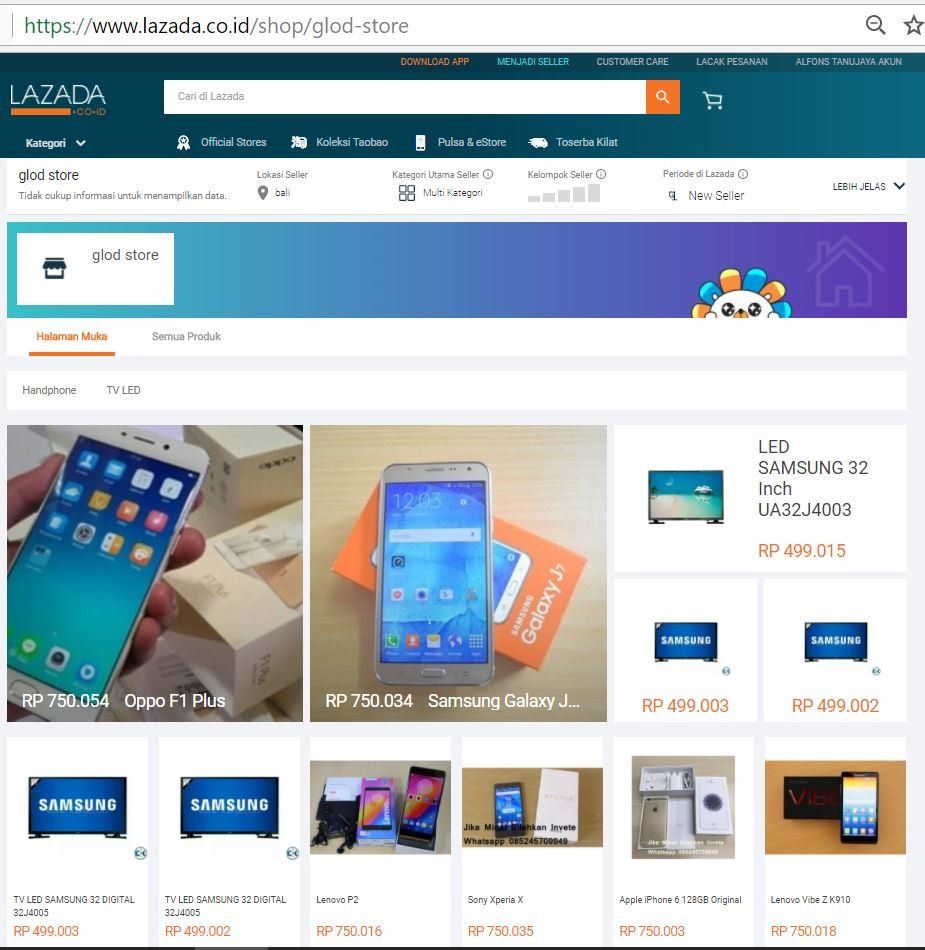

Disinilah muncul kembali para pemain OSAL yang memanfaatkan celah yang ada dan celakanya, tidak sulit untuk menemukan OSAL sebagai penjual di situs E-dagang. (lihat gambar 1 dan 2)

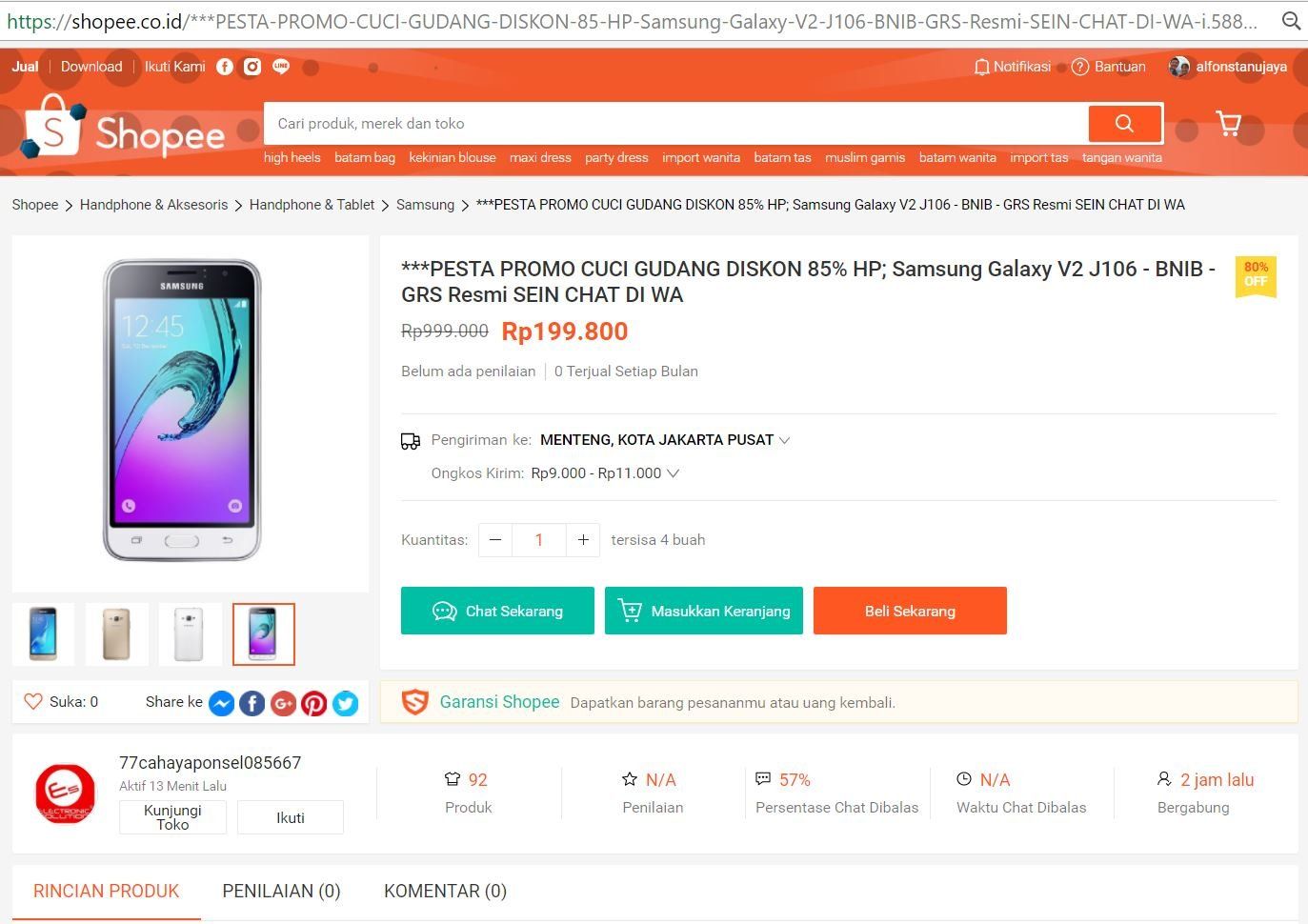

Trik utama OSAL untuk menarik korbannya adalah menawarkan harga yang super murah dengan diskon 80 % – 90 % dari harga resmi untuk perangkat elektronik populer seperti gawai, televisi dan komputer. Jika korbannya adalah masyarakat awam yang gaptek dan belum mengerti bagaimana cara kerja E-dagang dan mengira OSAL ini adalah perwakilan resmi dari E-dagang, besar kemungkinan akan menjadi korbannya. Meskipun perusahaan E-dagang sudah bolak balik mensosialisasikan untuk TIDAK PERNAH melakukan transfer langsung ke rekening penjual.

Ada kamu aku tertipu, ngga ada kamu kok ya aku ngga rindu

Ciri-ciri OSAL

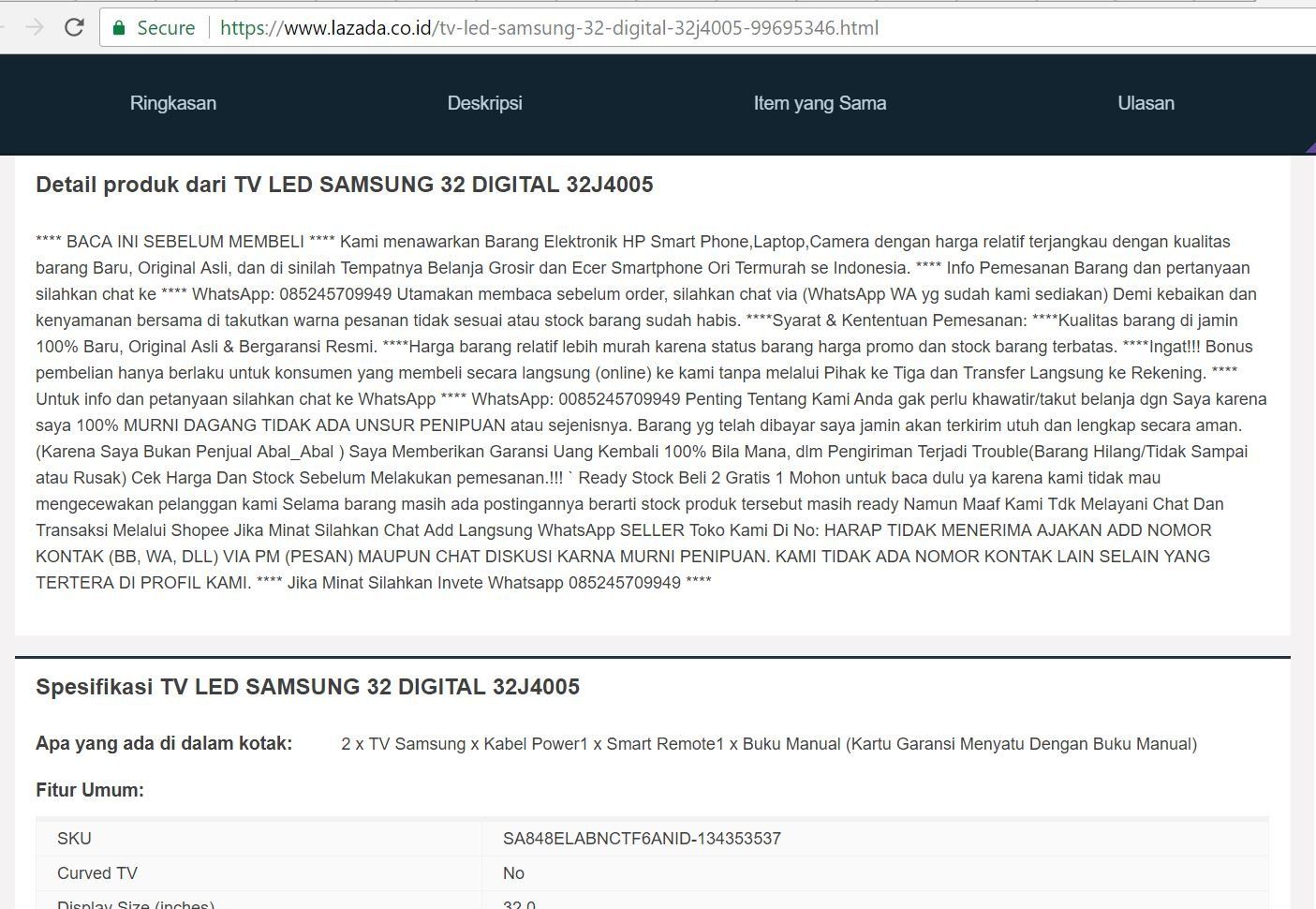

Selain memberikan iming-iming harga dengan diskon yang tidak masuk akal, OSAL akan berusaha mengelabui korbannya untuk melakukan transfer dana atau mengirimkan uang muka guna mendapatkan barang murah tersebut. Dalam rangka mengelabui korbannya, mereka akan memanfaatkan jalur komunikasi di luar jalur yang disediakan oleh perusahaan E-dagang dimana biasanya jalur komunikasi yang akan digunakan adalah komunikasi melalui Whatsapp. Sebenarnya hal ini sudah dilarang oleh perusahaan E-dagang dengan ancaman terminasi akun bagi pelanggar. Namun tampaknya OSAL tidak khawatir dengan hal ini karena dalam bilangan jam mereka akan langsung membuat akun baru untuk kemudian berjualan dan mencari korban baru lagi.

Adapun ciri-ciri OSAL di E-dagang adalah (lihat gambar 3 dan 4) :

- Memberikan penawaran super murah.

- Berusaha untuk berkomunikasi diluar jalur yang disediakan oleh penyedia layanan E-dagang, biasanya menggunakan nomor telepon / Whatsapp supaya kativitasnya tidak terpantau.

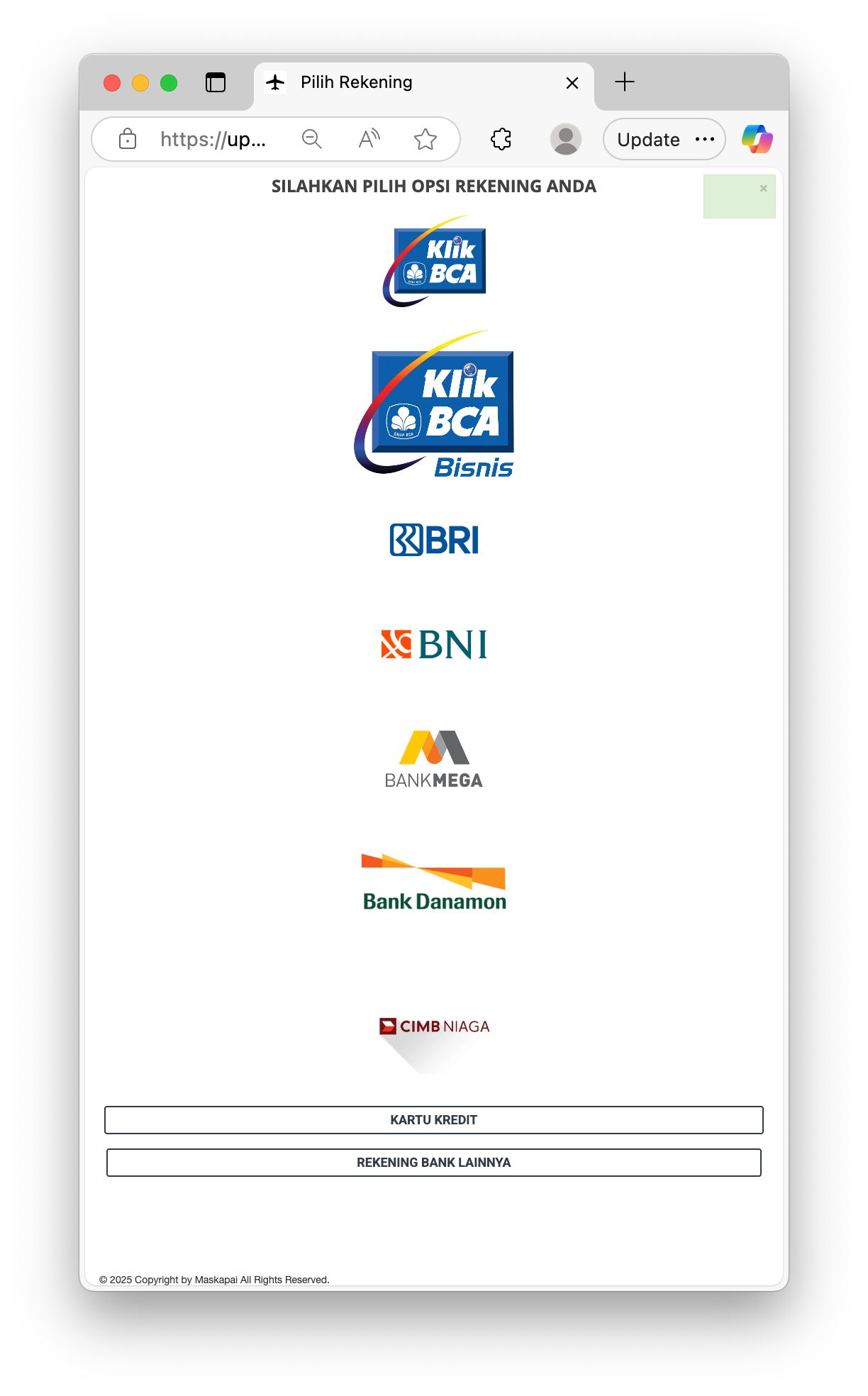

- Meminta pembeli melakukan transfer dana ke rekening bank penipu dengan berbagai dalih seperti DP atau tanda jadi.

- Penjual baru bergabung beberapa jam / hari. Hal ini terjadi karena aktivitas membuat akun baru setiap kali akun mereka yang diblokir oleh penyedia E-dagang.

- Penjual tidak memiliki reputasi atau reputasi sangat rendah.

Jangan bilang ada yang menipumu, nanti besok orang itu akan hilang (namanya juga penipu :p)

Bagaimana mencegah OSAL ?

Dalam hal ini ada 3 pihak terkait yang harus berperan aktif guna mencegah aksi OSAL, pihak pertama adalah pembeli dan pihak kedua tentunya pemilik aplikasi E-dagang. Selain pembeli dan pemilik aplikasi, peran pihak pemangku kepentingan, pemerintah dan penegak hukum akan sangat membantu menekan aktivitas penipuan ini karena aksi ini akan menurunkan kepercayaan masyarakat terhadap industri e-dagang yang saat ini mulai menjadi penyumbang bagi perkembangan perekonomian nasional. Turunnya kepercayaan masyarakat terhadap e-dagang akan berpengaruh terhadap pertumbuhan ekonomi dan hal ini harus disikapi secara serius.

Bagi konsumen shopping online , harap selalu ingat untuk melakukan semua transaksi keuangan HANYA di dalam sistem keuangan penyedia layanan dan tidak pernah melakukan transfer langsung ke rekening penjual dengan alasan apapun. Jika anda ingin aman, pilih opsi COD Cash On Delivery dimana anda bisa memilih untuk membayar tunai ketika barang tiba dan sudah anda terima.

Bagi pemilik e-dagang , memang menjadi pekerjaan yang tidak berkesudahan dan kucing-kucingan dengan OSAL penipu. Kemudahan membuka toko online yang sebenarnya sangat bermanfaat bagi masyarakat dan berpotensi memberikan kontribusi dalam pertumbuhan ekonomi mikro disalahgunakan oleh sekelompok penipu. Selain tambahan tenaga administrator dan saringan yang lebih ketat bagi penjual baru, ada baiknya di setiap halaman produk yang dijual diberikan satu tombol tambahan “Tombol Laporan” sehingga pengguna layanan yang ingin melaporkan sangat dipermudah untuk memberikan laporan dan tidak harus repot mencari-cari cara melaporkan penipu yang terkadang sangat birokratif. Secara tidak langsung hal ini akan sangat membantu tugas administrator yang mengelola puluhan ribu penjual dan jutaan halaman situs dan hampir tidak mungkin diawasi satu persatu.

Bagi pemangku kepentingan , pemerintah dan pihak berwajib harusnya memiliki akses atas sarana yang digunakan oleh penipu seperti nomor rekening bank dan nomor telepon yang digunakan dalam komunikasi. Dengan makin membaiknya pengelolaan kependudukan harusnya pemerintah bisa memutus rantai penyedia kartu identitas palsu / aspal yang digunakan untuk membuka rekening penampungan dana penipuan. Selain itu, dengan wajib daftar nomor selular yang sudah berlaku efektif, harusnya pihak yang terkait bisa dengan mudah mengidentifikasi dan melakukan tindakan hukum kepada penipu karena selain aktivitas ini melanggar hukum, dampaknya terhadap perkembangan ekonomi nasional akan menjadi sangat besar jika sampai terjadi banyak kasus penipuan dan terjadi penurunan kepercayaan terhadap E-dagang ini.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog