Pembajakan akun Whatsapp dan Pencegahannya

Mau gampang kena kemplang

Pada masa awal internet banking dan e-commerce, tingkat kepercayaan terhadap keamanan transaksi internet banking dan e-commerce masih sangat rendah. Pengamanan yang saat itu mengandalkan kredensial username, password, nomor kartu, tanggal kadaluarsa kartu sampai CVV code menjadi mudah bocor jika komputer pengguna berhasil disusupi oleh trojan / keylogger yang akan merekam semua ketukan keyboard ketika melakukan transaksi. Apalagi di Indonesia yang belum memiliki pengelolaan sistem kependudukan yang baik dimana tidak sulit untuk membuat KTP ganda sehingga mempermudah pelaku transaksi bodong untuk membuka akun guna menampung hasil kejahatannya dan membuka akun baru dengan kartu identitas baru setiap kali akun lama terdeteksi dan diblokir oleh pihak berwenang.

Namun penerapan TFA Two Factor Authentication dan OTP One Time Password menjadi titik balik dimana transaksi finansial yang selama sangat rentan dieksploitasi oleh kriminal menggunakan trojan / keylogger menjadi lebih aman dan sulit dieksploitasi. Kuncinya adalah penggunaan OTP atau password sekali pakai yang digunakan untuk verifikasi transaksi penting seperti persetujuan setiap kali melakukan pembelian. Keunikan sistem OTP ini memungkinkan transaksi keuangan dilakukan dengan cukup aman sekalipun kredensial akun telah diketahui oleh peretas melalui trojan yang menginfeksi komputer yang melakukan transaksi. Karena alasan yang sama pula layanan publik berbasis akun seperti Gmail, Yahoo dan layanan media sosial seperti Facebook, Twitter dan Instagram menerapkan pengamanan TFA-OTP pada layanannya dimana setiap kali perangkat, aplikasi atau peramban baru digunakan untuk mengakses layanan maka OTP digunakan untuk verifikasi identitas pengguna layanan tersebut. Otentikasi dua faktor TFA dan OTP pelan tapi pasti menjadi standar pengamanan transaksi keuangan dan kredensial layanan berbasis akun. Demikian pula yang terjadi di ranah bertukar pesan / messaging seperti Whatsapp yang memiliki basis pengguna milyaran juga ikut menerapkan TFA-OTP dalam mengamankan akun guna mengidentifikasi penggunanya dan melindungi dari pencurian atau pembajakan akun.

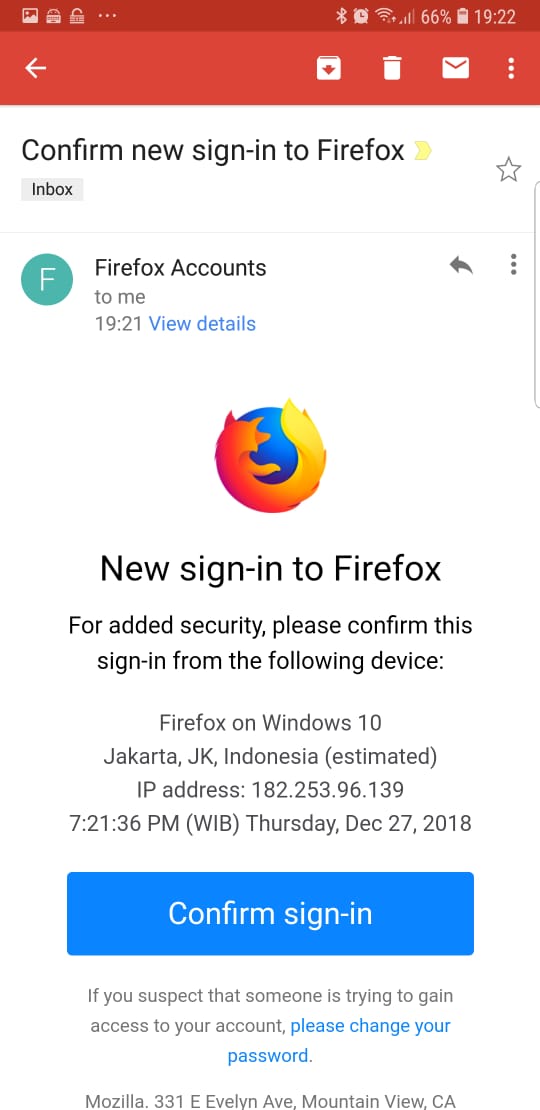

Namanya juga teknologi, kalau diam saja di tempat dan tidak berkembang tentu akan dilibas oleh teknologi baru. TFA yang pada awalnya harus memasukkan OTP password sekali pakai setiap kali melakukan verifikasi mulai dianggap merepotkan dan solusi baru yang lebih praktis mulai diterapkan seperti login approval dimana verifikasi tidak lagi dilakukan dengan memasukkan kode verifikasi tetapi cukup hanya mengklik tombol [Ok], [Confirm], [I Agree] atau [Next] yang muncul di telepon pintar sudah cukup untuk menyetujui verifikasi. Maka muncullah versi yang lebih simpel dari TFA yang populer dengan istilah verifikasi satu klik. (lihat gambar 1)

Sekalipun verifikasi satu klik sudah mulai di adopsi oleh banyak layanan termasuk layanan produk Microsoft dan Google dalam memverifikasi pelanggannya yang masuk dari perangkat / aplikasi baru yang belum dikenal, namun perlu menjadi catatan bahwa verifikasi satu klik ini cukup rentan kesalahan dimana penerima approval pop up atau SMS di ponsel akan cenderung mudah menyetujui permintaan approval karenya hanya tinggal melakukan klik untuk melakukan verifikasi. Karena itu penyedia jasa banyak yang menyediakan fitur untuk membatalkan approval atau mengklaim kembali akun jika terjadi kesalahan verifikasi.

Institusi finansial baik perbankan dan kartu kredit seperti Mastercard dan Visa sampai saat ini masih tetap mengandalkan TFA konvensional untuk proses verifikasi seperti 3D secure atau SMS dimana verifikasi masih harus memasukkan PIN OTP secara manual dan tidak mengadopsi metode once click approval.

Verifikasi satu klik dan bahayanya

Implementasi verifikasi satu klik memang memudahkan bagi pengguna layanan yang menggunakan TFA OTP, dimana proses verifikasi tidak perlu lagi repot membuka aplikasi otentikasi seperti: Google Authenticator, Authy atau SMS dan memasukkan PIN otentikasi secara manual. Cukup hanya mengklik 1 tombol [Confirm] saja sudah cukup untuk melakukan verifikasi.

Sejatinya, proses verifikasi memang sebaiknya tidak terlalu mudah dan setidaknya membutuhkan sedikit usaha untuk menghindari kesalahan verifikasi yang tidak disengaja. Hal ini juga sesuai dengan metode TFA-OTP yang memanfaatkan jalur yang berbeda dalam menyimpan atau mengirimkan kata kunci / PIN verifikasi. Sebagai contoh kredensial Username dan Password biasanya disimpan di komputer / ponsel pada file rahasia atau Password Manager dan OTP dikirimkan melalui jalur lain seperti Token TFA, SMS, USSD Code atau email. Tujuannya jelas supaya ada dua faktor yang berbeda pada proses otentikasi sehingga memberikan tingkat keamanan lebih tinggi.

Namun karena alasan kemudahan, Verifikasi satu klik mulai banyak diadopsi oleh layanan utama internet seperti Google, Firefox, Microsoft dan terakhir oleh Whatsapp.

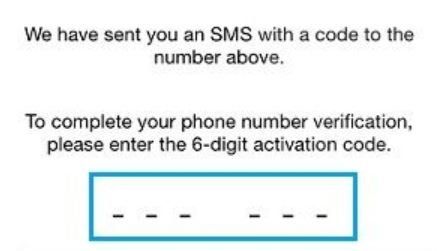

Sebagai contoh, verifikasi PIN melalui SMS yang seharusnya dimasukkan secara manual oleh pengguna Whatsapp kemudian diotomasi dimana 6 angka aktivasi yang dikirimkan melalui SMS akan di deteksi dan dikopikan secara otomatis ke dalam box verifikasi dan pengguna hanya perlu menyetujui tanpa perlu memasukkan 6 angka PIN aktivasi tersebut (lihat gambar 2)

Prinsip sekuriti hal ini tidak menyarankan hal ini karena pengguna tidak melalui proses otentikasi dengan sempurna dimana pengguna terkadang tidak menyadari bahwa ia sedang melakukan satu proses verifikasi yang akan berdampak besar seperti pengalihan akun Whatsappnya ke nomor telepon lain.

Jika proses verifikasi hal ini terjadi pada login akun Firefox, Gmail atau Microsoft setiap kali menggunakan layanan baru, apps baru, komputer baru, ponsel baru atau peramban baru yang terjadi rutin dan sering dilakukan kemungkinan pengguna kesalahan akan lebih kecil karena hal ini cukup sering dilakukan. Tetapi jika hal ini diterapkan pada aktivasi akun Whatsapp atau penggantian nomor telepon yang terasosiasi pada akun Whatsapp yang sangat jarang dilakukan dan hanya dilakukan pada saat mengganti HP baru atau mengganti nomor telepon baru dimana rata-rata dilakukan belum tentu 1 tahun sekali, tentu pengguna Whatsapp kurang familiar dengan proses ini dan mudah memberikan persetujuan secara tidak sengaja.

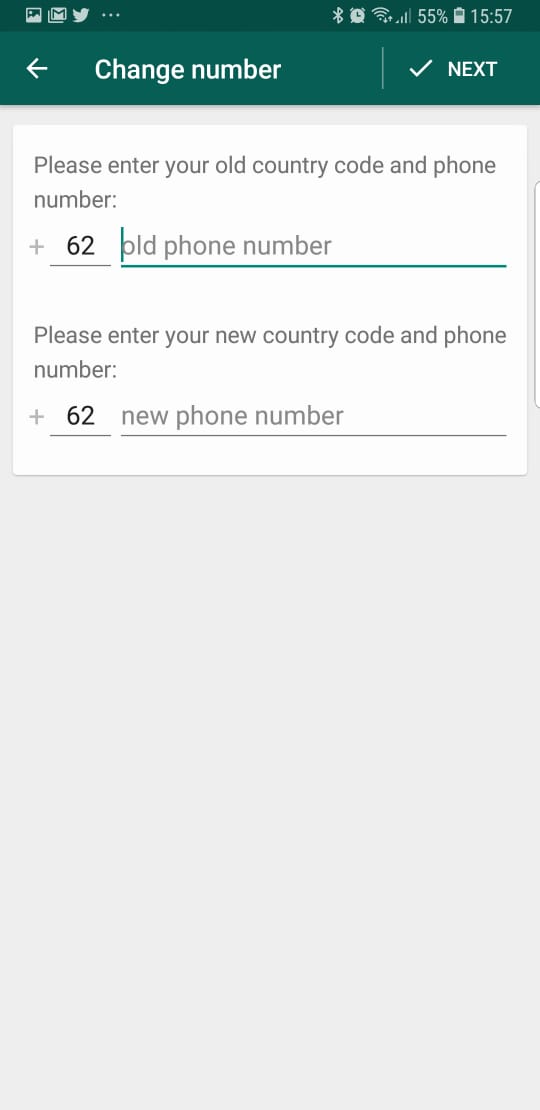

Celakanya lagi, proses pemindahan nomor telepon yang terasosiasi dengan akun Whatsapp ini bisa diinisiasi dari nomor telepon baru tanpa memerlukan verifikasi apapun dimana pemilik nomor baru hanya perlu melakukan proses pancingan seolah-olah ia adalah pemilik nomor telepon Whatsapp lama dan memasukkan nomor Whatsapp yang di incarnya dan menunggu korbannya lengah dan tidak sengaja menyetujui proses pemindahan nomor telepon. (lihat gambar 3)

Semua proses verifikasi terjadi di nomor telepon lama / pemilik akun yang sah, dan jika pemilik akun lama yang sah secara tidak sadar baik karena kurang mengerti dengan proses verifikasi, salah mengerti proses verifikasi atau tidak sengaja menyetujui proses verifikasi maka pemindahan akun Whatsapp akan sah dan akun Whatsapp tersebut berpindah tangan. Sistem Whatsapp seharusnya tidak memasukkan PIN otentikasi secara otomatis dimana mempermudah verifikasi yang tidak disengaja. Selain itu, seharusnya Whatsapp menambahkan otentikasi tambahan pada nomor telepon baru dimana setiap nomor baru yang ingin melakukan inisiasi pemindahan nomor telepon akun Whatsapp juga harus memasukkan satu PIN otentikasi yang hanya dikirimkan ke nomor lama ketika proses inisiasi dilakukan sehingga akan lebih sulit lagi bagi pembajak menginisiasi dan melakukan pemindahan akun Whatsapp.

Bagaimana mencegahnya

Sambil menunggu Whatsapp untuk menyempurnakan sistem verifikasi pemindahan akun yang mudah di eksploitasi ini. Penulis menyarankan anda untuk berhati-hati jika mendapatkan SMS verifikasi penggantian nomor telepon Whatsapp. Jangan sekali-kali disetujui atau klik tanpa mengerti apa yang sedang anda lakukan.

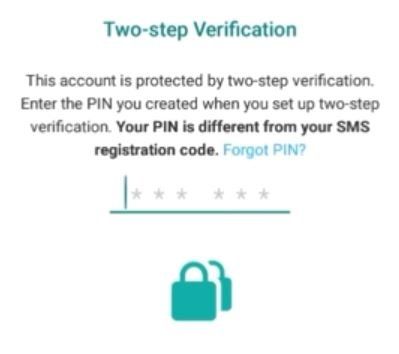

Selain itu, anda juga dapat mengaktifkan PIN untuk masuk ke Whatsapp anda, dimana jika terjadi akun anda berhasil diambil alih oleh pembajak, ia tetap membutuhkan PIN tambahan untuk membuka akun Whatsapp yang dibajaknya. (lihat gambar 4)

Caranya adalah klik 3 titik pada aplikasi Whatsapp anda, lalu pilih [Settings] [Account][Two-step verification] dan masukkan PIN anda. Ingat, aktifkan alamat email pada proses TSV ini sebagai cadangan kalau anda lupa PIN tambahan ini. Jika tidak dan anda benar-benar lupa PIN anda, maka tidak ada cara untuk mengembalikan PIN tambahan ini.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog