STOP / RUMBA Ransomware mengincar pengguna software bajakan

File dienkripsi dengan ekstensi TFUDET, RUMBA, DJVU

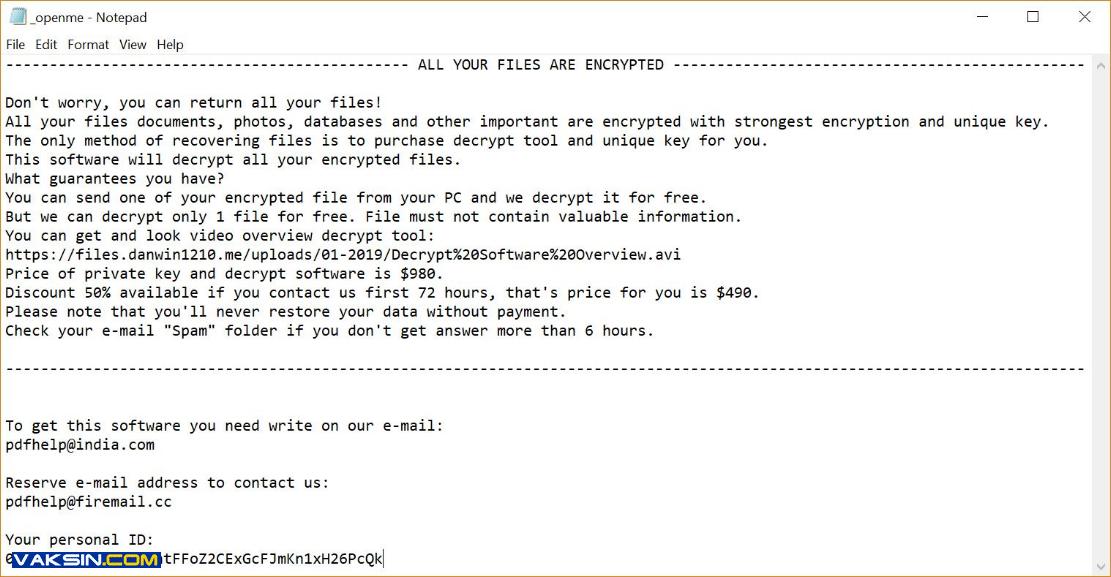

---------------------------------------------- ALL YOUR FILES ARE ENCRYPTED -----------------------------------------------

Don't worry, you can return all your files!

All your files documents, photos, databases and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://files.danwin1210.me/uploads/01-2019/Decrypt%20Software%20Overview.avi

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" folder if you don't get answer more than 6 hours.

---------------------------------------------------------------------------------------------------------------------------

To get this software you need write on our e-mail:

Reserve e-mail address to contact us:

Pembuat ransomware juga manusia, seperti pekerja kantoran dan anak sekolah yang menikmati liburan di akhir tahun dan kembali menjalankan aktivitasnya setelah liburan. Nampaknya pembuat ransomware juga menikmati liburan akhir tahun dan kembali menjalankan aksinya di awal tahun 2019. Terbukti dengan maraknya infeksi ransomware di bulan Januari 2019. Namun berbeda dengan pekerja kantoran dan anak sekolah yang ditunggu keluarga dan teman-teman sekolahnya, jelas kehadiran pembuat ransomware tidak diharapkan. Sebaliknya jika komputer menjadi korban ransomware maka pembuatnya akan mendapatkan sumpah serapah karena file penting di komputer korban dienkripsi dengan kunci digital yang hanya dimiliki oleh pembuat ransomware dan untuk mendapatkan kembali file yang dienkripsi, korban ransomware harus membayar uang tebusan (ransom) sebesar sampai dengan $ 980 atau sekitar Rp. 14 juta. Penyebaran RUMBA ransomware cukup tinggi dan banyak dilaporkan mengenkripsi komputer dari negara-negara seperti Turki, Mesir, Yunani, Bazil, Chile, Ekuador, Venezuela, Jerman, Polandia, Hungaria, Indonesia dan Thailand. Karena faktor infeksi utama ransomware adalah melalui instalasi crack yang biasanya digunakan untuk membajak piranti lunak, maka secara tidak langsung dapat dikatakan kalau negara-negara yang banyak menjadi korban RUMBA memiliki tingkat pengguna Crack / software bajakan yang cukup tinggi.

Aksi RUMBA

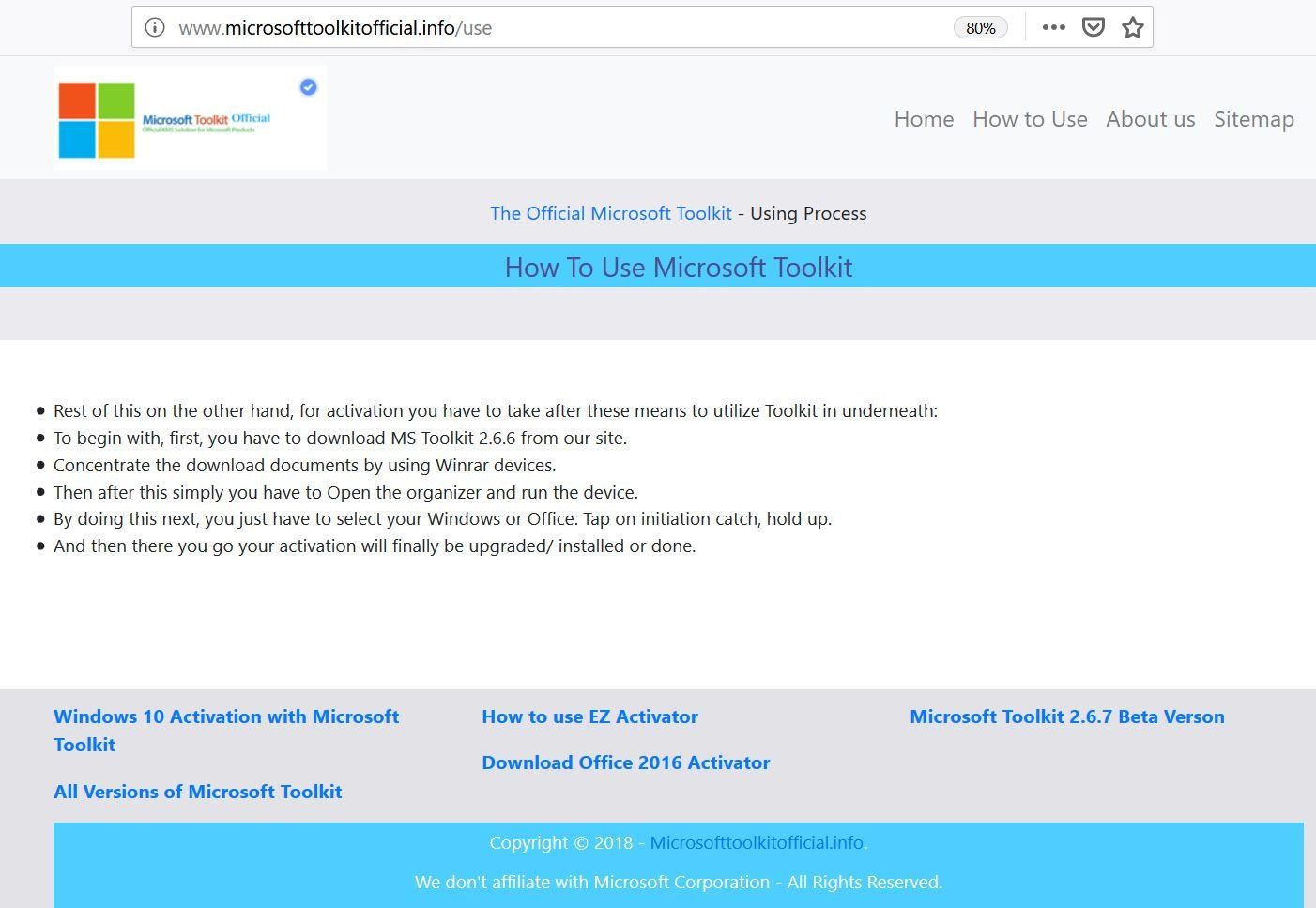

Rumba akan menginfeksi komputer korbannya ketika mencari crack. Crack adalah program bantu khusus yang biasanya digunakan untuk membajak piranti lunak asli. Salah satu korban Rumba mendapatkan crack dari situs yang menawarkan program bajakan seperti gambar 2 di bawah ini.

Aktivitas membajak piranti lunak adalah kegiatan melanggar hukum dan Vaksincom menyarankan para pengguna komputer untuk menghindari membajak piranti lunak dan sedapat mungkin mengusahakan untuk menggunakan piranti lunak asli. Tingginya biaya membeli piranti lunak dapat disiasati dengan membeli notebook yang sudah termasuk piranti lunak original (Sistem Operasi) di dalamnya. Sedangkan untuk piranti lunak pengganti MS Office jika ada kendala biaya ada baiknya mempertimbangkan menggunakan piranti lunak alternatif yang legal seperti Open Office atau Libre Office yang menurut pengalaman penulis sudah memiliki kompatibilitas yang cukup baik dan dapat membuka file MS Office seperti docx, xlsx karena format ini sudah di standarisasi oleh Open Document Format dan dapat dibuka baik menggunakan Open / Libre Office dan Google Docs / Sheet dan sebaliknya.

Penggunaan piranti lunak bajakan selain mengakibatkan infeksi ransomware dalam proses membajak seperti kasus Rumba ini, juga membuka celah keamanan besar bagi sistem yang menggunakan karena semua piranti lunak baik sistem operasi dan aplikasi pada dasarnya membutuhkan update secara teratur karena selalu ditemukan celah keamanan baru untuk semua piranti lunak setiap hari. Dengan menggunakan piranti lunak legal maka pengguna piranti lunak ini dapat melakukan update piranti lunak secara otomatis dan aman dari eksploitasi.

Rumba akan mengenkripsi menggunakan Salsa20 dengan kunci 256 bit. Sebelum melakukan enkripsi, Rumba akan menghubungi server di grovyroet.online yang akan mengirimkan masterkey yang nantinya akan digunakan oleh Rumba untuk mengenkripsi semua data di komptuer korbannya. Jika tidak mendapatkan master key dari server, Rumba akan menggunakan masterkey lain yang sudah tersedia.

Satu catatan menarik yang menjadi perhatian adalah ketika pertama kali menginfeksi sistem, Rumba akan mencari antivirus Windows Defender dan untuk memuluskan aksinya, pertama-tama ia akan melumpuhkan Windows Defender di komputer yang di incarnya dengan menonaktifkan realtime monitoring.

Antisipasi dan Pencegahan

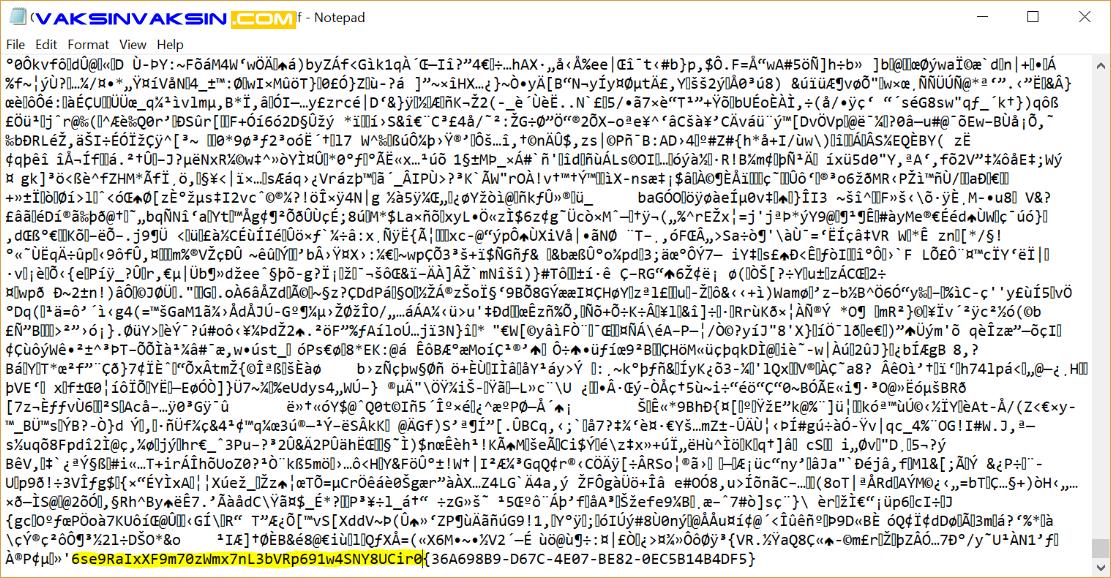

Saat ini, metode enkripsi Rumba belum dapat dipecahkan karena kunci dekripsi hanya dimiliki oleh pembuat ransomware. Jika anda cukup “beruntung” dimana ketika proses menghubungi server gagal dan tidak mendapatkan masterkey, maka Rumba akan menggunakan masterkey default dalam mengenkripsi data korbannya. Dalam kasus ini dekripsi atas file yang dienkkripsi oleh Rumba menjadi mungkin. Adapun ID file yang sudah bisa di dekripsi adalah :

6se9RaIxXF9m70zWmx7nL3bVRp691w4SNY8UCir0

atau

D02NfEP94dKUO3faH1jwqqo5f9uqRw2Etn2lP3VB

Cara mengetahui ID file yang terenkripsi adalah dengan membuka file yang terenkripsi menggunakan Notepad lalu lihat bagian akhir dari file dan perhatikan string di depan {36A69889...} (di stabilo kuning dalam gambar 3 di bawah), jika string tersebut sesuai dengan dua string di atas maka kunci dekripsi tersebut menggunakan kunci standar.

Hubungi penyedia program antivirus anda untuk mengetahui lebih jauh kemungkinan recovery data anda yang dienkripsi Rumba. Jika ID file anda berbeda dengan dua ID di atas, langkah yang dapat anda lakukan adalah menyimpan data yang terenkripsi beserta pesan ransomware dan berdoa semoga segera dekripsi atas Rumba ini segera ditemukan.

Untuk mencegah infeksi ransomware di kemudian hari ada baiknya anda menerapkan beberapa langkah tambahan seperti menonaktifkan WSH, WPS dan menggunakan program antivirus yang cukup handal dalam menghadapi ransomware seperti hasil pengetesan yang dilakukan oleh PC Magazine. (lihat gambar 4)

Namun terlepas dari apapun perlindungan yang anda lakukan, Vaksincom akan menginformasikan satu Aji Pamungkas dalam menghadapi semua ransomware, baik ransomware yang ada saat ini maupun ransomware masa depan.

Aji Pamungkasnya bukan program antivirus, tetapi BACKUP, BACKUP dan BACKUP.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog