Rekening Bank di kuras, salah siapa ?

Rekening Bank dikuras, salah siapa ?

Pengamanan harimau tidak sama dengan orang utan

Belajar dari video orang utan menarik pengunjung yang berniat membuat konten di Kebun Binatang Kasang Kulim malah kakinya ditarik paksa dengan kuat oleh orang utan dan jempol kakinya hampir di kulum oleh urang utan tersebut sehingga sangat ketakutan dan berteriak minta tolong, siapa yang salah ? (lihat gambar 1)s ba

New Paragraph

Apakah pengunjungnya yang salah, orang utannya atau kebun binatangnya yang salah ?

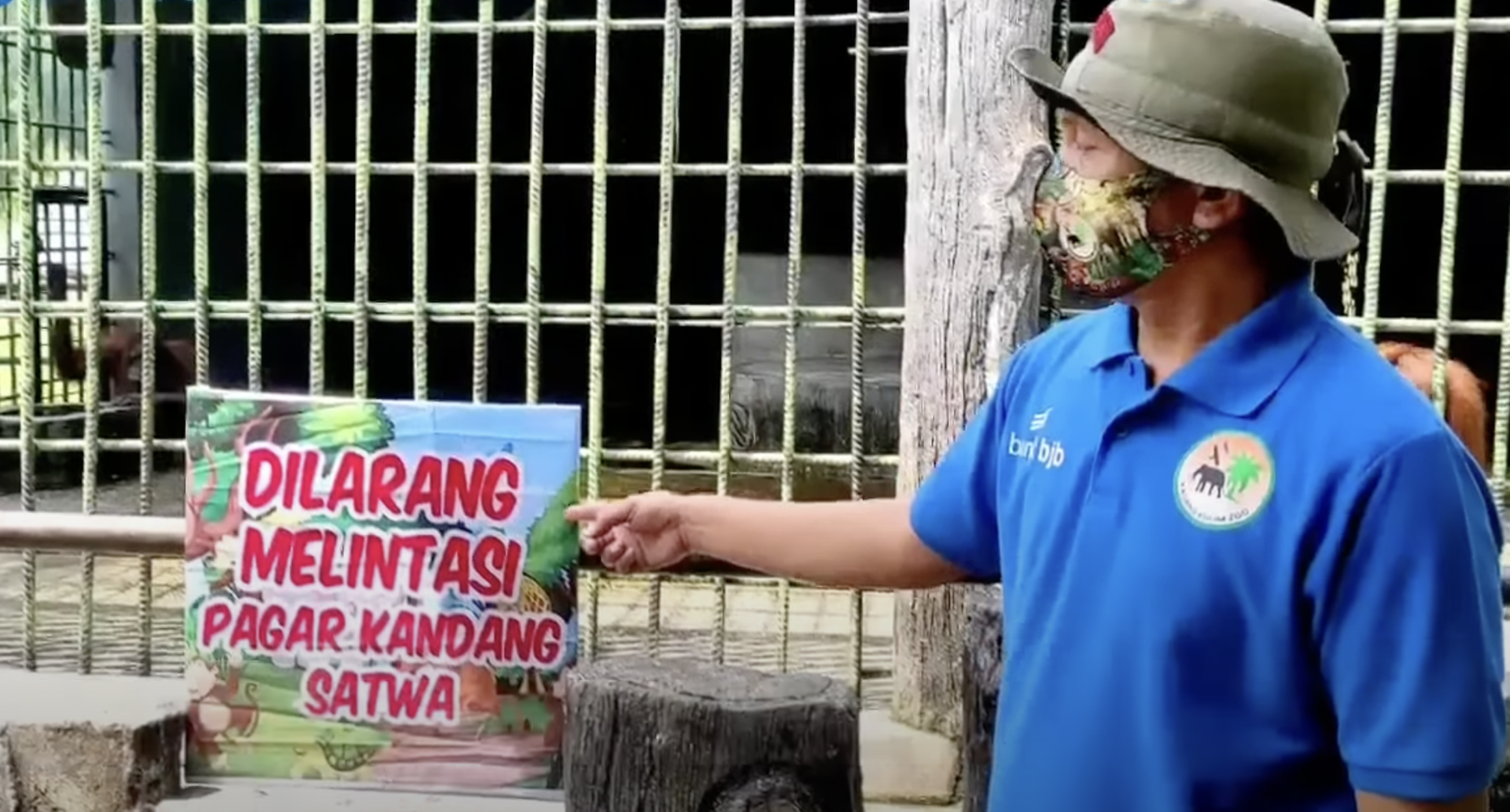

Jelas pengunjungnya salah. Sudah ada peringatan "DILARANG MELINTASI PAGAR KANDANG SATWA" dan sudah diberi pagar pembatas yang berjarak cukup jauh dan aman. (lihat gambar 2)

Namun pagar ini dilompati oleh pembuat konten tersebut. Dan hal ini sudah diselesaikan dengan permintaan maaf oleh pembuat konten tersebut kepada pihak pengelola kebun binatang.

Berkaca dari pengalaman tersebut, apakah ada hal yang bisa dilakukan oleh pihak kebun binatang untuk mencegah hal yang sama terjadi lagi di masa depan ?

Ada dua hal yang mungkin bisa dilakukan oleh pengelola kebun binatang. Pertama menempatkan petugas penjaga kandang yang akan membantu dan mengawasi pengunjung supaya tidak melakukan tindakan yang melanggar aturan. Namun menempatkan petugas untuk menjaga kandang tentunya membutuhkan biaya tinggi.

Pilihan kedua adalah pihak pengelola kebun binatang membangun pagar yang lebih tinggi dan sulit dilewati sehingga tanpa penjagaan petugas sekalipun, pengunjung tetap bisa melihat orang utan namun tidak terlalu dekat dengan kandang orang utan tersebut.

Metode yang sama seharusnya diterapkan dalam pengamanan akun finansial sehubungan dengan kebocoran kredensial digital banking yang baru terjadi di Padang dan mengakibatkan kerugian lebih dari 1 milyar rupiah dari pemilik akun karena dikelabui sedemikian rupa sehingga tertipu memberikan kredensial, PIN transaksi dan kode OTPnya yang kemudian digunakan untuk menguras saldo di rekening tersebut.

Berkaca dari kasus orang utan di atas, secara hukum yang salah dalam kasus fraud ini memang pemilik akunnya, karena ia memberikan kredensial, PIN dan OTP rekeningnya kepada penipu. Dan sesuai dengan peraturan penggunaan aplikasi, setiap pengguna seharusnya melindungi kredensial akunnya dengan sebaik-baiknya dan setiap kerugian karena kredensial yang bocor ini adalah resiko pemilik akun atau pengguna aplikasi.

Namun hal ini tidak semata-mata masalah hukum dan perlu ditelaah lebih jauh lagi, apakah pihak penyedia layanan sudah melakukan pengamanan yang baik sehingga mempersulit aksi jahat ini ?

Pengguna internet banking dan mobil banking mayoritas adalah orang awam. Sehingga pengamanannya harus maksimal dan disesuaikan dengan resiko rekening tersebut.

Apabila resiko finansial secara nominal relatif kecil seperti e wallet dengan limit maksimal 2 juta - 10 juta per akun, perlindungan dengan PIN dan OTP secara teknis sudah cukup dan bahkan kartu e money tidak memiliki pengamanan kredensial dimana siapapun yang memegang kartu e money tersebut akan langsung bisa menggunakan dana pada e money tersebut tanpa perlu memasukkan kredensial apapun karena alasan kepraktisan, kenyamanan dan kecepatan transaksi lebih diutamakan.

Namun jika resiko finansialnya secara nominal lebih besar seperti rekening koran atau rekening tabungan dengan limit transaksi ratusan juta per hari, maka pengamanan mengandalkan password, PIN dan OTP sekalipun sebenarnya masih kurang dan harus ditingkatkan.

Jika pengamanan e wallet dapat kita umpamakan pengamanan kandang orang utan, maka pengamanan mobile banking ini dapat di ibaratkan pengamanan kandang harimau. Jelas metode pengamanan kandang harimau harus lebih tinggi dari pengamanan kandang orang utan karena resiko yang lebih tinggi karena akibat kaki di kulum orang utan berbeda dengan di kulum harimau.

Lalu hal apa yang bisa dilakukan oleh pihak bank penyedia layanan mobile banking untuk menambah pengamanan mobile banking atau akun lain yang memiliki limit transaksi tinggi ?

Banyak metode yang bisa digunakan, beberapa hal yang dapat dipertimbangkan adalah :

- Akun mobile banking dikaitkan hanya dengan nomor telepon dan perangkat telepon yang sudah didaftarkan sehingga sekalipun kredensial mobile banking tersebut bocor, transaksi finansial tidak akan bisa dilakukan karena menggunakan perangkat atau nomor telepon yang berbeda dari yang terdaftar.

- Penggantian nomor telepon atau perangkat telepon harus melalui verifikasi yang handal dan ketat. Mengandalkan verifikasi OTP saja untuk mengganti perangkat tidak disarankan karena kode OTP ternyata bisa dicuri dari nasabah dengan menggunakan tipu daya rekayasa sosial yang tepat dan situs phishing. Meskipun merepotkan, untuk rekening dengan limit transaksi besar harus melakukan verifikasi terpercaya seperti verifikasi ke Customer Service bank yang bersangkutan atau metode lain yang dapat menjamin keabsahan nasabah sehingga dapat mencegah eksploitasi melalui rekayasa sosial dan phishing.

Secara hukum memang institusi finansial tidak bisa disalahkan, namun jika menyamakan pengamanan rekening dengan limit transaksi kecil dengan rekening dengan transaksi besar, ibaratnya menggunakan pengamanan kandang orang utan untuk menjaga harimau.

Mengandalkan TFA / OTP dari SMS untuk mengamankan akun dengan limit transaksi ratusan juta mungkin efektif beberapa tahun yang lalu, namun kriminal akan berusaha mencari cara mengakali pengamanan ini dan terbukti rekayasa sosial yang tepat seperti memalsukan diri sebagai Call Center bank dipadukan dengan situs phising yang tampilannya sama dengan situs bank terbukti efektif mencuri username, password, PIN bahkan kode OTP (One Time Password) yang seharusnya tidak boleh diberikan kepada pihak lain dan hanya dimasukkan ketika melakukan transaksi.

Harusnya institusi finansial bisa menyadari hal ini dan selalu belajar dari pengalaman fraud yang terjadi. Sekuriti adalah proses yang tidak berkesudahan dan pengamanan yang selama ini terbukti efektif suatu saat akan dikalahkan dan harus segera disesuaikan dengan ancaman yang selalu berkembang.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog