Scam Whatsapp mengancam TKI

TKI di luar negeri jadi korban Scam Whatsapp

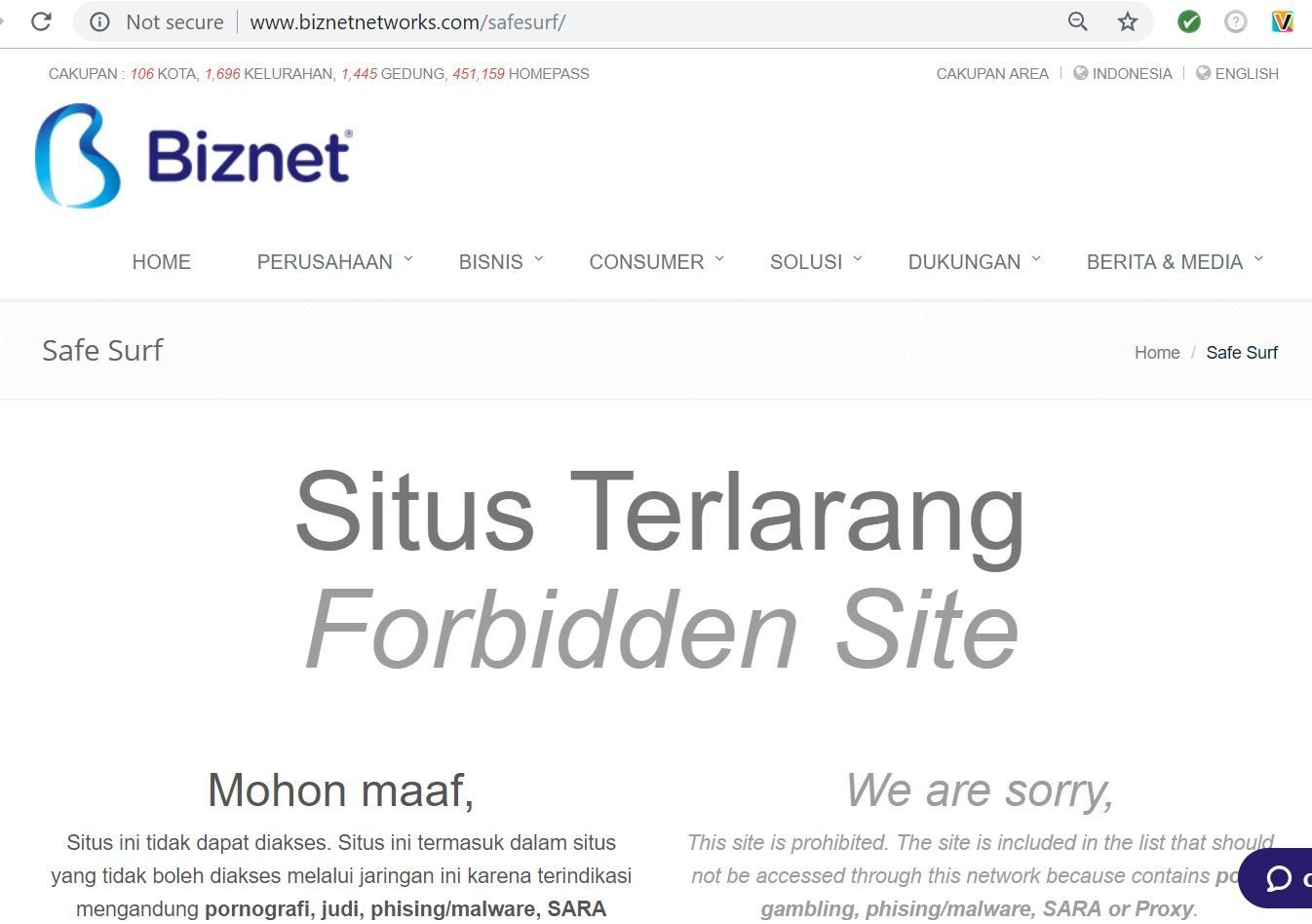

Mendengar kata blokir mungkin mayoritas pengguna internet merasa alergi karena merasa ada kekangan untuk berekspresi atau mengakses konten yang diinginkannya. Namun dalam kasus penipuan Whatsapp ternyata blokir terbukti ampuh untuk melindungi calon korban yang notabene masyarakat Indonesia. Setiap kali situs palsu Whatsapp Indonesia dibuat dan dilaporkan oleh, maka otomatis situs tersebut tidak akan bisa diakses dan mendapatkan tampilan seperti di bawah ini. (lihat gambar 1)

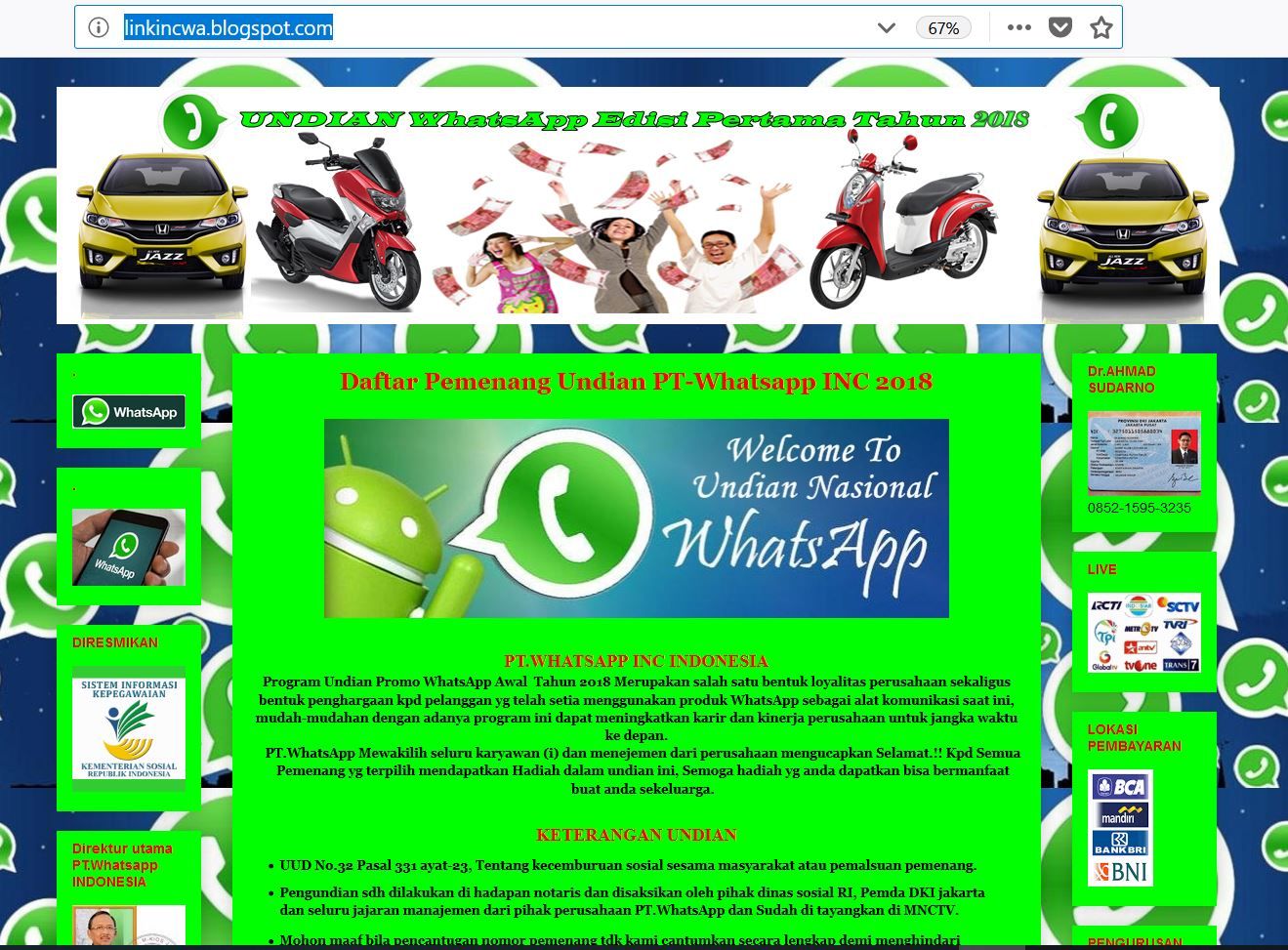

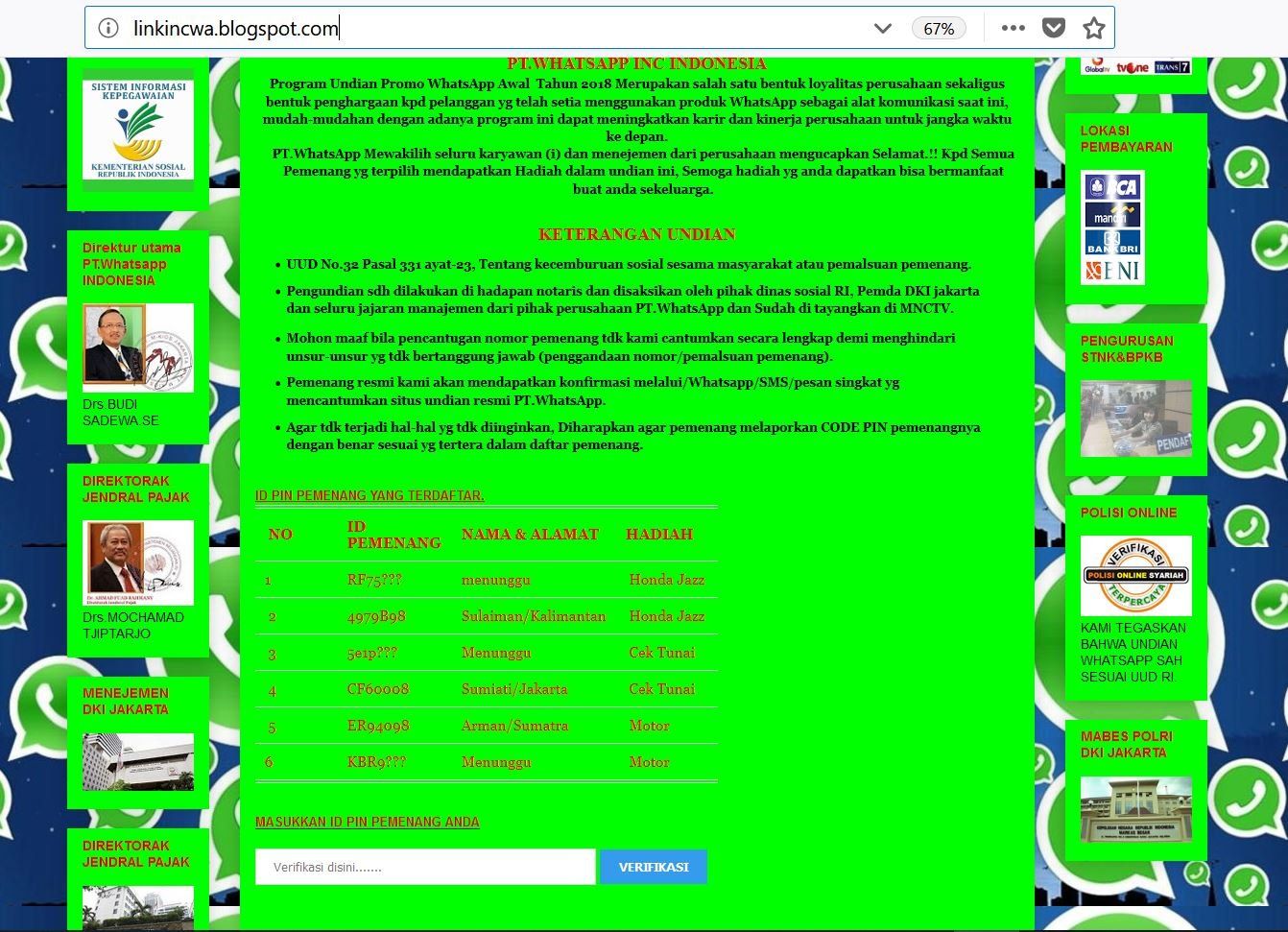

Bagi pengakses di luar Indonesia, maka tampilan situs yang sebenarnya akan terlihat seperti gambar 2 dan 3 di bawah ini :

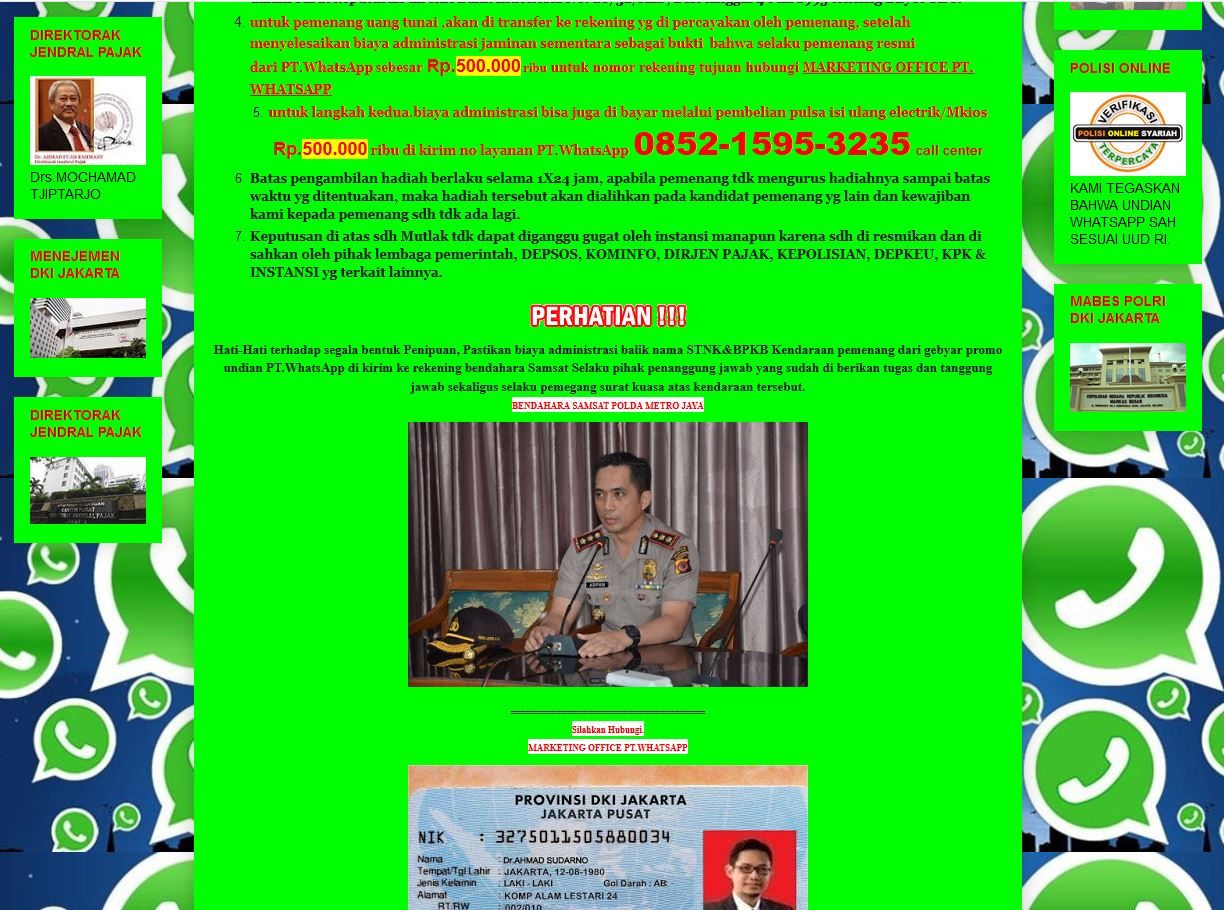

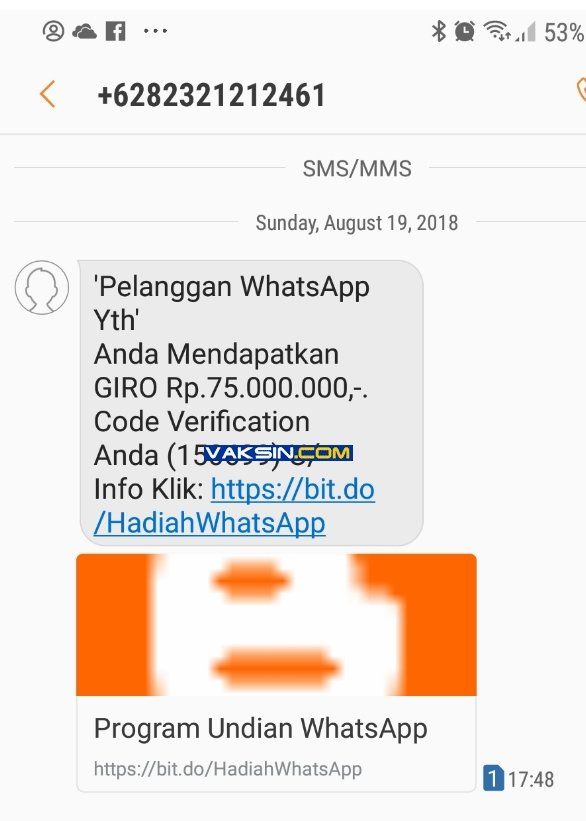

Keunikan dari penipuan ini adalah korbannya harus memasukkan kode yang dikirimkan melalui SMS untuk mengakses halaman penipuan yang telah dipersiapkan seperti pada gambar 3 di atas. Proses yang mirip dengan otentikasi Kartu Kredit / Internet Banking ini kontan menjadi gimik yang membuat banyak korbannya percaya bahwa ia memenangkan undian dan menghubungi nomor yang telah dipersiapkan pada situs penipuan. (lihat gambar 4 dan 5)

TKI korban potensial

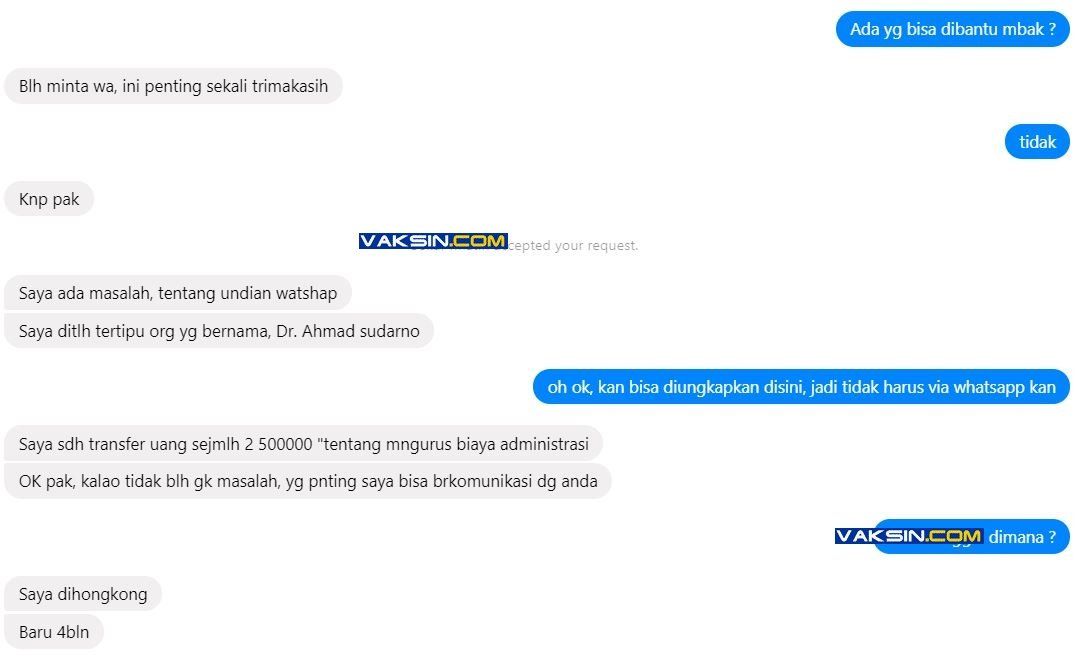

Jika mayoritas masyarakat Indonesia di dalam negeri bisa terlindungi dari aksi penipuan ini, rupanya tidak dengan masyarakat Indonesia yang tinggal di luar negeri. Hal ini terjadi karena situs penipuan yang dibuat di blogspot tersebut tidak diblokir dan tetap bisa diakses. Salah satu korban yang menjadi incaran para penipu ini adalah pahlawan devisa yang berjuang membanting tulang di negeri seberang, TKI. TKI dalam hal ini menjadi incaran pada penipu karena umumnya latar belakang pendidikan dan pengetahuan IT yang relatif rendah. (lihat gambar 6)

Cukup miris melihat bahwa TKI yang bekerja guna mendapatkan penghasilan yang tidak terlalu tinggi dibandingkan profesi lain di luar negeri ini malahan menjadi sasaran penipuan. Melihat bahwa penipuan ini termasuk targeted attack, dimana pemicu dari penipuan ini adalah SMS yang dikirimkan ke calon korbannya maka seharusnya penyedia platform SMS yang digunakan untuk penyebaran penipuan ini bisa melakukan sesuatu untuk membatasi aksi penipuan. (lihat gambar 7)

Seperti yang telah di bahas di artikel Vaksincom, Broadcast SMS penipuan hadiah Whatsapp https://www.vaksin.com/broadcast-sms-penipuan-hadiah-whatsapp ini diawali dengan pengiriman SMS ke calon korbannya lengkap dengan alamat situs dan kode verifikasi, mirip dengan cara verifikasi kartu kredit dan internet banking. Situs untuk aktivitas penipuan ini juga mayoritas menggunakan situs gratisan Blogspot yang diperpendek dan disarukan dengan layanan pemendek situs / URL shortener.

Yang menjadi pertanyaan adalah bagaimana penipu bisa mendapatkan nomor HP TKI yang bersangkutan dan bagaimana langkah yang dapat dilakukan untuk mencegah hal ini terjadi lagi.

Mengapa SMS ?

Sebenarnya menjadi hal yang ironis dan tidak logis adalah penipuan hadiah dari Whatsapp malah tidak menggunakan platform Whatsapp untuk menyebarkan informasi pemenang, melainkan memilih menggunakan SMS. Padahal seperti kita ketahui platform Whatsapp sifatnya gratis dan dengan mudah bisa diakses dan digunakan untuk menyebarkan informasi ini. Dan lebih logis lagi kan kalau informasi menang undian Whatsapp disebarkan melalui Whatsapp. Kok penipu malah memilih mengirimkannya melalui SMS ?

Salah satu sebabnya adalah karena dibandingkan Whatsapp, perlindungan dan kepedulian operator terhadap pengguna SMS sangat rendah.

Sebelum Whatsapp populer, SMS menjadi sarana komunikasi andalan. Sampai saat ini SMS masih banyak digunakan oleh lembaga keuangan mengamankan transaksinya untuk mengirimkan Otentikasi Dua Faktor TFA (Two Factor Authentication) dan OTP (One Time Password) karena luasnya jangkauan dan mudahnya penggunaannya. Namun tingginya basis pengguna SMS ini menjadikan banyak pihak yang juga ingin menyalahgunakan SMS untuk keuntungan pribadinya seperti mengirimkan SMS SPAM dan SMS penipuan. Celakanya, pemilik platform SMS (provider Telko yang bersangkutan) tampaknya kurang menyadari atau kurang peduli dengan hal ini dan menganggap bahwa mereka hanya penyedia platform dan ibarat perusahaan percetakan mereka mengatakan “Isi Diluar Tanggung Jawab Percetakan”. Atau mungkin juga karena khawatir jika melakukan penyaringan terhadap SMS yang merugikan pengguna maka pendapatannya dari pengiriman SMS akan mengalami penurunan. Karena itu kanal SMS saat ini tidak beda dengan email yang dipenuhi dengan SPAM dan lebih banyak mengandung informasi yang mengganggu dibandingkan yang bermanfaat.

Sebaliknya, pengguna Whatsapp makin hari makin bertambah dan pemilik platform melalui administratornya bekerjakeras mengamankan platformnya dari aksi kejahatan yang merugikan penggunanya. Pengirim pesan SPAM akan langsung bisa di blokir oleh penerima pesan dan penggunanya tidak difasilitasi melakukan broadcast spam seperti yang bisa dilakukan melalui SMS broadcast. Jika provider telekomunikasi ingin bertahan dan mendapatkan penghasilan dalam jangka panjang, ada baiknya mempertimbangkan untuk mengutamakan kepentingan dan keamanan pengguna layanannya daripada keuntungan jangka pendek yang makin hari makin tergerus oleh layanan over the top yang tidak henti memberikan nilai tambah dan memanjakan penggunanya.

Pihak terkait seperti pihak berwenang dan departemen terkait juga perlu proaktif untuk menekan aksi kejahatan ini. Secara teknis sebenarnya tidak sulit bari pihak yang berwajib untuk menangkap pelaku penipuan Whatsapp, namun hukuman ringan yang dijatuhkan pengadilan secara tidak langsung juga turut berperan membuat pelaku yang tertangkap tidak kapok dan kembali menjalankan aksinya setiap kali tertangkap. Sebenarnya apa yang dilakukan oleh pemerintah dengan memblokir situs pelaku penipuan ini harus diakui berhasil menekan korban dari dalam negeri. Karena itu perlu dicari metode yang lebih efektif lagi seperti menuntut pemilik platform seperti Blogspot untuk lebih bertanggung jawab seperti Whatsapp yang mengamati konten dengan ketat atau memberikan fitur seperti tombol rating [SPAM] atau [PENIPUAN] yang bisa di klik oleh pengunjung situs dan administrator situs melakukan tindakan yang langsung dan cepat jika platformnya digunakan untuk aktivitas kriminal.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog