SCAM yang tahu password rahasia anda

Eksploitasi Big Data untuk pemerasan

Kasus Cambridge Analytica merupakan teknik piawai dalam mengolah dan memanfaatkan data yang bagi kebanyakan orang tidak berguna, namun di tangan yang tepat data tersebut terbukti memengaruhi hasil pemilihan presiden di negara adidaya.

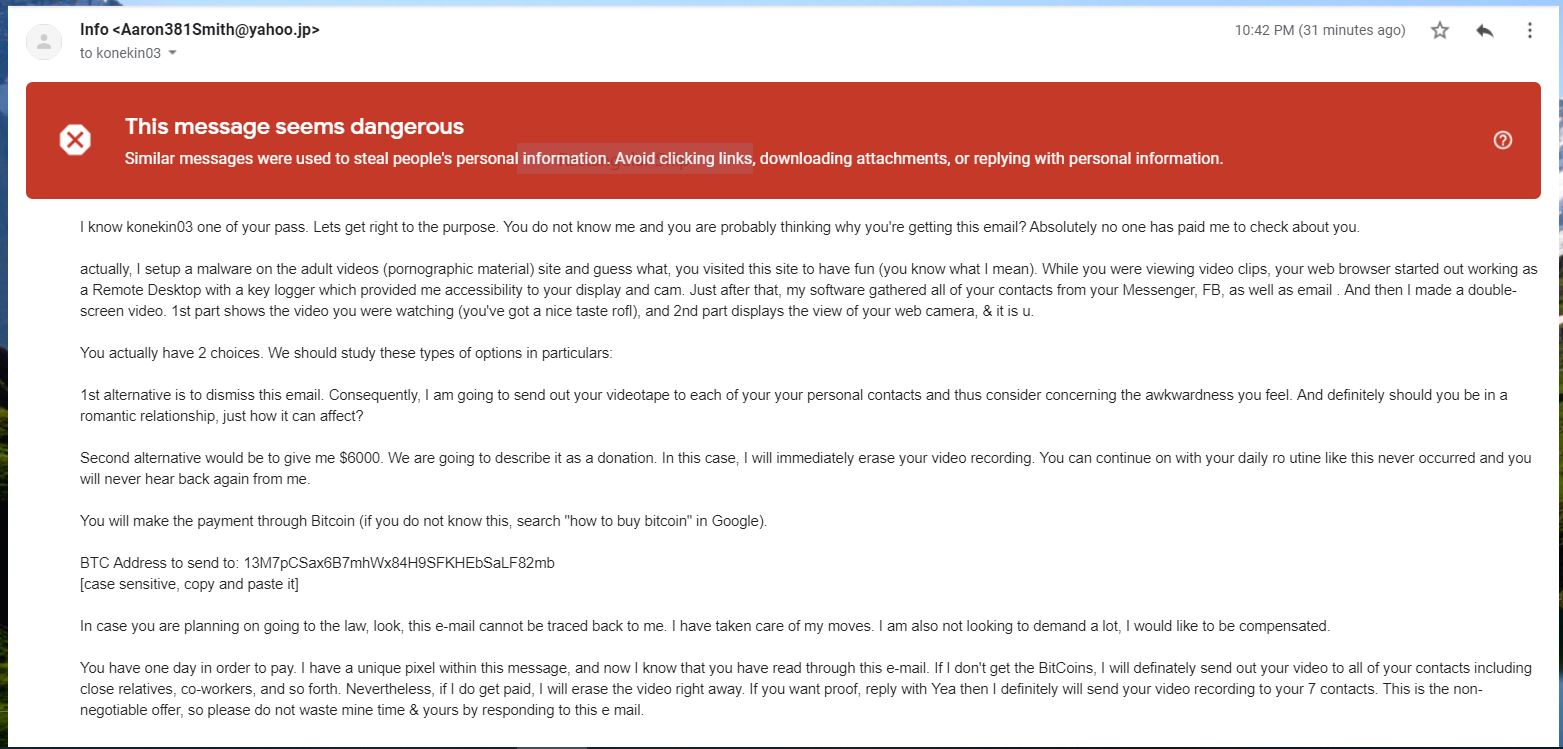

Eksploitasi yang serupa terjadi pada spam email 2 minggu terakhir ini, kepiawaian memanfaatkan data yang bagi kebanyakan orang tidak berguna ternyata menimbulkan kepanikan pada banyak penerima email, sekalipun pengguna email tersebut termasuk dalam pengguna yang cukup kawakan. Jika anda menggunakan layanan email server yang cukup mumpuni seperti Gmail, kemungkinan scam ini sudah terdeteksi dan dihentikan sebelum masuk ke Inbox anda (lihat gambar 1). Namun jika scam tersebut berhasil masuk, isinya dijamin minimal akan membuat penerimanya terperanjat (apalagi bagi penggemar film dewasa :p) karena “kata kunci” yang selama ini anda rahasiakan dan anda gunakan, termasuk aktivitas rahasia anda ternyata telah diketahui oleh pengirim scam.

[Terjemahanbebas]

Saya mengetahui password saudara, password saudara adalah*******. Langsung saja ke inti masalah. Saudara mungkin tidak mengenal saya dan saudara bertanya-tanya mengapa mendapatkan email ini. Tidak ada orang yang membayar saya untuk melacak saudara.

Sebenarnya, saya menempatkan software pada situs videoklip dewasa dan saudara tahu ? Saudara mengunjungi situs tersebut untuk bersenang-senang (kamu tahu apa yang kumaksudkan). Ketika saudara menonton video tersebut, peramban saudara mulai berfungsi sebagai Remote Kontrol dengan pencuri password yang memberikan saya akses pada layar dan kamera saudara. Setelah itu, program mengambil semua kontak dari messenger, media sosial dan email saudara. Kemudian saya membuat video dengan dua layar. Bagian pertama menampilkan video yang saudara lihat (selera saudara tidak jelek juga lhoo) dan bagian kedua menampilkan muka saudara.

Sekarang saudara memiliki 2 pilihan :

PERTAMA

Cuekin email saya dan saya akan mengirimkan semua materi tentang anda ke semua kontak personal anda sehingga anda bisa membayangkan bagaimana pandangan orang terhadap anda.

KEDUA

Bayar saya $7000. Katakanlah ini donasi. Saya akanmenghapus semua video kamu. Anda akan kembali ke kehidupan rutin seakan hal ini tidak pernah terjadi dan anda tidak akan pernah mendengar apapun dari saya kembali…..

[TerjemahanBebas]

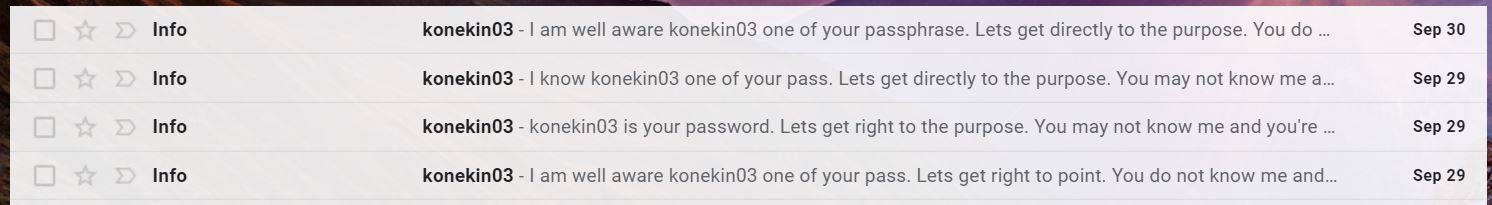

Kehebatan dariscam ini adalah kemampuannya untuk mengirimkan scam yang unik dan hanya cocok untuk alamat email yang menerima scam. Dapat dipastikan scam ini dikirimkan dalam jumlah yang masif dan tetap unik. Dimana letak keunikannya ?

Keunikannya adalah pasangan email dan password yang memang sesuai dengan kenyataan dimana password tersebut memang digunakan oleh pemilik email tersebut. Jika data tersebut tidak akurat dan password yang di klaim diketahui oleh penyebar scam tidak sesuai dengan password yang digunakan oleh penerima email, maka efek kejutnya tidak akan besar dan korbannya tidak akan terkejut atau terpana seperti kerbau dicocok hidung mengikuti perintah pembuat scam. (lihat gambar 2)

Dipersiapkan dengan serius

Email scam inidipersiapkan dengan sangat serius dan kemungkinan besar ada program khusus untuk memproduksi scam ini dimana pembuat scam hanya tinggal memasukkan data yang valid (email dan password) dan secara otomatis program akan membuat email dengan narasi yang telah dipersiapkan termasuk 1 alamat bitcoin yang unik untuk setiap penerima email untuk menerima uang hasil pemerasan jika korbannya termakan oleh scam ini. Hal ini menunjukkan kepiawaian dalam pengelolaan BigData yang disalahgunakan untuk tujuan pemerasan.

Antisipasi

Lalu jika benar password yang dikirimkan melalui email tersebut adalah password yang sedang /pernah anda gunakan, apa yang dapat anda lakukan untuk mengantisipasi kerugian dari hal ini ?

- Jangan menggunakan password yang sama pada layanan yang berbeda. Dari kasus ini tentunya anda sudah belajar kalau password di salah satu platform diketahui, maka semua akun anda akan bisa dikuasai oleh peretas.

- Gunakan password manager sehingga anda tidak perlu mengingat banyak password dan hanya perlu mengingat 1 password master program password manager yang akan mengingat semua password anda seberapapun rumitnya. Untuk memperlancar akses, simpan database password anda dalam kondisi terenkrip di cloud sehingga koleksi password anda bisa diakses dari manapun dengan mudah dan tetap aman.

- Aktifkan TFA Two FactorAuthentication / OTP One Time Password untuk melindungi akun dan aset digital anda.

- Gunakan password yang unik dengan kombinasi cukup rumit untuk mempersulit bruteforce. Jangan pernah mendaur ulang password yang sama.

- Jika anda ingin melacak sejarah password anda, simpan password yang pernah dipakai pada bagian note di Password Manager. Sehingga ketika ada yang berpura-pura mengetahui password anda, anda bisa mengetahui dengan persis dari aplikasi mana dia mengetahui password anda.

Dan sebagai penutup, menjawab rasa penasaran anda darimana pembuat Scam ini mengetahui password anda. Sebagai informasi menurut catatan Vaksincom password pada gambar 1 dan 2 tersebut di ataspernah digunakan pada layanan Linked In dan seperti kita ketahui ratusan juta kredensial Linked In (username dan password) pernah bocor pada bulan Mei 2016 dan tersebar ke publik dan dengan mudah di dapatkan dari Paste bin (lihat gambar 3). Jadi lain kali jangan mudah percaya kalau ada yang mengklaim kalau mereka memiliki dataanda sedang menonton film dewasa, kecuali ….. email tersebut menyertakan bukti foto anda sedang menonton film dewasa.

Lampiran contohscam dalam bahasa Inggris.

[Password email scam]

konekin03 is your passphrase. Lets get directly topurpose. You don't know me and you are probably thinking why you're getting this e mail? Neither anyone has compensated me to investigate you.

actually, I placed a malware on the xxx video clips (pornography) web-site and guess what, you visited this web site to have fun (you know what I mean). While you were watching videos, your internet browser began operating as a RDP having a key logger which provided me with access toyour screen and web camera. Right after that, my software program gathered every one of your contacts from your Messenger, social networks, as well as e-mail . And then I made a video. 1st part shows the video you were watching (you've got a good taste haha . . .), and second part displays the view of your web cam, yeah it is u.

You actually have just two options. Shall we read each one of these possibilities in aspects:

1st solution is to just ignore this email message. In such a case, I most certainly will send out your video to each one of your personal contacts and you can easily imagine about the humiliation you experience. And definitely should you be in a loving relationship, just how it will affect?

Next alternative should be to compensate me $5000. Let us describe it as a donation. Subsequently, I will instantly remove your video tape. You will carry on your way of life like this never took place and you will not ever hear back again from me.

You'll make the payment via Bitcoin (if you do not know this, search "how to buy bitcoin" in Google).

BTC Address to send to:1Fu8FAqMi3QU1iNkwMHUHtDocoVQvGT2wi

[CASE SENSITIVE copy & paste it]

If you have been curious about going to the authorities, okay, this e-mail cannot be traced back to me. I have covered my moves. I am just not attempting to charge you a whole lot, I simply prefer to be paid for.

You now have one day in order to pay. I have a special pixel within this email, and at this moment I know that you have read through this e-mail. If I don't receive the BitCoins, I will, no doubt send out your video recording to all of your contacts including friends and family, coworkers, and many others. Nevertheless, if I receive the payment, I will erase the recording right away. If you really want evidence, reply with Yes & I will send out your video to your 7 contacts. It is a non negotiable offer, and so please do not waste my personal time and yours by replying to this mail.

[End of password email scam]

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

http://www.virusicu.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog