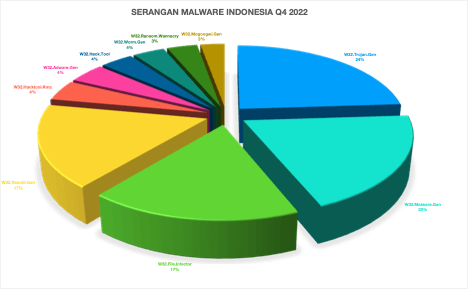

Serangan Malware Indonesia Q4 2022

Ransomware juara dunia, malware generik jadi kaki tangan

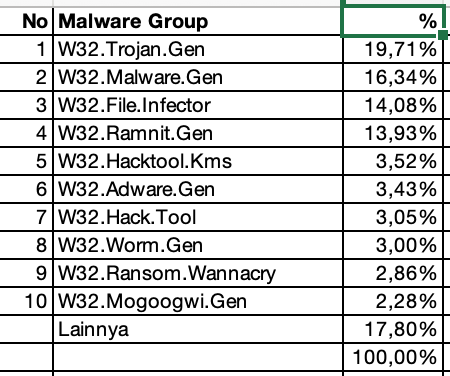

Malware yang menyerang Indonesia di kuartal 4 tahun 2022 di dominasi oleh malware generik W32.Malware.gen (24 %), W32.Trojan.gen (20 %) dan W32.File.Infector (17 %). Alasannya simpel, semua malware ini digunakan sebagai pembuka jalan untuk ancaman malware yang paling ditakuti di tahun 2022 : Ransomware. (lihat gambar 1)

Mengapa menggunakan malware generik ?

Jawabannya adalah karena Ransomware sudah berevolusi menjadi model bisnis cloud dengan metode RaaS Ransomware as a Services dan penyerang harus mengoptimalkan Ransomware yang digunakan agar tidak mudah di deteksi antivirus. Teknik yang digunakan adalah malware pembuka yang memiliki variasi tidak terbatas dimana setiap kali terdeteksi antivirus malware pembuka jalan ini tinggal dimodifikasi sedikit untuk dapat menghindari deteksi antivirus baik dengan teknik kompilasi yang berbeda atau mengubah bahasa pemrograman rutin malware yang sama atau melakukan perubahan minor. Selain menggunakan malware, pembuat ransomware juga aktif menggunakan script yang tidak akan terdeteksi oleh program antivirus karena memang tidak mengandung rutin jahat, tetapi dengan cerdiknya script itu akan mengunduh malware baru ke memori komputer yang lagi-lagi akan membuka jalan bagi ransomware melakukan aksinya mengenkripsi data komputer korbannya, karena itulah pembuat antivirus mengeluarkan metode deteksi baru seperti Evasion Shield yang akan mendeteksi adanya script mencurigakan yang aktif pada sistem. Program ransomware ini sendiri sangat dilindungi karena cukup sulit dibuat dan cukup rumit sehingga setiap kali berhasil menjalankan aksinya akan segera menghancurkan dirinya guna menghindari deteksi.

Pembuat ransomware yang memiliki kemampuan coding dan menguasai infrastruktur jaringan memfokuskan diri pada pembuatan coding ransomware dan bekerjasama dengan ahli infrastruktur mengelola server dan menyediakan sistem ransomware bagi siapapun yang ingin mendapatkan uang mudah dan bersedia menjalankan bisnis kotor menjadi agen penyebar ransomware. Dan agen penyebar ransomware ini tidak perlu memiliki kemampuan coding atau menguasai infrastuktur yang njelimet, mereka cukup memiliki kemampuan dasar internet, bisa menjalankan aplikasi serta bersedia menjalankan bisnis kotor ransomware yang notabene melanggar hukum. Mereka tinggal mencari korban yang ingin di incar dan sekali berhasil mendapatkan korbannya, maka sistem RaaS ini akan berjalan secara otomatis dengan keterlibatan manusia yang minimal. Sistem RaaS secara otomatis akan menampilkan pesan ransom pada komputer korbannya dan memberikan tautan yang bisa di klik untuk membuktikan kalau ia memang memiliki kunci dekripsi semua file yang terenkripsi. Kalau korbannya mengirimkan contoh file yang dienkripsi, maka secara otomatis sistem akan mendekripsi dan memberikan bukti kalau mereka memang memiliki kunci dekripsi. Keterlibatan manusia terkadang dibutuhkan pada saat negosiasi harga, namun jika harga sudah disepakati dan pembayaran sudah dilakukan ke alamat uang kripto yang sudah disiapkan, maka sistem RaaS ini akan mengirimkan tools dan kunci dekripsi secara otomatis ke alamat email korbannya.

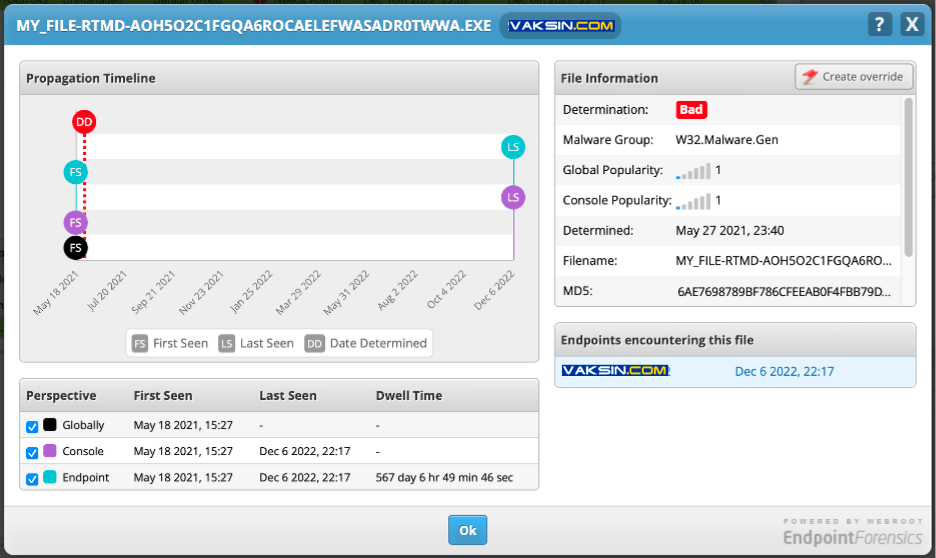

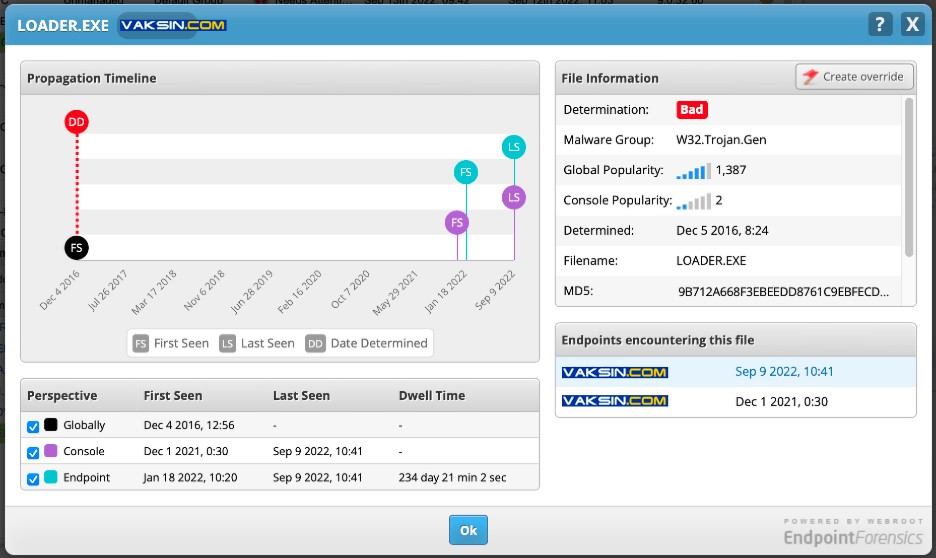

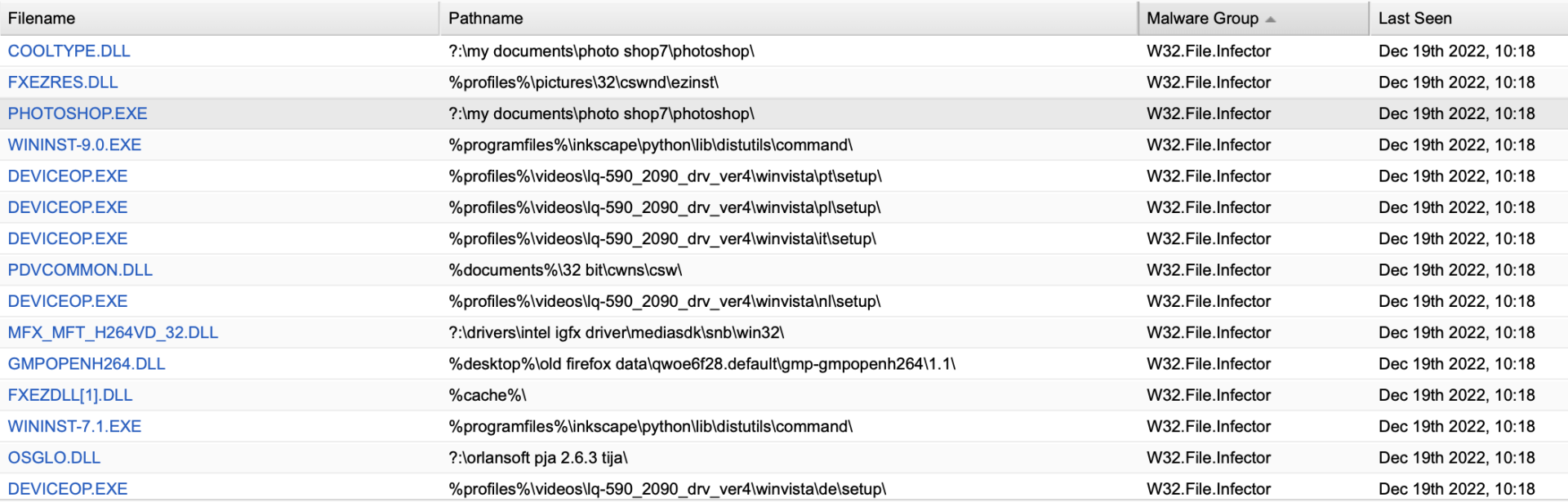

Ransomware menggunakan malware generik, trojan generik dan file infector karena pembuat ransomware ingin menggunakan ransomwarenya berulang-ulang dan sekali berhasil mengenkripsi komputer korbannya, mreka akan segera menghapus jejak ransomwarenya. Program yang digunakan untuk membuka jalan masuknya ransomware adalah program malware generik, trojan generik dan file infector yang sekalipun berhasil di identifikasi antivirus, akan dengan mudah mengubah dirinya dengan berbagai macam teknik. (lihat gambar 2, 3 dan 4)

Hal ini mengkonfirmasi laporan dari Brightcloud tahun 2022 yang dikeluarkan oleh Webroot bahwa 86,3 % malware yang berhasil menginfeksi unik untuk setiap komputer.

https://www.webroot.com/us/en/lp/2022-brightcloud-threat-report/download

laporan ini dapat diakses dalam Bahasa Indonesia dari situs vaksin.com di

https://www.vaksin.com/evaluasi-ancaman-malware-2022-dan-antisipasinya

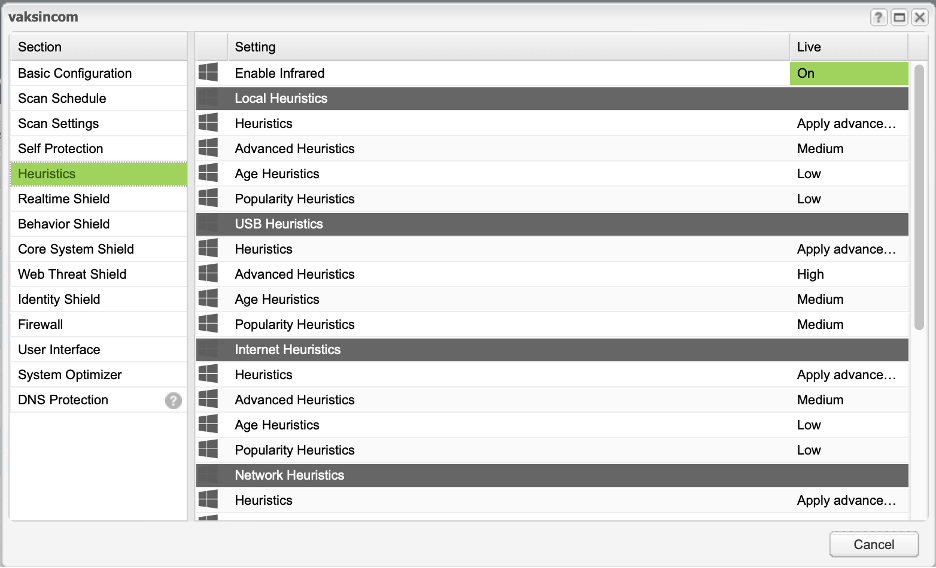

Pembuat virus dan ransomware sifatnya ofensif dan dalam pertandingan bola ibaratnya adalah Messi atau Mbappe yang memiliki ketajaman luar biasa memanfaatkan kelemahan pertahanan lawan yang sedikit saja sudah cukup menimbulkan bencana dan mereka akan berhasil mencetak gol. Sebaliknya, produsen antivirus akan berusaha mempertahankan sistem yang diproteksinya sebaik mungkin, ibaratnya Yassine Bounou atau Emiliano Martinez yang akan menggunakan berbagai macam cara agar gawangnya jangan sampai kebobolan dari serangan lawan. Banyak teknologi yang digunakan untuk mendeteksi malware baru dan generik seperti teknologi Heuristik yang akan memeriksa kode yang mencurigakan dipadukan dengan database kode dan rutin dalam jumlah masif mencurigakan yang tersimpan di cloud dan dianalisa secara realtime jika antivirus tersebut memiliki teknologi cloud (NGAV). (lihat gambar 5)

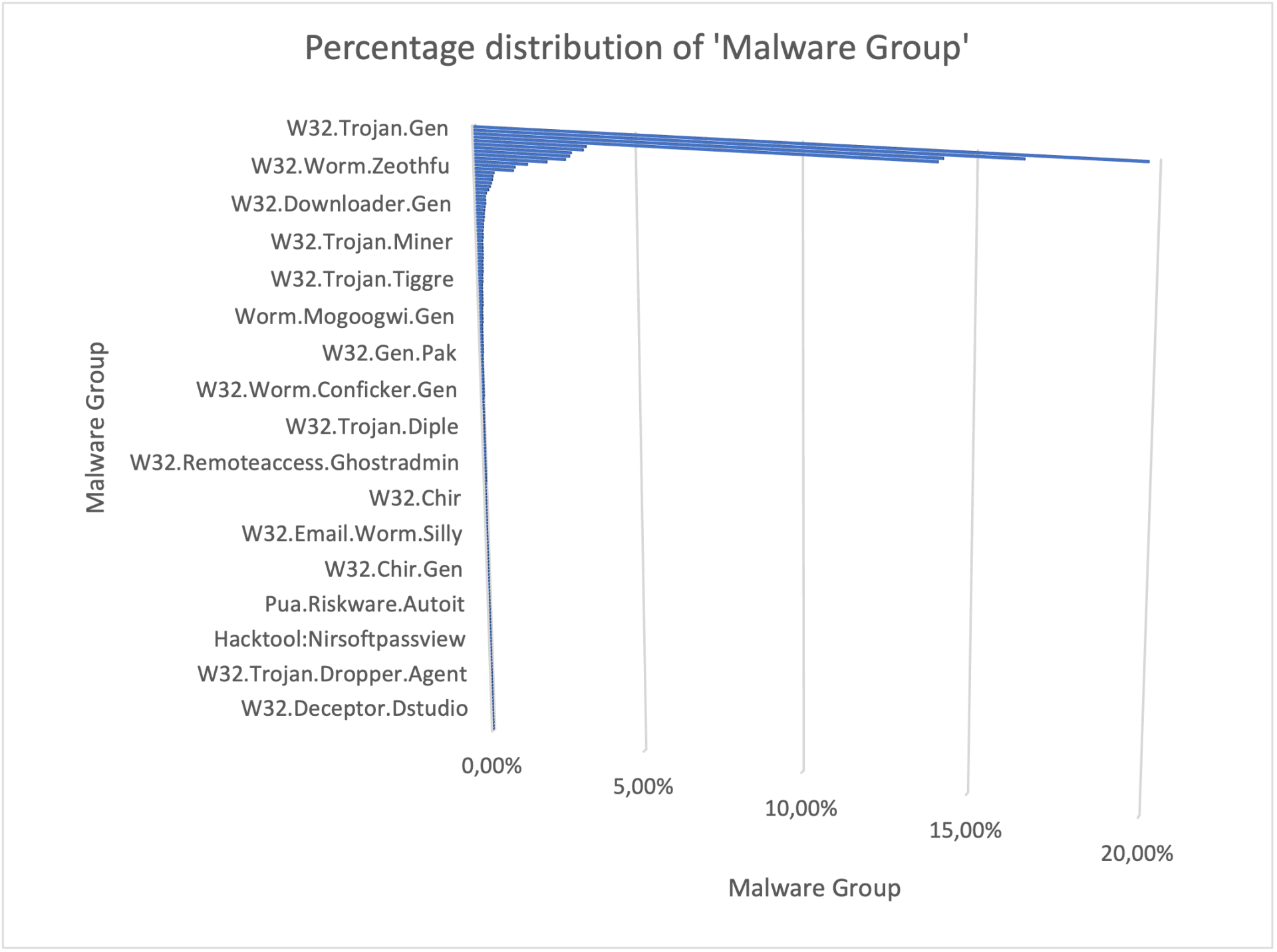

Dari 184 malware group yang terdeteksi aktif menjalankan aksinya di Indonesia pada kuartal 4 2022 terdapat 10 besar malware group yang mendominasi 82,20 % dan mayoritas malware group ini memaksimalkan teknologi generik guna menyamarkan diri mereka supaya tidak mudah di deteksi oleh program antivirus. Aksi ini menyisakan hanya 17,80 % ruang untuk 174 malware group lainnya menjalankan aksinya. (lihat tabel 6 dan gambar 7)

Bagaimana menghadapi serangan ransomware

Dalam menghadapi serangan ransomware, ada hal mendasar yang perlu disadari administrator yang menjaga sistem dan datanya. Sekalipun anda dilindungi kiper terbaik Bounou yang menjaga gawang dari serangan, namun gawang anda akan diserang oleh penyerang terbaik seperti Messi atau Mbappe 24 jam sehari. Maka dapat dipastikan bahwa suatu saat sistem anda akan bobol, sekuat apapun usaha anda menjaga sistem anda. Karena itu tindakan preventif mencegah dampak negatif dari serangan harus dipersiapkan mulai saat ini, saat anda belum berhasil di serang. Lakukan backup atas data penting anda dan pisahkan dari jaringan atau simpan secara offline karena dalam banyak kasus serangan ransomware backup juga ikut terenkripsi. Pertimbangkan untuk memberikan perlindungan tambahan yang dapat mengembalikan data yang terenkripsi ransomware hanya dengan satu klik seperti Vaksin Protect pada semua komputer yang anda lindungi.

Bagi anda yang mengelola database yang sifatnya sangat konfidensial, ada dua ancaman yang perlu anda sadari. Pertama adalah ancaman enkripsi ransomware yang bisa diredam dampak negatifnya dengan melakukan backup offline. Namun kini berkembang ancaman kedua extortionware dimana jika data anda konfidensial berhasil diakses, maka penyerang akan mengunduh dan mengancam menyebarkan data konfidensial tersebut jika anda tidak membayar uang tebusan. Karena itu ada baiknya anda mulai mempertimbangkan melindungi data konfidensial anda dengan mulai menerapkan enkripsi pada data yang anda kelola, sehingga ketika saatnya tiba dan anda menjadi korban ransomware, pelaku tidak bisa melakukan aksi extortion karena data yang berhasil mereka curi ternyata sudah terenkripsi.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog