Bot SMS to Telegram curi OTP m-Banking

Tidak pernah kasih kode OTP ke Penipu Tapi akun m-Banking tetap bobol ?

SMS to Telegram, biang keladi pencurian OTP Mobile Banking

Pengguna Mobile Banking (m-Banking) seharusnya tahu kalau pengamanan m-Banking mengutamakan kemudahan di atas keamanan. Karena otorisasi transaksi hanya dilakukan mengandalkan password login dan PIN transaksi dan sama sekali tidak mengandalkan OTP. OTP hanya digunakan oleh bank jika ada verifikasi penting seperti perpindahan ponsel m-Banking ke perangkat baru lain. Hal ini berarti siapapun yang bisa mengakses OTP tersebut, bisa memindahkan akun m-Banking tersebut ke ponsel lain dan melakukan transaksi seperti menguras dana akun tersebut dan mengirimkannya ke rekening penampungan yang telah dipersiapkan penipu. Tidak sulit membuat rekening bodong untuk menerima hasil kejahatan karena data kependudukan Indonesia yang sudah bocor secara masif dengan mudah disalahgunakan untuk membuat KTP bodong untuk membuka rekening penampungan hasil kejahatan. Selain itu metode yang kerap digunakan oleh pelaku kejahatan adalah transfer ke Virtual Account atau ke Dompet Digital yang bisa dibuka hanya berbekal nomor ponsel pra bayar sehingga mempersulit pihak berwenang untuk melacak.

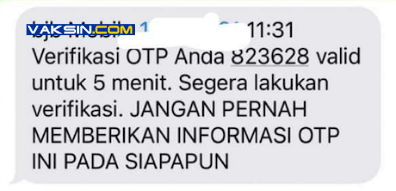

Lalu, kalau pengguna m-Banking sudah mengamankan SMS dengan sangat baik dan tidak pernah tertipu memberikan SMS OTP yang dikirimkan ke ponselnya kepada siapapun, apakah ada jaminan rekening m-Bankingnya pasti aman ? (lihat gambar 1).

Sayangnya jawabannya adalah TIDAK.

Karena masih ada aplikasi yang namanya SMS to Telegram.

SMS to Telegram

Sebenarnya aplikasi SMS to Telegram ini bukan aplikasi jahat dan merupakan aplikasi yang banyak tersedia di Play Store dan diberikan secara gratis di Github. Aplikasi ini berguna untuk membantu pengguna ponsel untuk membaca SMSnya di aplikasi Telegram dan bisa digunakan untuk otomasi pendukung aplikasi lain.

Yang menjadi masalah adalah SMS pada dasarnya merupakan sarana komunikasi jaman baheula yang kurang aman, tidak dienkripsi dan mudah di sadap. Namun karena popularitas, biaya implementasi yang murah dan penetrasinya yang tinggi SMS dipilih sebagai sarana untuk verifikasi penting seperti otorisasi identitas akun, mengamankan transaksi finansial seperti menyetujui transaksi keuangan atau mengotorisasi perpindahan akun m-Banking ke Ponsel baru.

Ketika pengguna m-Banking sudah banyak yang sadar akan pentingnya menjaga kode OTP yang dikirimkan ke SMS dan tidak memberikan ke penipu, maka penipu mencari cara lain untuk mendapatkan OTP tersebut. Dan pilihannya adalah program SMS forwarder yang banyak tersedia di Play Store dan satu yang populer adalah SMS to Telegram.

Namun tentunya aplikasi ini harus di instalkan di ponsel korbannya, dan tidak ada orang yang dengan bodohnya mau disuruh menginstal apps di ponselnya tanpa ada keperluan. Karena itu diperlukan rekayasa sosial (Soceng) yang efektif untuk membuat korbannya dengan sukarela menginstal aplikasi SMS Forwarder tersebut.

Soceng memanfaatkan lacak paket J&T

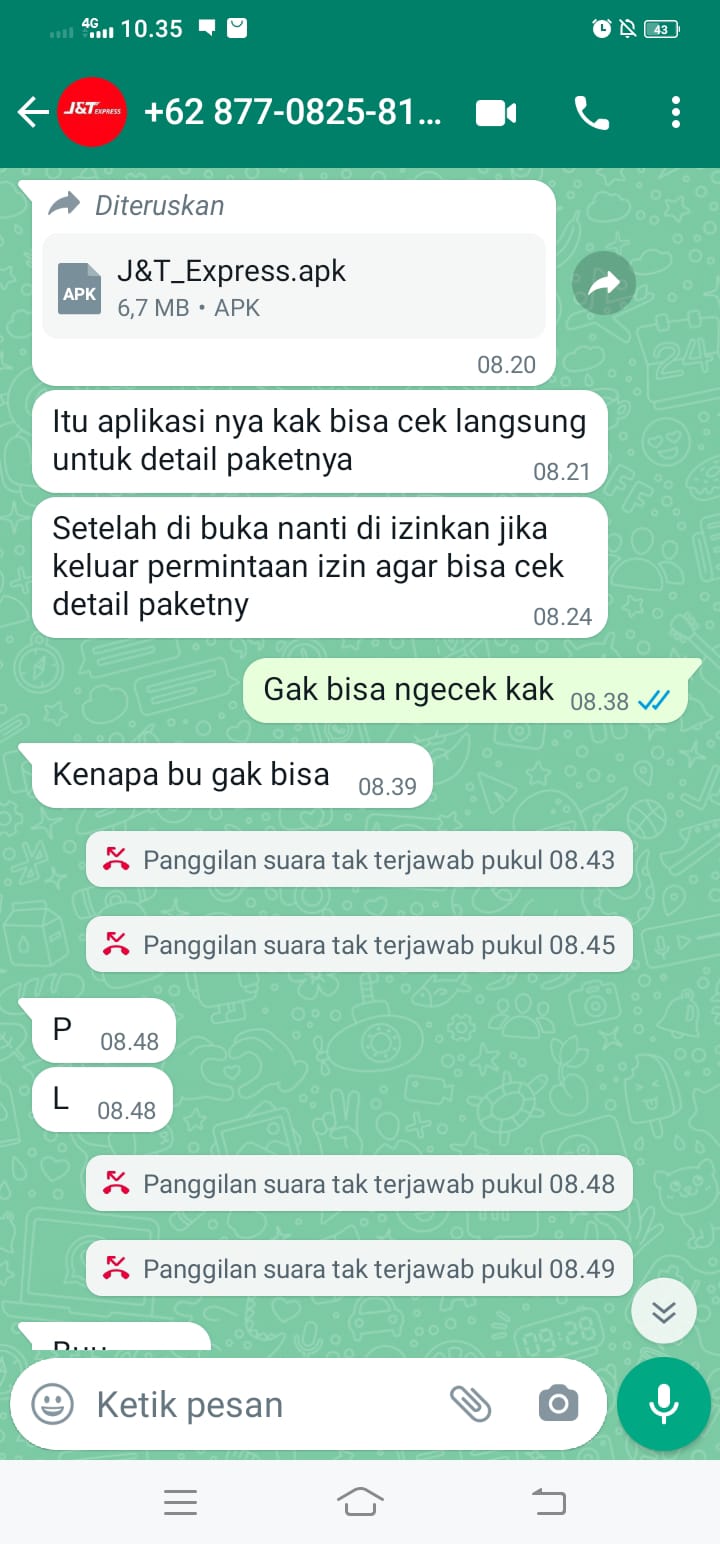

Karena masyarakat sudah biasa belanja online dan layanan kurir sudah menjadi keseharian dan hampir setiap hari kita menerima kiriman paket dimana sangat lazim kita melacak paket kiriman menggunakan aplikasi maka soceng mengirimkan paket dan meminta korbannya melacak menggunakan aplikasi yang dikirimkan via Whatsapp dipilih (lihat gambar 2 dan 3)

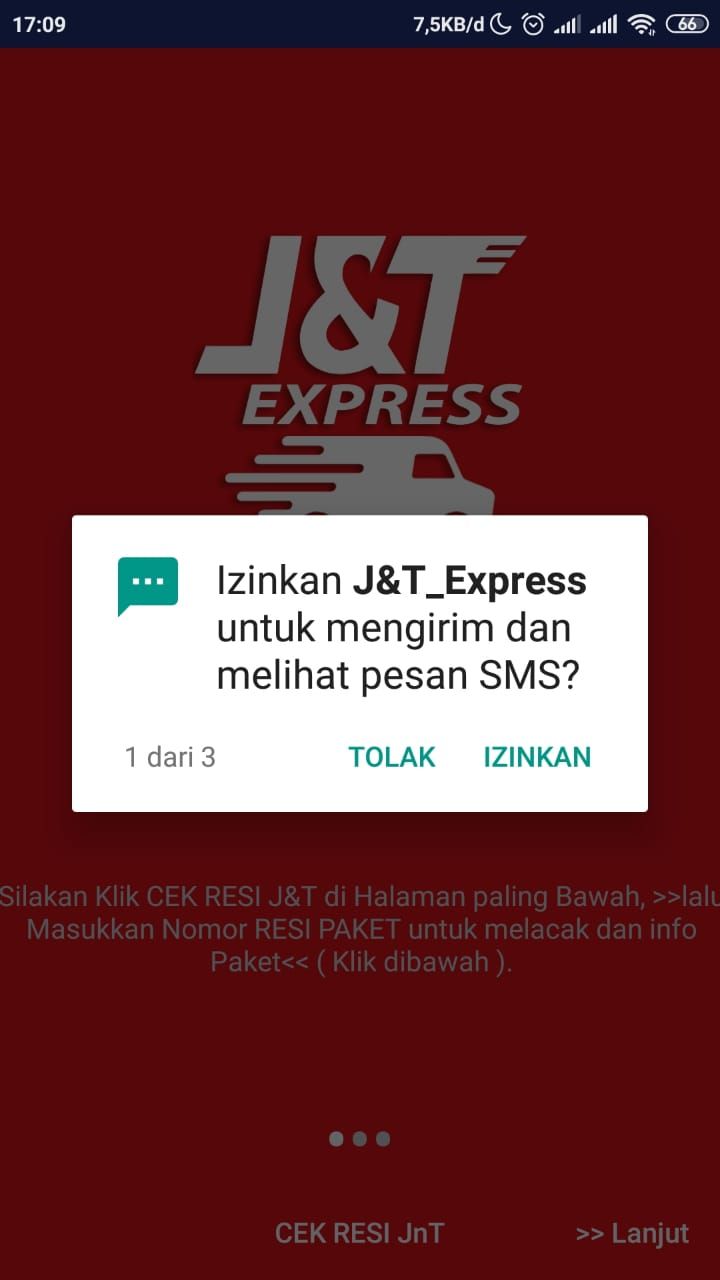

Soceng ini sangat efektif dan akan bisa mengelabui banyak lapisan masyarakat yang umumnya akan percaya dan menjalankan aplikasi yang dikrimkan melalui Whatsapp tersebut. Dan ketika di instal, tampilannya juga meyakinkan (lihat gambar 4).

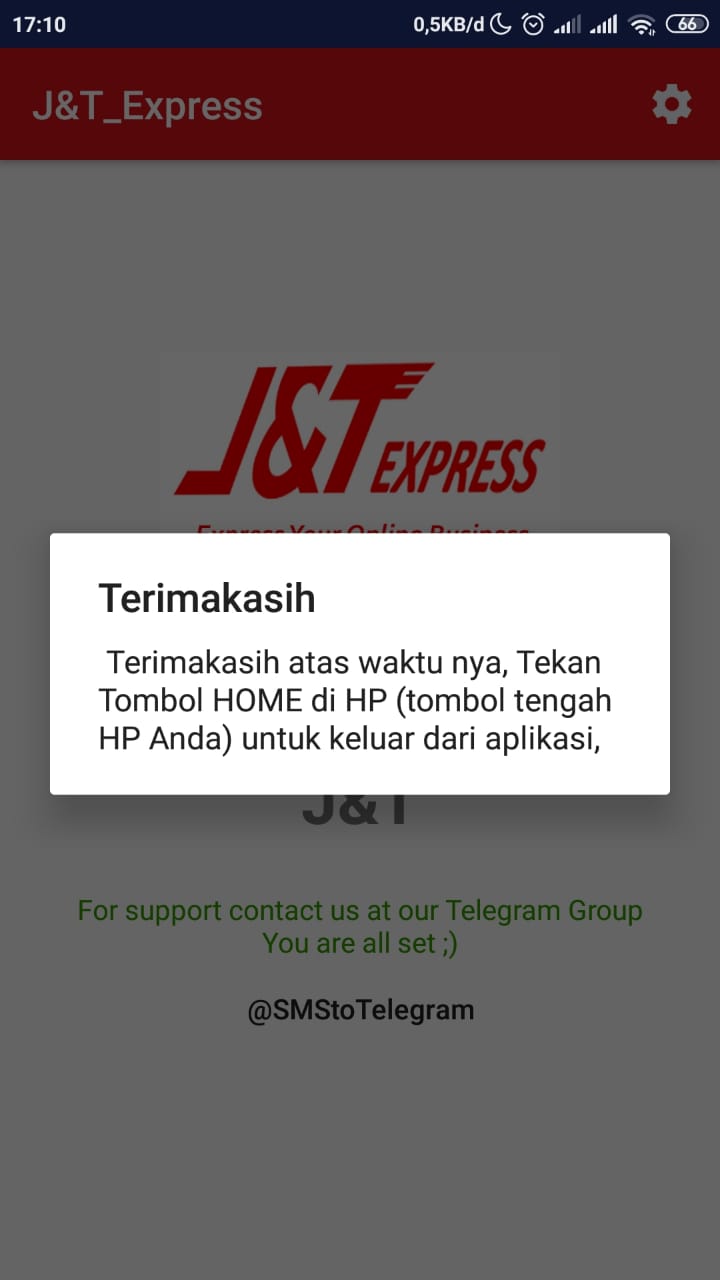

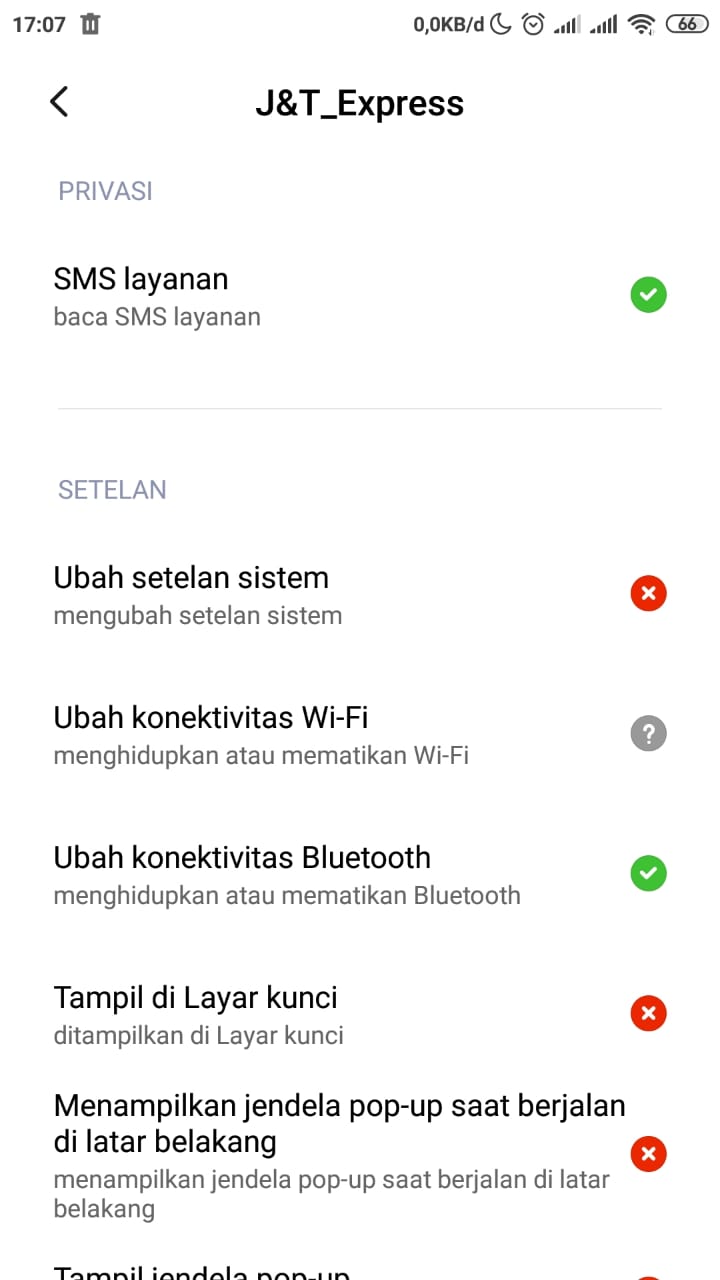

Kemudian dalam proses instalasi aplikasi ini akan meminta banyak sekali hak akses dan salah satu yang sangat berbahaya bagi pengguna m-Banking adalah hak akses untuk membaca dan mengirimkan SMS (lihat gambar 5 dan 6).

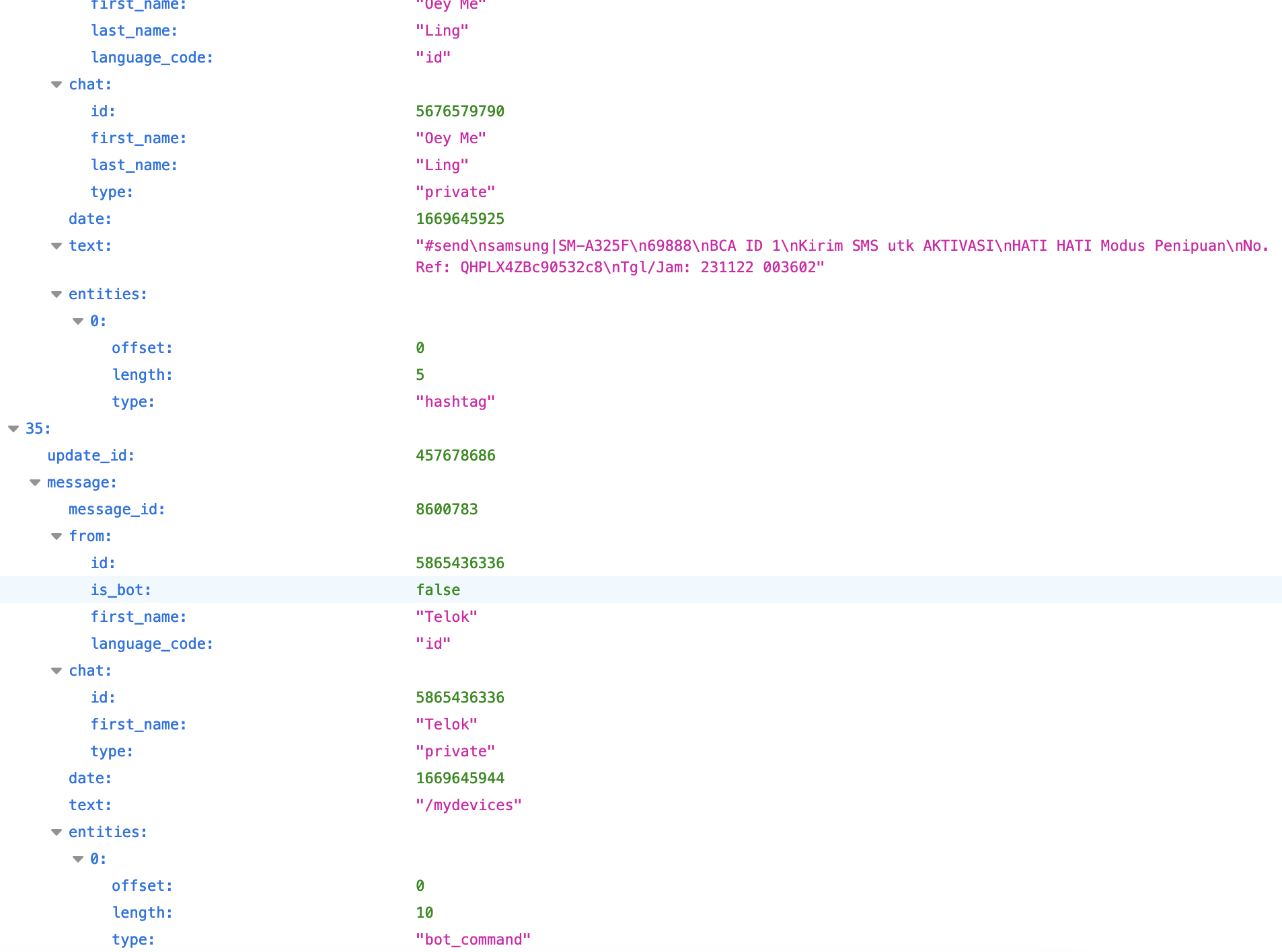

Jika aplikasi ini berhasil terinstal, maka bot otomatis akan mengirimkan SMS yang masuk ke perangkat ke akun telegram penipu menggunakan bot SMS to Telegram (lihat gambar 7) untuk kemudian di eksploitasi oleh penerima OTP ini.

Apa yang harus dilakukan ?

Jika pengguna ponsel adalah orang yang cukup mengerti teknologi, kemungkinan kecil akan menjadi korban karena akan menghindari instal aplikasi dari luar play store, apalagi hak yang diminta sangat tinggi, khususnya membaca SMS dan mengirimkannya lagi. Namun karena pengguna m-Banking yang diincar oleh penipu ini umumnya adalah orang awam, maka kemungkinan besar korban akan tertipu.

Karena itu Vaksincom menyarankan para pengguna m-Banking untuk ekstra hati-hati dan jangan pernah menginstal aplikasi SMS forwarder, apalagi aplikasi dari dari luar play store.

Untuk bank penyedia layanan m-Banking, penulis menyarankan untuk menambahkan sisdur pengamanan dimana sekalipun kredensial m-Banking dan OTP nasabah bocor, dan ada pihak yang ingin mengakses m-Banking dari ponsel baru. Hak akses m-Banking ke ponsel HARUS diberikan oleh Customer Service bank atau paling sedikit nasabah harus sadar akan adanya hal ini misalnya dia harus mengambil kredensial m-banking untuk ponsel di mesin ATM.

Semoga hal ini bisa menjadi pencerahan dan mengurangi kasus korban kebocoran dana m-Banking.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog