Tips Anti Ransomware Ultimate

Tips Dasar Anti Ransowmare (tulisan 1/2)

Ibarat jambret yang marak terjadi di Indonesia, ransomware menjadi salah satu momok yang menakutkan bagi para pengguna komputer. Meskipun sudah tidak menjadi malware yang paling banyak menginfeksi pengguna komputer dimana posisinya sudah digantikan oleh Adware dan Miner, namun sama seperti jambret, sekali berhasil mendapatkan korbannya, ransomware akan menyebabkan korbannya mengalami trauma dan kerugian yang signifikan. Jika korban jambret akan kehilangan harta benda dan trauma pasca jambret was was menggunakan fasilitas umum, korban ransomware mengalami kerugian kehilangan harta benda digitalnya dan rasa was-was menggunakan internet. Anda bisa menghindari jambret denganmenerapkan beberapa tips seperti selalu waspada, tidak menggunakan harta benda yang mencolok, hindari menggunakan ponsel di area umum ketika sedang berjalan atau menaiki kendaraan umum serta menjaga keselamatan dengan mengenakan pengaman helm dengan baik jika menaiki motor. Atau sekalipun harus menjadi korban jambret, anda bisa meminimalisir kerugian dengan menjalankan tips membawa uang tunai secukupnya, mengunci ponsel dan kartu ATM dengan PIN yang baik dan benar, menyimpan kopi SIM / KTP di tempat terpisah dan langsung menghubungi bank untuk memblokir kartu anda. Atau kalau anda ingin berbuat lebih jauh lagi anda bisa membantu pihak berwajib menangkap pelaku kejahatan dengan menyimpan nomor IMEI ponsel anda dan mengaktifkan GPS untuk melacak dimana ponsel anda berada untuk ditindak lanjuti pihak berwajib. Lalu bagaimana dengan ransomware ? Dibawah ini penulis memberikan tips jitu yang didapatkan dari pengalaman melindungi ratusan ribu pengguna komputer dan jika di jalankan dengan baik akan melindungi anda dari kerugian karena ransomware. Jika tips ini anda jalankan dengan baik dan disiplin, ransomware akan sulit sekali menginfeksi komputer anda dan sekalipun berhasil menginfeksi, kerugian yang anda alami akan sangat minimal. Tips ini dibagi menjadi dua tips esensial dan tips ahli dimana tips esensial dapat dijalankan oleh pengguna komputer awam, sedangkan tips ahli akan sangat berguna membantu anda yang bertanggung jawab melindungi jaringan komputer perusahaan.

Tips Esensial

- Harta benda anda yang paling berharga di dunia digital adalah data. Karena itu tips pertama dan paling utama adalah melindungi data anda jika berhasil di enkripsi oleh ransomware dan dijadikan sandera. Karena itu cara yang paling jitu untuk melindungi data dari kehilangan baik dari ransomware ataupun dari faktor lain seperti kerusakan hardware (harddisk crash) adalah “backup”. Mengatakan itu mudah, tetapi melakukan itu sulit, namun jika anda menganggap data anda penting, maka penulis menyarankan anda untuk mulai melakukan backup dengan baik dan benar. Caranya adalah back up data anda dan simpan secara offline, kategorikan file dalam 3 kelompok, data yang statis, data yang semi statis alias berubah tetapi satu arah bertambah terus dan data yang dinamis. Sebagai catatan, khusus untuk pengguna komputerp ribadi data statis dan data semi statis berukuran sangat besar bisa mencapai ratusan GB dan jika di backup akan memakan waktu yang lama dan kabar baiknya, kita tidak perlu melakukan bacup berulang karena sifat datanya yang statis. Sebaliknya data dinamis akan selalu berubah-ubah dan menuntut backup berulang dan disiplin, namun keuntungannya data ini ukurannya relatif kecil dan dapat dibackup dengan cepat dan mudah.

Untuk data statis seperti program, lagu, film dan game yang jumlahnya banyak berukuran besar dimana akan memakan waktu banyak jika di backup. Anda tidak perlu backup berulang karena anda dapat menginstal ulang dan mengkopi kembali dari sumber lain sekalipun dienkripsi ransowmare. Yang perlu anda perhatikan adalah data pribadi dari game, serial number dan kredensial yang sebaiknya disimpan terpisah dan diperlakukan seperti data dinamis.

Untuk data semi statis seperti foto pribadi dan video pribadi jika hilang akan mustahil untuk didapatkan kembali. Namun karena sifatnya yang tidak dinamis dan hanya akan bertambah terus seiring berjalannya waktu anda hanya perlu melakukan backup satu kali untuk waktu yang sudah berlalu dan menyimpan pada media statis seperti DVD ROM secara teratur.

Untuk data yang dinamis seperti data pekerjaan kantor, proyek, skripsi, database, laporan keuangan dan lainnya perlu mendapatkan perhatian khusus. Saran penulis anda bisa menyimpan data ini pada penyedia cloud seperti Dropbox, Gmail dan Onedrive. Yang harus menjadi perhatian anda adalah layanan cloud ini harus memberikan fitur file history dimana secara otomatis ia akan menyimpan semua versi file yang anda simpan dalam kurun waktu tertentu sampai beberapa bulan ke belakang. Jika file anda rusak atau dienkripsi ransomware, anda hanya perlu login ke layanan cloud dan melakukan restore versi file sebelumnya dan dalam bilangan detik anda akan mendapatkan data anda kembali.

- Lakukan update sistem operasi secara otomatis. Sebagai informasi, Microsoft melakukan update sekuriti setiap hari Selasa minggu kedua setiap bulan. Biasakan untuk memperhatikan jadwal ini karena umumnya akan terjadi restart komputer jika terjadi update sistem operasi.

- Sama pentingnya seperti update pada sistem operasi, update pada semua program yang terinstal pada komputer juga menjadi hal esensial yang harus dilakukan guna mencegah dari infeksi ransomware (malware). Aplikasi populer yang sering di eksploitasi adalah peramban (Firefox, Chrome, Safari, Opera dan Internet Explorer), Adobe Flash Player, Java dan freeware populer seperti download manager dan lainnya. Untuk administrator, anda dapat mempertimbangkan Comodo Patch Management atau Flexera Software Inspector untuk menjaga jaringan komputer yang anda lindungi.

- Jika anda mengelola mailserver anda sendiri, pastikan SPAM filter pada email berfungsi dengan baik. Metode yang paling sering digunakan dan berhasil menyebarkan ransomware yang sukses banyak yang menyaru sebagai lampiran email pemberitahuan pengiriman barang, lamaran kerja, tagihan atau surat resmi dari lembaga pemerintahan. Kabar baik untuk pengguna layanan email dari Gmail, Yahoo atau Outlook, pekerjaan rumah menyaring pesan sampah dan berbahaya seperti ini telah dilakukan oleh penyedia mailserver.

- Nonaktifkan file sharing yang tidak perlu dan hindari semaksimal mungkin memberikan hak full sharing ke jaringan.

- Hati-hati dengan apapun yang anda unduh dari internet dan jangan sembarangan menjalankan unduhan, lampiran atau file apapun yang tidak anda ketahui keamanannya.

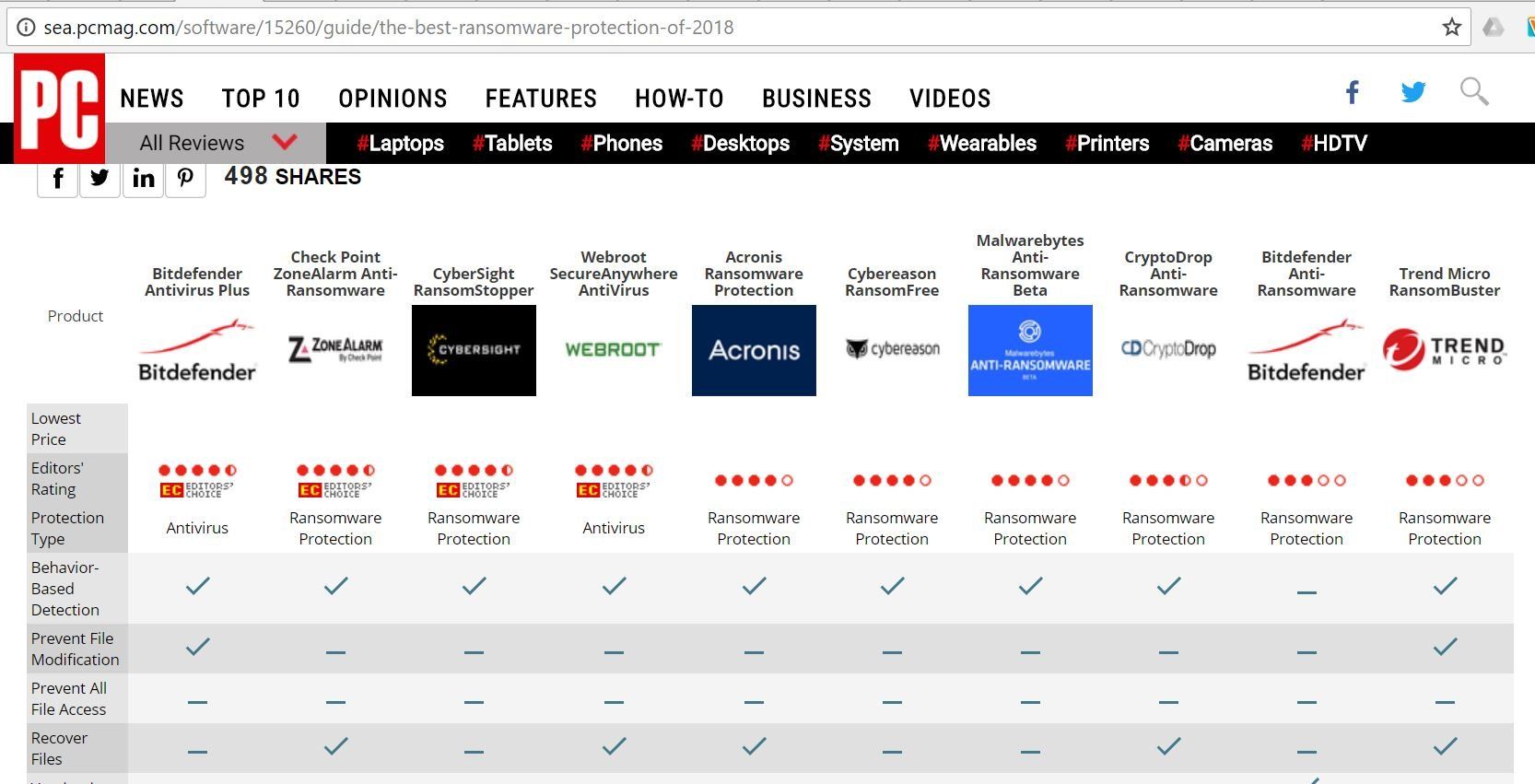

- Instal antivirus yang memiliki kemampuan mengidentifikasi ransomware tanpa tergantung pada update. Jika memungkinkan gunakan antivirus yang memiliki kemampuan restore jika terinfeksi ransomware. Namun harus menjadi perhatian anda untuk tidak mengandalkan saja pada antivirus dan tetap menjadikan backup sebagai perlindungan utama data anda.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog