Komputasi Awan dan NGAV

Revolusi Digital Melanda Industri Antivirus (tulisan 1/2 )

Pengantar :

Revolusi digital tidak hanya melanda dan mengubah lanskap bisnis konvensional seperti bidang transportasi dengan Uber, Gojek dan Grab. Industri pariwisata terdisrupsi oleh Agoda, Traveloka dan AirBnB serta perusahaan Fintech seperti SocietyOne dan Zola sukses mendisrupsi industri perbankan. Industri antivirus komputer rupanya juga mendapatkan giliran revolusi digital dimana saat ini telah berkembang pendekatan baru yang mendisrupsi antivirus tradisional.

Salah satu persyaratan disrupsi adalah pemberian nilai tambah (value added) dan efisiensi dan semuanya berusaha dipenuhi oleh antivirus generasi baru atau lebih dikenal dengan nama NGAV Next Generation Antivirus. Adapun nilai tambah yang diberikan oleh NGAV terhadap antivirus tradisional adalah :

- Instalasi antivirus membutuhkan waktu kurang dari 1 menit per komputer / server.

- Mudah di implementasikan pada klien yang tersebar pada cabang yang tersebar secara geografis dan terhubung pada jaringan dengan kuota bandwidth yang terbatas.

- Mudah di implementasikan pada jaringan rumit dan sangat tersegmentasi. Konsol manajemen antivirus tersedia semudah membuka akun Dropbox.

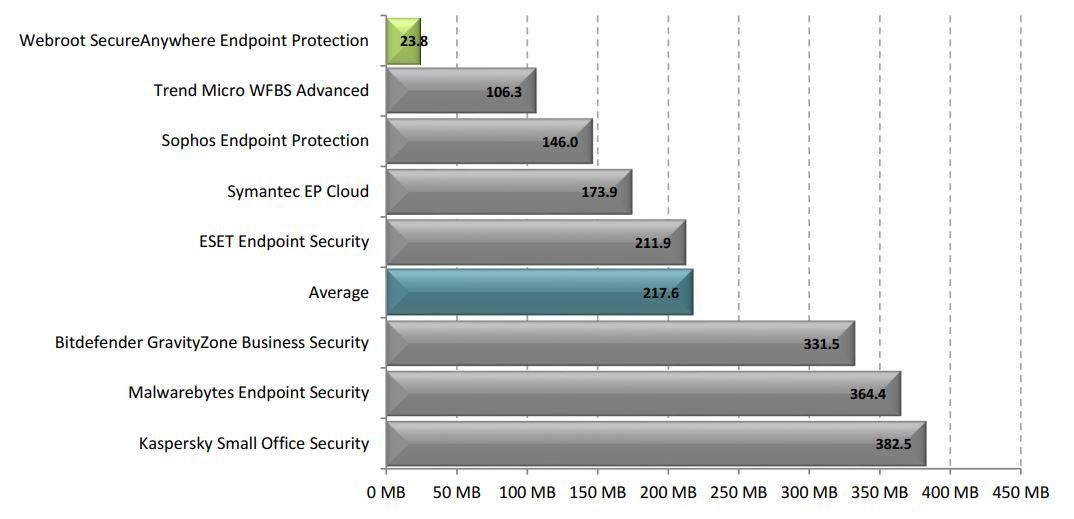

- Ukuran instalasi file yang sangat kecil 3 MB dibandingkan dengan antivirus tradisional yang mencapai lebih dari 100 MB dan mengakibatkan sistem komputer yang diproteksi menjadi lambat.

- Proses scanning satu harddrive baru full yang membutuhkan waktu kurang dari 10 menit.

- Tidak membutuhkan server on premise yang memberikan penghematan tidak ada investasi pembelian dan perawatan perangkat keras server antivirus dan sistem operasi yang harus dijaga.

- Kebutuhan sistem (footprint) yang rendah dan konsumsi memori terendah dibandingkan semua antivirus tradisional. Pengguna NGAV akan mengalami peningkatan kecepatan yang signifikan dibandingkan menggunakan antivirus tradisional karena sumber daya komputer yang selama terpakai untuk antivirus tradisional terbebaskan dan dapat digunakan untuk aktivitas produktif perusahaan.

Ada dua kesalahan persepsi yang paling sering muncul di kalangan pengguna antivirus dan sering ditanyakan langsung kepada penulis. Persepsi pertama adalah pihak yang berada di belakang pembuatan virus dimana tudingan langsung biasanya ditujukan kepada pembuat antivirus. Hal ini terjadi karena anggapan bahwa pembuat antivirus yang mendapatkan keuntungan dari menyebarnya virus dimana pengguna komputer harus mengeluarkan uang untuk membeli antivirus guna mencegah terinfeksi virus. Agak sulit juga menjawab pertanyaan pertama karena apapun jawabannya, biasanya akan ditimpali dengan kalau maling ngaku penjara penuh :). Padahal sepanjang sejarah tertangkapnya pembuat virus dari virus AnnaKournikova, Netsky, Melissa, Rontrokbro dan ransomware Cryptolocker, tidak ada satupun pembuat virus yang memiliki hubungan baik langsung maupun tidak langsung dengan perusahaan antivirus. Bahkan dalam banyak kasus perusahaan antivirus juga sering mendapatkan serangan dari pembuat virus dalam bentuk DDOS atau serangan langsung melumpuhkan program antivirusnya.

Persepsi kedua yang mungkin tidak disadari oleh pengguna adalah program antivirus itu sangat ampuh dan harus bisa melindungi dari semua virus (malware), kalau tidak bisa artinya antivirusnya jelek. Padahal jika suatu sistem mengandung celah keamanan (vulnerability) dan tidak ditambal (patch), sekalipun dilindungi oleh program antivirus yang mahal dan terupdate sekalipun, malware tetap akan bisa melewati perlindungan antivirus tersebut dan menginfeksi sistem komputer. Lebih parah lagi, satu hal yang banyak tidak disadari oleh pengguna antivirus, sebenarnya cara kerja antivirus tradisional sampai saat ini masih mengandalkan pada definisi antivirus. Artinya produsen antivirus mengenali mayoritas malware berdasarkan sampel yang telah di dapatkannya, jadi jika ada malware baru yang belum terdeteksi atau belum pernah ditemukan sebelumnya mencoba menginfeksi komputer, maka program antivirus kemungkinan besar tidak akan mampu mendeteksi malware tersebut. Hanya setelah ada satu pengguna yang terinfeksi dan sampel tersebut didapatkan oleh produsen antivirus, maka definisi malware tersebut akan segera diteruskan ke server update antivirus dan produsen antivirus lain yang bekerjasama.

Komputasi Awan

Dalam beberapa tahun belakangan ini penetrasi penggunaan komputasi awan meningkat dengan sangat cepat. Didukung oleh makin cepat dan meratanya akses internet sehingga kehandalan data yang disimpan di awan menjadi tidak kalah dengan server fisik yang harus dikelola sendiri. Salah satu faktor pendukung lain adalah pertimbangan finansial dimana dibandingkan dengan mengelola server sendiri dimana harus membeli perangkat keras dan mengadakan layanan tersebut sendiri yang akan menjadi Capex - Capital Expenditure yang ternyata secara finansial bagi kebanyakan perusahaan besar kurang menguntungkan dibandingkan menyewa layanan komputasi awan yang dapat dikategorikan sebagai Opex - Operational Expenditure. Mirip seperti membandingkan antara membeli mobil langsung yang menjadi aset perusahaan lalu menjadi beban penyusutan dibandingkan dengan menyewa dari leasing sehingga menjadi biaya perusahaan yang secara tidak langsung akan memotong laba dan mengurangi beban pajak secara legal.

Perusahaan antivirus juga tidak mau kalah dan berlomba-lomba mengimplementasikan cloud dalam layanannya dimana server manajemen antivirus yang selama ini membutuhkan minimal satu perangkat keras dan sistem operasi yang tersedia secara fisik dan terinstal di perusahaan (on premise) mulai berpindah ke cloud sehingga perusahaan tidak perlu mengeluarkan Capex untuk hardware, OS dan maintenance server. Selain itu pengelolaan antivirus juga lebih mudah karena memiliki segala kelebihan cloud. Dibandingkan dengan server on premise, pengelolaan server di cloud selain lebih murah juga pasti lebih cepat karena koneksi server cloud adalah langsung antara komputer pengakses dengan server cloud dibandingkan dengan menjangkau server on premise yang harus melalui lebih banyak koneksi perantara. Namun apakah cukup dengan memindahkan server on premise ke cloud sudah menjadikan antivirus tradisional sebagai NGAV atau Next Generation Antivirus ?

Kita bisa melihat apa yang terjadi pada industri musik dimana lagu-lagu yang semula ada di kaset dan CD dimana harus ada fisik lagu yang dibeli yang tersimpan pada kaset atau CD dan untuk memainkan lagu juga membutuhkan perangkat khusus pemutar kaset / CD. Revolusi yang terjadi adalah digitalisasi pada rekaman lagu dimana untuk pembelian lagu dapat dilakukan langsung dari aplikasi pemutar lagu seperti iTunes dan Spotify tanpa perlu beranjak dari rumah anda. Untuk memainkan lagu juga sekarang tidak memerlukan perangkat khusus dimana hampir semua komputer dan ponsel pintar dapat memainkan lagu yang dibeli sehingga hal ini sangat praktis dan ekonomis. Namun ada satu titik krusial yang menentukan keberhasilan penjualan musik digital melalui awan ini dimana lagu di CD yang sebenarnya sudah dalam bentuk digital tidak serta merta dapat langsung dijual secara digital. Hambatannya adalah ukuran lagu dalam CD yang besar sehingga akan membebani kuota bandwidth dan ruang penyimpanan perangkat pintar. Karena itulah muncul teknologi kompresi yang memungkinkan lagu digital yang awalnya berukuran 30 – 50 MB dan kalau 1 album berisi 10 – 12 lagu maka akan berukuran sampai 0.5 GB dikompresi sedemikan rupa sehingga ukurannya hanya menjadi 10 % dari ukuran digital di CD dengan kualitas suara yang makin hari makin mendekati suara lagu di CD.

Demikian pula dengan program antivirus. Kalau hanya memindahkan server antivirus dari on premise ke cloud lalu mengklaim sebagai NGAV, ibaratnya memindahkan lagu dari CD ke iTunes atau Spotify tanpa melakukan kompresi sudah terjadi revolusi dalam industri musik. Harus ada penyesuaian lebih jauh sehingga perusahaan antivirus tradisional mampu memanfaatkan potensi cloud dan teknologi terbaru yang ada dengan optimal.

bersambung....

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog