Video virtex yang bukan Virtex tetapi lebih sukses dari Virtex

Video virtex yang viral tetapi sebenarnya tidak mengandung Virtex

Minggu pertama Maret 2023, beredar pesan di media sosial Tiktok yang memberikan informasi untuk berhati-hati terhadap jebakan video virtex whatsapp yang bisa membuat HP restart sendiri. (lihat gambar 1)

Hal ini kemudian diperparah oleh ulah iseng pengguna Whatsapp yang menjadikan video tersebut sebagai "sw" (status Whatsapp) dan ketika sw tersebut di lihat oleh temannya mengakibatkan HP lag berjam-jam sambil mengomel di Twitter.

Kedua posting tersebut kontan mendapatkan perhatian besar dari netizen dan langsung memviral dan mendapatkan lebih dari 38 ribu share dan retweet lebih dari 2.600. Netizen tentu khawatir dengan virus aneh yang dapat menyebabkan ponsel hang dan tidak sedikit yang mengkhawatirkan terjadi aksi jahat dari "virus" tersebut seperti merusak hardware atau mencuri data dari ponsel korbannya.

Memang benar video yang disebut dengan nama "video virtex whatsapp" tersebut akan mengakibatkan lag, hang dan restart pada sebagian kecil ponsel yang membuka pesan tersebut. Namun sebenarnya hal ini bukan disebabkan karena video tersebut mengandung kode jahat, virus atau virtex (virtual text).

Adalah netizen bernama Firman Fathoni yang berbaik hati dan melakukan analisa terhadap video tersebut dan menginformasikan bahwa sebenarnya yang terjadi adalah video tersebut dirancang sedemikian rupa dan mengakibatkan height overflow dan pada ponsel lawas dengan spesifikasi rendah akan mengakibatkan lag, hang dan atau restart

https://www.facebook.com/username.json

Namun informasi video virtex mengandung virus kadung tersebar dan ketakutan merebak di kalangan netizen bahwa ada virus baru dalam bentuk video sedang beredar melalui pesan Whatsapp sehingga menimbulkan kekhawatiran dalam menggunakan Whatsapp.

Apa itu Virtex

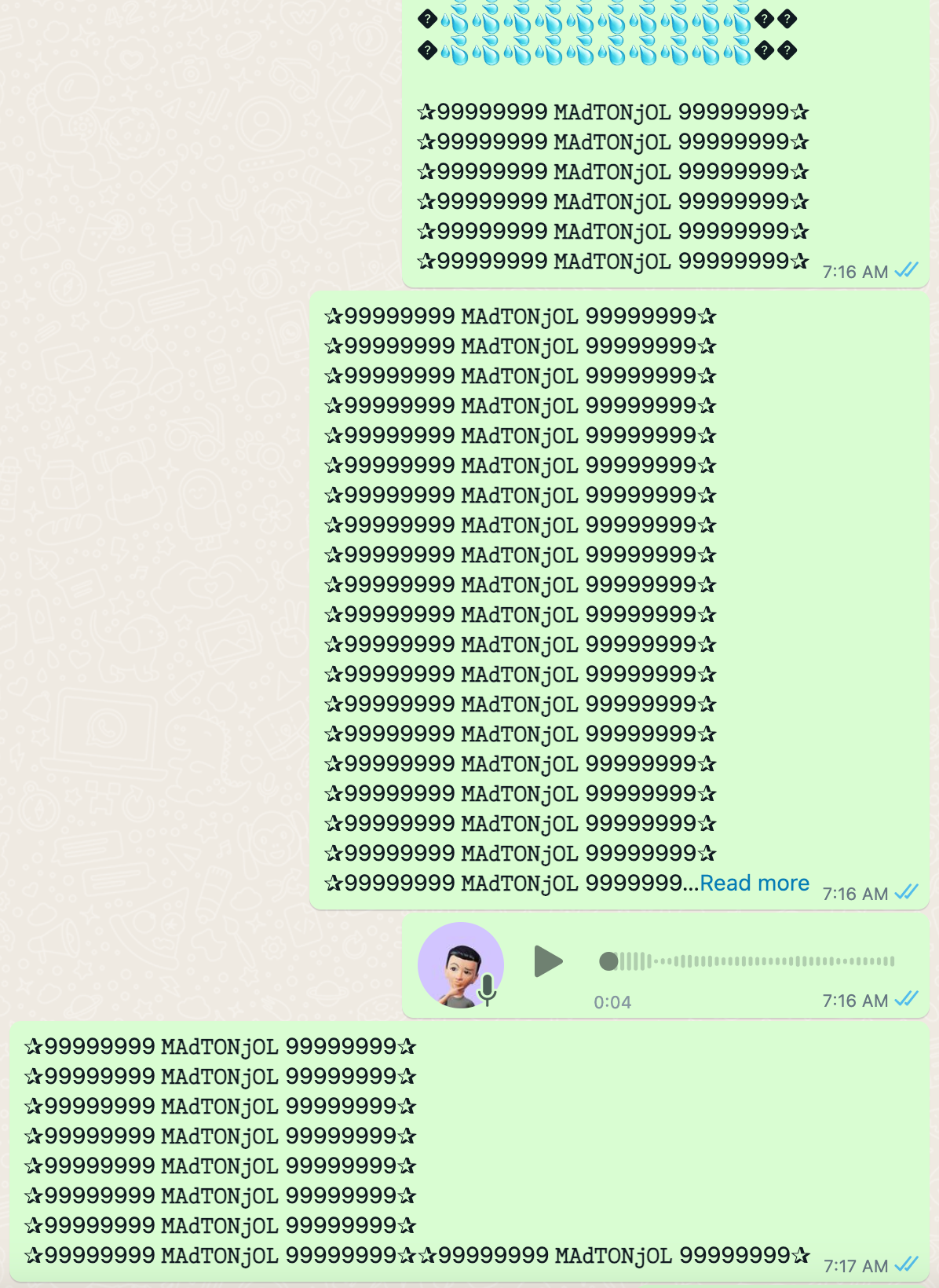

Virtex adalah kepanjangan dari Virus Text dan merupakan kumpulan teks (virtual teks) atau kode yang disusun sedemikian rupa dengan tujuan mengganggu kerja aplikasi Whatsapp. Adapun gangguan yang terjadi umumnya akan mengakibatkan aplikasi tersebut lag, hang atau menyebabkan ponsel restart karena tidak mampu menangani virtex yang diterima.

Virtex marak semenjak aplikasi messaging populer dan bekerja mengeksploitasi keterbatasan aplikasi messaging seperti Whatsapp, Telegram, Instagram dan Facebook Messenger. Namun seiring dengan populernya Whatsapp, maka virtex yang paling sering ditemui adalah virtex yang menyasar pengguna Whatsapp.

Virtex biasanya berbentuk teks dan kode yang intinya ingin membuat Whatsapp menjadi lambat, hang dan dalam kasus yang parah mengakibatkan ponsel restart, tergantung dari jenis teks yang dikirimkan. Karena berbentuk teks, maka virtex mudah disusupi iklan atau tautan yang bisa mengandung malware, situs jahat atau aplikasi jahat. Umumnya ponsel yang rentan hang menjadi korban virtex adalah ponsel dengan spesifikasi yang rendah atau ponsel lawas. Virtex bisa diselipkan ke berbagai media yang dikirimkan melalui Whatsapp seperti gambar, kontak, shareloc ataupun emoji. Namun yang menjadi catatan penting disini adalah sesuai namanya virtex pasti mengandung teks atau kode.

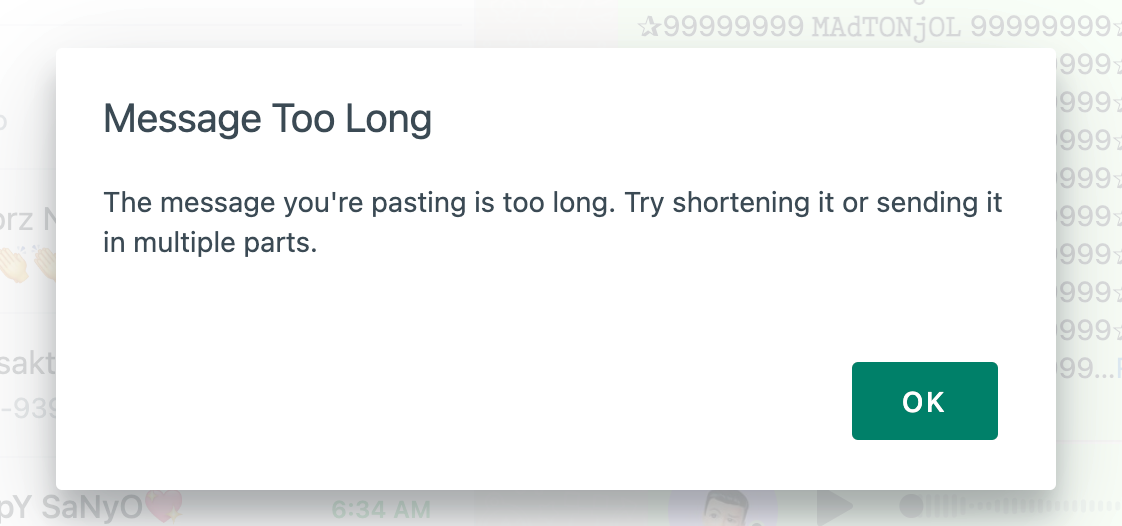

Pengembang Whatsapp juga tidak tinggal diam dan cukup responsif dalam menghadapi serangan virtex, ketika Vaksincom mencoba mengirimkan beberapa virtex populer, secara otomatis virtex tersebut dipecah ke dalam beberapa bagian oleh Whatsapp dan dikirimkan secara terpisah sehingga tidak sampai membebani sistem Whatsapp dan tidak menyebabkan gangguan pada Whatsapp. (lihat gambar 2) dan ketika pesan yang dikirimkan berpotensi menyebabkan crash pada Whatsapp, maka proses pengiriman pesan akan dihentikan dan pengirim diminta untuk memecahkan pesan yang di kirimnya ke dalam beberapa bagian yang lebih kecil (lihat gambar 3)

Virtex yang mengandung text secara teknis bisa berbahaya karena dapat menyelipkan tautan yang biasanya berbentuk URL shortener dan bisa mengandung situs phishing atau mengarahkan pada unduhan aplikasi atau kode jahat.

Video Virtex yang bukan Virtex

Dalam kasus video virtex yang sedang ramai diperbincangkan, sebenarnya video tersebut tidak mengandung teks dan murni hanya video yang dirancang sedemikian rupa guna membuat Whatsapp lag, hang atau restart. Tetapi akibat yang ditimbulkan oleh video virtex tersebut sama dengan virtex (Virus Text) meskipun sebenarnya video tersebut tidak mengandung teks atau kode. Video tersebut murni hanya berbentuk file video yang tampilan layarnya akan sulit ditampilkan oleh ponsel dengan spesifikasi terbatas khususnya RAM yang relatif rendah, ataupun ada kelemahan / bug pada ponsel tersebut sehingga mengakibatkan ponsel hang atau langsung restart.

Meskipun video virtex seperti pada gambar 1 di atas dapat dikatakan bukan Virtex karena tidak mengandung virus text atau virtual text, tetapi lucunya video ini malah lebih sukses dari mayoritas virtex yang sudah teridentifikasi dan di blokir oleh Whatsapp karena murni berbentuk video dan saat ini belum terdeteksi atau di blokir oleh Whatsapp.

Menurut pengamatan lab Vaksincom, video virtex pada gambar 1 tersebut di atas tidak mengandung kode jahat seperti trojan, malware atau keylogger yang bersifat merusak perangkat atau mencuri data dari ponsel korbannya sehingga pengguna ponsel yang tidak sengaja menjalankan video tersebut tidak mengalami ancaman malware karena video tersebut memang tidak mengandung malware atau tautan jahat. Resiko tertinggi adalah ponselnya hang atau restart.

Dalam pengetesan beberapa ponsel di lab Vaksincom dengan RAM > 3 GB yang menjalankan video tersebut, tidak ada ponsel yang mengalami restart dan beberapa ponsel mengalami lag atau video terpatah selama beberapa detik saja.

Jadi menjalankan video virtex yang beredar saat ini berbeda akibatnya dibandingkan dengan anda menjalankan / menginstal aplikasi .apk kurir online atau undangan pernikahan dari penipu yang bisa menyebabkan akun mobile banking anda dibobol.

Jika anda menerima video virtex seperti gambar 1 di atas dan pernah menjalankannya dan mengalami hang atau lag pada ponsel anda, silahkan restart ponsel anda dan hapus kiriman video virtex tersebut. Gunakan Whatsapp web dari komputer untuk menghapus pesan tersebut.

PENTING !!!

Artikel ini hanya berlaku video virtex seperti pada gambar 1 di atas. Vaksincom tidak menjamin kalau video virtex yang mungkin muncul di kemudian hari akan aman dan tidak mengandung virus. Anda sebagai pengguna ponsel harus selalu berhati-hati, jangan mudah menjalankan lampiran, file, video, gambar, tautan atau kiriman yang anda terima dan tidak anda yakini keamanannya.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog