10 Rekening Bank Terindikasi Tindak Pidana

Cekrekening.id Kominfo

Kebocoran data kependudukan Indonesia yang cukup masif memberikan fenomena tersendiri bagi dunia tipu-tipu Indonesia, khususnya aksi scamming dan eksploitasi yang sangat tinggi dan tidak berhenti mencari korbannya. Tingginya aksi scamming ini disinyalir karena mudahnya membuat KTP palsu yang digunakan untuk membuka rekening bank bodong guna menampung hasil kejahatan.

Aksi ini diawali oleh aksi scam pengumuman kenaikan biaya administrasi BRI yang berhasil mencuri banyak kredensial mobile banking. Keberhasilan ini memicu kelompok penipu mencuri SMS OTP dengan pengiriman APK jahat yang memalsukan kurir online, surat tilang sampai undangan pernikahan. OTP SMS dari ponsel korbannya akan diteruskanke aplikasi Telegram penipu. OTP ini kemudian digunakan untuk mencuri dana dari rekening bank korbannya melalui mobile banking. Celakanya, ada bank yang menjadi korban pembobolan mobile banking yang berulang ini tidak kunjung belajar dan memperbaiki sistem mobile bankingnya dimana akses akun mobile banking dari ponsel baru dapat dilakukan hanya berbekal OTP One Time Password yang didapatkan dari SMS pemilik rekening mobile banking yang berhasil dicuri melalui APK jahat yang menyamar tadi. Sekuriti adalah proses, harusnya bank selalu belajar dari insiden pembobolan yang terjadi dan memperbaiki jika menemui kelemahan dalam pengamanan transaksi.

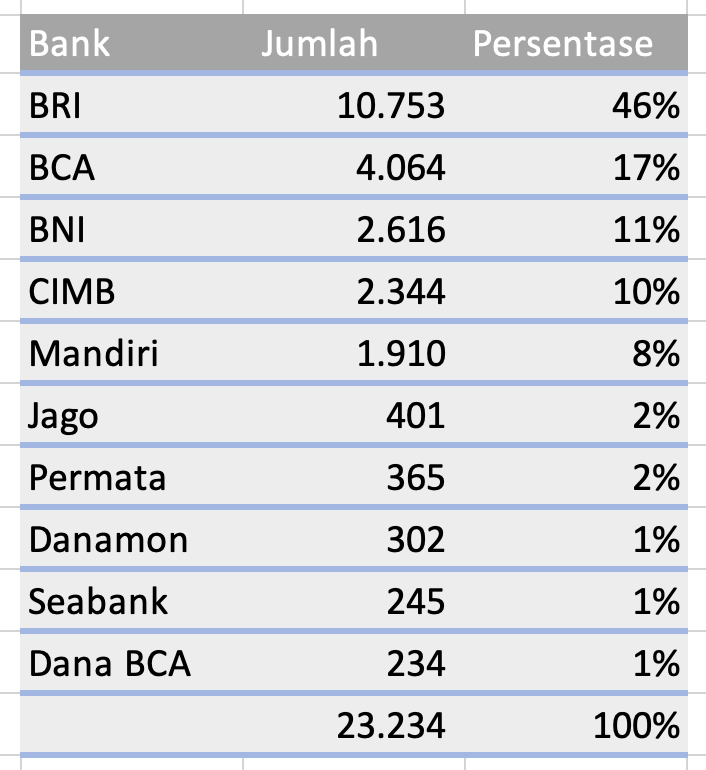

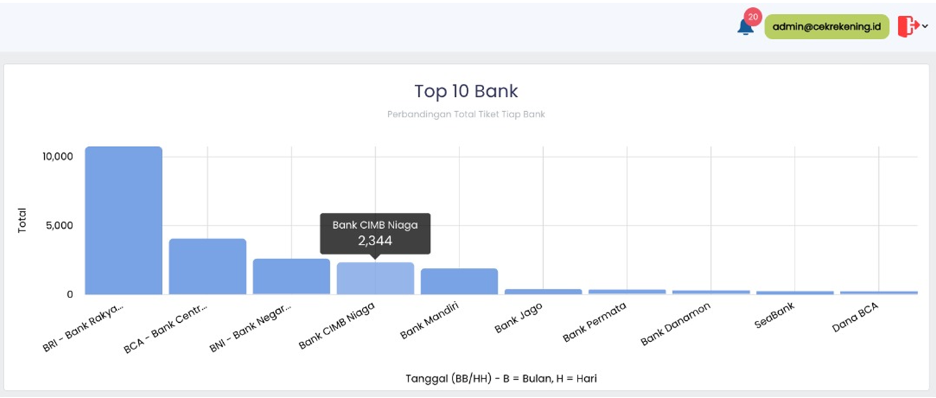

Kelemahan sitem pengamanan mobile banking dan database yang berlimpah dari kebocoran data kependudukan ini mengakibatkan bank tertentu menjadi favorit sasaran aksi scam, hal ini juga dikonfirmasikan dari laporan masyarakat yang diterima oleh situs cekrekening.id yang dikelola oleh Kominfo sebanyak 23.234 tiket per bulan Mei 2023. Ada beberapa catatan yang menarik ketika kita mengulik data laporan cekrekening.id dan membandingkan dengan peringkat dan aset bank tersebut.

Analisa statistik cekrekening.id

Pada peringkat satu dengan 10.753 tiket laporan atau sekitar 46 % dari laporan 10 rekening bank di Indonesia yang paling banyak diterima oleh cekrekening.id adalah dari BRI. Hal ini seharusnya menjadi perhatian serius dari pihak bank karena dari sisi aset BRI berada di peringkat 2 di bawah Bank Mandiri, namun sangat mengejutkan karena dari tiket laporan yang diterima aksi kejahatan yang menggunakan rekening BRI sangat mendominasi tiket laporan cekrekening.id. Posisi Bank Mandiri sendiri cukup terpuji dan mencerminkan tata kelola pengamanan rekening yang baik karena meskipun dari sisi aset berada di peringkat 1 dari seluruh bank di Indonesia, namun laporan tiket yang diterima cekrekening.id hanya 1.901 tiket atau sekitar 8 % dari total laporan posisinya berada di peringkat 5. Bahkan posisinya berada di bawah bank CIMB yang secara aset 6 kali lipat lebih kecil dibandingkan Bank Mandiri. Ada baiknya bank yang memiliki tingkat pelaporan tiket yang tinggi ini mengevaluasi kembali mengapa hal ini terjadi dan tindakan apa yang harus dilakukan untuk perbaikan.

Posisi kedua diisi oleh BCA dengan jumlah tiket 4.064 atau 17 % dan BNI dengan jumlah tiket 2.616 atau 11 % dari total tiket. Dari sisi aset BTN yang berada di urutan 5 namun rekening bank ini relatif aman dan tidak banyak laporan penyalahgunaan rekening bank ini. Catatan penting lain yang perlu menjadi perhatian adalah bank CIMB yang mendapatkan tiket laporan 2.344 atau 10 %. Meskipun dari sisi peringkat tiket CIMB wajar berada di peringkat 6, namun jika dibandingkan dengan 3 bank di atasnya yang memiliki aset > 1.000 triliun, aset CIMB sekitar 300 triliun atau 1/3 dari aset bank di atasnya, harusnya secara perbandingan aset, persentase tiket yang wajar adalah 1/3 dari tiket bank di atasnya sebanyak 2.616 tiket atau sekitar 900 tiket. Namun nyatanya tiket laporan yang diterima oleh CIMB adalah 2.344 atau 10 % dari total tiket, nyaris mendekati BNI yang memiliiki aset 3 kali lipat dari CIMB. Hal ini yang sebaiknya menjadi perhatian dari bank yang bersangkutan, apa masalah yang menyebabkan tingginya tiket ini dan apa yang harus diperbaiki untuk menekan penyalahgunaan rekening bank yang bersangkutan untuk kejahatan penipuan atau kejahatanperbankan. Untuk data detail statistik tiket dapat dilihat pada gambar di bawah ini.

CekRekening.id adalah Situs Resmi dari Kementerian Komunikasi dan Informatika Republik Indonesia yang difungsikan sebagai portal untuk melakukan pengumpulan database rekening bank diduga terindikasi tindak pidana.

Pengumpulan dapat dilakukan oleh siapa saja yang ingin berpartisipasi dan membantu sesama pengguna transaksi elektronik demi menciptakan lingkungan e-commerce yang sehat, aman, dan nyaman.

Rekening yang dilaporkan adalah rekening terkait Tindak Pidana sebagai berikut:

- Penipuan

- Investasi Palsu

- Narkotika dan Obat Terlarang

- Terorisme

- Kejahatan Lainnya

Pelaporan bersumber dari masyarakat, asosiasi, Aparat Penegak Hukum, dan Bank

- Pelaporan dilakukan secara online dan offline.

- Pelaporan secara online dilakukan melalui aplikasi atau website.

- Pelaporan secara offline dengan datang langsung ke Kementerian Komunikasi dan Informatika disertai dengan membawa salinan bukti dugaan tindak pidana.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog