Tipu-tipu Like dan Subscribe dapat uang

Kerja Freelance buntutnya kena tipu

Awas! Tipu-tipu Dapat Uang Lewat Like dan Subscribe (detik.com)

Berikan ikan kecil untuk memancing ikan besar, kira-kira seperti inilah teknik yang digunakan untuk mengelabui korban lowongan pekerjaan freelance untuk mendapatkan uang hanya melakukan like dan subscribe ke akun / channel medsos. Taktik dasar yang digunakan mirip dengan taktik yang digunakan oleh skema Ponzi Robot Trading dimana pada awalnya korban akan dibuai dengan penghasilan sesuai dengan yang dijanjikan. Setelah korbannya terlena, maka ia akan diarahkan untuk memasukkan member baru.

Dalam penipuan kerja freelance like dan subscribe ini pada awalnya korbannya akan mendapatkan pembayaran sesuai dengan janji dimana setiap kali melakukan subscribe atau like akan mendapatkan transfer uang tunai ke rekeningnya. Jika korbannya sudah percaya, kemudian ia akan ditawari kesempatan untuk mendapatkan hasil lebih besar lagi, tetapi kali ini tidak gratis melainkan ia harus menginvestasikan uangnya guna mendapatkan imbal hasil yang dijanjikan dan ia tetap harus bekerja melakukan like dan subscribe pada akun media sosial yang telah ditentukan. Supaya korbannya lebih percaya lagi kepada metode ini, maka ia akan dimasukkan ke dalam satu group Telegram bersama dengan member lain yang ketika diberikan tugas terlihat bahwa member lain sangat bersemangat menjalankan tugas dan mendapatkan pembayaran. Ketika ditawarkan tugas baru namun harus menyetorkan sejumlah uang guna menjalankan tugas tersebut, terlihat bahwa member lain sangat bersemangat dan langsung mengambil kesempatan yang diberikan. Hal ini memanfaatkan kelemahan psikologis jaman now FOMO alias Fear Of Missing Out atau ketakutan untuk tertinggal dari trend yang sedang terjadi. Dimana member lain terlihat sangat aktif melakukan transaksi dan mendapatkan uang sehingga korban akan terbawa dan ikut mengambil paket yang ditawarkan. Selain itu, jika melakukan investasi, ia akan mendapatkan konsol yang keren dan sangat mirip dengan konsol investasi saham / keuangan yang sebenarnya konsol abal2 untuk mengelabui korbannya. Ketika korban menyetorkan uang dalam jumlah besar, maka uang setoran itu akan ditahan dengan berbagai alasan dan justru digunakan sebagai senjata agar korbannya menyetorkan uang kembali jika tidak mau setoran awalnya hangus. Pada titik tersebut adalah saat penipu memanen hasil kerja kerasnya sudah jelas uang korban akan hilang dan tidak mungkin kembali lagi. Group Telegram akan ditutup dan penipu akan menghilang. Tinggal korban yang terkejut kembali ke dunia nyata dan menyadari kalau dirinya sudah menjadi korban penipuan.

Kronologi Penipuan

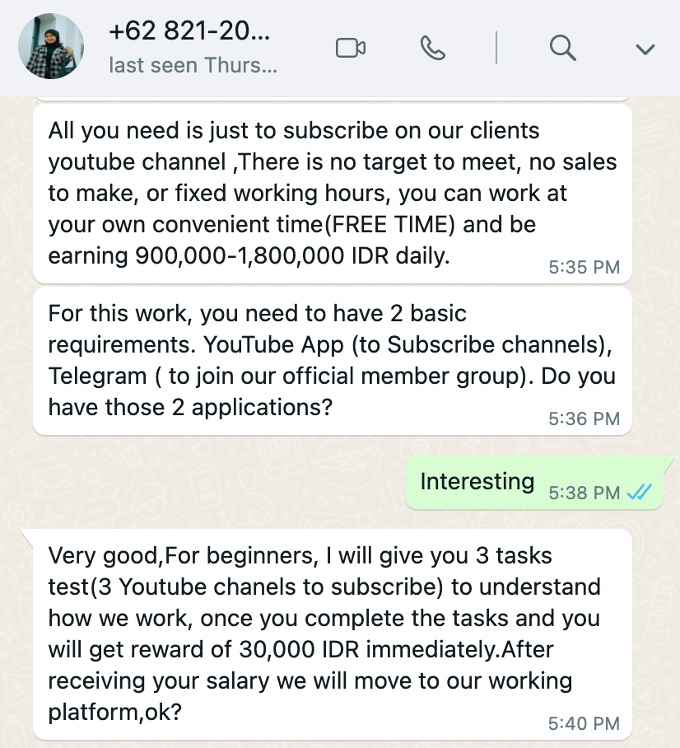

Aksi penipu ini bersifat agak eksklusif dalam menjalankan kegiatannya. Anda tidak bisa mendaftarkan diri untuk menjadi korban penipuan ini, dan anda harus mengandalkan "keberuntungan" jika mau ditipu. Penipu akan menggunakan database yang dimilikinya untuk mengincar korbannya. Menurut pantauan Vaksincom, nomor Vaksincom yang dihubungi penipu adalah nomor yang banyak digunakan untuk riset aktivititas penipuan dan terdaftar pada layanan yang mirip seperti judi online, scamming dan aksi penipuan lainnya. Jika nomor anda dihubungi oleh penipu, maka anda akan mendapatkan penawaran kerja freelance, jam kerja fleksibel, bisa bekerja dari mana saja dan tanpa target. Dan cukup subscribe channel medsos saja sudah bisa mendapatkan uang tunai 900 ribu dampai 1,8 juta rupiah setiap hari. Benar-benar kerjaan impian masa kini. (lihat gambar 1)

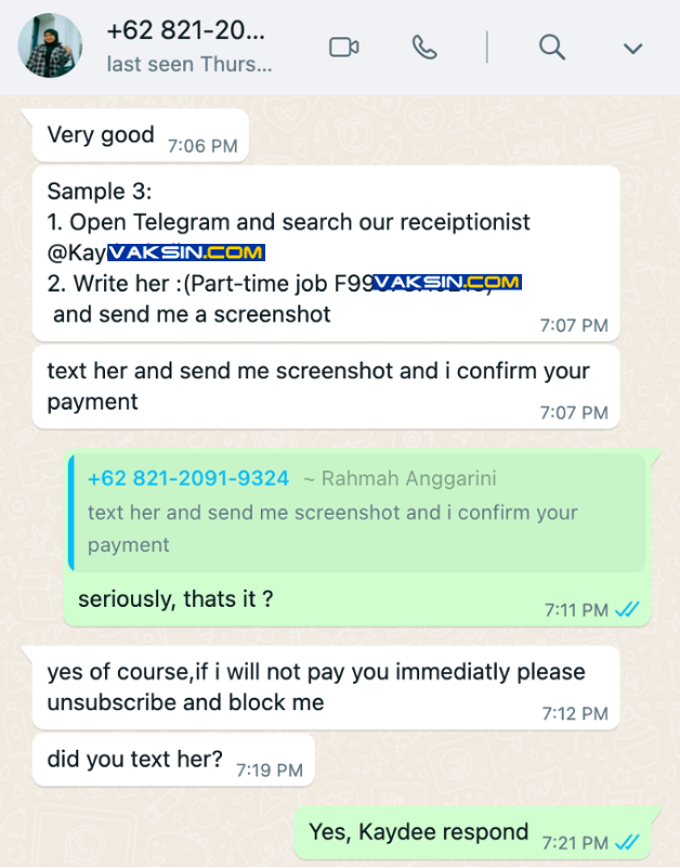

Jika korbannya tertarik, ia akan diarahkan ke group Telegram yang telah dipersiapkan dan mendapatkan transfer uang rewards yang dijanjikan. (lihat gambar 2)

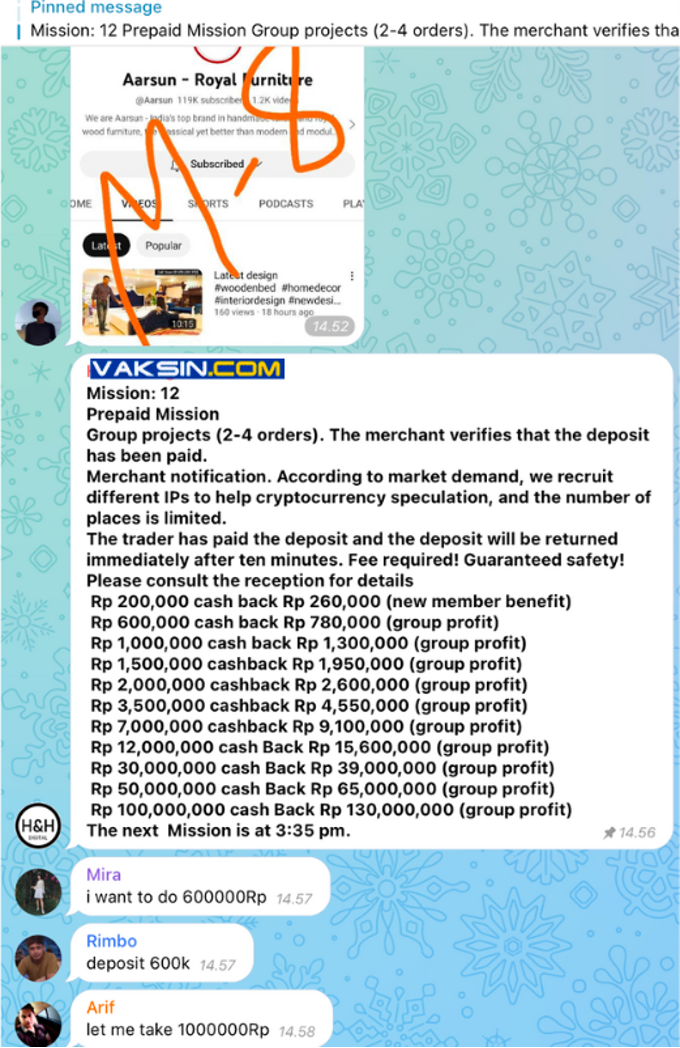

Didalam group Telegram inilah tugas melakukan subscribe dan like akan diminta dan group Telegram ini umumnya beranggotakan ratusan member lain yang aktif menjalankan perintah subscribe channel setiap kali diminta oleh koordinator dan melakukan posting di group sebagai laporannya. Kemungkinan tujuan dari pelaporan ini untuk menunjukan kepada korban bahwa aktivitas ini memang benar dan dapat dipercaya.

Biaya yang diberikan untuk setiap subscriber Rp. 10.000,- cukup besar. Asumsikan saja pemilik channel bersedia membayar untuk subscriber, dalam waktu 2 minggu salah satu channel yang di subscribe bertambah 30.000 member. Maka uang yang harus dikeluarkan untuk 30.000 member tersebut adalah Rp. 300.000.000,- per channel. Vaksincom tidak mengetahui apakah memang benar pemilik channel bersedia membayar uang sebesar itu untuk mendapatkan subscriber pada channelnya.

Namun satu hal yang patut diwaspadai adalah ajakan pamungkas dari pengelola channel dimana ia akan mengumumkan tawaran menggiurkan yang diberi nama Prepaid Mission (lihat gambar 3)

Disinilah korban mulai digarap dimana pada awalnya yang dijanjikan adalah pekerjaan freelance dengan gaji 900rb - 1,8 jt per hari, namun ujung-ujungnya adalah spekulasi mata uang kripto yang menjanjikan cashback 30 % dari deposit yang disetorkan. Setelah menyetorkan deposit, dalam waktu 10 menit dijanjikan deposit akan langsung ditransferkan kembali. Tidak lupa member lain segera menjawab dengan antusias mengambil paket yang ditawarkan beragam dari Rp. 200.000,- s/d 100.000.000,-. Siapa yang tidak tergiur dengan keuntungan 30 % dalam waktu instan.

Lalu apa yang akan terjadi jika korban tergiur dan melakukan transfer ?

Seperti yang diceritakan oleh salah satu korban kerja freelance like dan subscribe ini, pada awalnya sangat senang mendapatkan penghasilan kecil dan tergiur mengikuti paket dengan penghasilan yang lebih besar dan melakukan Top Up sebesar Rp. 5.500.000,- karena refundnya yang tinggi. Namun setelah Top Up, bukannya mendapatkan uang refund atau bagi hasilnya, malahan diminta untuk melakukan Top Up lagi untuk yang kedua kalinya atau uangnya hangus. Dan setelah melakukan Top Up kedua, syarat pencairan uangnya adalah melakukan investasi lebih besar lagi dan tetap uang Top Up tersebut tidak dikirimkan kembali. Dan akibatnya korban penipuan ini terjerat Pinjol karena memanfaatkan jasa Pinjol untuk mendapatkan uang Top Up tersebut.

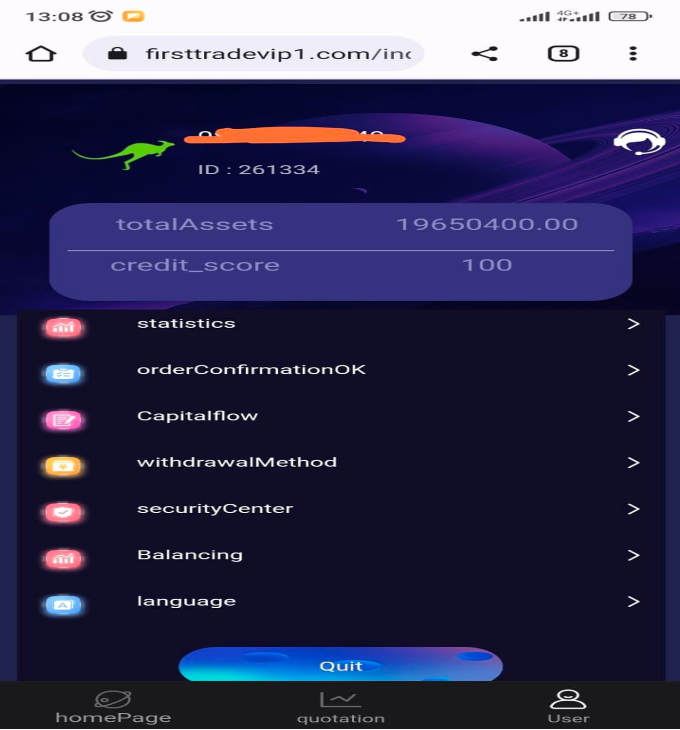

Guna meyakinkan korbannya lebih jauh, penipu juga memberikan alun investasi lengkap dengan total aset yang membuai korbannya bahwa ia memang memiliki uang yang tinggal menunggu dicairkan seperti pada gambar 4 di bawah ini.

Perlu diketahui oleh masyarakat supaya tidak mudah terkecoh bahwa tampilan aplikasi dan saldo di aplikasi dengan nominal berapapun sangat mudah direkayasa dengan tampilan yang cantik dan logo yang keren, tidak kalah dengan tampilan aplikasi bank dan lembaga finansial. Bagi pembuat aplikasi yang memiliki akses langsung ke database, merubah nominal saldo hanya urusan mengedit nominal angka dan akan otomatis tampil di aplikasi pengguna korbannya. Jadi tampilan tersebut tidak ada nilainya dan tidak bisa dipercaya sama sekali.

Apa yang harus dilakukan

Lalu, ketika anda menerima tawaran kerja freelance dan diberikan uang tunai hanya like dan subscribe. Apa yang harus anda lakukan ? Jika anda tidak mau pusing, tolak saja tawarannya dan kalau perlu blok kontak tersebut.

Tetapi kalau ada orang mau transfer uang ke rekening kita cuma like dan subscribe saja, saya pribadi sih tidak keberatan, asalkan ingat selalu jaga kredensial m-banking dengan baik dan jangan pernah memberikan informasi lebih dari nomor akun dan nama akun ketika menerima pembayaran / transfer.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog