TFA pakai SMS Premium ??

Pengamanan otentikasi dua faktor alias Two Factor Authentication (TFA) sudah menjadi tulang punggung pengamanan kredensial penting dan pengamanan transaksi keuangan di Indonesia. Kekuatan utama TFA dibandingkan pengamanan dengan password adalah TFA memiliki keunggulan passwordnya hanya bisa dipakai 1 kali, One Time Password (OTP). Jadi andaikan password akun berhasil dicuri baik dengan keylogger, trojan atau bocor karena kecerobohan pengelola aplikasi, namun akun tersebut tetap akan aman karena diproteksi dengan OTP yang hanya diketahui oleh pemilik akun.

TFA itu sendiri memiliki beberapa alternatif pengiriman seperti kalkulator token yang digunakan oleh internet banking, aplikasi authenticator seperti Google Authenticator atau Authy, USSD atau SMS. Karena pertimbangan jangkauan, biaya dan kemudahan penggunaan SMS merupakan sarana yang paling banyak digunakan untuk mengirimkan OTP karena layanan SMS sudah termasuk kedalam paket operator dan setiap nomor ponsel yang aktif sudah dapat menerima SMS tanpa perlu tambahan biaya dan membuka SMS tidak membutuhkan keahlian khusus seperti membuka aplikasi authenticator atau repot membawa-bawa kalkulator token.

Namun sebenarnya SMS adalah sarana pengiriman informasi yang kurang aman karena tidak dienkripsi, sehingga dibandingkan pengiriman pesan modern seperti Whatsapp, Telegram,Palapa (messaging buatan anak bangsa) dan Signal sebenarnya SMS ini kurang aman karena bisa di sadap dan bisa di baca. Hal ini juga terbukti dari eksploitasi SMS menggunakan APK palsu di Android yang akan datang dalam bentuk aplikasi palsu yang memalsukan Undangan Pernikahan, Kurir Online dan Surat Tilang yang jika dibuka akan mencuri SMS ponsel Android korbannya termasuk SMS OTP yang tidak terenkripsi sehingga menyebabkan banyak akun m-banking yang bobol karena mengandalkan SMS sebagai OTP.

Praktek SMS Premium sebagai OTP yang high cost dan tidak efisien

Selain kelemahan tidak terenkripsi, rupanya dalam implementasi SMS sebagai OTP juga terjadi inefisiensi alias biaya tinggi yang ditimbulkan oleh pemanfaatan SMS sebagai OTP. Jika pengiriman SMS antar operator berkisar di angka Rp. 50,- per SMS dan bahkan banyak pilihan paket langganan yang menggratiskan pengiriman SMS antar operator, namun SMS OTP tidak termasuk ke dalam kategori tersebut dan dimasukkan ke dalam layanan SMS Premium.

Dan yang menjadi masalah adalah biaya SMS Premium ini yang sangat mahal mencapai Rp. 1.500,- per SMS. Hal ini juga ditambah dengan kebijakan operator yang secara otomatis membebankan biaya SMS OTP tersebut kepada penerima SMS tanpa adanya peringatan terlebih dahulu. Seperti kita ketahui, sebenarnya operator memiliki fitur pemberitahuan kepada penerima SMS P2P (Person to Person) jika ada kiriman SMS masuk dan biaya SMS akan dibebankan kepada penerima SMS. Namun untuk A2P (Application to Person) operator sama tidak memberitahukan kepada penerima SMS OTP dan penerima SMS OTP harus merelakan dikenakan biaya SMS Premium setiap kali menerima SMS OTP tanpa pemberitahuan terlebih dahulu bahwa ia akan dikenakan SMS Premium ketika menerima OTP dan tidak ada pilihan untuk menolak.

Praktek ini diperparah oleh aksi bank memanfaatkan SMS Premium ini sebagai sarana mengirimkan pemberitahuan transaksi kepada pemilik akun seperti adanya transaksi transfer keluar, melakukan transaksi QRIS, menerima uang masuk dan lainnya. Jadi, setiap kali ada transaksi perbankan dan pemilik rekening menerima pemberitahuan transaksi melalui SMS ia akan dikenakan biaya SMS Premiumuntuk setiap SMS yang diterimanya.

Sebagai contoh, jika anda melakukan transaksi QRIS Rp. 10.000,- dan anda menerima pemberitahuan transaksi QRIS pulsa anda otomatis dipotong Rp. 1.500,-, maka bottom linenya biaya yang harus anda tanggung atas transaksi tersebut adalah 15 %.

Bayangkan jika setiap hari satu bank mengirimkan 100.000 pemberitahuan transaksi ke SMS dan biaya yang dikenakan ke nasabah Rp. 1.500,-, maka biaya SMS yang muncul adalah Rp. 150 juta per hari per bank. Satu bulan biaya yang dibebankan oleh Bank kepada nasabah adalah Rp. 4,5 milyar.

Alasan menggunakan SMS Premium untuk memberitahukan adanya transaksi perbankan patut dipertanyakan. Jika alasannya mengenakan biaya SMS Premium adalah karena adanya pembuatan aplikasi yang mahal, bukankah Bank sudah mendapatkan penghematan luar biasa dengan adanya kanal digital ini. Tanpa perlu membangun cabang fisik, tidak perlu menambah tenaga kerja untuk cabang baru dan biaya overhead yang jauh lebih rendah dibandingkan membangun cabang fisik bank sudah bisa mendapatkan banyak nasabah baru. Seharusnya penghematan besar ini dialihkan kepada biaya pembuatan aplikasi SMS ini dan aplikasi di kanal digital ini dan tidak dibebankan lagi kepada nasabah.

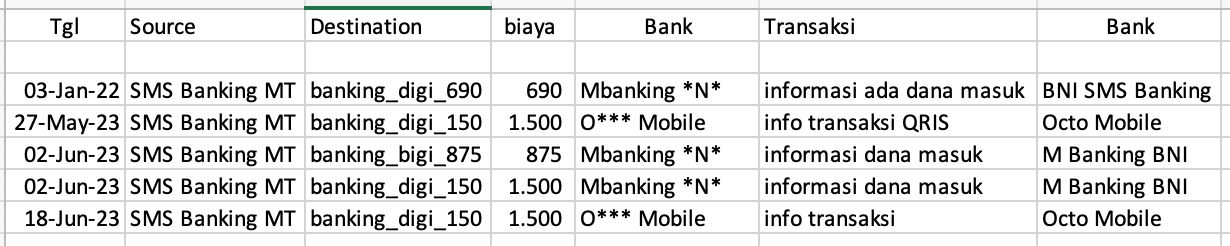

Selain itu, seiring berjalannya waktu, seharusnya biaya pembuatan aplikasi makin murah dan adanya penyusutan membuat biaya makin murah. Tetapi faktanya, biaya SMS Premium pemberitahuan transaksi ini bukannya makin murah, melainkan makin mahal. Menurut catatan Vaksincom, pada tanggal 3 Januari 2022 ketika menerima SMS pemberitahuan adanya transfer masuk ke rekening bank melalui SMS, pihak operator mengenakan biaya SMS Rp. 690,-. Namun pada 2 Juni 2023 ketika menerima informasi dana transfer masuk yang sama bank pemerintah tersebut mengenakan biaya Rp. 875,-.

Lain lagi pada salah satu bank swasta nasional, untuk informasi transaksi QRIS sebesar Rp. 20.000,-, bank tersebut mengenakan biaya Rp. 1.500,-. Sehingga secara tidak langsung transaksi QRIS tersebut mengakibatkan biaya tambahan Rp. 1.500,- (lihat tabel 1)

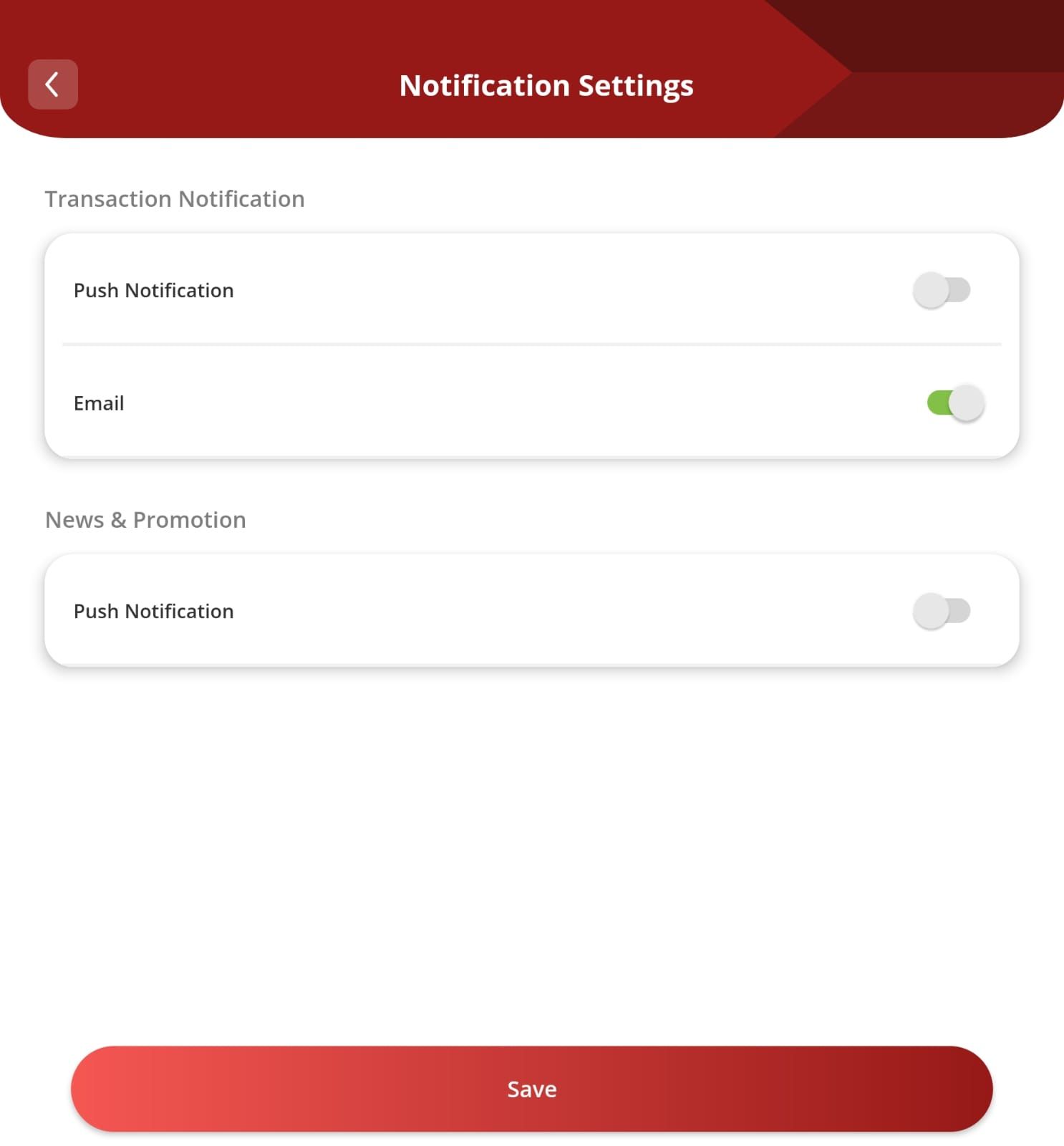

Bank mungkin berkilah bahwa nasabah diberikan pilihan mereka bisa menonaktifkan pilihan tersebut. Namun dalam menu setting notifikasi, tidak ada informasi bahwa jika menggunakan Push Notification atau SMS akan dikenakan biaya SMS Premium sebesar Rp. 1.500,-

(lihat gambar 2)

Selain itu, dari pihak provider dan penyedia layanan telekomunikasi juga tidak memberikan pilihan kepada penerima SMS OTP dan SMS informasi transaksi bahwa ia akan menerima SMS Premium dan biaya pengiriman SMS Premium ini akan ditanggung oleh penerima.

Mungkin operator berkilah ini adalah SMS A2P Aplication to Person dan bukan SMS P2P Person to Person. Tetapi pada dasarnya pengenaan biaya SMS Premium kepada nasabah ini untuk pengiriman SMS OTP agak sulit diterima dan kurang fair bagi nasabah.

Bank sudah menikmati manisnya efisiensi kanal digital dan mendapatkan penghematan luar biasa dengan kanal digital ini karena tidak perlu membangun cabang fisik dan overhead yang lebih rendah. Namun penghematan besar ini bukannya dialihkan dengan bijak kepada nasabah supaya dapat menikmati layanan digital yang lebih cepat, efisien dan hemat. Tetapi terkesan kalau bisa mendapatkan keuntungan besar, mengapa tidak dilakukan ?

Apa yang harus dilakukan ?

Dalam hubungan antara nasabah dengan bank, secara kemampuan dan sumberdaya, jelas bank memiliki power yang lebih besar dan nasabah berada dalam posisi yang lebih lemah dan tidak mempunyai posisi tawar dan harus menuruti apapun yang ditentukan oleh bank. Meskipun hal tersebut kurang adil. Karena itulah peran regulator disini sangat dibutuhkan.

Ada dua pihak yang seharusnya cukup peka terhadap praktek mau menang sendiri dan merugikan nasabah ini. Pertama adalah regulator keuangan seperti Bank Indonesia dan OJK yang bertugas mengatur regulasi di industri perbankan. Harusnya BI dan OJK bisa mengawasi praktek pengenaan biaya tinggi ini dan menentukan standar informasi yang jelas seperti :

- Adanya informasi yang jelas pada menu digital bank jika nasabah akan dikenakan biaya tambahan, apalagi SMS Premium dimana yang berkepentingan dengan pengiriman SMS Premium ini adalah Bank dan Nasabah. Mengapa nasabah saja yang harus menanggung biaya SMS Premium ini dan tidak ada pilihan untuk menerima OTP selain SMS Premium yang jelas-jelas mengenakan biaya Premium dan mahal, padahal penerima manfaat adalah kedua belah pihak, bank dan nasabah. Dan Bank dalam kasus ini sudah mendapatkan keuntungan terlebih dahulu karena adanya penghematan biaya karena memanfaatkan kanal digital yang bisa dialihkan untuk menyerap biaya pengiriman SMS OTP.

- Informasi transaksi atau mutasi yang juga dikenakan biaya premium. Praktek seperti settingan awal / default aplikasi m-banking yang secara otomatis mengaktifkan pengiriman SMS Premium seharusnya bisa diregulasi dimana ada informasi yang jelas bahwa jika informasi transaksi atau mutasi dikirimkan ke SMS maka penerima akan dikenakan biaya SMS Premium dan penerima diberikan pilihan lain yang lebih ekonomis seperti pengiriman ke email dan regulator juga mengawasi kehandalan mailserver bank dalam mengirimkan informasi transaksi ke email. Jangan karena gratis atau tidak dikenakan biaya pengiriman informasi transaksi melalui email tidak dikelola dengan baik dan informasi menjadi tidak handal sehingga memaksa nasabah menggunakan SMS.

Selain itu, peran regulator telekomunikasi juga diperlukan dimana Kominfo sebagai pihak regulator telekomunikasi dapat mengevaluasi praktek bisnis yang kurang beretika dan mau menang sendiri yang dilakukan oleh operator.

Ketika pengguna layanan seluler menerima SMS Person to Person P2P dan akan menanggung biaya ini, mereka harus diberikan pilihan untuk menolak biaya ini. Namun mengapa ketika menerima SMS A2P Application to Person malah tidak diberikan pilihan dan pulsanya main di potong saja.

Evaluasi juga perlu dilakukan untuk melihat mengapa biaya SMS Premium yang harusnya makin hari makin murah kok malah terbalik, makin hari menjadi makin mahal. Praktek pembebanan biaya tinggi memanfaatkan kanal SMS yang tidak aman dan jadul ini jelas akan membuat pihak yang berkepentingan melirik kanal lain. Sebagai contoh, saat ini Google sudah memanfaatkan Whatsapp dalam pengiriman OTP.

Semoga hal ini bisa menjadi evaluasi bagi semua pihak yang berkepentingan.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Youtube :

https://www.youtube.com/@alfonstan3090

Twitter : @vaksincom

Vaksincom Security Blog