Fintech as a Services, serangan pinjol 2.0

Pinjol attack 2.0

Global Village atau desa global adalah suatu kondisi dimana dunia ini mengecil secara virtual dimana jarak tidak lagi menjadi penghalang sehingga produsen memilih berkonsentrasi pada hal yang paling dikuasainya dimana ia memiliki keunggulan komparatif tertinggi dibandingkan pesaingnya. Contohnya di Indonesia adalah duet Avanza Xenia atau Expander Livina dimana pada dasarnya produk yang dijual adalah sama, tetapi dijual oleh dua perusahaan yang terpisah dengan merek dan layanan yang terpisah.

Hal ini juga terjadi pada ransomware yang secara de facto sudah menjadi industri dimana motivasi utama penyebaran ransomware adalah keuntungan finansial yang jika di hitung-hitung potensinya tidak kalah dengan di dunia kriminal lain seperti perdagangan obat terlarang. Penghambat utama bagi orang awam dalam industri ransomware adalah tingginya pengetahuan teknis yang dibutuhkan untuk menjalankan suatu ransomware. Bagi orang awam, untuk untuk menyebarkan ransomware konvensional saja membutuhkan pengetahuan yang membuat pusing kepala dimana ia harus menguasai cara menjalankan server web, mengerti cara menjalankan kampanye email atau injeksi web secara masif, paham dengan seluk beluk uang kripto untuk menerima pembayaran tanpa terlacak dan menguasai TOR The Onion Router untuk mengaburkan jejaknya dari intaian pihak berwenang. Asal tahu saja, posisi penyebar ransomware yang di anggap rumit ini dalam industri ransomware termasuk dalam kasta rendah yang hanya membutuhkan pengetahuan teknis standar. Kasta tinggi dalam industri ransomware ini dihuni oleh pembuat ransomware yang menguasai coding, implementasi enkripsi dan tahu persis bagaimana seluk beluk kriptografi berjalan di belakang layar tanpa disadari oleh pengguna komputer. Pembuat ransomware akan memasarkan ransomware buatannya dengan metode RaaS Ransomware as a Services dan ia akan secara otomatis menerima persentase penghasilan setiap kali ransomware ciptaannya yang disebarkan oleh penyebar ransomware.

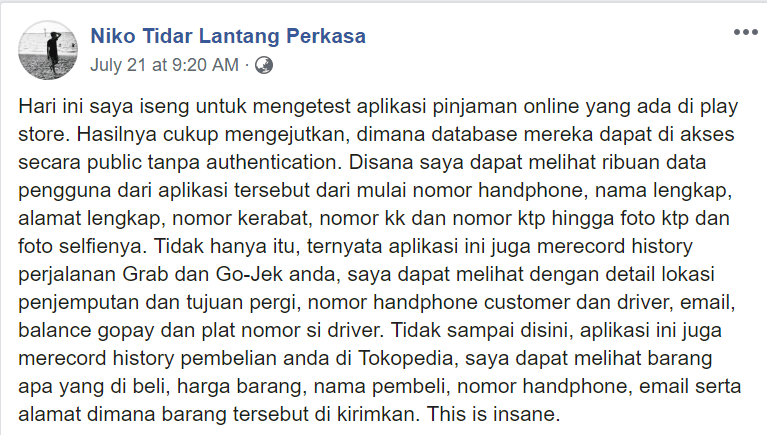

Pola yang mirip dengan industri ransomware ini juga terjadi di industri pinjaman online dimana dalam beberapa minggu terakhir ini menggemparkan karena terungkap bahwa aplikasi pinjol bisa mendapatkan dan mengeksploitasi data aplikasi populer lain seperti Grab, Gojek dan Tokopedia. Celakanya, data didapatkannya tidak dilindungi dengan baik sehingga banyak informasi yang cukup sensitif yang dapat diakses dan berpotensi di salahgunakan oleh pihak yang tidak berkepentingan. (lihat gambar 1)

Menurut penelusuran Vaksincom, memang benar bahwa aplikasi pinjol memiliki akses terhadap data aplikasi lain yang populer. Kemungkinan aplikasi pinjol tersebut membutuhkan data dari aplikasi lain sebagai informasi tambahan untuk menjadi dasar keputusan pemberian pinjaman. Yang menjadi masalah utama adalah pengelolaan dan perlindungan data pelanggan pinjol tersebut yang sangat ceroboh sehingga data tersebut dapat diakses oleh publik. Pertanyaan besarnya adalah, bagaimana cara aplikasi pinjol ini bisa mendapatkan data dari perusahaan sekelas Gojek, Grab dan Tokopedia yang notabene dikelola dengan baik dan tidak mungkin sembarangan membagikan datanya kepada pihak ke tiga, apalagi kepada perusahaan pinjol yang notorious.

Melihat pola industri pinjol di Indonesia yang sudah mirip-mirip malware seperti kata pepatah mati satu tumbuh seribu tentunya akan sangat tidak ekonomis bagi perusahaan pinjol untuk membangun aplikasi sendiri karena biaya untuk membangun satu aplikasi yang handal dan berfungsi sempurna memakan waktu yang lama dan biaya yang sangat tinggi. Sekali di tutup / blokir oleh pemerintah, perusahaan akan rugi karena balik modal membangun aplikasi baru cukup lama. Pilihan terbaik adalah menggunakan aplikasi template dimana setiap kali ditutup, perusahaan tinggal membuat aplikasi baru dengan hanya merubah logo, tema, warna, rekening dan alamat. Lalu dalam bilangan hari sudah menjadi aplikasi pinjol baru dan menjalankan aktivitas lagi di Play Store.

Keuntungan menggunakan aplikasi template adalah biaya yang murah, mudah dan cepat di kostumasi sehingga jika aplikasi diblokir / ditutup, dalam waktu yang sangat singkat aplikasi pengganti dengan nama dan logo yang berbeda sudah dapat berjalan kembali. Salah satu kerugian menggunakan aplikasi template adalah pengguna harus menerima aplikasi ini apa adanya dan sekali master template mengandung kelemahan sekuriti, maka SEMUA aplikasi yang menggunakan master template tersebut akan mengandung celah keamanan yang sama dan dengan mudah dieksploitasi.

Bagaimana pinjol mendapatkan data tersebut ?

Pertanyaan yang paling menarik dari artikel ini tentunya : Bagaimana Pinjol bisa mendapatkan data Gojek, Grab dan Tokopedia ?

Melihat background kemampuan IT perusahaan pinjol dan karakter data yang didapatkan, kemungkinan data pihak ketiga didapatkan dari peretasan atau kebocoran data sangat kecil, karena data pihak ketiga yang didapatkan hanya data pemilik akun yang bersangkutan. Data peminjam pinjol lain memang bocor, tetapi ini merupakan database pinjol yang bocor karena pengelolaan data internal yang tidak aman. Lalu bagaimana caranya perusahaan yang tidak memiliki kemampuan IT yang mumpuni bisa mendapatkan data pihak ketiga yang diproteksi mati-matian oleh pemilik aplikasi ? Jawabannya mudah, gunakan kredensial aplikasi pihak ketiga sebagai syarat pengajuan pinjaman.

Jadi jika peminjam ingin mengajukan pinjaman dan disetujui oleh pinjol, salah satu syaratnya adalah memasukkan kredensial aplikasi yang diinginkan dan dengan webview dalam aplikasi, perusahaan pinjol dengan mudah akan langsung mendapatkan akses pada database aplikasi pihak ketiga untuk user yang bersangkutan, hanya karena ia dengan sukarela memasukkan kredensial sebagai salah satu syarat pengajuan pinjaman. Kalau anda bertanya, kok mau-maunya sih memberikan kredensial hanya karena mau ajukan pinjaman ? Tunggu sampai anda berada dalam posisi sangat membutuhkan uang yang sangat mendesak (anak mau sekolah, anak / orang tua sakit) dan satu-satunya pilihan yang tersisa adalah meminjam dari pinjol, anda akan tahu jawabannya.

Lalu, apa yang bisa dilakukan oleh aplikasi populer yang datanya menjadi incaran aplikasi pinjol ini ? Kembali jawabannya adalah: Security is a process. Perusahaan aplikasi populer harus memonitor akses terhadap data usernya secara terus menerus dan melakukan pengamanan yang diperlukan jika terjadi potensi penyalahgunaan.

Menurut pengamatan Vaksincom, salah satu ecommerce dengan maskot burung hantu hijau sudah menyadari hal ini dan menerapkan pengamanan tambahan dengan membatasi akses data usernya oleh perusahaan pinjol.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog