Statistik Malware Indonesia 2019 – Bag. 2

Ransomware masih menjadi momok

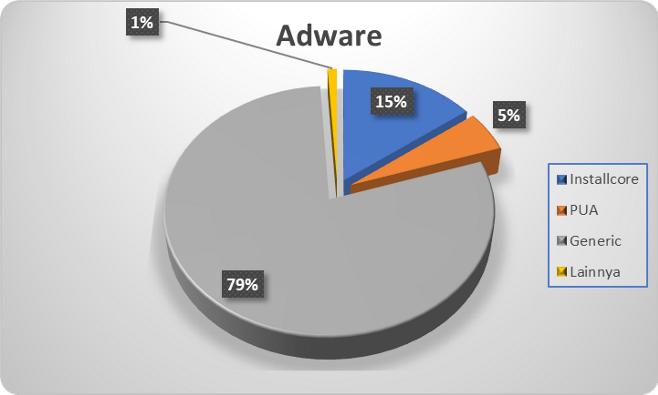

Era piranti lunak jahat generik memang merajai serangan malware di kuartal 1 2019. Kalau di kategori malware dikuasai oleh malware Generik, demikian pula pada kategori Adware dimana Adware Generik menguasai sampai 79 % dari seluruh Adware, disusul oleh Installcore di peringkat dua dengan infeksi 15 %. InstallCore adalah Adware produksi Iron Source, perusahaan yang menjalankan usahanya dalam monetisasi guna mendapatkan keuntungan finansial dari distributor Adware untuk setiap instalasi yang berhasil dilakukan atau iklan yang berhasil ditampilkan. Selain mengincar pengguna OS Windows, InstallCore juga mengincar pengguna Mac. InstallCore sering menampilkan dirinya seakan-akan sebagai “Java Update”. Di belakang InstallCore tercatat Adware PUA seperti Conduit, Downloader, Fusion, Outbrowse, ReimageRepair, AutoIt, Sevas dan Spigot sebanyak 5 % dan pada posisi buncit Adware lainnya seperti Somoto, Adknowledge dan Dealply (1 %).

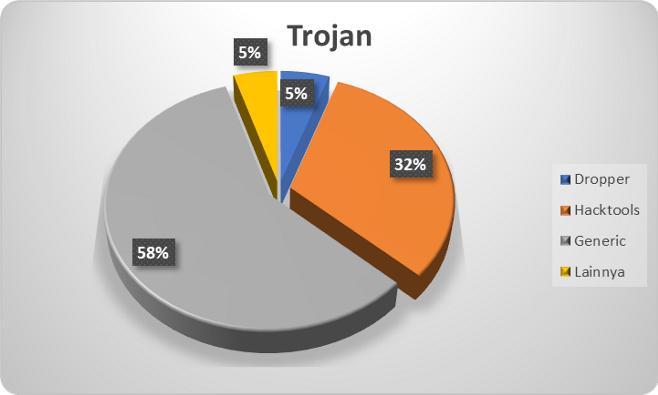

Pada peringkat terakhir, setelah kategori Malware dan Adware, Trojan unjuk gigi menjalankan aksinya. Lagi-lagi jenis Generik yang merajai penyebaran Trojan dengan 58 % insiden diikuti oleh Hacktools (32 %), Dropper (5 %) dan lainnya (5 %). (lihat gambar 6)

Jika diamati secara seksama, kategori Trojan ini berkaitan erat dengan satu jenis malware yang paling ditakuti pengguna komputer saat ini: Ransomware. Mungkin banyak yang bertanya-tanya, dari semua kategori malware yang dihentikan oleh Webroot pada kuartal 1 2019, kok hanya Wannacry yang berhasil dihentikan dan terdeteksi sebagai Ransomware ?

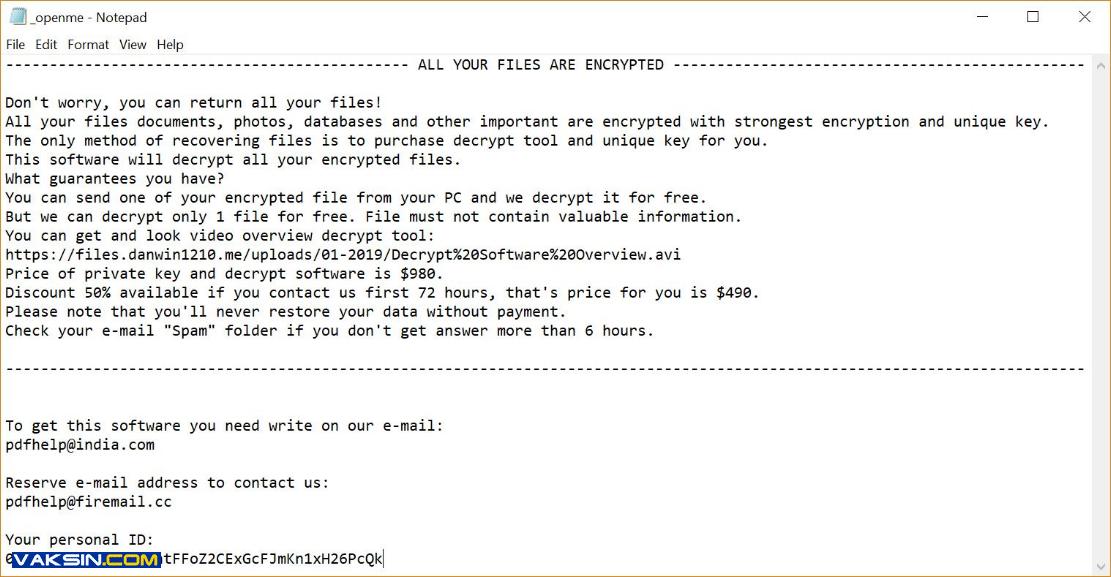

Lalu dimana Ransomware lainnya yang secara de facto banyak memakan korban di awal tahun 2019 ? Jawabannya adalah karena ransomware tidak pernah berkeliaran dalam bentuk Ransomware seperti Wannacry yang unik dan bersifat worm. Layaknya Jelangkung, ransomware konvensional membutuhkan bantuan dari malware lain untuk masuk ke komputer korbannya dan jika ia berhasil masuk, ia akan menjalankan aksinya mengenkripsi data. Sekali ia berhasil menjalankan aksinya, program ransomware akan melakukan harakiri menghapus dirinya sendiri dan hanya meninggalkan data yang terenkripsi dan pesan meminta uang tebusan.

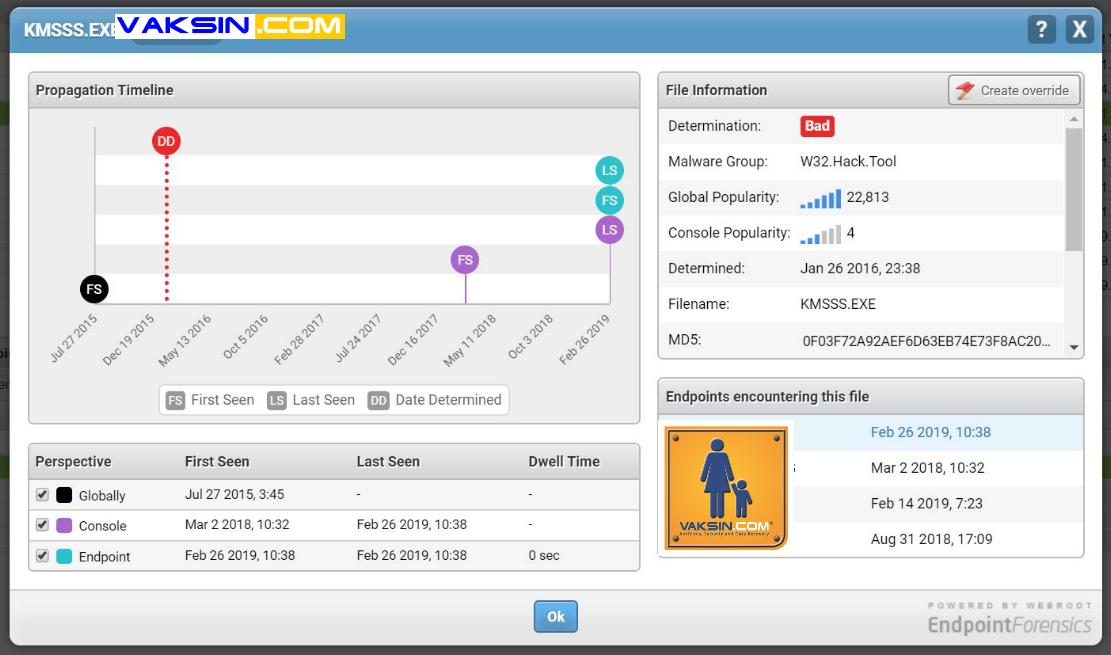

Belajar dari insiden yang terjadi di bulan Januari 2019, malware DJVU / STOP / RUMBA menginfeksi korbannya dengan cara menumpang pada program Crack atau software bajakan (lihat gambar 7 dan 8)

Vaksincom menyarankan anda untuk tidak melakukan pembajakan piranti lunak karena selain banyak mengandung malware, tindakan membajak pirnati lunak adalah tindakan melanggar hukum. Dalam jangka panjang aktivitas membajak piranti lunak akan mematikan industri piranti lunak dalam negeri dan membuat Indonesia kehilangan daya saing dengan negara lain dalam industri piranti lunak.

Ransomware Q1 2019

Beberapa ransomware baru dan menarik yang perlu di waspadai di tahun 2019 menurut catatan Vaksincom adalah :

- Blackpink. Mungkin ransomware yang paling mudah diingat milenial adalah ransomware Blackpink. Kesamaannya adalah dua-duanya membuat korbannya histeris. Kalau Blackpink membuat penggemarnya histeris membayangkan idolanya, ransomware Blackpink juga membuat korbannya histeris membayangkan datanya yang hilang. Kabar baiknya, saat ini ransomware Blackpink mengganas di Korea Selatan dan memakan banyak korban. Kita doakan saja semoga hanya group Blackpink yang melakukan konser ke Indonesia dan bukan ransomwarenya.

- GandCrab yang sampai saat ini terus mengeluarkan varian baru. Jika anda pernah menjadi korban Gandcrab, ada kabar gembira bagi anda karena hampir semua varian GandCrab 5.2 ke bawah sudah bisa di dekripsi. Hubungi vendor antivirus anda untuk mendapatkan bantuan dekripsi.

- Cr1pt0r Ransomware yang mengincar perangkat NAS Network Attached Storage D-Link. Masalah utamanya adalah setiap perangkat yang terkoneksi ke jaringan baik NAS, router, switch atau modem semuanya memiliki piranti lunak (firmware) yang sama seperti piranti lunak lain banyak yang memiliki celah keamanan dan rentan di eksploitasi. Cr1pt0r akan mengincar NAS D-Link tipe DNS 320 yang sebenarnya sudah tidak di jual namun masih di support oleh D-link dengan update firmware untuk menutupi celah keamanan, namun nampaknya mengupdate firmware perangkat keras kurang menjadi perhatian pemilik perangkat keras dan NAS seharusnya hanya digunakan dalam intranet dan tidak disarankan untuk dikoneksikan ke internet. Namun ternyata banyak pengguna yang nekad mengkoneksikan ke internet sehingga dapat dipindai oleh ransomware dan seluruh data NAS tersebut dienkripsi. Jika anda memiliki NAS D-link, harap segera update firmware NAS anda dengan mengikuti petunjuk dari https://securityadvisories.dlink.com/announcement/publication.aspx?name=SAP10110

- Ransomware Rontok. Masih ingat virus Brontok atau Rontokbro ? Virus lokal yang sempat merajai tangga virus Indonesia di tahun 2000an. Entah terinspirasi oleh Rontokbro atau pembuatnya memiliki hubungan dengan Rontokbro, ada ransomware cukup canggih yang mengincar sistem operasi Linux dengan nama Rontok. Jika berhasil menginfeksi akan mengenkripsi dengan ekstensi .rontok. Bukan hanya data penting yang menjadi .rontok, tetapi dijamin jika anda memiliki data penting di server Linux tersebut maka dijamin tabungan atau jantung anda akan rontok juga karena uang tebusan yang diminta untuk dekripsi data adalah 20 bitcoin atau sekitar Rp. 1 milyar rupiah. Menurut pantauan Vaksincom, sampai saat artikel ini dibuat, rekening bitcoin yang disediakan oleh Rontok masih belum menerima transaksi bitcoin masuk. Karena itu administrator server Linux harus super hati-hati dan selalu mengupdate sistemnya dari celah keamanan dan membackup data penting servernya untuk berjaga-jaga kalau tidak mau data atau tabungannya .rontok.... Bro.

Fakta yang harus disadari oleh seluruh pengguna komputer dan administrator adalah dalam pertempuran melawan malware / ransomware, antivirus tradisional akan selalu tertinggal 1 langkah dimana ada waktu tenggang dari saat pertama kali malware disebarkan sampai ia terdeteksi oleh seluruh klien antivirus melalui update sekitar 1 – 14 hari. Dan tenggang waktu inilah yang dimanfaatkan oleh Ransomware untuk menghindari deteksi antivirus dan tetap berhasil mengenkripsi data komputer korbannya. Mungkin anda bisa meningkatkan perlindungan dengan memilih antivirus yang memiliki perlindungan ekstra terhadap ransomware (lihat gambar 8)

dan anda bisa melakukan harden security ransomware pada komputer / server anda seperti menggunakan NGAV Next Generation Antivirus, menonaktifkan WSH Windows Scripting Host, memonitor aktivitas enkripsi dengan ketat, menghindari Full sharing di jaringan, menggunakan cloud storage dengan fitur file versioning sampai melindungi system restore yang akan meningkatkan perlindungan dari Ransomware yang kami istilahkan Ransom Protect.

Namun Vaksincom tetap tidak menyarankan anda melupakan obat dewa yang bisa menyembuhkan dari segala akibat Ransomware. BACKUP .... BACKUP .... BACKUP.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog