Indihome Data Breach

Sekali di Internet, Tetap di Internet

Jika kebocoran data itu di ibaratkan sebagai ban dalam, maka data itu adalah udara di dalam ban dan server penyimpanan data itu adalah ban dalamnya. Jika ban bocor, maka udara yang ada di dalam ban akan keluar. Jika udara di dalam ban diberi warna kuning, maka akan jelas terlihat ketika ban bocor maka udara di sekitar ban bocor tersebut menjadi berwarna kuning. Ketika ban sudah di tambal, maka udara baru katakan berwarna biru akan dipompakan ke dalam ban, tetapi hal ini tidak menghilangkan fakta bahwa udara kuning sudah keluar dari ban dalam. Hanya karena udara tidak berwarna saja kita mengira bahwa kebocoran ban tadi tidak memberikan pengaruh terhadap udara disekitarnya.

Begitu pula dengan kebocoran data di internet, sekali data bocor dan keluar dari server, maka data tersebut akan dapat dikopi berulang-ulang dan sekalipun penyebab kebocoran data sudah ditambal, data yang sudah bocor tersebut sudah tidak bisa dikembalikan lagi ke server dan akan berada di internet selamanya.

Dalam peristiwa kebocoran data, tidak ada manfaatnya menghukum pengelola data jika pengelola data tidak sadar akan kesalahannya karena hal ini tentu akan berulang lagi. Sebagai catatan, jika terjadi kebocoran data, yang paling menderita dari setiap kebocoran data adalah pemilik data dan bukan pengelola data. Pengelola data paling banter hanya mendapat malu, dianggap tidak kapabel. Tetapi pemilik data yang harus menanggung akibat dari kebocoran data. Kalau data yang bocor adalah kredensial, mungkin mitigasi seperti mengganti password atau mengaktifkan TFA Two Factor Authentication bisa dilakukan dan efektif menangkal efek negatif bagi pemilik data asalkan diumumkan segera dan pemilik kredensial menyadari hal ini. Namun jika yang bocor adalah data lain seperti data kependudukan, informasi rahasia pribadi atau log akses situs, maka pemilik data kependudukan dan log akses situs tersebut yang akan paling menderita. Karena data yang bocor tersebut tidak seperti kredensial yang dapat diganti.

Lalu, apa sih resiko kebocoran data ? Cuma data saja, apa yang harus ditakutkan ?

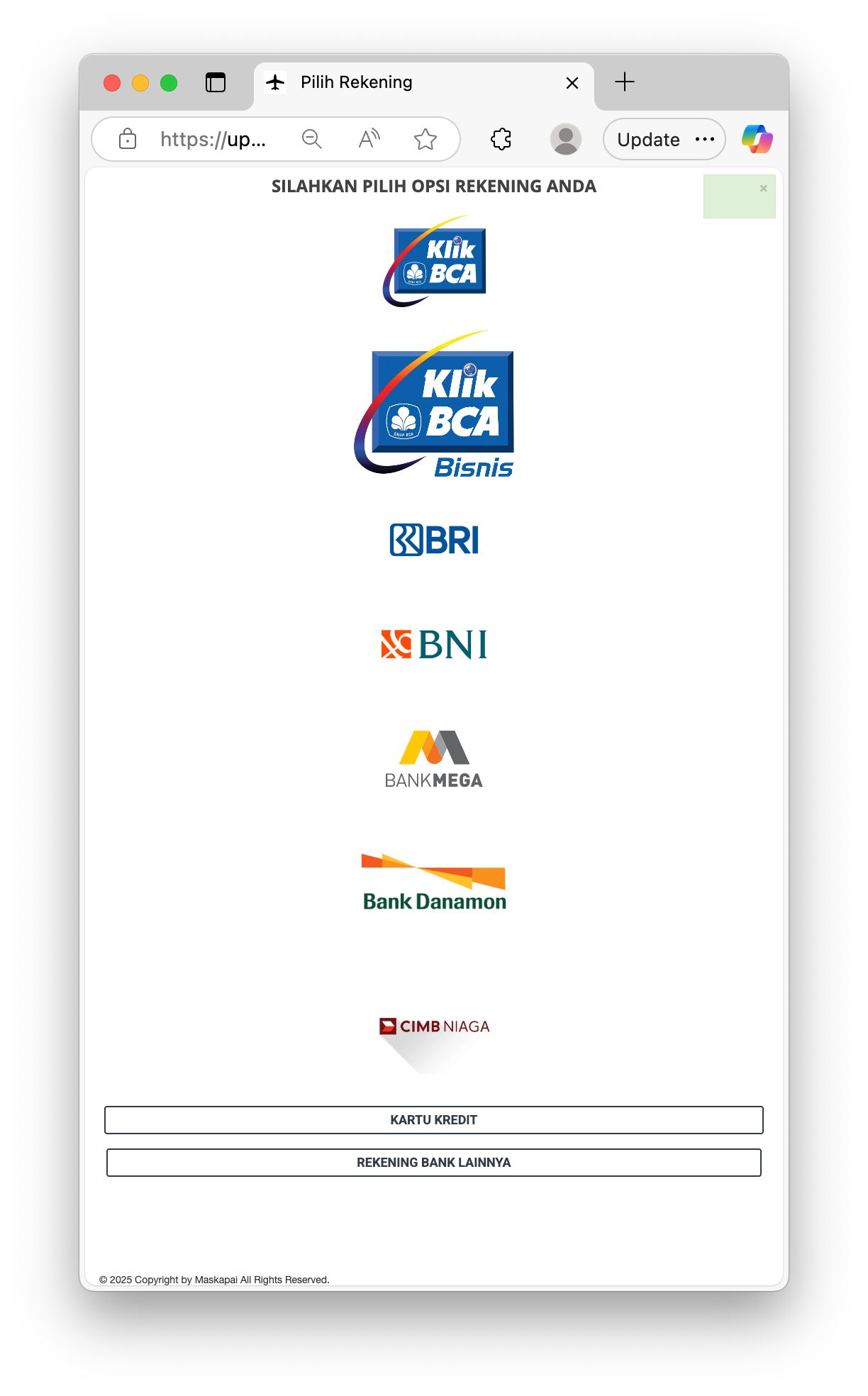

- Digunakan sebagai dasar untuk merancang rekayasa sosial phishing yang menyasar pemilik data. Penipu memalsukan diri sebagai customer service bank meminta kredensial transaksi untuk mencuri dana nasabah.

- Data yang bocor digunakan untuk mempermalukan pemilik data. Contohnya jika ada pengguna internet yang dari data browsingnya memiliki penyakit tertentu yang sifatnya rahasia, kecenderungan seksual yang menyimpang, berkunjung ke situs porno atau hal lain yang sifatnya sangat pribadi dan rahasia.

- Data yang bocor mengandung informasi penting seperti data kependudukan, bisa digunakan untuk membuat KTP bodong dengan blangko KTP membuat KTP palsu dan lalu melakukan tindak kejahatan menggunakan KTP tersebut. Pemilik data yang bocor ini akan menjadi korban dan berurusan dengan pihak berwajib.

- Cambridge analitica, data yang bocor digunakan untuk profiling korban dan menjadi sasaran iklan atau algoritma untuk merubah pandangan politiknya dan hal ini terbukti mengakibatkan kekacauan politik seperti yang terjadi di Amerika, Brexit dan Arab Spring.

Yang menjadi kecenderungan umum di Indonesia adalah sikap denial dari pengelola data setiap kali mengalami kebocoran data. Bukannya mengakui adanya kebocoran data, mengumumkan kepada pemilik data supaya tidak menjadi korban eksploitasi kebocoran data tersebut dan memperbaiki tata kelola datanya seperti mengikuti standar pengelolaan data yang baik (ISO 27001, ISO 27701, NIST Security Framework). Tetapi hal pertama yang dilakukan adalah sibuk berakrobat menutupi malu dan fakta telah terjadi kebocoran data. Lebih parahnya lagi, ada yang malah menyalahkan pelanggannya yang awam bahwa pelanggannya yang menjadi penyebab kebocoran data.

Jika data bocor, adalah kewajiban pengelola data bertanggung jawab atas kebocoran data ini dan pengelola data wajib memberikan informasi kepada pemilik data bahwa data yang dikelolanya sudah bocor dan berpotensi disalahgunakan sehingga bisa mengambil langkah pencegahan. Mengganti password hanya salah satu mitigasi kebocoran data yang berhubungan dengan kredensial. Jika data yang bocor tidak mengandung kredensial dan mengandung informasi sensitif lainnya, contohnya data kependudukan yang bocor maka pemilik data berhak mendapatkan informasi bahwa datanya sudah bocor supaya dapat melakukan antisipasi. Jadi melakukan penyangkalan jika mengalami kebocoran data akan membuat pemilik data tidak waspada dan akan dengan mudah menjadi korban eksploitasi dari data yang bocor tersebut.

Apa yang bisa dilakukan pemilik data ketika datanya bocor ?

Kalau yang bocor adalah data kredensial, maka hal pertama yang harus dilakukan adalah segera mengganti password. Atau jika akun tersebut sudah mengaktifkan perlindungan TFA, maka akun tersebut sebenarnya masih relatif aman meskipun kredensialnya bocor.

Tetapi, jika data yang bocor adalah data lain yang sifatnya rahasia seperti data kependudukan atau data pribadi yang sangat rahasia. Satu-satunya hal terbaik yang dapat dilakukan adalah berdoa kepada Tuhan YME supaya datanya yang sudah bocor dan tersebar itu tidak disalahgunakan dan juga semoga pengeloa data yang bocor tersebut kembali ke jalan yang benar mengelola data dengan bertanggung jawab. Karena Big Data itu adalah Amanah dan bukan Berkah. Jika Big Data itu dianggap sebagai Berkah dan di eksploitasi dengan semena-mena dan tidak dijaga, maka yang terjadi adalah Musibah.

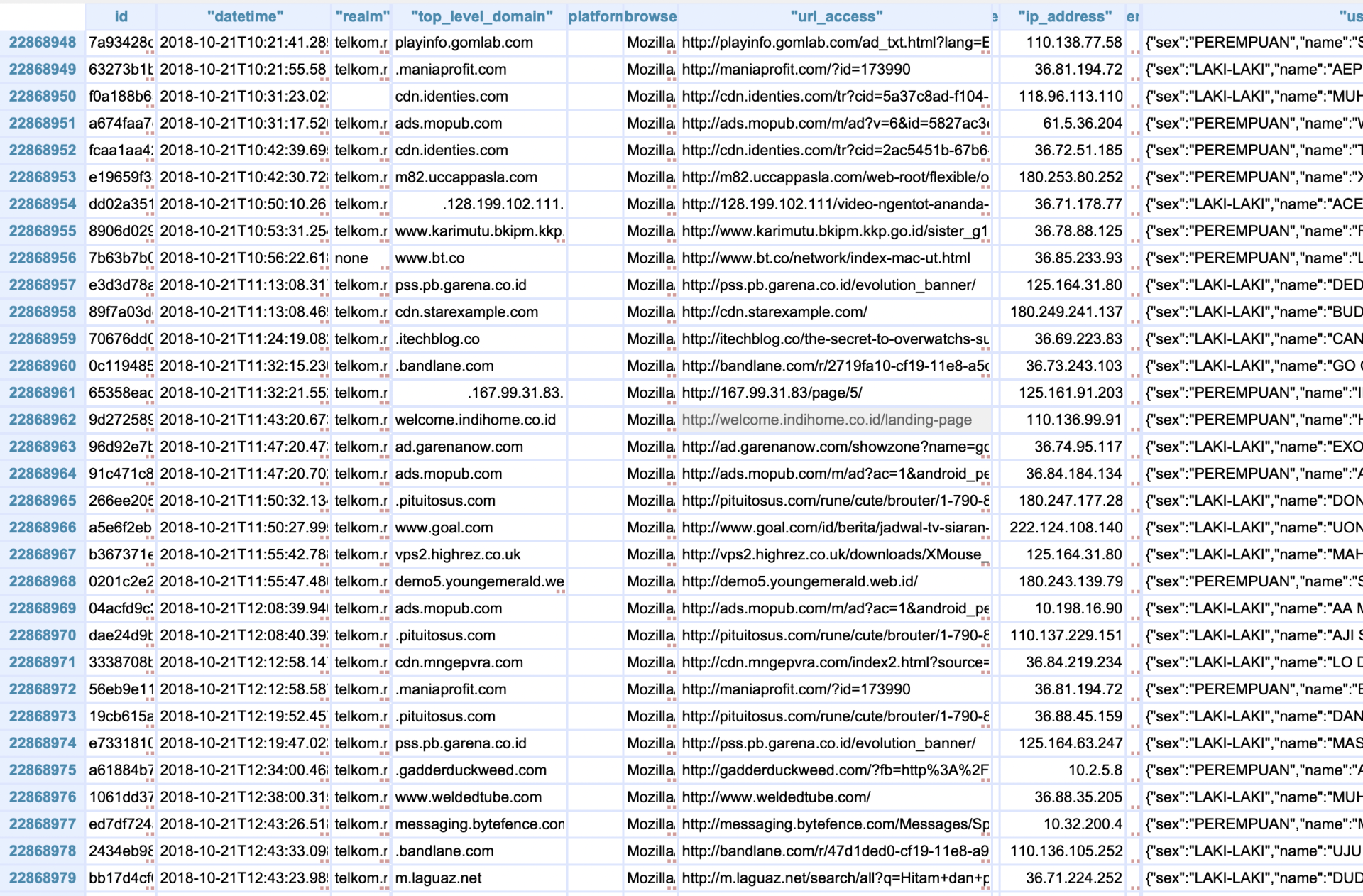

Mengenai data pengguna Indihome yang bocor dan disebarkan di situs breached.**, menurut analisa Vaksincom dari file dengan nama "metranet_log.csv" yang berukuran 16.79 GB dengan jumlah data sebanyak 26,7 juta baris dan 12 kolom.

Data tersebut adalah data history browsing tahun 2018 dan 2019 sebanyak 26.730.797 baris dan selain mengandung data waktu browsing, situs yang dikunjungi dan mayoritas memiliki data tambahan Jenis kelamin, Nama Lengkap dan NIK. (lihat gambar 1)

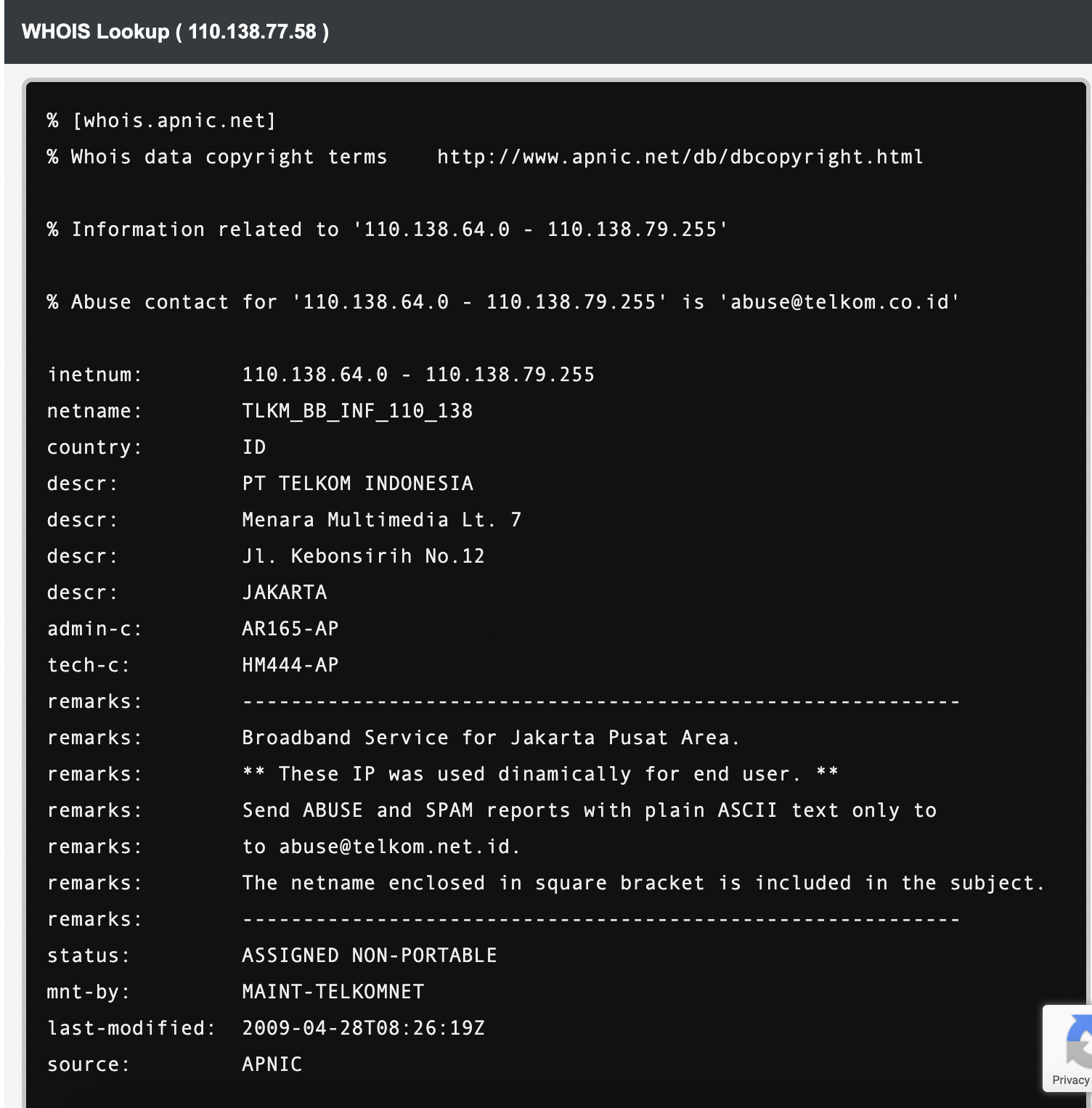

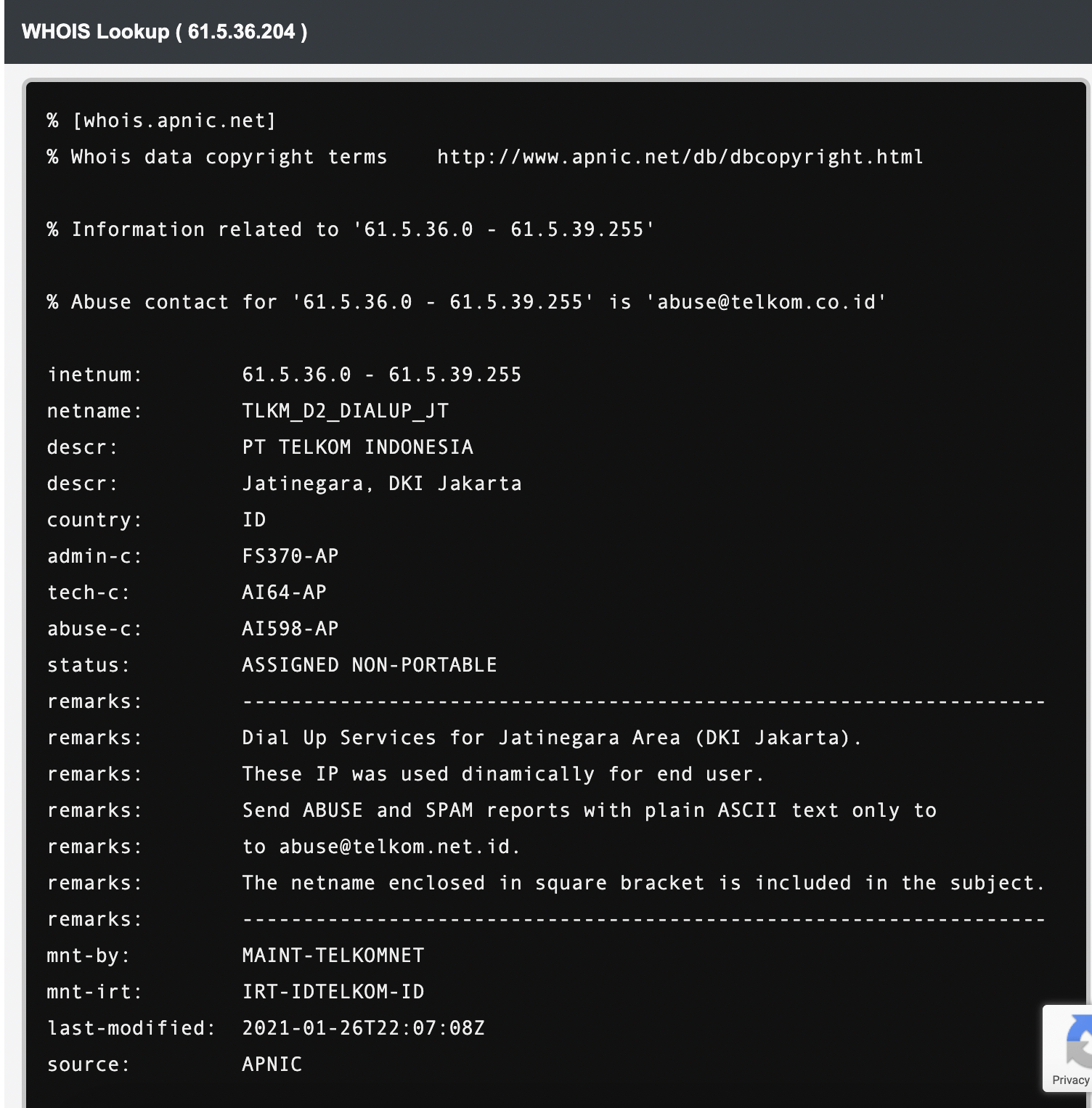

Ada satu kolom tambahan yang menarik untuk diteliti, IP Address perangkat yang melakukan browsing jika di teliti adalah milik salah satu ISP Indonesia (lihat gambar 2 dan 3)

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog