Kebocoran 1,3 milyar registrasi SIM

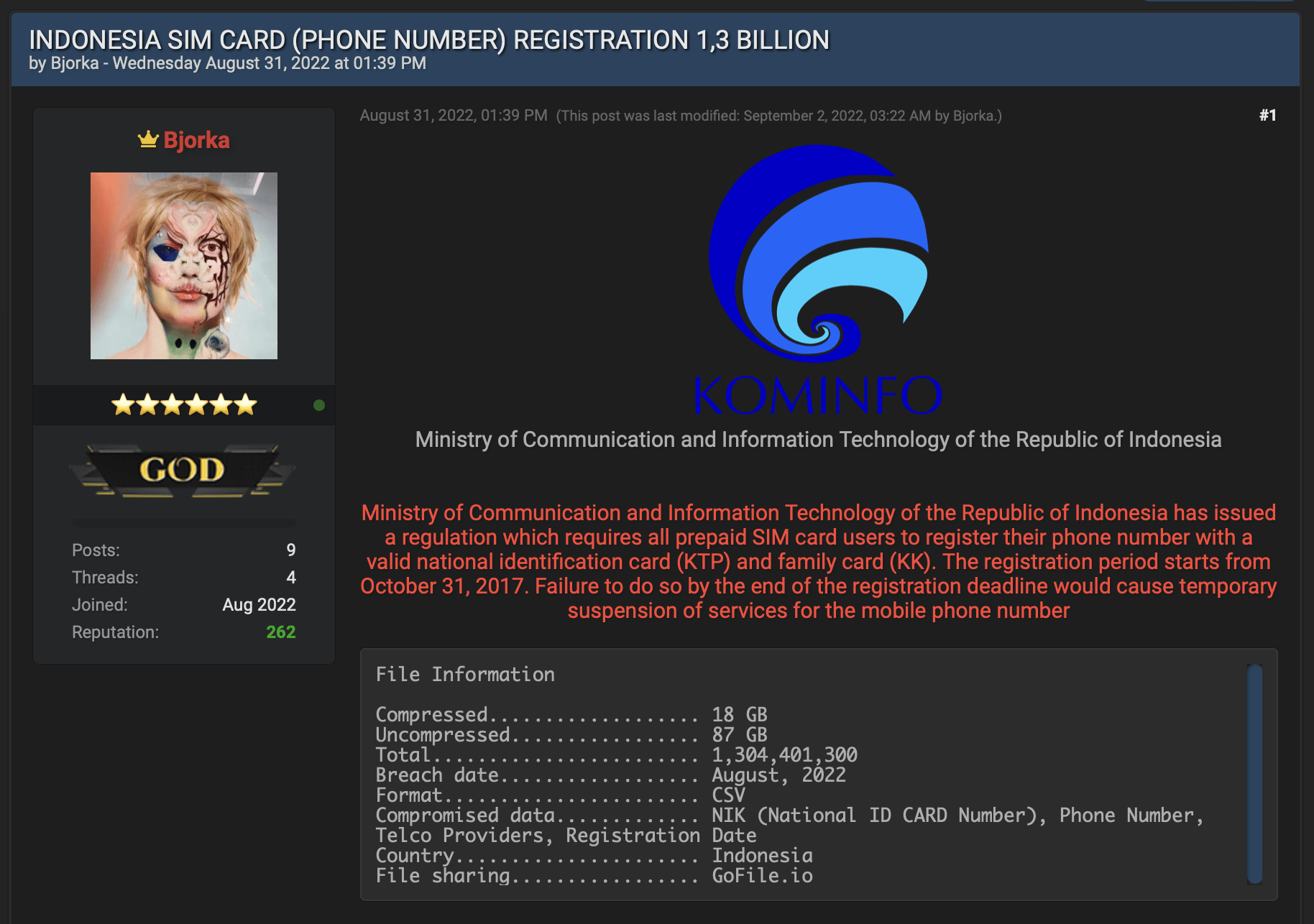

Kebocoran data membuat masyarakat Indonesia yang mengerti makin religius, sibuk berdoa semoga data yang mereka percayakan kepada pengelola data bisa aman. Sementara pengelola datanya sibuk menyangkal, data masyarakat Indonesia makin hari makin banyak yang bocor. Kebocoran data yang cukup memprihatinkan adalah kebocoran data registrasi kartu SIM yang memuat pendaftaran 1.3 milyar data. (lihat gambar 1)

Pada awalnya kebocoran data ini terkesan bombastis, penduduk Indonesia saja kurang dari 300 juta dan pendaftaran kartu SIM diperkirakan sedikit lebih dari 300 juta karena banyak yang memiliki lebih dari 1 kartu SIM.

Namun Bjorka yang memiliki file tersebut dan menjualnya seharga US $ 50.000 membagikan data gratis sebagai bukti sebanyak 2 juta pendaftaran SIM beserta data pelengkap seperti NIK, Nomor Telepon, Provider Telko dan tanggal pendaftaran. Sedangkan data tersebut didapatkan pada bulan Agustus 2022, jadi masih hangat dan cukup baru.

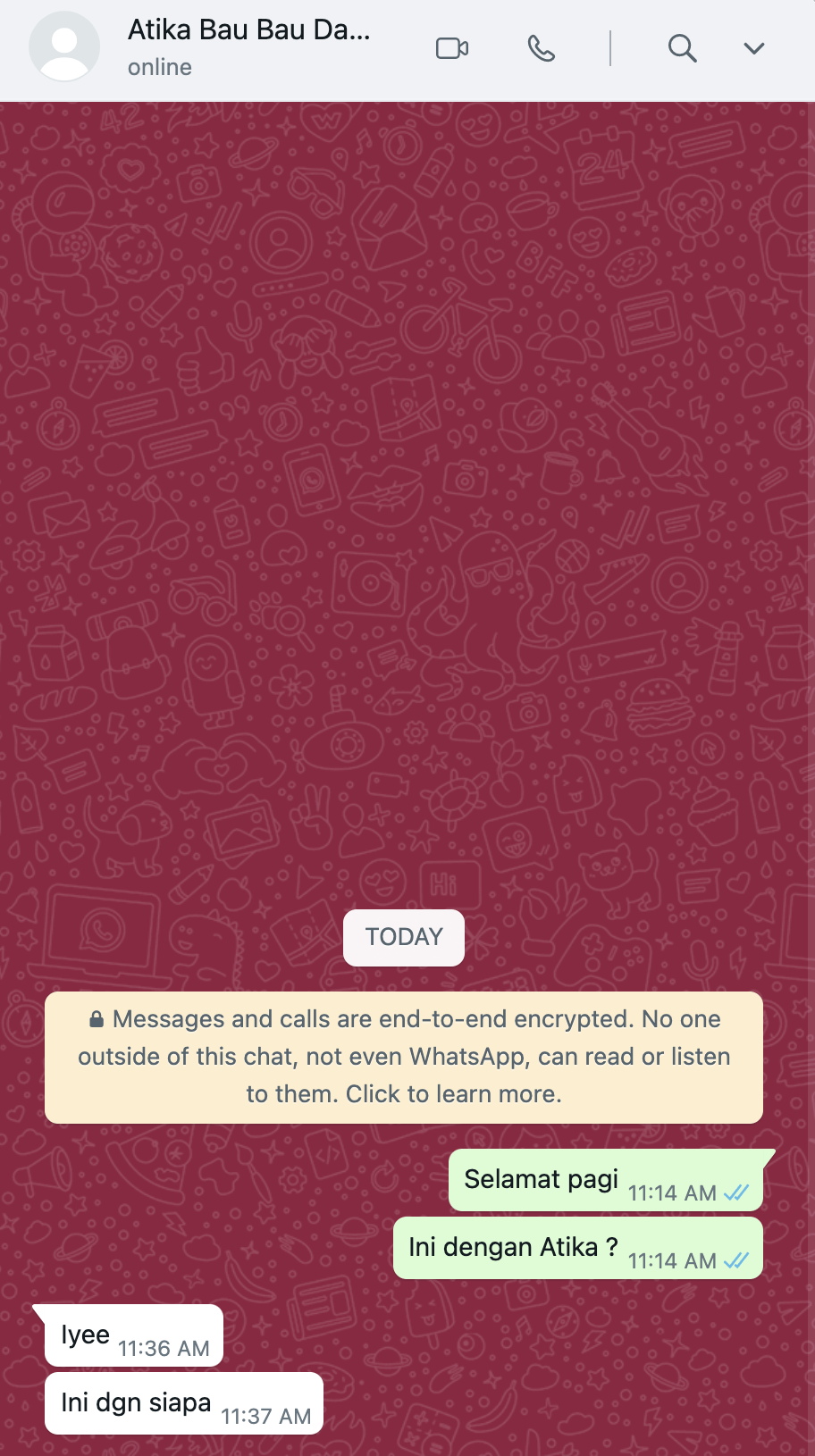

Vaksincom mencoba meneliti keabsahan data yang diberikan, apakah nomor telepon, NIK yang terkandung di dalam sampel data yang diberikan tersebut cukup otentik. Dari nomor NIK yang diberikan sebagai sampel, semua nomor NIK yang dicek secara random 100 % merupakan NIK yang otentik dan nomor telepon yang terkait dengan NIK tersebut ternyata aktif dan memang digunakan oleh pemilik NIK yang bersangkutan. (lihat gambar 2)

Data sampel yang diberikan memiliki detail sebagai berikut :

Nama file : phone2Monly.csv

Ukuran : 143,2 MB

Database : 2 juta pendaftaran kartu SIM

Jika data aslinya sesuai klaim Bjorka adalah 87 GB (87.000 MB) dalam format CSV (Comma Separated Value) mengandung 1,3 milyar database. Dengan asumsi ukuran data adalah text yang tidak akan jauh berbeda, maka berdasarkan ukuran sampel data di atas bisa diperkirakan data sebesar 87 GB akan memuat data sebanyak :

87.000 MB / 143,2 MB X 2.000.000 database = 1.215.083.799 database

Dapat disimpulkan angka 1.3 milyar data registrasi SIM yang di klaim cukup masuk akal dengan toleransi perbedaan data +/- 10 %

Lalu sekarang pertanyaan terbesarnya adalah, darimana datangnya angka 1,3 milyar registrasi kartu SIM dimana kita ketahui bahwa jumlah kartu SIM aktif di Indonesia yang aktif adalah sekitar 300 juta.

Satu-satunya jalan adalah masuk ke dalam datanya dan menganalisa lebih jauh. Sementara institusi yang seharusnya bisa menjawab hal ini sibuk menyangkal dan mengatakan datanya bukan dari institusinya.

Atau dengan kata lain : Yang penting bukan salah gua. Alias lepas tangan.

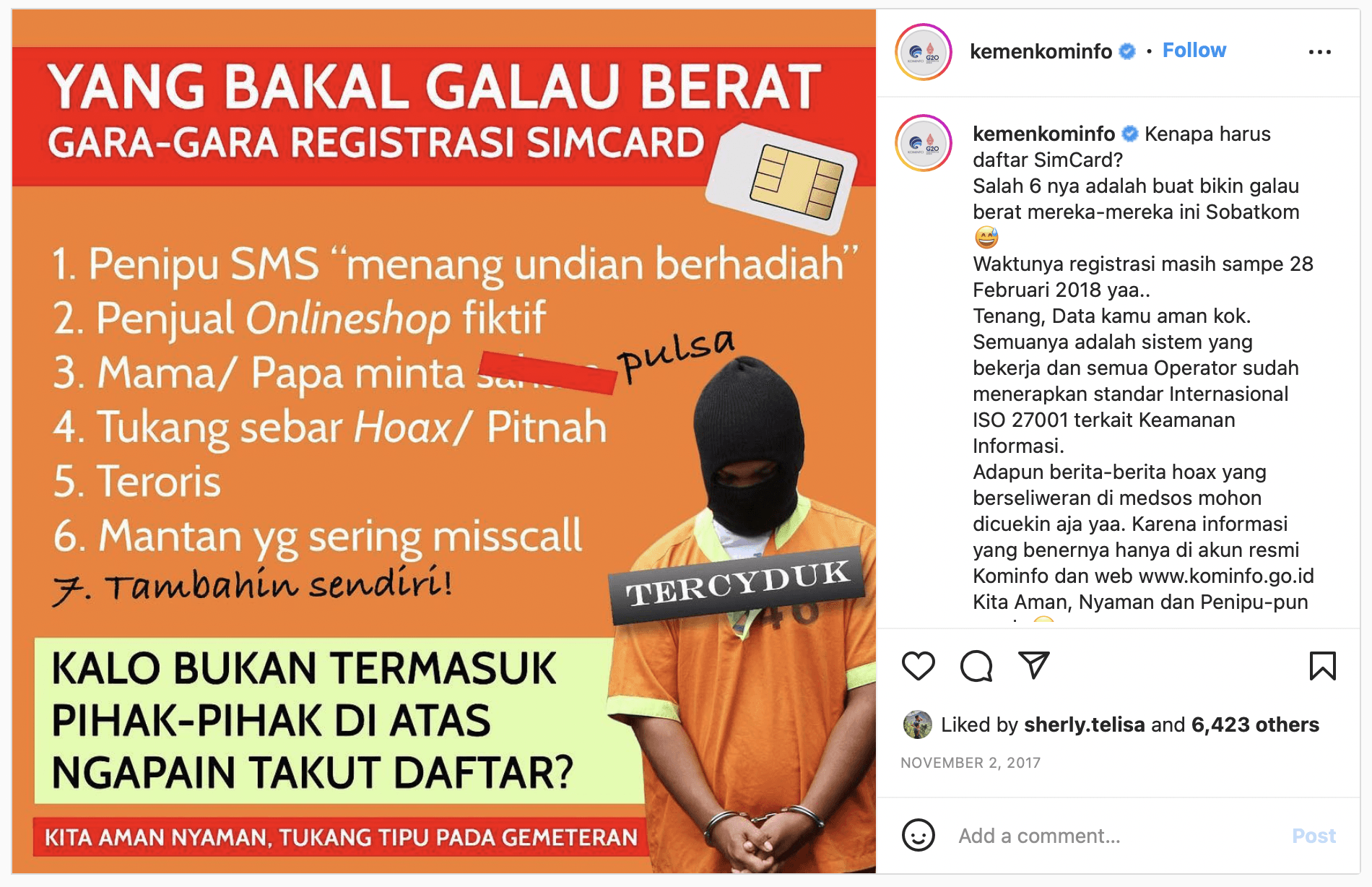

Padahal jelas-jelas institusi yang bersangkutan yang mengeluarkan peraturan bahwa setiap pengguna kartu SIM wajib memberikan informasi kependudukan sebagai syarat menggunakan kartu SIM dan menjamin data yang diberikan akan aman karena semua operator sudah menerapkan ISO 27001 (lihat gambar 3)

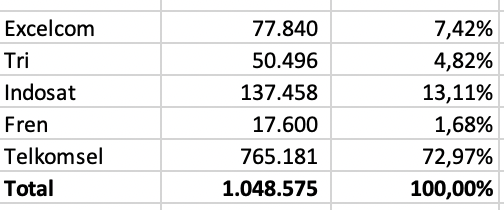

Karena sampel yang diberikan mengandung lebih dari 1 juta database dan program spreadsheet hanya mampu mengelola 1 juta database, maka Vaksincom menganalisa 1 juta data yang bisa dibuka oleh Microsoft Excel dengan penyebaran data sebagai berikut (lihat gambar 4) :

Mengapa bisa 1.3 milyar data ?

Pertanyaan pertama yang paling penting dan harus di jawab adalah :

Dari mana angka 1.3 milyar data ?

Setelah melakukan pengecekan dan menggunakan beberapa rumus simpel di spreadsheet untuk mengelompokkan data ada beberapa fakta menarik yang didapatkan.

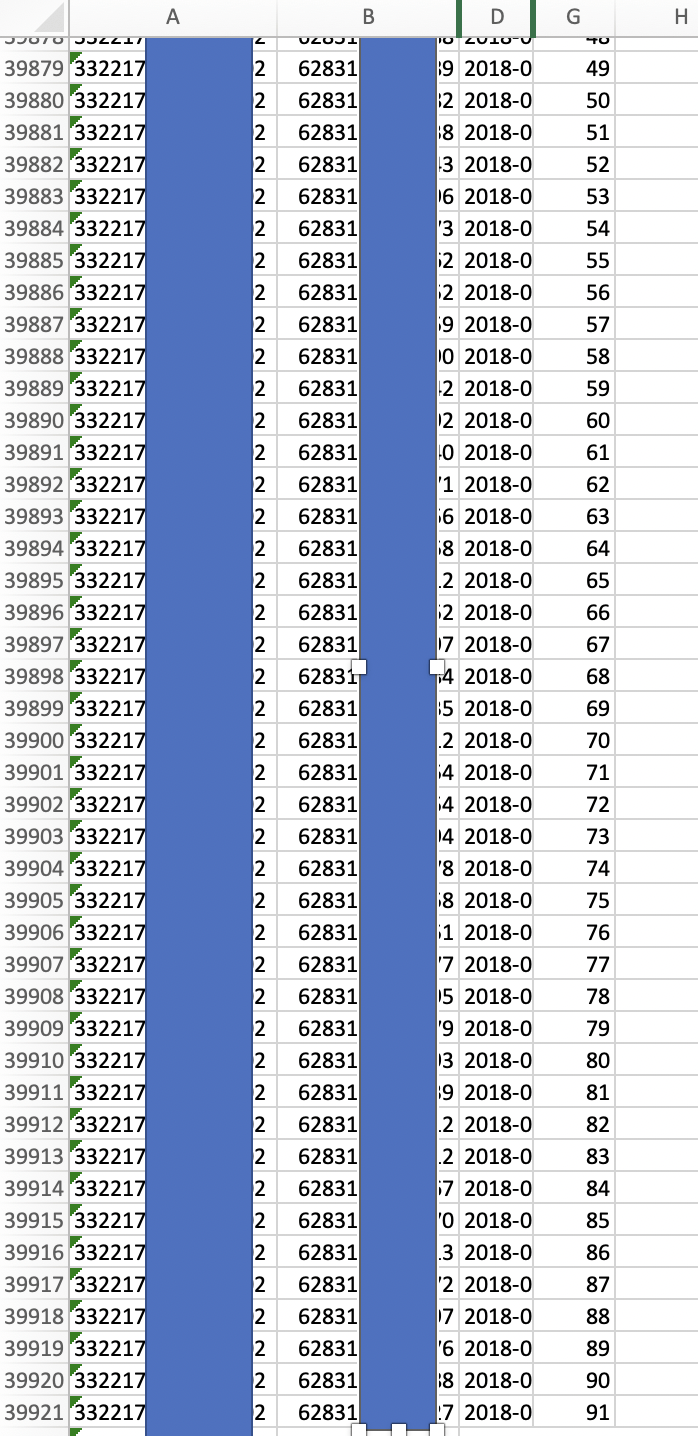

Ternyata diam-diam satu nomor NIK bisa digunakan untuk mendaftarkan lebih dari 1 kartu SIM. Menurut aturan Kominfo 1 nomor NIK maksimal boleh digunakan untuk mendaftarkan 3 kartu SIM dan jika lebih dari 3 sudah melanggar aturan. Namun hanya dari 1 juta sampel data tersebut tercatat semua operator, baik operator yang dimiliki oleh swasta maupun operator plat merah semuanya melanggar ketentuan ini. Dan celakanya pelanggaran ini tidak tanggung-tanggung. Ada operator yang menggunakan 1 NIK untuk registrasi 91 kartu SIM (lihat gambar 5)

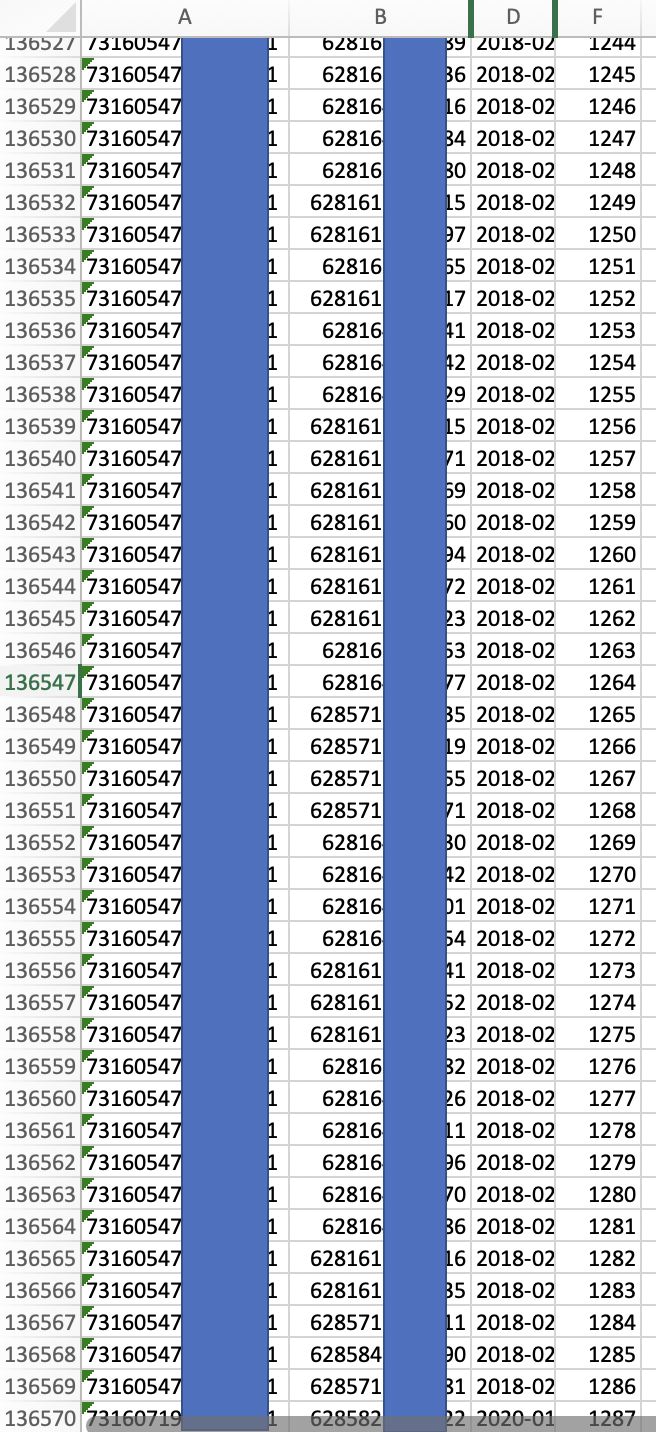

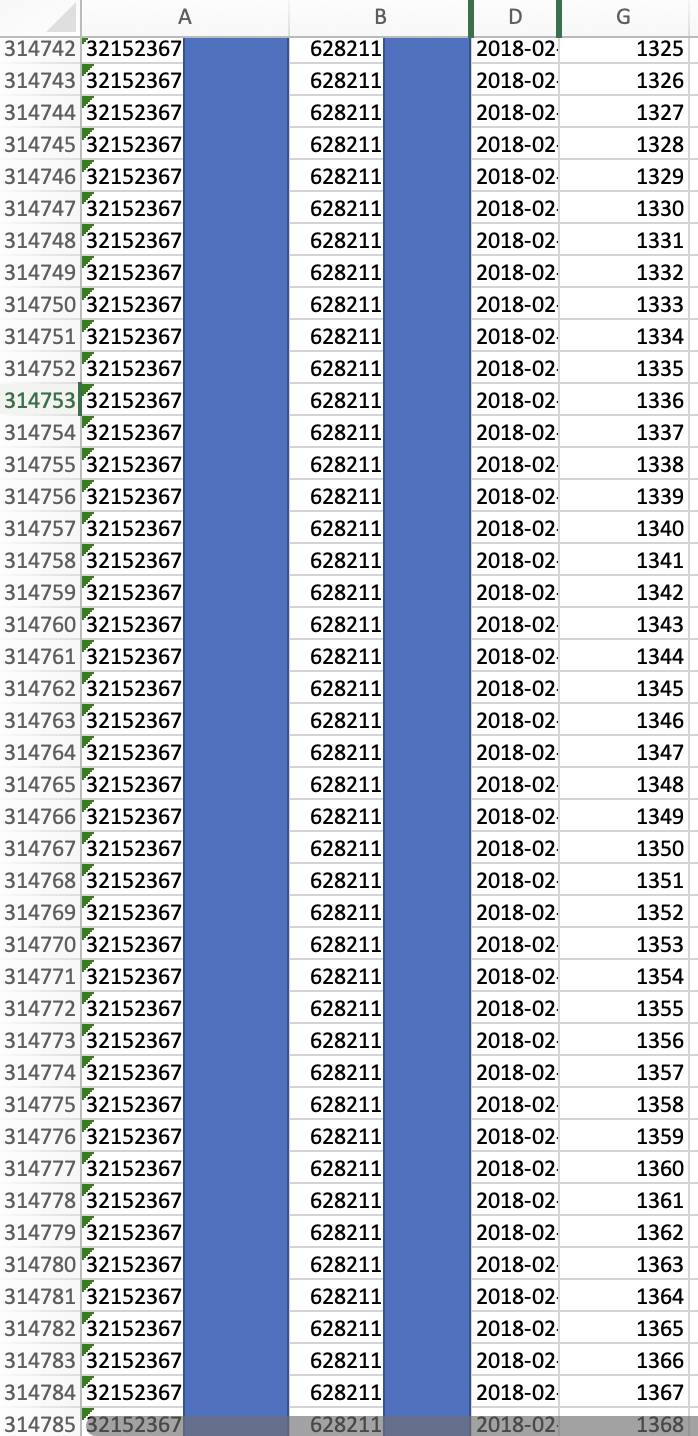

dan seperti tidak mau kalah operator lain juga mendaftarkan 1.287 kartu SIM untuk satu NIK dengan nomor 73160547**** (lihat gambar 6) dan operator terakhir yang di cek tercatat mendaftarkan NIK dengan nomor 3215236*** untuk registrasi 1.368 kartu SIM (lihat gambar 7).

New Paragraph

Jika melihat fakta di atas, tentunya bisa dijelaskan mengapa dari pengguna kartu SIM seluler yang diperkirakan 300 jutaan, ternyata registrasi kartu SIM sampai dengan Agustus 2022 (saat data berhasil dikopi) mencapai 1.3 milyar kartu SIM. Jika 1 NIK digunakan untuk mendaftarkan 5 kartu SIM saja, maka registrasi kartu SIMnya lebih dari 1.5 milyar. Dari sampel data yang diberikan di atas, banyak NIK yang digunakan untuk mendaftarkan ratusan bahkan ribuan nomor SIM.

Operator seluler menyuburkan spam, telemarketing dan kegiatan kriminal

Hal ini juga memberikan penjelasan mengapa pengguna seluler di Indonesia sampai hari ini tanpa henti SMS Spam, telepon penipuan, teror debt collector, pinjol dan telemarketer yang dengan mudah berganti-ganti nomor telepon. Secara tidak langsung praktek setengah tutup mata yang dilakukan oleh semua operator seluler ini mendukung aktivitas kriminal dan yang memprihatinkan adalah hal ini didiamkan oleh pihak pengawas yang ketika data registrasi kartu SIM bocor malah berlomba lepas tangan dan menyalahkan masyarakat karena tidak melindungi NIKnya dengan baik.

Dengan adanya kebocoran data ini ternyata membuka praktek tidak terpuji operator dan inkompetensi pengawas sehingga masyarakat menjadi korban penyalahgunaan kartu Pra Bayar. Secara tidak langsung, peretas yang berhasil mengkopi data sebanyak 87 GB ini, meskipun tindakannya melanggar hukum, namun membuka praktek kurang terpuji yang dilakukan oleh operator seluler.

Semoga hal ini bisa menjadi evaluasi lembaga pemerintah untuk lebih serius menangani data masyarakat. Jangan hanya mau enak-enak mendapatkan manfaat dari mengelola data tetapi tidak mau menjalankan kewajiban melindungi data.

Data adalah Amanah yang harus dijaga dan bukan Berkah di depan mata. Jika data tidak dijaga dan bocor, maka yang terjadi adalah Musibah bagi pemilik data.

Yang menderita kerugian paling besar dari kebocoran data adalah pemilik data dan bukan pengelola data. Pengelola data paling banter mendapatkan malu karena tidak kompeten mengelola data, pemilik data yang akan menjadi korban dari eksploitasi data yang bocor. Dan tidak seperti ban atau genteng yang kalau sudah ditambal bocornya selesai. Data yang bocor tidak dapat dibatalkan dan sekali data bocor ada di internet, maka selamanya data itu ada di internet.

Salam,

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Jakarta 10330

Ph : 021 3190 3800

Website :

http://www.vaksin.com

Fanpage :

www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog