It Takes Two to Tango

It takes two to tango, dibutuhkan lebih dari satu pihak untuk melakukan suatu kejahatan. Kata pepatah ini cocok menggambarkan penipuan yang marak melanda pemilik akun mobile banking di Indonesia. Apakah itu penipu dan pemilik rekening atau provider telko dan bank yang tidak menerapkan prinsip keamanan yang prudent sehingga tindak penipuan yang memanfaatkan rekayasa sosial bisa berjalan dengan sempurna dan memakan korban pemilik rekening awam yang kehilangan uang direkeningnya karena tertipu memberikan kredensial otorisasi transfer dana kepada penipu.

Sebenarnya rekayasa sosial yang digunakan secara teknis tidak canggih dan tidak membutuhkan teknologi atau kemampuan teknis yang tinggi. Menurut pengalaman Vaksincom, rakayasa sosial pada umumnya simpel dan tidak mengandalkan teknologi canggih tetapi lebih kepada eksploitasi kelemahan korbannya secara psikologis. Dalam pelaksanaannya justru memanfaatkan kelemahan sistem dan korbannya yang awam. Kabar buruknya hal ini secara tidak langsung di fasilitasi oleh pihak penyedia jasa keuangan dan penyedia layanan seluler sehingga korbannya bisa tertipu. Penyedia jasa layanan keuangan berperan dengan hanya mengandalkan pada kata kunci (PIN / Password) untuk otorisasi transaksi keuangan penting. Penyedia layanan seluler kurang peka dan memberikan layanan value added (nilai tambah) yang ternyata dapat disalahgunakan oleh penipu untuk mengelabui korban yang di teleponnya sehingga mengira bahwa penipu adalah pihak bank dan berhasil dikelabui untuk memberikan PIN / password otorisasi transaksi yang seharusnya tidak boleh diberikan kepada siapapun, sekalipun kepada petugas bank yang bersangkutan.

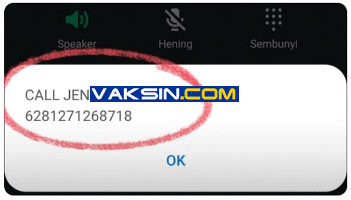

Hal ini terjadi pada satu layanan Mobile Banking yang cukup populer di Indonesia seperti pada gambar 1 di bawah ini. (lihat gambar 1)

Korban di telepon oleh penipu yang mengaku sebagai petugas dari bank dan mengandalkan yang disesiakan oleh provider Telko dengan nama Pop Call ia berhasil memberikan kesan seakan-akan nomornya memang dari bank yang bersangkutan (lihat gambar 1).

Jika diperhatikan dengan teliti, kemungkinan besar penerima telepon akan percaya dengan klaim tersebut dan mengira ia melihat “Caller ID”, namun sebenarnya yang dilihat adalah fasilitas Pop Call dan bukan caller ID.

Pop Call

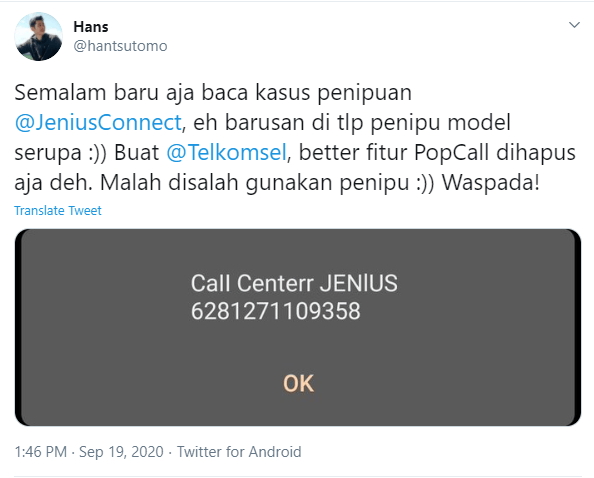

Pop Call sudah berusaha membatasi jenis pesan yang pop up ketika digunakan karena memang rentan disalahgunakan untuk peniuan dimana. Pop Call menggunakan metode blacklist dimana kata atau kalimat yang sering digunakan untuk melakukan penipuansudah diblokir dan tidak bisa digunakan karena sering digunakan untuk menipu. Namun karena metode yang digunakan adalah metode blacklist seperti yang digunakan pada blokir email spam dan terbukti metode ini memiliki bnayak kelemahan dan mudah di bypass. Penipu tinggal mencari kata yang tidak di balacklist dan menggunakan kata tersebut sehingga pop up kalimat tersebut muncul dan dikira sebagai caller ID oleh penerima telepon, padahal hanya tampilan Pop Call. (lihat gambar 2)

Kelihatannya sistem Pop Call sudah memblokir kata “Center”, namun dalam kasus ini penipu juga tidak kalah cerdik. Kata Center di blokir, maka digunakan kata “Centerr” dan terbukti Pop Call meloloskan teks “Call Centerr JENIUS” dan yang lolos dari blokir sistem dan akan tampil di layar ponsel penerima telepon yang kemungkinan besar akan mengira ia menerima telepon dengan Caller ID “Call Centerr JENIUS”.

Banyak cara yang bisa digunakan untuk mengakali blacklist seperti mengganti huruf l (L kecil) dengan angka 1 sehingga akan muncul Ca11 atau menambahkan pemisah atau spasi. Karena itu metode blokir blacklist disarankan untuk tidak digunakan dan sebaiknya menggunakan metode Whitelist atau pilihan terbatas untuk kalimat Pop Call atau persetujuan manual untuk setiap teks Pop Call baru yang ingin di tampilkan.

Pop Call juga sudah memberikan hukuman bagi penyalahgunaan dimana jika mencapai jumlah tertentu percobaan pesan yang dilarang, maka layanan Pop Call akan di blokir, namun hal ini jelas tidak akan efektif memblokir usaha penipuan menggunakan Pop Call karena penipu tinggal membeli banyak nomor pra bayar dan dengan mengorbankan beberapa nomor pra bayar ia akan mendapatkan daftar teks yang tidak di blokir oleh Pop Call dan dapat digunakan untuk melakukan penipuan.

Celah penyalahgunaan layanan Pop Call ini dimanfaatkan dengan baik oleh penipu dan dengan menyamar sebagai petugas bank dan teknik menakut-nakuti korbannya misalnya akun akan di blokir jika tidak melakukan penggantian password dan berpura-pur menanyakan PIN untuk membantu nasabah. Namun tujuan sebenarnya adalah mendapatkan PIN otorisasi transaksi untuk menguras dana nasabah tersebut. Hal ini dapat terjadi karena perlindungan transaksi finansial Mobile Banking hanya mengandalkan PIN dan PIN ini dapat digunakan berulang-ulang untuk otorisasi transaksi transfer dana.

Secara hukum kesalahan memang ada di pihak nasabah, mengapa sampai bisa tertipu memberikan PIN otorisasi transaksi atau tidak melindungi PIN otorisasi transaksi dengan baik, namun tidak dapat disangkal bahwa pengamanan otorisasi transaksi yang lemah dan fitur Pop Call sangat berperan pada keberhasilan aksi penipuan ini.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog