Statistik Malware Indonesia 2019 – Bag. 1

Serangan Malware Generik, Ramnit dan BSOD karena Wannacry

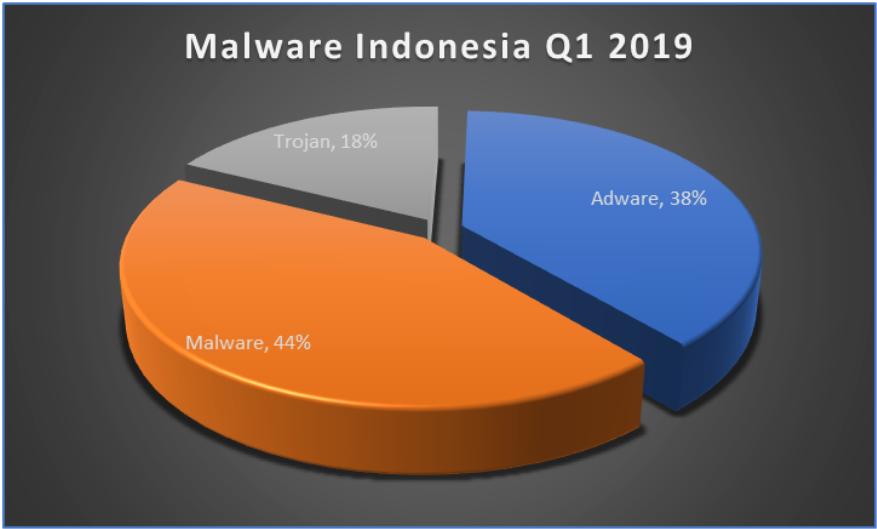

Statistik malware Indonesia pada kuartal 1 2019 di dominasi oleh 3 kategori malware, pertama kategori malware sendiri (44 %) disusul oleh Adware (38 %) dan terakhir adalah Trojan (18 %). Kategori malware sendiri juga terdiri dari banyak sekali jenis dan varian yang terdeteksi dimana Malware Generic menempati peringkat pertama sebagai malware yang paling banyak terdeteksi di Indonesia. Tingginya serangan Malware Generic (44 %) menunjukkan trend pembuat malware yang sedang terjadi dimana pembuat malware makin aktif meluncurkan malware baru setiap kali malware buatannya di deteksi oleh program antivirus. Hal ini sebenarnya merupakan suatu strategi yang cukup cerdik dimana pembuat malware mengetahui kelemahan program antivirus tradisional yang membutuhkan waktu 1 s/d 14 hari dari saat suatu malware baru di luncurkan sampai mampu di identifikasi dengan baik oleh semua program antivirus. Setiap kali satu malware baru disebarkan, pembuatnya akan menggunakan berbagai macam trik supaya tidak terdeteksi oleh antivirus sampai ia berhasil mendapatkan korban pertama dan menjalankan aksi jahatnya. Setelah berhasil menjalankan aksi jahatnya dan pengguna komputer yang terinfeksi akan melaporkan kepada pembuat antivirus dan program antivirus akan segera mengidentifikasi malware ini dan menyebarkan definisi malware baru ini ke seluruh klien antivirus melalui update definisi antivirus. Rata-rata waktu yang diperlukan oleh program antivirus mengidentifikasi dengan sempurna satu malware baru inilah yang memakan waktu 1-14 hari. Rentang waktu inilah yang digunakan oleh malware untuk menjalankan aksinya, khususnya trojan internet banking atau Ransomware yang setiap kali terdeteksi oleh program antivirus akan mengubah dirinya dengan metode kompilasi atau program yang berbeda supaya tidak terdeteksi lagi dan kembali menjalankan aksinya lagi.

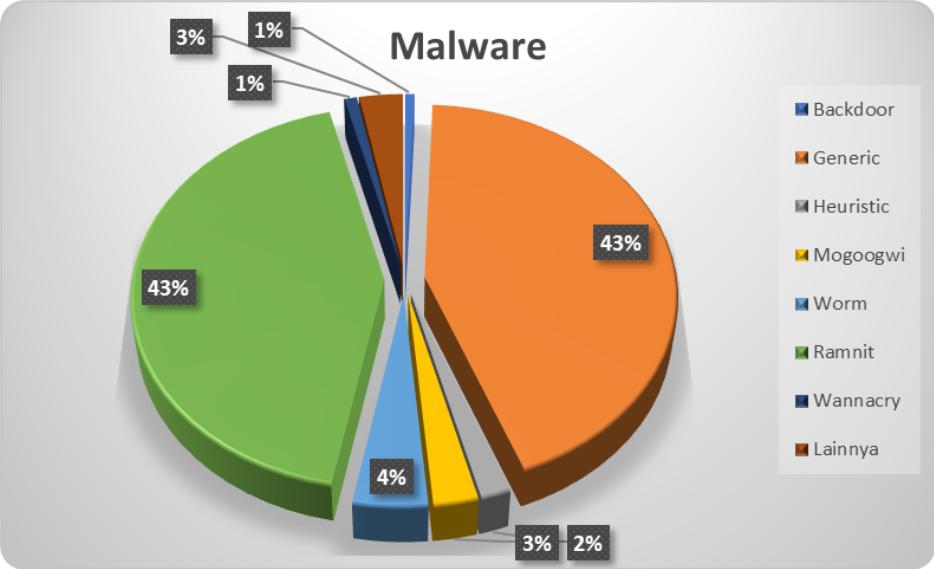

Pada peringkat 3 terlihat malware lama Ramnit (43 %). Ramnit adalah malware yang memungkinkan penyerang mengontrol komputer yang terinfeksi dengan tujuan mencuri informasi personal dan finansial. Kemudian ia akan membuka backdoor guna mengunduh malware lainnya untuk masuk ke dalam sistem. Ramnit pertama muncul di tahun 2011 dan cukup sering menjadi malware nomor 1, sempat menginfeksi sampai 800.000 komputer Windows. Hebatnya, Ramnit memiliki umur yang sangat panjang dan di bulan Mei 2018 Ramnit ditemukan di botnet “Black” yang berhasil menginfeksi lebih dari 100.000 komputer.

Diluar Generic Malware dan Ramnit, malware yang terdeteksi menyebar di Indonesia oleh Webroot adalah Backdoor (1 %), Heuristic (2 %) (sejenis generic malware), worm (4 %), Wannacry (1 %) dan Mogoogwi (3 %).

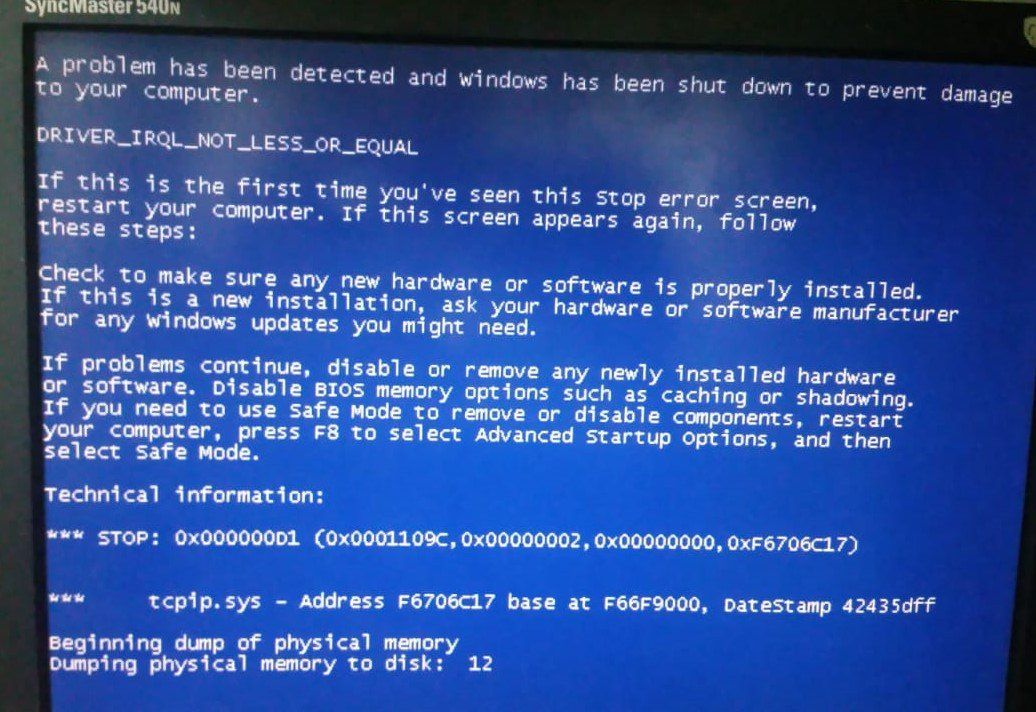

Wannacry yang termasuk kategori Ransomware sekalipun tidak seganas saat pertama kali disebarkan di Ukraina dan sudah mematikan dirinya sendiri, namun kenyataannya masih menjadi momok yang cukup menakutkan di pengguna komputer, khususnya pada sistem yang menggunakan Windows XP. Jika satu saja komputer berhasil di infeksi oleh Wannacry, maka kemungkinan besar jaringan komputer yang menggunakan Widnows XP akan menghadapi masalah karena aksi eksploitasi EternalBlue oleh Wannacry pada Windows XP mengandung bug (kesalahan pemrograman) dan mengakibatkan komputer mengalami BSOD Blue Screen of Death massal. Apalagi rata-rata komputer yang menggunakan Windows XP jarang sekali melakukan update dan Windows XP SP 3 sekalipun masih rentan terhadap eksploitasi EternalBlue. Jika mendadak komputer-komputer Windows XP di intranet anda mengalami BSOD misterius yang tidak anda ketahui sebabnya, maka sebaiknya anda berhati-hati dan mengantisipasi datangnya Wannacry di intranet anda.

Sebenarnya BSOD pada Windows XP yang diakibatkan oleh Wannacry ini bisa dikatakan sebagai “keberuntungan”. Lho, mengapa komputer di serang Wannacry dan menjadi BSOD kok malah dibilang beruntung ? Sebabnya adalah karena jika tidak terjadi BSOD, maka Wannacry akan berjalan dengan baik dan langkah berikutnya adalah mengenkripsi data di komputer korbannya. Satu-satunya cara untuk mengantisipasi BSOD yang diakibatkan oleh Wannacry adalah dengan melakukan menambal (patch) celah keamanan EternalBlue.

Selain Wannacry, tercatat malware Mogoogwi (3 %) yang cukup banyak terdeteksi menyerang di kuartal pertama 2019. Jika berhasil menginfeksi komputer korbannya, Mogoogwi akan menjalankan aksi jahat seperti menghubungi server komando C2 untuk menunggu perintah yang akan dijalankan di komputer korban dan sekali terkoneksi ia akan menjalankan perintah seperti :

- Mencuri data dari komputer yang di infeksinya.

- Mengubah settingan firewall dan membuka akses atas koneksi untuk melemahkan komptuer anda.

- Mengunduh dan menjalankan malware lain atau ransomware.

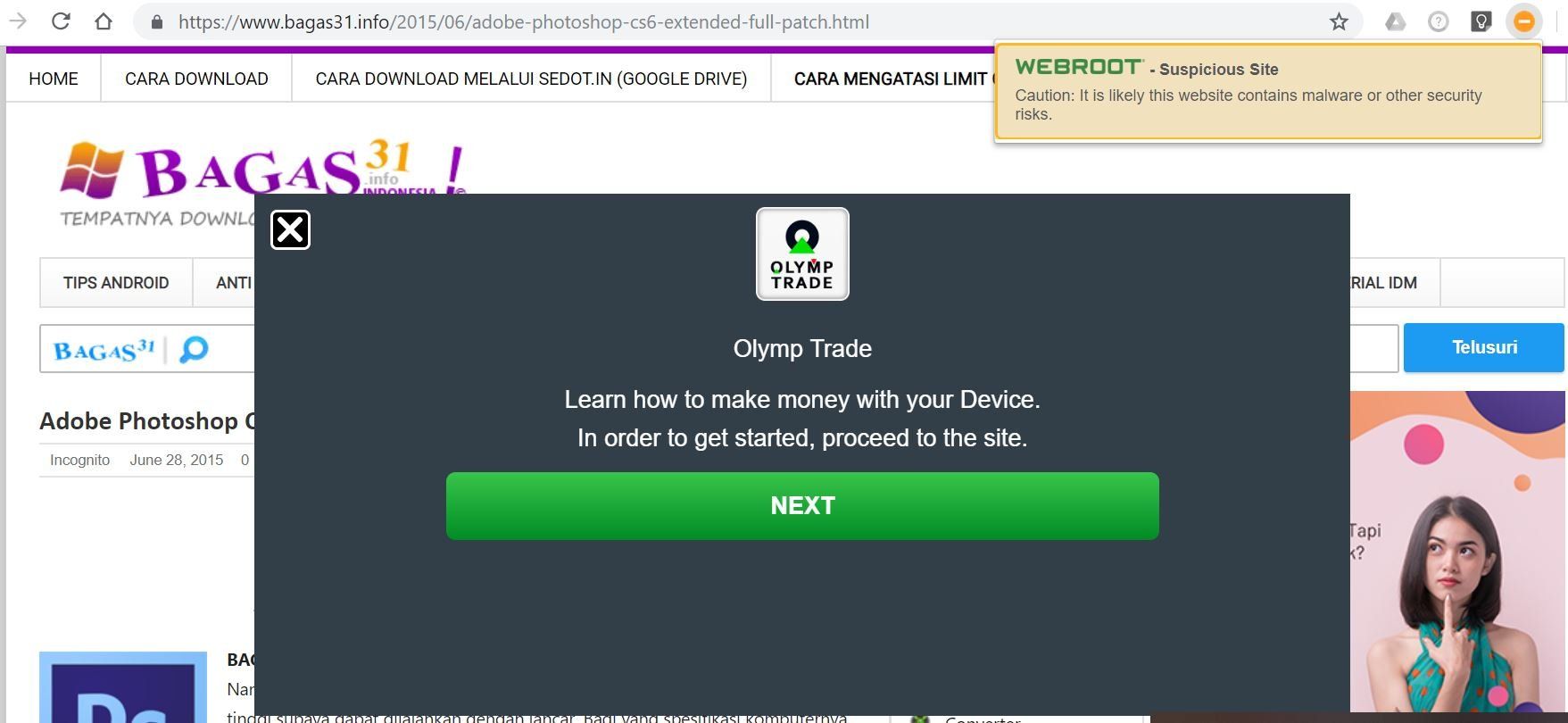

Mogoogwi akan memalsukan dirinya sebagai GoogleChrome, Firefox atau Windows Update. Mogoogwi menginfeksi ketika komputer mengunjungi situs yang sudah terinjeksi malware, cara menghindarinya adalah menggunakan add on program Web Filtering yang akan mendeteksi situs-situs yang mengandung program berbahaya. (lihat gambar 3)

Adapun detail malware yang dihentikan oleh Webroot pada kuartal pertama di tahun 2019 dapat dilihat pada gambar 4 di bawah ini.

Alfons Tanujaya

PT. Vaksincom

Jl. R.P. Soeroso 7AA

Cikini

Ph : 021 3190 3800

http://www.virusicu.com

Fanpage : www.facebook.com/vaksincom

Twitter : @vaksincom

Vaksincom Security Blog